Hva kan sies om GET ransomware

Ransomware kjent som GET ransomware er klassifisert som en alvorlig trussel, på grunn av mulig skade det kan gjøre for enheten. Mens ransomware har vært et bredt dekket emne, du kan ha gått glipp av det, dermed kan du være uvitende om hva forurensning kan bety for datamaskinen. Filkoding malware bruker kraftige krypteringsalgoritmer for kryptering, og når de er låst, vil du ikke kunne åpne dem.

Ofre er ikke alltid i stand til å gjenopprette filer, og det er derfor ransomware er så farlig. Det er mulighet for å betale løsepenger for å få en dekrypter, men vi anbefaler ikke det. Å gi inn kravene vil ikke nødvendigvis garantere at filene dine vil bli gjenopprettet, så det er en mulighet for at du bare kan bruke pengene dine på ingenting. Husk at du håper at skurker vil føle noen forpliktelse til å hjelpe deg med å gjenopprette filer, når de bare kunne ta pengene dine. De pengene ville også finansiere fremtidige aktiviteter av disse skurkene. Vil du virkelig støtte noe som gjør mange millioner dollar i skade. Folk blir også mer og mer tiltrukket av bransjen fordi mengden av folk som betaler løsepenger gjør data kryptere skadelig programvare svært lønnsomt. Kjøpe backup med de forespurte pengene ville være et mye bedre valg fordi hvis du noen gang støter på denne typen situasjon igjen, trenger du ikke å bekymre deg for tap av data fordi de ville være gjenopprettes fra backup. Hvis du gjorde sikkerhetskopiering før datamaskinen ble infisert, fikse GET ransomware og gå videre til datagjenoppretting. Du kan finne detaljer om de vanligste distribusjonsmåtene i følgende avsnitt, i tilfelle du ikke er sikker på hvordan ransomware klarte å infisere enheten.

GET ransomware spre måter

Et datakryptering av skadelig program reiser vanligvis gjennom spam-e-postvedlegg, skadelige nedlastinger og utnyttelsessett. Mange data som krypterer skadelige programmer, avhenger av at brukerne raskt åpner e-postvedlegg og trenger ikke å bruke mer forseggjorte metoder. Det betyr ikke at spredere ikke bruker mer sofistikerte metoder i det hele tatt, men. Cyber kriminelle må bare bruke et kjent firmanavn, skrive en overbevisende e-post, legge ved den infiserte filen til e-posten og sende den til fremtidige ofre. Du vil ofte komme over emner om penger i disse e-postene, da slike delikate emner er hva folk er mer tilbøyelige til å falle for. Og hvis noen som later til å være Amazon var å sende en person om tvilsom aktivitet i sin konto eller et kjøp, kontoeieren ville være mye mer tilbøyelig til å åpne vedlegget. For å beskytte deg mot dette, er det visse ting du må gjøre når du arbeider med e-post. Sjekk avsenderen for å se om det er noen du er kjent med. Selv om du kjenner avsenderen, ikke rush, først undersøke e-postadressen for å sikre at den er ekte. Grammatikkfeil er også et tegn på at e-posten kanskje ikke er det du tror. En annen vanlig egenskap er mangelen på navnet ditt i hilsenen, hvis et ekte selskap / avsender skulle sende deg en e-post, ville de definitivt vite navnet ditt og bruke det i stedet for en generell hilsen, som kunde eller medlem. Svake punkter i en enhet kan også brukes til kontaminering. De svake flekkene i programmer blir ofte oppdatert raskt etter at de er oppdaget, slik at skadelig programvare ikke kan bruke dem. Likevel, ikke alle er rask til å installere disse oppdateringene, som kan sees fra distribusjon av WannaCry ransomware. Du anbefales å installere en oppdatering når den blir tilgjengelig. Oppdateringer kan installeres automatisk hvis du ikke vil plage deg selv med dem hver gang.

Hvordan GET ransomware oppfører seg

Ransomware er ikke rettet mot alle filer, bare visse typer, og de er kryptert så snart de er funnet. Selv om infeksjon ikke var tydelig fra begynnelsen, vil det bli ganske åpenbart at noe ikke er riktig når filene ikke åpnes som normalt. En filtype vil bli lagt til alle kodede filer, som hjelper brukerne med å identifisere hvilken ransomware de har. Det skal sies at det ikke alltid er mulig å dekode filer hvis sterke krypteringsalgoritmer ble brukt. Etter at krypteringsprosessen er fullført, vil du se et løsepengenotat, som vil forsøke å rydde opp i hva som skjedde med dataene dine. Du vil bli foreslått et dekrypteringsverktøy i bytte mot en viss sum penger. En klar pris bør vises i notatet, men hvis det ikke er det, må du bruke den oppgitte e-postadressen til å kontakte hackerne for å se hvor mye dekryptatoren koster. Å betale disse hackerne er ikke det foreslåtte alternativet for de allerede diskuterte årsakene. Før du selv vurderer å betale, se på alle andre alternativer først. Kanskje du nettopp har glemt at du har laget kopier av filene dine. Eller, hvis flaks er på din side, en gratis decryptor kan være tilgjengelig. En gratis dekryptere kan være tilgjengelig, Hvis ransomware kom inn i mange datamaskiner og malware spesialister var i stand til å dekryptere den. Før du tar en beslutning om å betale, bør du vurdere dette alternativet. Hvis du bruker noen av disse pengene på sikkerhetskopiering, vil du ikke møte mulig filtap igjen som dataene dine ville bli lagret et sikkert sted. Og hvis sikkerhetskopiering er tilgjengelig, bør filgjenoppretting utføres etter at du har slettet GET ransomware virus, hvis det fortsatt er på systemet. I fremtiden, unngå data kryptere malware og du kan gjøre det ved å bli kjent med hvordan det sprer seg. Hold deg til trygge nedlastingskilder, vær forsiktig med e-postvedlegg du åpner, og sørg for at programmene oppdateres.

GET ransomware Fjerning

Hvis du ønsker å helt bli kvitt ransomware, ansette ransomware. Når du prøver å manuelt fikse GET ransomware virus kan du få ytterligere skade hvis du ikke er den mest datakyndige personen. Hvis du velger å bruke en anti-malware verktøy, det ville være et mye bedre valg. En anti-malware verktøy er opprettet for å ta vare på slike trusler, Det kan også hindre en infeksjon. Velg verktøyet for beskyttelse mot skadelig programvare som passer best til det du trenger, og utfør en fullstendig datamaskinskanning når du har installert det. Men uheldig det kan være, en malware fjerning programvare vil ikke gjenopprette dataene dine som det ikke er i stand til å gjøre det. Hvis dataene som krypterer skadelig programvare, er eliminert helt, gjenoppretter du filene dine fra der du holder dem lagret, og hvis du ikke har den, kan du begynne å bruke den.

Offers

Last ned verktøyet for fjerningto scan for GET ransomwareUse our recommended removal tool to scan for GET ransomware. Trial version of provides detection of computer threats like GET ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft anmeldelse detaljer WiperSoft er et sikkerhetsverktøy som gir sanntids sikkerhet mot potensielle trusler. I dag, mange brukernes har tendens til å laste ned gratis programvare fra Interne ...

Last ned|mer

Er MacKeeper virus?MacKeeper er ikke et virus, er heller ikke en svindel. Mens det er ulike meninger om programmet på Internett, en masse folk som hater så notorisk programmet aldri har brukt det, o ...

Last ned|mer

Mens skaperne av MalwareBytes anti-malware ikke har vært i denne bransjen i lang tid, gjøre de opp for det med sin entusiastiske tilnærming. Flygninger fra slike nettsteder som CNET viser at denne ...

Last ned|mer

Quick Menu

trinn 1. Slette GET ransomware ved hjelp av sikkermodus med nettverk.

Fjern GET ransomware fra Windows 7/Windows Vista/Windows XP

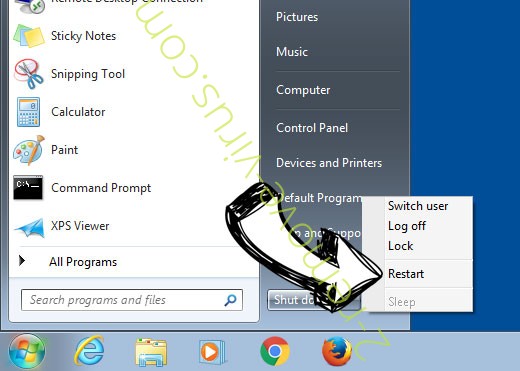

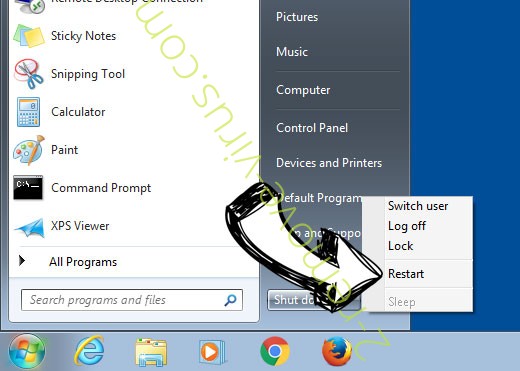

- Klikk på Start og velg nedleggelse.

- Velg Start, og klikk OK.

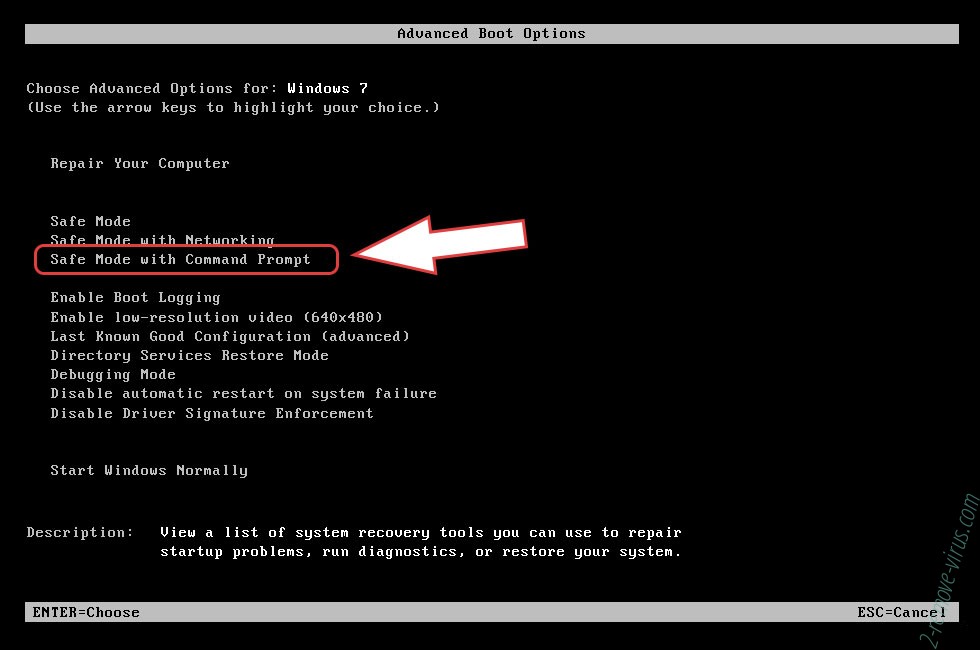

- Start å trykke F8 når datamaskinen starter lastes.

- Under avansert støvel valgmulighetene, velge Sikkermodus med nettverk.

- Åpne nettleseren og laste ned verktøyet skadelig.

- Bruke verktøyet til å fjerne GET ransomware

Fjern GET ransomware fra Windows 8/Windows 10

- Det Vinduer logikk skjermen, trykk på strømknappen.

- Trykk og hold forskyvning og velge hvile.

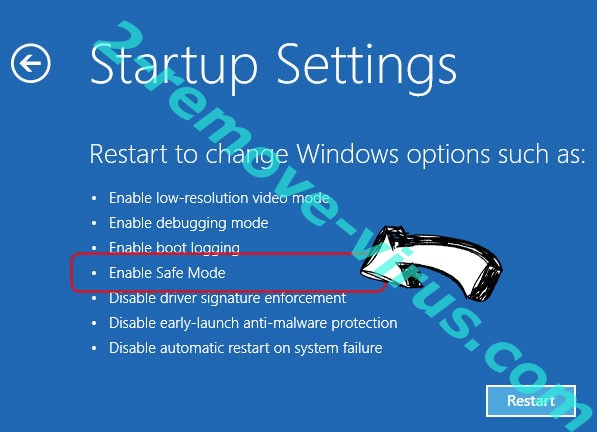

- Gå til Troubleshoot → Advanced options → Start Settings.

- Velg Aktiver sikkermodus eller sikkermodus med nettverk under oppstartsinnstillinger.

- Klikk på omstart.

- Åpne nettleseren og laste ned malware remover.

- Bruke programvaren til å slette GET ransomware

trinn 2. Gjenopprette filene med Systemgjenoppretting

Slette GET ransomware fra Windows 7/Windows Vista/Windows XP

- Klikk Start og velg nedleggelse.

- Velg Start og OK

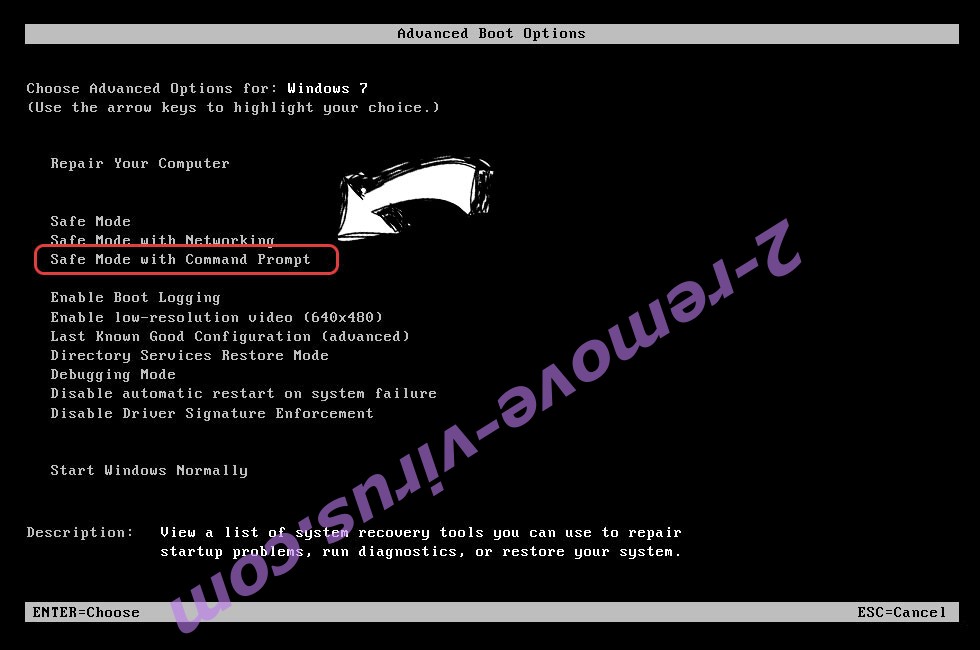

- Når PC starter lasting, trykker du F8 flere ganger for å åpne Avanserte oppstartsalternativer

- Velg ledetekst fra listen.

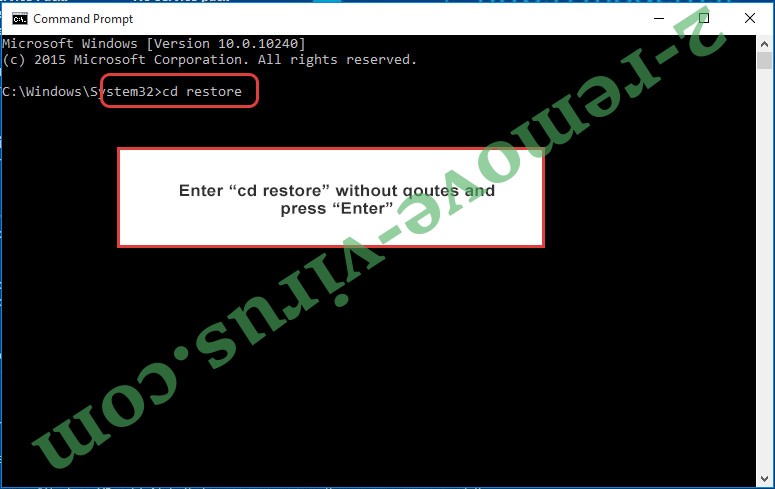

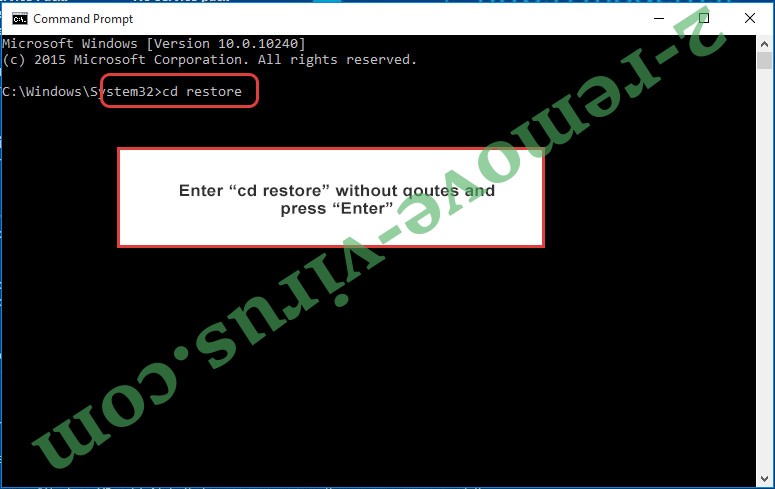

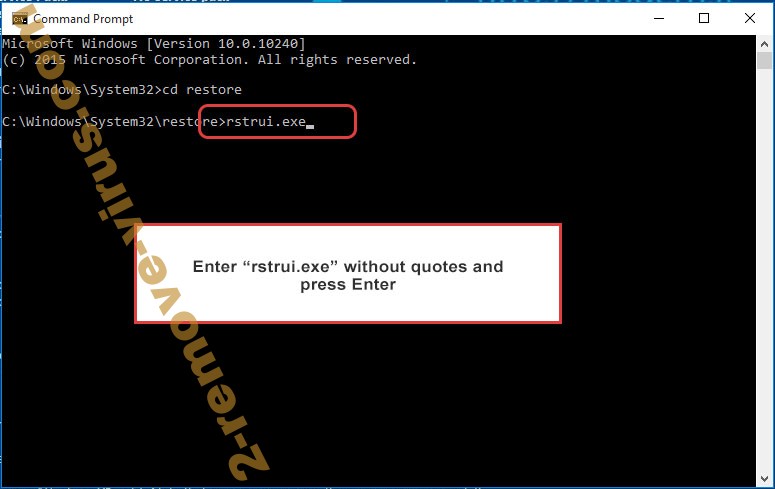

- Skriv inn cd restore, og trykk Enter.

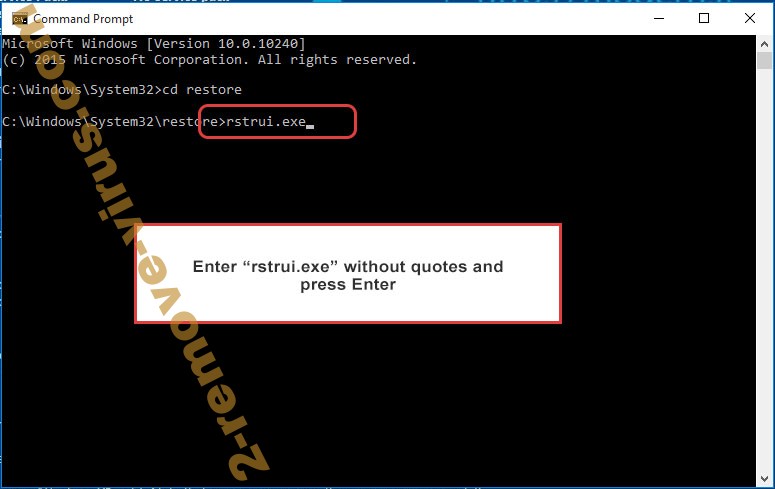

- Skriv inn rstrui.exe og trykk Enter.

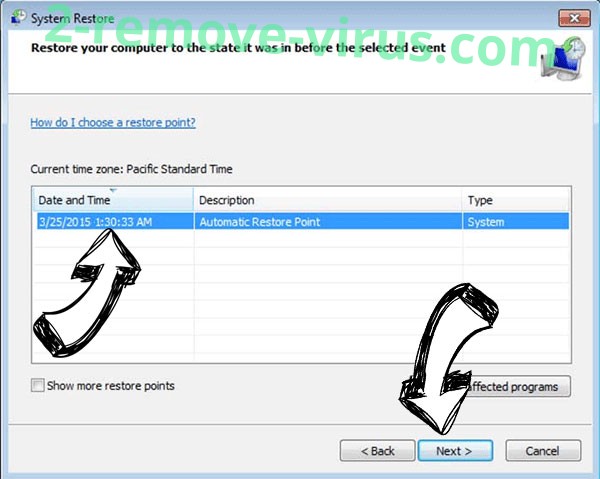

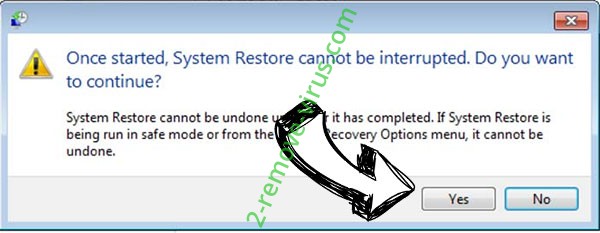

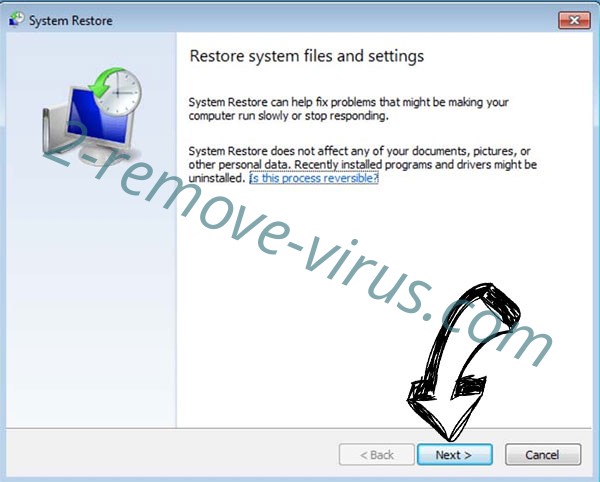

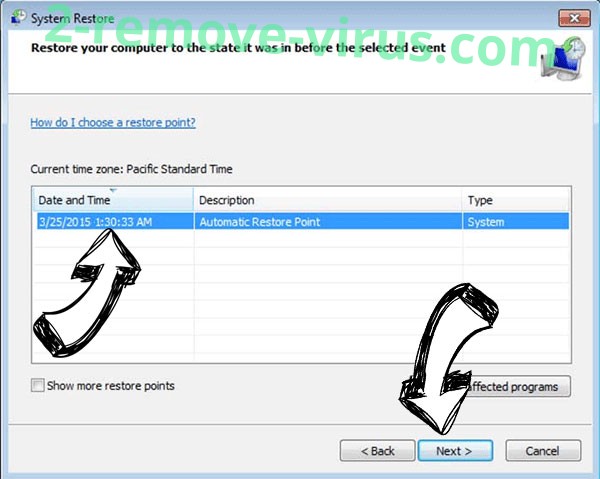

- Klikk Neste i det nye vinduet og velg gjenopprettingspunktet før infeksjonen.

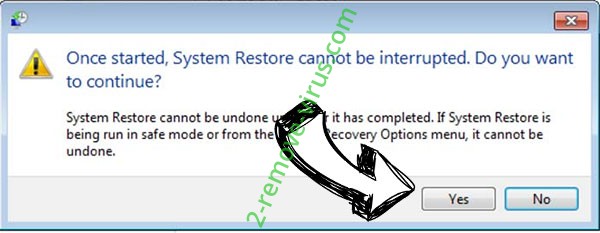

- Klikk Neste igjen og klikk Ja for å starte system restaurere.

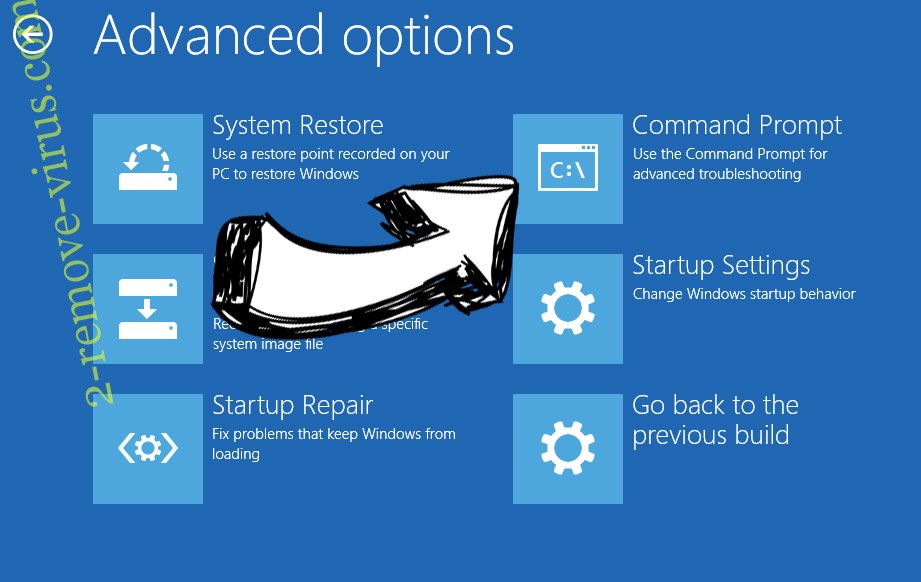

Slette GET ransomware fra Windows 8/Windows 10

- Klikk strøm-knappen på det Vinduer logikk skjermen.

- Trykk og hold nede SKIFT og klikker Start.

- Velg feilsøking og gå til avanserte alternativer.

- Velg ledetekst og klikk Start.

- I ledeteksten inn cd restore, og trykk Enter.

- Skriv inn rstrui.exe og trykk Enter igjen.

- Klikk Neste i vinduet over nye Systemgjenoppretting.

- Gjenopprettingspunktet før infeksjonen.

- Klikk Neste og deretter Ja for å gjenopprette systemet.