Er dette en alvorlig trussel

MarioLocker ransomware ransomware er malware som vil kode filene dine. Data koding malware er ikke noe hver person har hørt om, og hvis det er første gang møte den, vil du lære hvordan skadelig det kan være første hånd. Filkryptering skadelig programvare har en tendens til å bruke sterke kryptering algoritmer for å låse opp filer, noe som hindrer deg i å få tilgang til dem lenger. Dette er det som gjør fil koding ondsinnet program en svært alvorlig infeksjon å ha på enheten fordi det kan føre til at dataene blir kryptert permanent. Du har valget mellom å betale løsepenger for en dekryptering nytte men det er ikke den beste ideen. For det første kan du bruke pengene dine for ingenting fordi filene ikke nødvendigvis gjenopprettes etter betaling. Husk at du er i påvente av at cyber-kriminelle vil føle seg bundet til å hjelpe deg i datarekonstruksjon, når de ikke må.

At pengene vil også gå inn i fremtidige malware prosjekter. Det er allerede antatt at ransomware gjorde $5 000 000 000 verd av skade på ulike virksomheter i 2017, og det er et anslag bare. Når folk betaler, ransomware blir mer og mer lønnsomt, og dermed tiltrekker flere mennesker som er lokket av lettjente penger. Investering som penger i backup ville være bedre fordi hvis du noen gang satt i denne type situasjon igjen, du fil tap ville ikke bekymre deg som du bare kunne gjenopprette dem fra backup. Hvis du hadde en backup alternativet tilgjengelig, kan du bare fikse MarioLocker ransomware og deretter gjenopprette data uten å være engstelig for å miste dem. Hvis du ikke vet hva ransomware er, kan du ikke vet hvordan det klarte å komme inn i systemet, i så fall bør du Årvåkent lese følgende avsnitt.

Hvordan distribueres ransomware

Normalt, ransomware sprer seg gjennom spam e-post, utnytte kits og ondsinnede nedlastinger. Det er vanligvis ikke nødvendig å komme opp med mer forseggjort metoder fordi mange mennesker ikke er forsiktige når de bruker e-post og laste ned filer. Likevel kan noen ransomware distribueres ved hjelp av mer sofistikerte måter, som trenger mer innsats. Alle Cyber kriminelle trenger å gjøre er late til å være fra et reelt selskap, skrive en generisk, men noe overbevisende e-post, legge til malware-ridd filen til e-post og sende den til fremtidige ofre. Penger relaterte spørsmål er et hyppig tema i disse e-postene siden brukere har en tendens til å ta dem på alvor og er mer tilbøyelig til å engasjere seg i. Ganske ofte vil du se store firmanavn som Amazon brukt, for eksempel hvis Amazon mailet noen en kvittering for et kjøp som brukeren ikke husker å gjøre, han/hun ikke ville vente med å åpne vedlagte fil. På grunn av dette, bør du være forsiktig med å åpne e-post, og se opp for indikasjoner på at de kan være skadelig. Før noe annet, se på avsenderen av e-posten. Hvis avsenderen viser seg å være noen du kjenner, ikke rush å åpne filen, først nøye sjekke e-postadressen. Også være på utkikk etter grammatiske feil, som kan være ganske tydelig. Hilsenen som brukes kan også være en ledetråd, som virkelige selskaper som e-post er viktig nok til å åpne ville bruke navnet ditt, i stedet for hilsener som Kjære kunde/medlem. Det er også mulig for ransomware å bruke ikke oppdatert programvare på enheten for å delta. Disse sikkerhetsproblemene er vanligvis funnet av malware forskere, og når leverandørene finne ut om dem, slipper de patcher å reparere dem slik at ondsinnede parter ikke kan utnytte dem til å spre sine malware. Men dømme etter fordelingen av WannaCry, tydeligvis ikke alle er at rask å installere disse oppdateringene for deres programvare. Det er svært viktig at du ofte oppdaterer programmene dine fordi hvis et svakt punkt er alvorlig nok, kan skadelig programvare bruke det til å komme inn. Oppdateringer kan også installeres automatisk.

Hvordan fungerer det

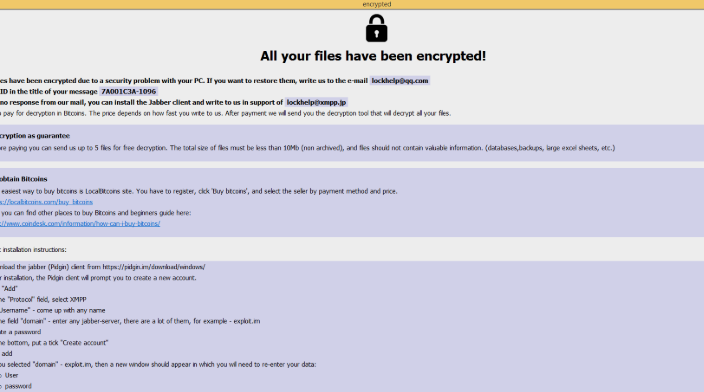

Kort tid etter at ransomware kommer inn i systemet, vil det skanne datamaskinen for bestemte filtyper og når de har blitt plassert, vil det kode dem. Selv om infeksjonen ikke var åpenbar fra begynnelsen, vil det bli ganske opplagt noe er galt når du ikke kan åpne filene dine. Sjekk utvidelsene knyttet til krypterte filer, bør de vise navnet på datakryptering malware. Dessverre kan filer bli permanent kryptert hvis data kryptere malware brukt kraftige kryptering algoritmer. En løsepenge notatet vil avklare hva som har skjedd og hvordan du bør fortsette å gjenopprette data. Du vil bli foreslått en dekryptering verktøy, i bytte for pengene åpenbart, og crooks vil advare å ikke bruke andre metoder fordi det kan skade dem. Prisen for et dekryptering-verktøy skal vises i notatet, men hvis den ikke er det, blir du bedt om å sende dem en e-post for å angi prisen, så det du betaler, avhenger av hvor mye du verdsetter dataene dine. For de grunner vi har nevnt ovenfor, er å betale ikke alternativet malware spesialister anbefaler. Du bør bare tenke på det alternativet som en siste utvei. Kanskje du har lagret dine data et sted, men bare glemt. Eller kanskje en gratis dekryptering verktøyet har blitt publisert. Hvis filen koding malware er crackable, kunne noen være i stand til å løslate et program som ville låse opp MarioLocker ransomware filer gratis. Før du bestemmer deg for å betale, se på en dekryptering programvare. En mye klokere investeringen ville være backup. Og hvis backup er tilgjengelig, kan du gjenopprette data derfra etter at du avslutter MarioLocker ransomware virus, hvis det fortsatt er på enheten. I fremtiden, i hvert fall prøve å sørge for at du unngår fil koding malware, og du kan gjøre det ved å kjent selv sine distribusjonsmetoder. Sikre du installere opp oppdatere når som helst en oppdatere blir anvendelig, du ikke tilfeldig åpen email tilknytninger, og du bare dataoverføre saker fra virkelig kilder.

MarioLocker ransomware Fjerning

en malware fjerning av programvare vil være et nødvendig program for å ha hvis du ønsker å kvitte seg med ransomware hvis det fortsatt er på systemet. Det kan være vanskelig å manuelt fikse MarioLocker ransomware virus fordi en feil kan føre til ytterligere skade. Dermed bør du bruke den automatiske metoden. Det kan også hindre fremtidige ransomware fra å komme inn, i tillegg til å hjelpe deg med å kvitte seg med denne. En gang du har installert det malware flytting nytte av din valget, bare effektuere en avsøke av din computer og autorisere den å kvitte seg med trusselen. Dont ‘ avente det malware flytting programvare å hjelpe du inne arkiv det å bli frisk, fordi den ville ikke være i stand til gjøre det. Når filkodingen ondsinnede programmet er helt avsluttet, er det trygt å bruke systemet på nytt.

Offers

Last ned verktøyet for fjerningto scan for MarioLocker ransomwareUse our recommended removal tool to scan for MarioLocker ransomware. Trial version of provides detection of computer threats like MarioLocker ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft anmeldelse detaljer WiperSoft er et sikkerhetsverktøy som gir sanntids sikkerhet mot potensielle trusler. I dag, mange brukernes har tendens til å laste ned gratis programvare fra Interne ...

Last ned|mer

Er MacKeeper virus?MacKeeper er ikke et virus, er heller ikke en svindel. Mens det er ulike meninger om programmet på Internett, en masse folk som hater så notorisk programmet aldri har brukt det, o ...

Last ned|mer

Mens skaperne av MalwareBytes anti-malware ikke har vært i denne bransjen i lang tid, gjøre de opp for det med sin entusiastiske tilnærming. Flygninger fra slike nettsteder som CNET viser at denne ...

Last ned|mer

Quick Menu

trinn 1. Slette MarioLocker ransomware ved hjelp av sikkermodus med nettverk.

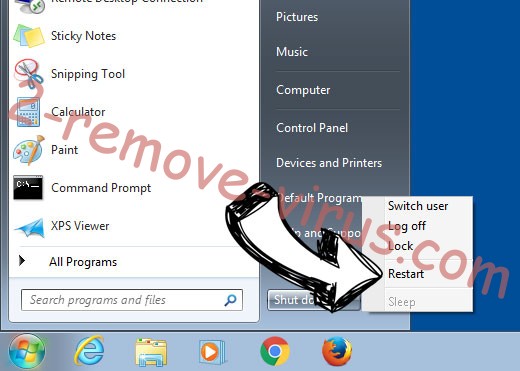

Fjern MarioLocker ransomware fra Windows 7/Windows Vista/Windows XP

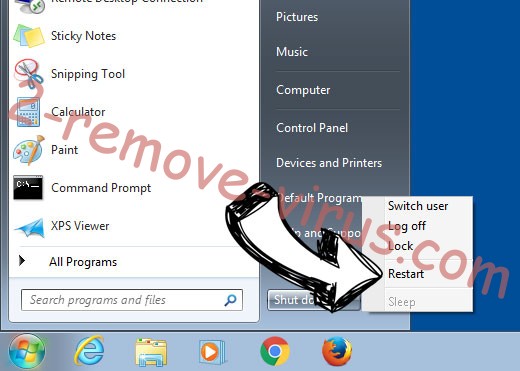

- Klikk på Start og velg nedleggelse.

- Velg Start, og klikk OK.

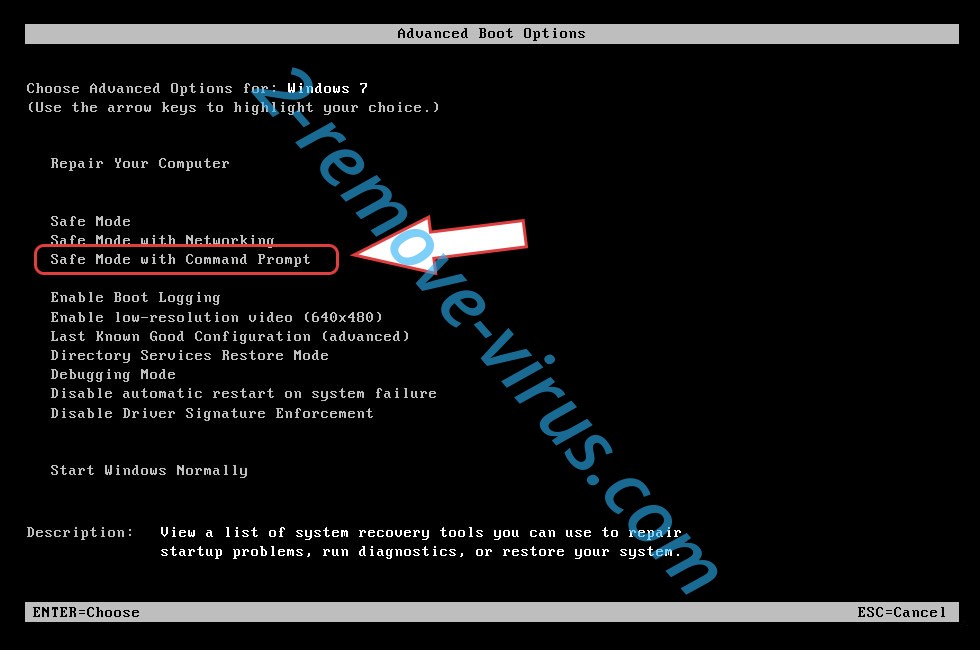

- Start å trykke F8 når datamaskinen starter lastes.

- Under avansert støvel valgmulighetene, velge Sikkermodus med nettverk.

- Åpne nettleseren og laste ned verktøyet skadelig.

- Bruke verktøyet til å fjerne MarioLocker ransomware

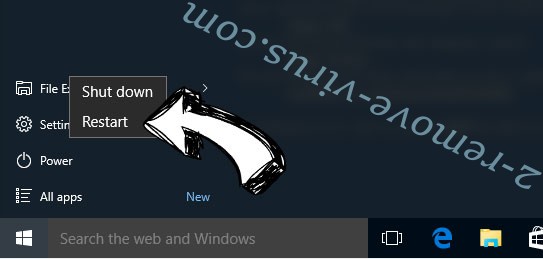

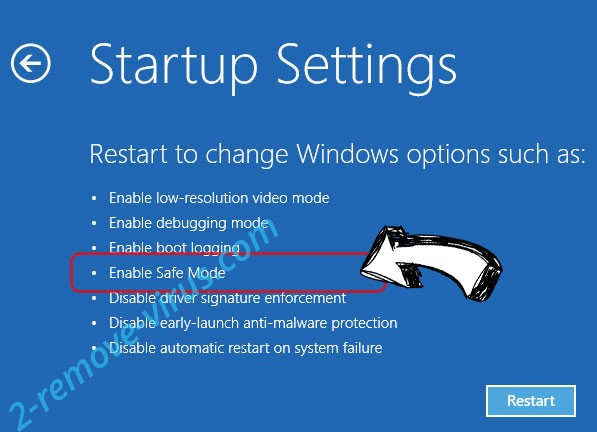

Fjern MarioLocker ransomware fra Windows 8/Windows 10

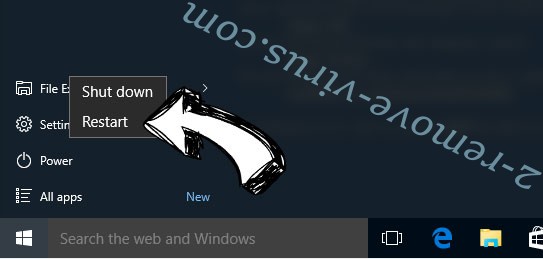

- Det Vinduer logikk skjermen, trykk på strømknappen.

- Trykk og hold forskyvning og velge hvile.

- Gå til Troubleshoot → Advanced options → Start Settings.

- Velg Aktiver sikkermodus eller sikkermodus med nettverk under oppstartsinnstillinger.

- Klikk på omstart.

- Åpne nettleseren og laste ned malware remover.

- Bruke programvaren til å slette MarioLocker ransomware

trinn 2. Gjenopprette filene med Systemgjenoppretting

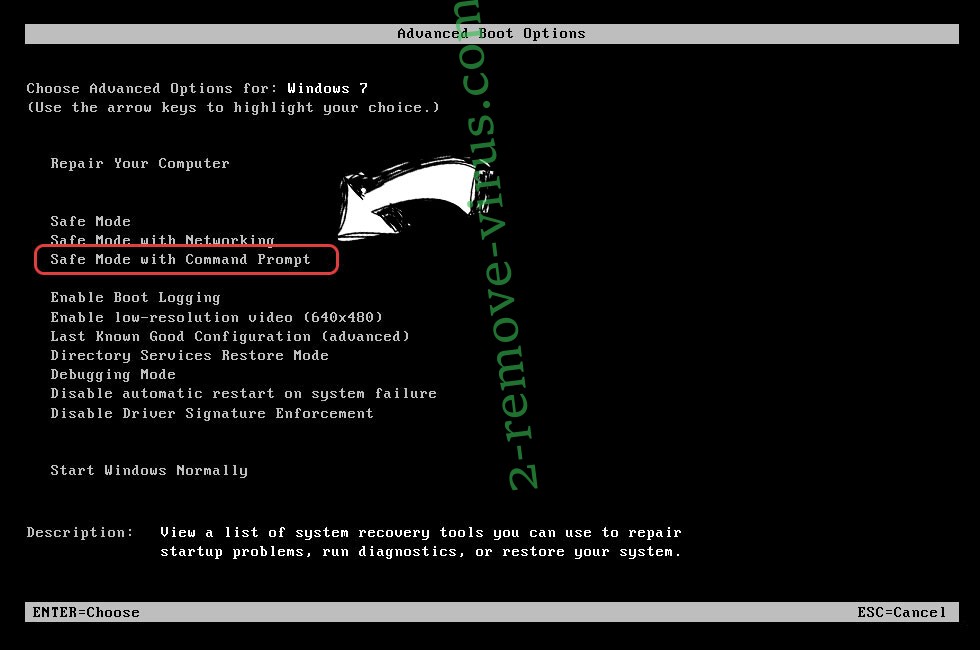

Slette MarioLocker ransomware fra Windows 7/Windows Vista/Windows XP

- Klikk Start og velg nedleggelse.

- Velg Start og OK

- Når PC starter lasting, trykker du F8 flere ganger for å åpne Avanserte oppstartsalternativer

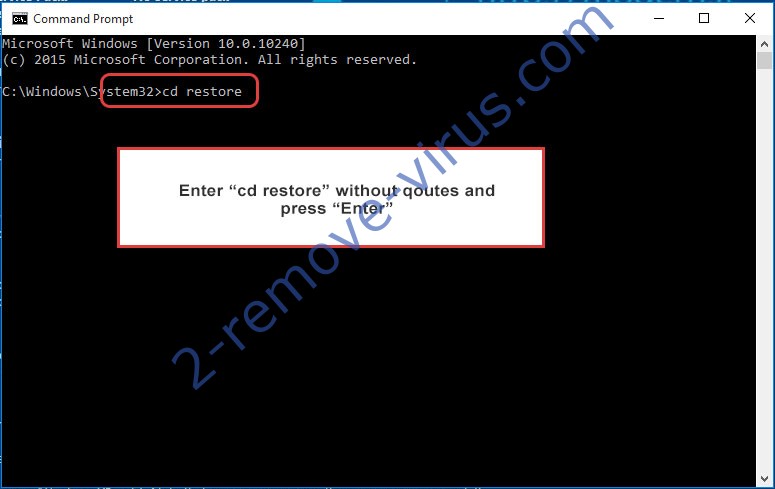

- Velg ledetekst fra listen.

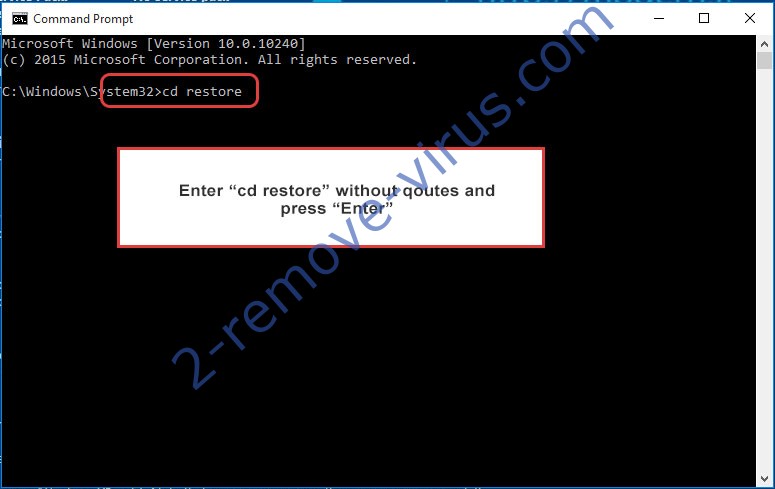

- Skriv inn cd restore, og trykk Enter.

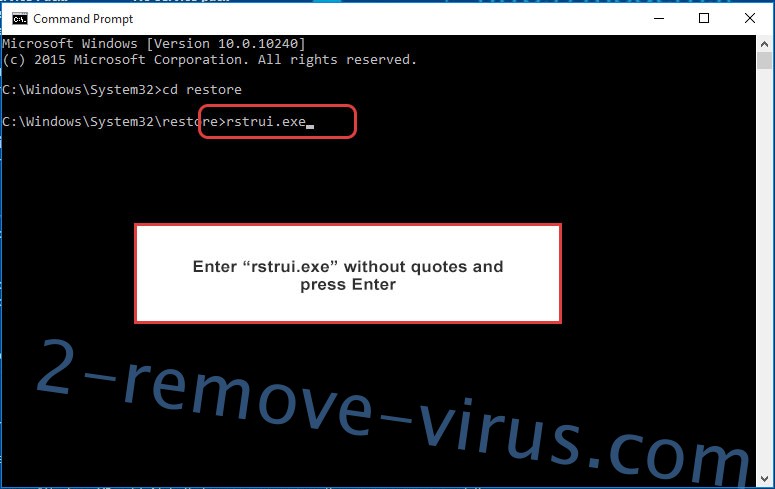

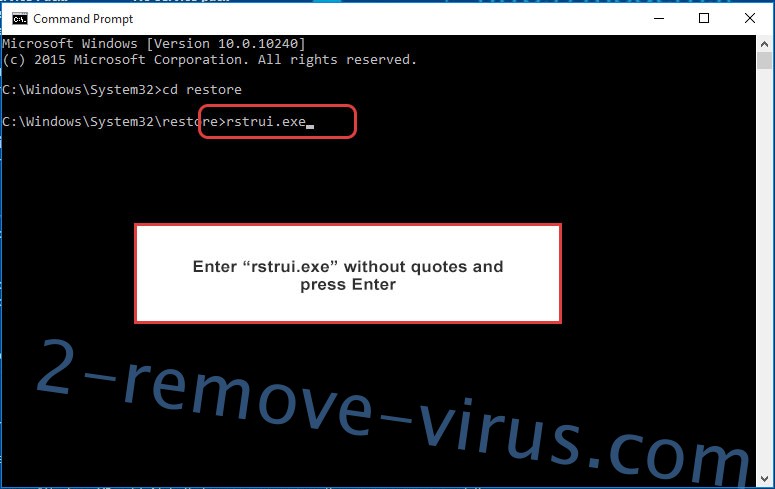

- Skriv inn rstrui.exe og trykk Enter.

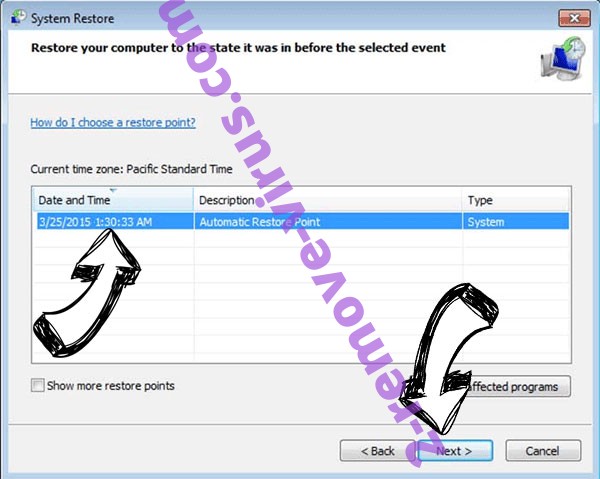

- Klikk Neste i det nye vinduet og velg gjenopprettingspunktet før infeksjonen.

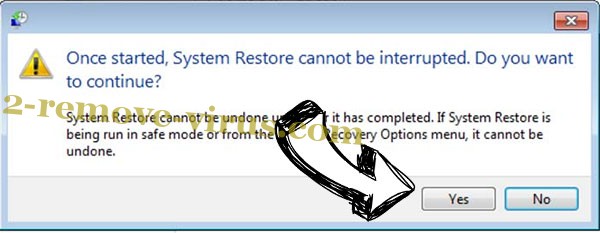

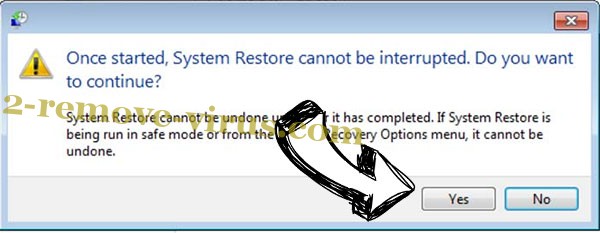

- Klikk Neste igjen og klikk Ja for å starte system restaurere.

Slette MarioLocker ransomware fra Windows 8/Windows 10

- Klikk strøm-knappen på det Vinduer logikk skjermen.

- Trykk og hold nede SKIFT og klikker Start.

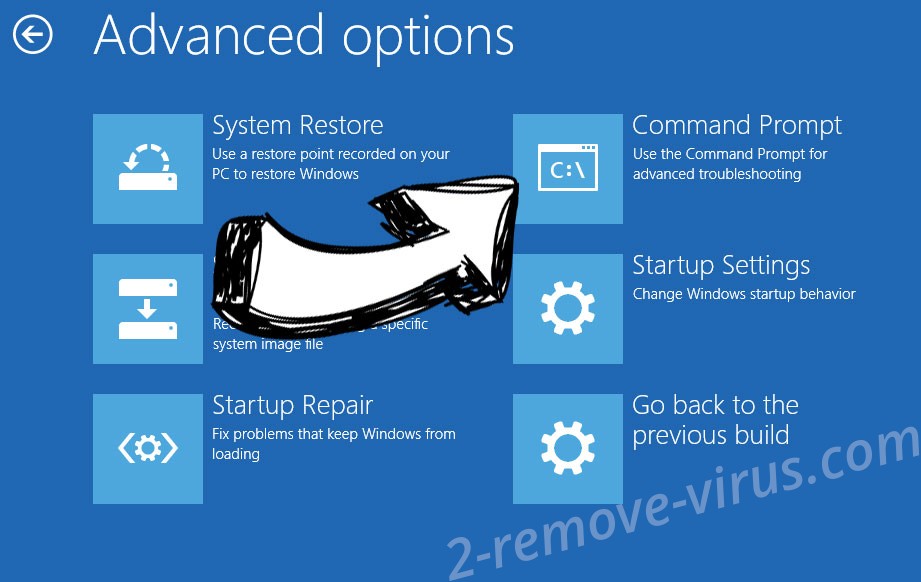

- Velg feilsøking og gå til avanserte alternativer.

- Velg ledetekst og klikk Start.

- I ledeteksten inn cd restore, og trykk Enter.

- Skriv inn rstrui.exe og trykk Enter igjen.

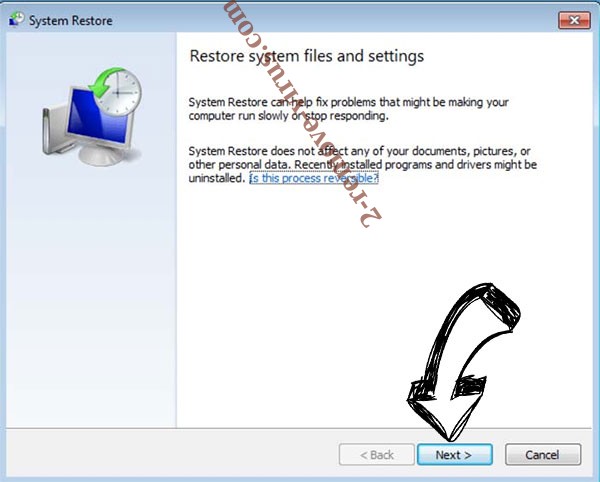

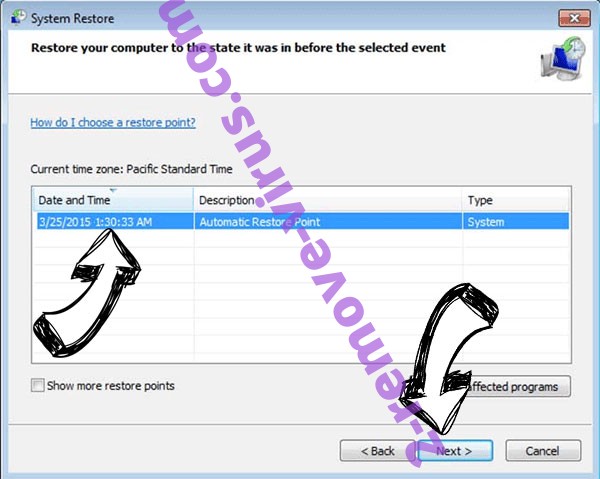

- Klikk Neste i vinduet over nye Systemgjenoppretting.

- Gjenopprettingspunktet før infeksjonen.

- Klikk Neste og deretter Ja for å gjenopprette systemet.