Hva kan sies om Monero ransomware

Ransomware kjent som er Monero ransomware kategorisert som en alvorlig infeksjon, på grunn av mengden skade det kan gjøre på datamaskinen. Det er sannsynlig at du aldri har kommet over denne typen skadelig programvare før, i så fall kan du bli spesielt sjokkert. Du vil ikke kunne åpne filene dine hvis datakoding ondsinnet program har låst dem, som den ofte bruker kraftige krypteringsalgoritmer.

Filkryptering malware antas å være en av de mest skadelige truslene du kan ha som dekryptere filer er ikke alltid sannsynlig. Du har muligheten til å betale løsepenger for en dekryptering verktøyet, men mange malware forskere vil ikke foreslå det alternativet. Betaling resulterer ikke nødvendigvis i dekrypterte filer, så det er en mulighet for at du bare kaster bort pengene dine. Tenk på hva som er der for å hindre skurker fra å bare ta pengene dine. I tillegg, ved å betale, du ville være støtte deres fremtidige aktiviteter, for eksempel mer ransomware. Ransomware koster allerede $ 5 milliarder i tap til ulike bedrifter i 2017, og det er en estimering bare. Folk blir også stadig mer tiltrukket av bransjen fordi jo flere mennesker betaler løsepenger, jo mer lønnsomt blir det. Situasjoner der du kan miste filene dine er ganske vanlige, slik at sikkerhetskopiering ville være en bedre investering. Hvis backup ble gjort før du fanget infeksjonen, kan du bare avslutte Monero ransomware virus og fortsette å låse opp Monero ransomware filer. Du vet kanskje ikke hvordan filkoding av skadelig programvare distribueres, og vi vil diskutere de hyppigste måtene i avsnittene nedenfor.

Filkryptering malware antas å være en av de mest skadelige truslene du kan ha som dekryptere filer er ikke alltid sannsynlig. Du har muligheten til å betale løsepenger for en dekryptering verktøyet, men mange malware forskere vil ikke foreslå det alternativet. Betaling resulterer ikke nødvendigvis i dekrypterte filer, så det er en mulighet for at du bare kaster bort pengene dine. Tenk på hva som er der for å hindre skurker fra å bare ta pengene dine. I tillegg, ved å betale, du ville være støtte deres fremtidige aktiviteter, for eksempel mer ransomware. Ransomware koster allerede $ 5 milliarder i tap til ulike bedrifter i 2017, og det er en estimering bare. Folk blir også stadig mer tiltrukket av bransjen fordi jo flere mennesker betaler løsepenger, jo mer lønnsomt blir det. Situasjoner der du kan miste filene dine er ganske vanlige, slik at sikkerhetskopiering ville være en bedre investering. Hvis backup ble gjort før du fanget infeksjonen, kan du bare avslutte Monero ransomware virus og fortsette å låse opp Monero ransomware filer. Du vet kanskje ikke hvordan filkoding av skadelig programvare distribueres, og vi vil diskutere de hyppigste måtene i avsnittene nedenfor.

Monero ransomware distribusjonsmåter

En fil som krypterer skadelig programvare, distribueres vanligvis gjennom metoder som e-postvedlegg, skadelige nedlastinger og utnyttelsessett. Mye filkryptering av skadelig programvare avhenger av brukerens uforsiktighet når du åpner e-postvedlegg og trenger ikke å bruke mer sofistikerte metoder. Det er noen mulighet for at en mer sofistikert metode ble brukt for infeksjon, som noen data koding skadelig programvare bruker dem. Hackere skriver en noe overbevisende e-post, mens du bruker navnet på et velkjent selskap eller organisasjon, legger ved den infiserte filen i e-posten og sender den til folk. Disse e-postene snakker ofte om penger fordi det er et delikat emne, og folk er mer sannsynlig å være brå når du åpner pengerelaterte e-poster. Hvis skurker brukte navnet på et selskap som Amazon, kan brukerne åpne vedlegget uten å tenke på om cyberkriminelle bare sier tvilsom aktivitet ble lagt merke til på kontoen eller et kjøp ble gjort og kvitteringen er lagt til. Det er visse tegn du må se opp for før du åpner e-postvedlegg. Det er svært viktig at du sørger for at avsenderen er pålitelig før du åpner det sendte vedlegget. Selv om du kjenner avsenderen, ikke rush, først sjekke e-postadressen for å sikre at den samsvarer med adressen du vet tilhører den personen / selskapet. Skarpe grammatikkfeil er også et tegn. En annen typisk egenskap er navnet ditt som ikke brukes i hilsenen, hvis noen hvis e-post du definitivt bør åpne var å sende deg en e-post, ville de definitivt bruke navnet ditt i stedet for en typisk hilsen, for eksempel kunde eller medlem. Noen ransomware kan også bruke svake flekker i systemer for å gå inn. Programvaren har sårbarheter som kan brukes til å forurense en datamaskin, men generelt er de oppdatert når leverandøren finner ut om det. Men å dømme etter spredningen av WannaCry, tydeligvis ikke alle rushes å installere disse oppdateringene. Det er svært viktig at du installerer disse oppdateringene fordi hvis et svakt punkt er alvorlig nok, kan alle typer malware bruke den. Oppdateringer kan settes til å installeres automatisk, hvis du ikke vil bry deg med dem hver gang.

Hva kan du gjøre med filene dine

En datakoding av skadelig programvare er ikke rettet mot alle filer, bare bestemte typer, og når de blir funnet, låses de nesten samtidig. I utgangspunktet kan det være forvirrende om hva som skjer, men når filene dine ikke kan åpnes som vanlig, bør det bli klart. Filer som har blitt berørt, vil ha en utvidelse knyttet til dem, noe som kan hjelpe brukerne med å finne ut filen som koder skadelig programvarenavn. Dessverre er det ikke alltid mulig å dekode filer hvis kraftige krypteringsalgoritmer ble brukt. Du vil legge merke til et løsepengebrev plassert i mappene som inneholder dataene dine, ellers vises det på skrivebordet, og det bør forklare hvordan du kan gjenopprette data. Du vil bli tilbudt en dekryptering, i bytte for penger åpenbart, og skurker vil varsle om ikke å bruke andre metoder fordi det kan føre til permanent krypterte data. Notatet bør tydelig forklare hvor mye dekryptereren koster, men hvis den ikke gjør det, vil det gi deg en måte å kontakte forbryterne for å sette opp en pris. Av grunnene vi har nevnt ovenfor, betaler er ikke alternativet malware spesialister foreslår. Å gi etter for forespørslene bør være ditt siste handlingsforløp. Det er også litt sannsynlig at du nettopp har glemt at du har laget kopier av filene dine. Det kan også være en mulighet for at du ville være i stand til å finne et verktøy for å gjenopprette data gratis. Hvis filen koding ondsinnet program er dekrypterbar, noen kan være i stand til å frigjøre et verktøy som ville Monero ransomware låse opp filer gratis. Husk dette før du betaler de forespurte pengene selv krysser tankene dine. Et smartere kjøp ville være backup. Hvis du har lagret filene dine et sted, kan du hente dem etter at du har fjernet Monero ransomware virus. Nå som du er klar over hvor skadelig fil kryptere malware kan være, prøv å smette unna det så mye som mulig. I det minste, ikke åpne e-postvedlegg tilfeldig, hold programvaren oppdatert, og bare last ned fra kilder du vet du kan stole på.

Monero ransomware Fjerning

Så som å bli kvitt data koding malware hvis det fortsatt gjenstår på enheten, en anti-malware programvare vil være nødvendig å ha. Når du prøver å fikse virus Monero ransomware manuelt, kan du forårsake ekstra skade hvis du ikke er datakyndige. En malware fjerning programvare ville være et bedre alternativ i dette tilfellet. En malware fjerning verktøyet er laget for å ta vare på disse truslene, Det kan også stoppe en infeksjon. Finn ut hvilken programvare for beskyttelse mot skadelig programvare som passer best til det du trenger, installer den og skann datamaskinen for å finne trusselen. Ikke forvent at anti-malware programmet for å gjenopprette dataene dine, fordi det ikke vil være i stand til å gjøre det. Etter at filen som krypterer ondsinnet program er borte, kan du trygt bruke systemet på nytt, mens du rutinemessig oppretter sikkerhetskopiering for filene dine.

Offers

Last ned verktøyet for fjerningto scan for Monero ransomwareUse our recommended removal tool to scan for Monero ransomware. Trial version of provides detection of computer threats like Monero ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft anmeldelse detaljer WiperSoft er et sikkerhetsverktøy som gir sanntids sikkerhet mot potensielle trusler. I dag, mange brukernes har tendens til å laste ned gratis programvare fra Interne ...

Last ned|mer

Er MacKeeper virus?MacKeeper er ikke et virus, er heller ikke en svindel. Mens det er ulike meninger om programmet på Internett, en masse folk som hater så notorisk programmet aldri har brukt det, o ...

Last ned|mer

Mens skaperne av MalwareBytes anti-malware ikke har vært i denne bransjen i lang tid, gjøre de opp for det med sin entusiastiske tilnærming. Flygninger fra slike nettsteder som CNET viser at denne ...

Last ned|mer

Quick Menu

trinn 1. Slette Monero ransomware ved hjelp av sikkermodus med nettverk.

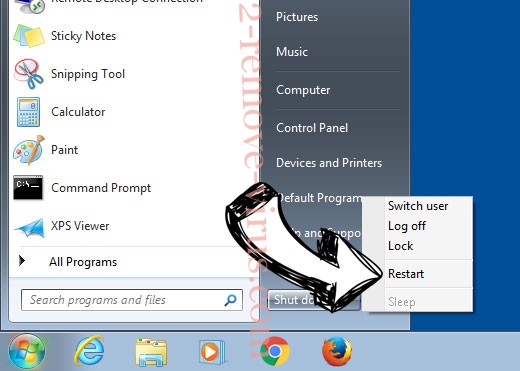

Fjern Monero ransomware fra Windows 7/Windows Vista/Windows XP

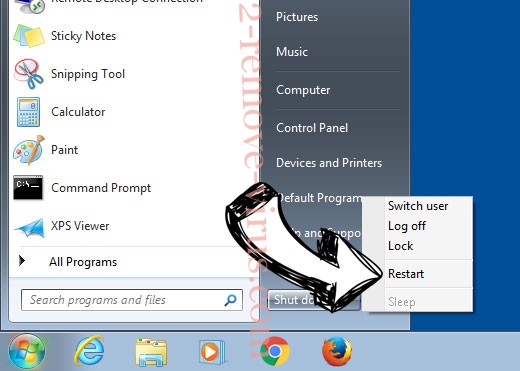

- Klikk på Start og velg nedleggelse.

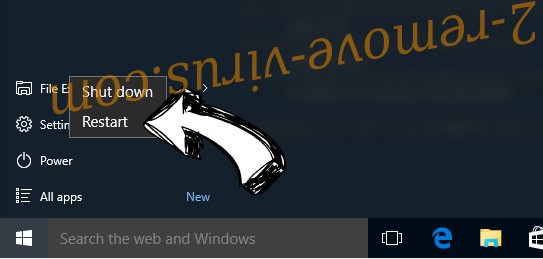

- Velg Start, og klikk OK.

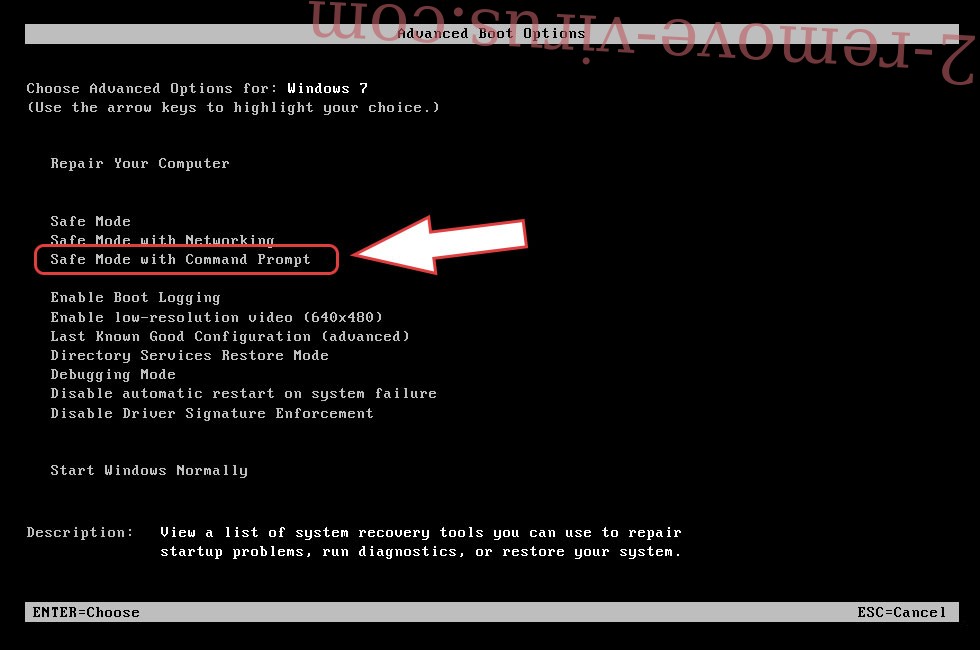

- Start å trykke F8 når datamaskinen starter lastes.

- Under avansert støvel valgmulighetene, velge Sikkermodus med nettverk.

- Åpne nettleseren og laste ned verktøyet skadelig.

- Bruke verktøyet til å fjerne Monero ransomware

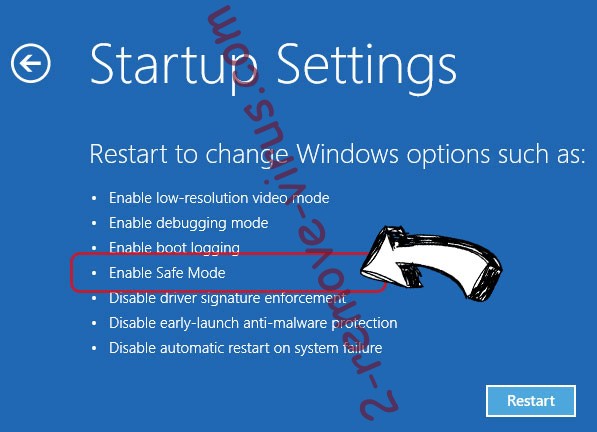

Fjern Monero ransomware fra Windows 8/Windows 10

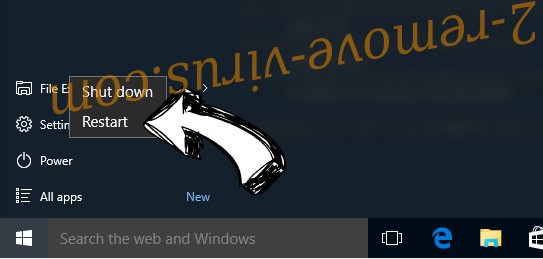

- Det Vinduer logikk skjermen, trykk på strømknappen.

- Trykk og hold forskyvning og velge hvile.

- Gå til Troubleshoot → Advanced options → Start Settings.

- Velg Aktiver sikkermodus eller sikkermodus med nettverk under oppstartsinnstillinger.

- Klikk på omstart.

- Åpne nettleseren og laste ned malware remover.

- Bruke programvaren til å slette Monero ransomware

trinn 2. Gjenopprette filene med Systemgjenoppretting

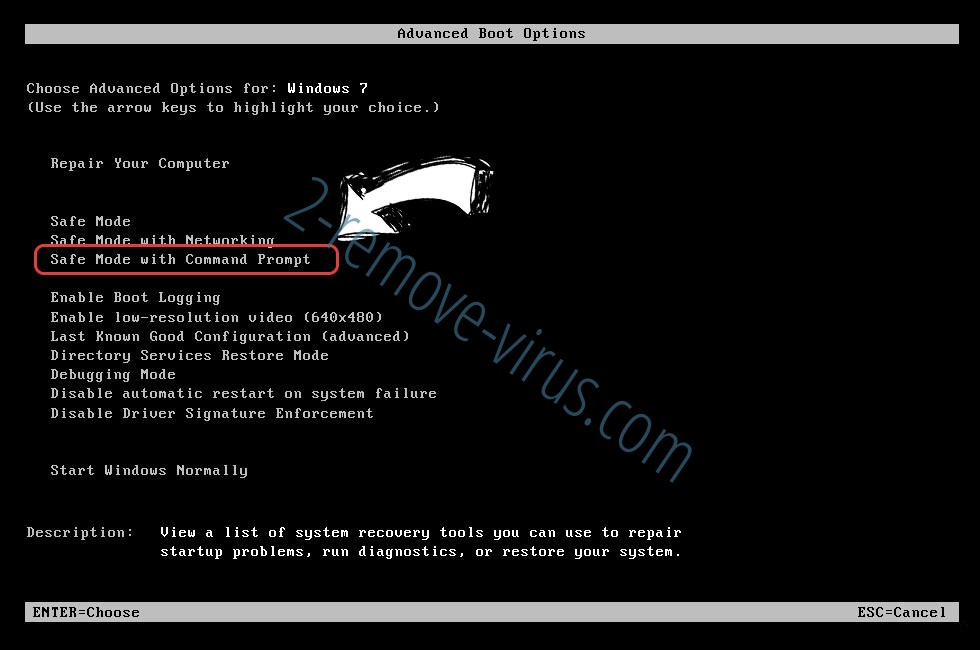

Slette Monero ransomware fra Windows 7/Windows Vista/Windows XP

- Klikk Start og velg nedleggelse.

- Velg Start og OK

- Når PC starter lasting, trykker du F8 flere ganger for å åpne Avanserte oppstartsalternativer

- Velg ledetekst fra listen.

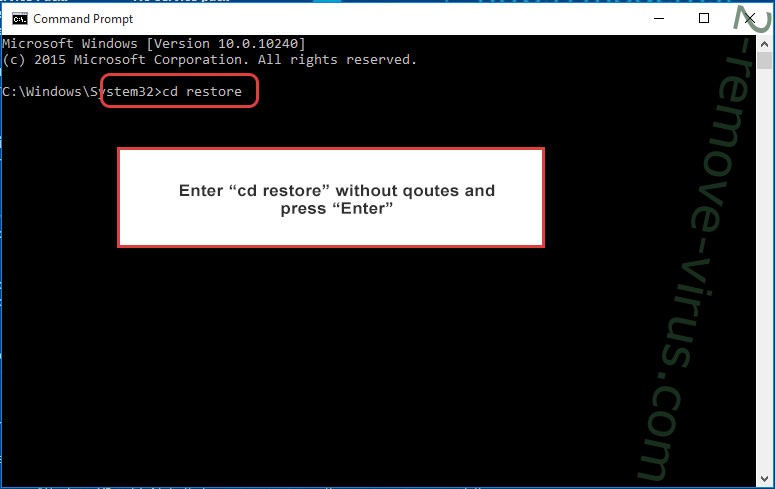

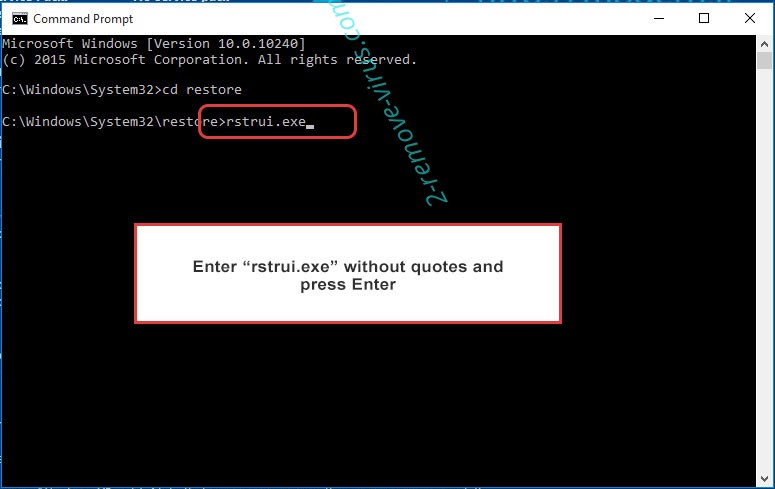

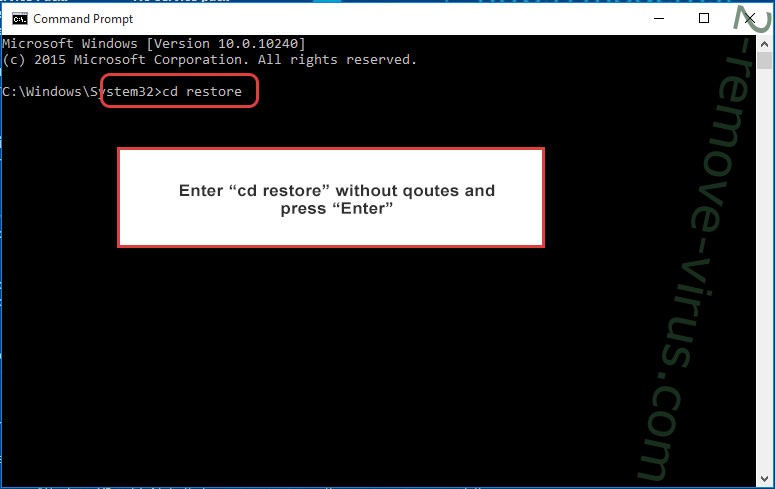

- Skriv inn cd restore, og trykk Enter.

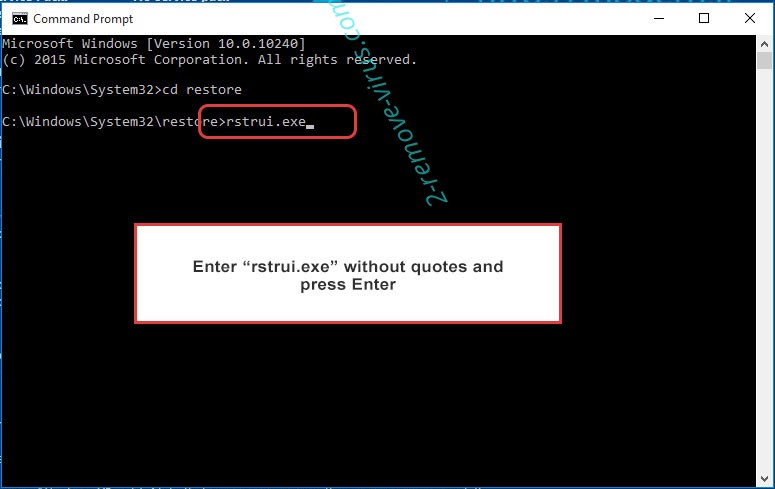

- Skriv inn rstrui.exe og trykk Enter.

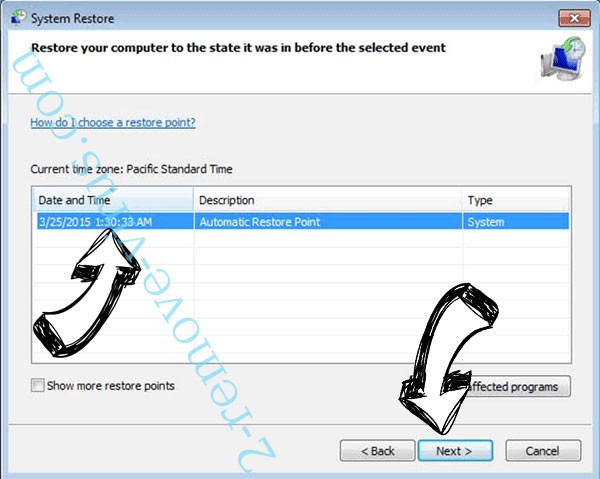

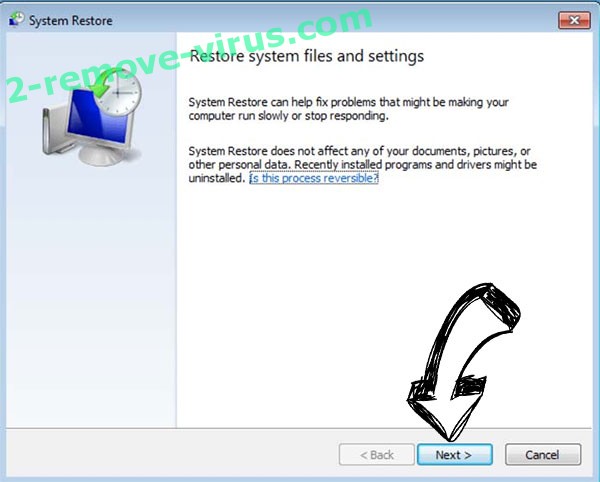

- Klikk Neste i det nye vinduet og velg gjenopprettingspunktet før infeksjonen.

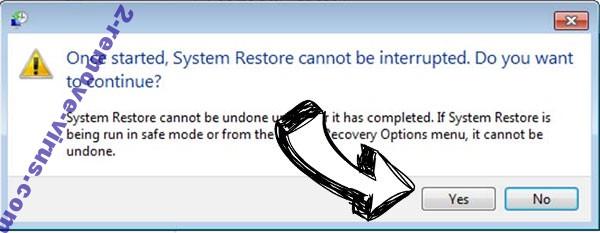

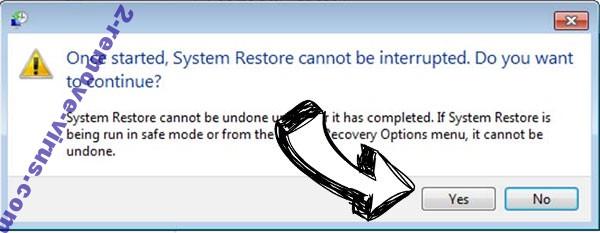

- Klikk Neste igjen og klikk Ja for å starte system restaurere.

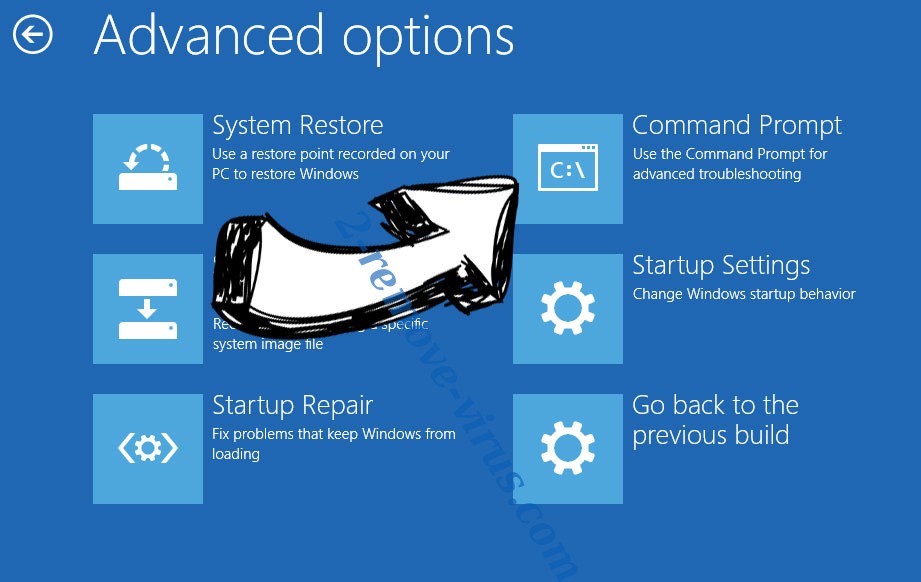

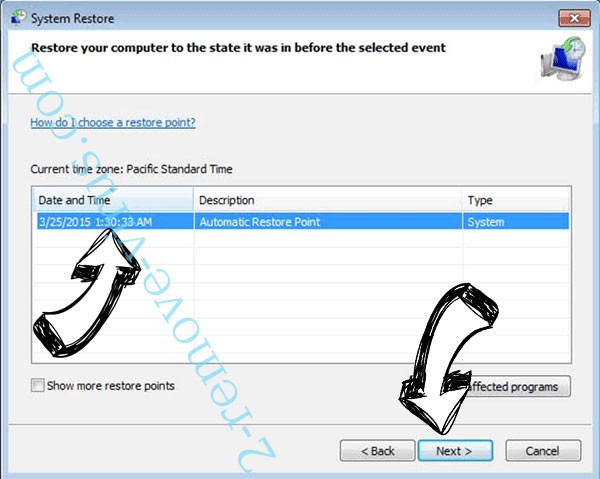

Slette Monero ransomware fra Windows 8/Windows 10

- Klikk strøm-knappen på det Vinduer logikk skjermen.

- Trykk og hold nede SKIFT og klikker Start.

- Velg feilsøking og gå til avanserte alternativer.

- Velg ledetekst og klikk Start.

- I ledeteksten inn cd restore, og trykk Enter.

- Skriv inn rstrui.exe og trykk Enter igjen.

- Klikk Neste i vinduet over nye Systemgjenoppretting.

- Gjenopprettingspunktet før infeksjonen.

- Klikk Neste og deretter Ja for å gjenopprette systemet.