Om Nemty Revenge 2.0 ransomware virus

Nemty Revenge 2.0 ransomware ransomware er farlig ondsinnet programvare fordi infeksjonen kan ha alvorlige konsekvenser. Mens ransomware har vært en utbredt rapportert om emnet, er det mulig det er første gang møte den, derfor kan du ikke være klar over hva forurensning kan bety for enheten. Sterke krypterings algoritmer brukes av ransomware for datakryptering, og når de er låst, vil du ikke kunne åpne dem.

Fil koding malware er kategorisert som en svært skadelig infeksjon siden filen dekryptering er ikke alltid mulig. Du har valget mellom å betale løsepenger, men det er ikke akkurat det alternativet vi anbefaler. Det er mange tilfeller der betaler løsepenger betyr ikke fil restaurering. Det kan være naivt å tenke at cyber crooks som krypterte filene i første omgang vil føle noen forpliktelse til å hjelpe deg i datarekonstruksjon, når de har muligheten til bare å ta pengene dine. Også vurdere at pengene vil bli brukt for malware prosjekter i fremtiden. Data kryptere ondsinnet program er allerede koster millioner av dollar til bedrifter, vil du virkelig ønsker å støtte det. Folk er også blitt mer og mer tiltrukket av næringen fordi flere mennesker i samsvar med kravene, jo mer lønnsomt blir det. Du kan ende opp i denne type situasjon igjen, så å investere de etterspurte pengene i backup ville være et bedre valg fordi du ikke trenger å bekymre deg for dine data. Hvis backup ble gjort før du fikk en trussel, kan du bare slette Nemty Revenge 2.0 ransomware og fortsette å låse opp Nemty Revenge 2.0 ransomware filer. Informasjon om de vanligste metodene for oppslag vil bli gitt i følgende avsnitt, i tilfelle du ikke er sikker på hvordan datakryptering skadelig programvare klarte å infisere enheten.

Hvordan spres ransomware

Ganske grunnleggende metoder brukes for distribusjon av filkryptering malware, for eksempel spam e-post og ondsinnede nedlastinger. Siden mange brukere er uforsiktig om å åpne e-postvedlegg eller laste ned filer fra kilder som er mindre enn troverdig, ransomware spredere ikke har nødvendigheten av å bruke metoder som er mer forseggjort. Men noen ransomware bruker mer forseggjort metoder. Cyber crooks trenger ikke å sette i mye arbeid, bare skrive en enkel e-post som virker litt troverdig, legge den infiserte filen til e-post og sende den til potensielle ofre, som kan tro at avsenderen er noen troverdig. Fordi temaet er følsom, folk er mer utsatt for å åpne e-poster nevne penger, og dermed slike emner kan ofte oppstå. Hvis crooks brukt et kjent firmanavn som Amazon, brukere kan åpne vedlegget uten å tenke som hackere kan bare si tvilsom aktivitet ble observert i kontoen eller et kjøp ble gjort og kvitteringen er lagt til. Du må se opp for visse tegn når du åpner e-post hvis du ønsker å skjerme systemet. Før du åpner filen vedlagt, se på avsenderen av e-posten. Og hvis du er kjent med dem, sjekk e-postadressen for å sikre at den samsvarer med personens/selskapets virkelige adresse. Også se etter grammatiske feil, som kan være ganske opplagt. Hilsenen som brukes kan også være en ledetråd, som legitime selskaper som e-post du bør åpne ville bruke navnet ditt, i stedet for hilsener som Kjære kunde/medlem. fil koding malware kan også bruke utdatert programvare på enheten for å delta. Disse sikkerhetsproblemene i programmer løses vanligvis raskt etter at de er funnet, slik at skadelig programvare ikke kan bruke dem. Dessverre, som kan sees av den utbredte av WannaCry ransomware, ikke alle installerer disse oppdateringene, av ulike grunner. Du oppfordres til å installere en oppdatering når den er gjort tilgjengelig. Oppdateringer kan installeres automatisk hvis du synes disse varslene er plagsomme.

Hva kan du gjøre med filene dine?

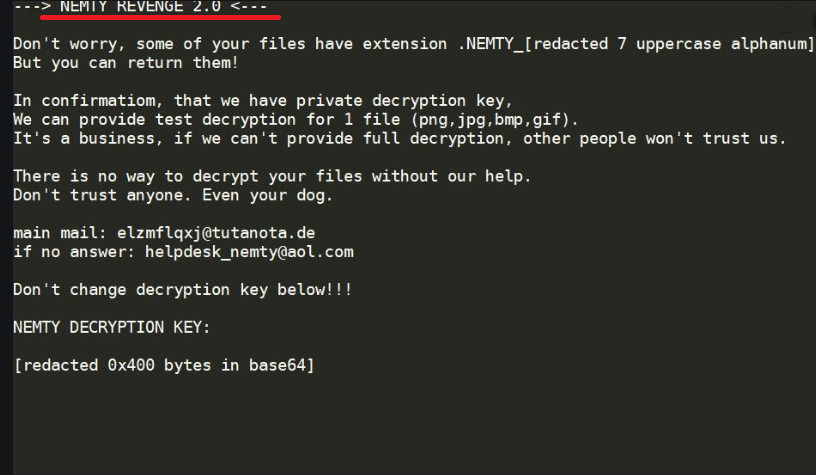

Når datamaskinen blir forurenset, vil du snart finne data kodet. I begynnelsen, kan det være forvirrende om hva som skjer, men når filene ikke kan åpnes som normalt, vil du i det minste vet noe er galt. Filer som har blitt berørt vil ha en merkelig filtype, som vanligvis hjelper brukere å gjenkjenne hvilke ransomware de har. Dataene kan ha blitt kryptert ved hjelp av sterke krypterings algoritmer, noe som kan bety at du ikke kan dekryptere dem. Du vil se en løsepenge notat plassert i mappene med dataene dine, eller det vil dukke opp på skrivebordet, og det skal forklare hvordan du kan gjenopprette filer. Ifølge hackere, den eneste måten å gjenopprette data vil være gjennom deres dekryptering programvare, som ikke vil være gratis. Hvis beløpet du må betale ikke vises i notatet, vil du bli bedt om å sende dem til å sette prisen, så det du betaler avhenger av hvor verdifullt dataene dine er. Som du har sikkert gjettet, er å betale ikke det alternativet vi ville foreslå. Når alle andre alternativer ikke hjelper, bare så du bør selv vurdere å betale. Kanskje du rett og slett ikke huske å lage backup. En gratis dekryptering kan også være tilgjengelig. Hvis en malware forsker er i stand til å knekke den ransomware, kan han/hun slipper en gratis decryptors. Før du bestemmer deg for å betale, søke etter en. Kjøpe backup med at summen kan være mer nyttig. Hvis du har gjort sikkerhetskopiering før infeksjonen, kan du gjenopprette data etter at du sletter Nemty Revenge 2.0 ransomware virus. Hvis du vil sikre datamaskinen fra fil koding av skadelig programvare i fremtiden, blir du oppmerksom på sannsynlige midler som kan infisere enheten. I det minste, slutte å åpne e-postvedlegg tilfeldig, oppdatere programmer, og bare laste ned fra kilder du vet du kan stole på.

Metoder for å eliminere Nemty Revenge 2.0 ransomware virus

Hvis ransomware forblir på systemet, en anti-malware program vil bli pålagt å avslutte den. Den kan helt vanskelig å manuelt fastsette Nemty Revenge 2.0 ransomware virus fordi det må du gjerne havne i utilsiktet gjør skade å din computer. En anti-malware verktøyet ville være det foreslåtte valget i dette tilfellet. Dette verktøyet er nyttig å ha på enheten fordi det ikke bare kan kvitte seg med denne trusselen, men også sette en stopper for lignende de som prøver å komme i. Velg den anti-malware programvare som best kan håndtere din situasjon, og skanne datamaskinen for trusselen når du installerer den. Imidlertid, en anti-malware program wont ‘ hjelpe du inne arkiv det å bli frisk for det er ikke kjøpedyktig gjøre det. Når enheten er fri for trusselen, må du begynne å sikkerhetskopiere filene dine regelmessig.

Offers

Last ned verktøyet for fjerningto scan for Nemty Revenge 2.0 ransomwareUse our recommended removal tool to scan for Nemty Revenge 2.0 ransomware. Trial version of provides detection of computer threats like Nemty Revenge 2.0 ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft anmeldelse detaljer WiperSoft er et sikkerhetsverktøy som gir sanntids sikkerhet mot potensielle trusler. I dag, mange brukernes har tendens til å laste ned gratis programvare fra Interne ...

Last ned|mer

Er MacKeeper virus?MacKeeper er ikke et virus, er heller ikke en svindel. Mens det er ulike meninger om programmet på Internett, en masse folk som hater så notorisk programmet aldri har brukt det, o ...

Last ned|mer

Mens skaperne av MalwareBytes anti-malware ikke har vært i denne bransjen i lang tid, gjøre de opp for det med sin entusiastiske tilnærming. Flygninger fra slike nettsteder som CNET viser at denne ...

Last ned|mer

Quick Menu

trinn 1. Slette Nemty Revenge 2.0 ransomware ved hjelp av sikkermodus med nettverk.

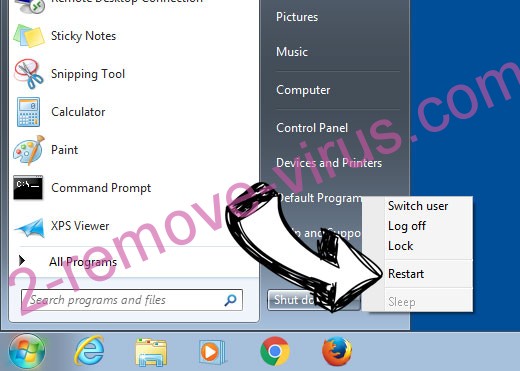

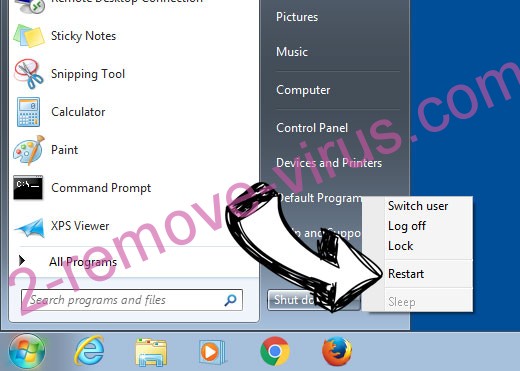

Fjern Nemty Revenge 2.0 ransomware fra Windows 7/Windows Vista/Windows XP

- Klikk på Start og velg nedleggelse.

- Velg Start, og klikk OK.

- Start å trykke F8 når datamaskinen starter lastes.

- Under avansert støvel valgmulighetene, velge Sikkermodus med nettverk.

- Åpne nettleseren og laste ned verktøyet skadelig.

- Bruke verktøyet til å fjerne Nemty Revenge 2.0 ransomware

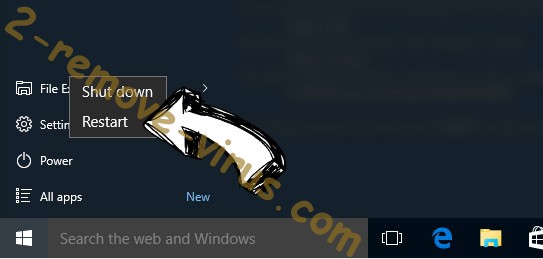

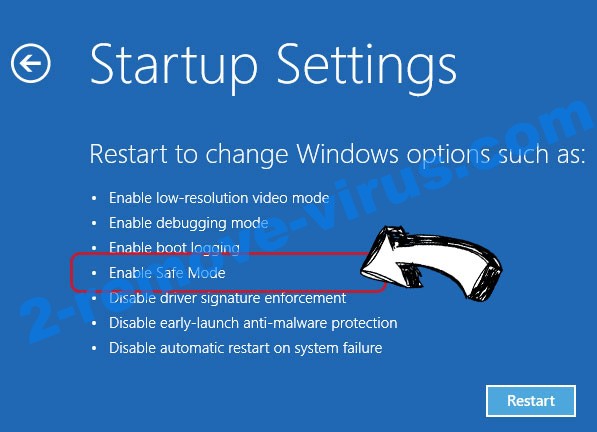

Fjern Nemty Revenge 2.0 ransomware fra Windows 8/Windows 10

- Det Vinduer logikk skjermen, trykk på strømknappen.

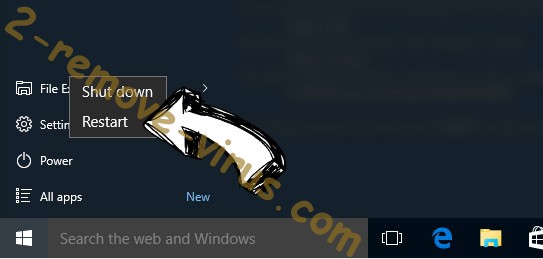

- Trykk og hold forskyvning og velge hvile.

- Gå til Troubleshoot → Advanced options → Start Settings.

- Velg Aktiver sikkermodus eller sikkermodus med nettverk under oppstartsinnstillinger.

- Klikk på omstart.

- Åpne nettleseren og laste ned malware remover.

- Bruke programvaren til å slette Nemty Revenge 2.0 ransomware

trinn 2. Gjenopprette filene med Systemgjenoppretting

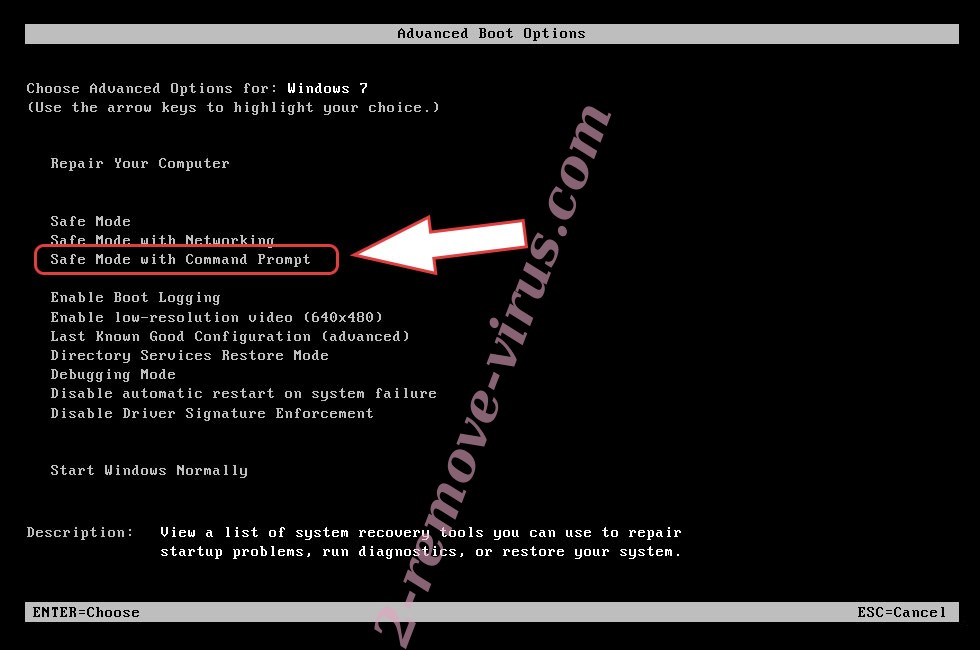

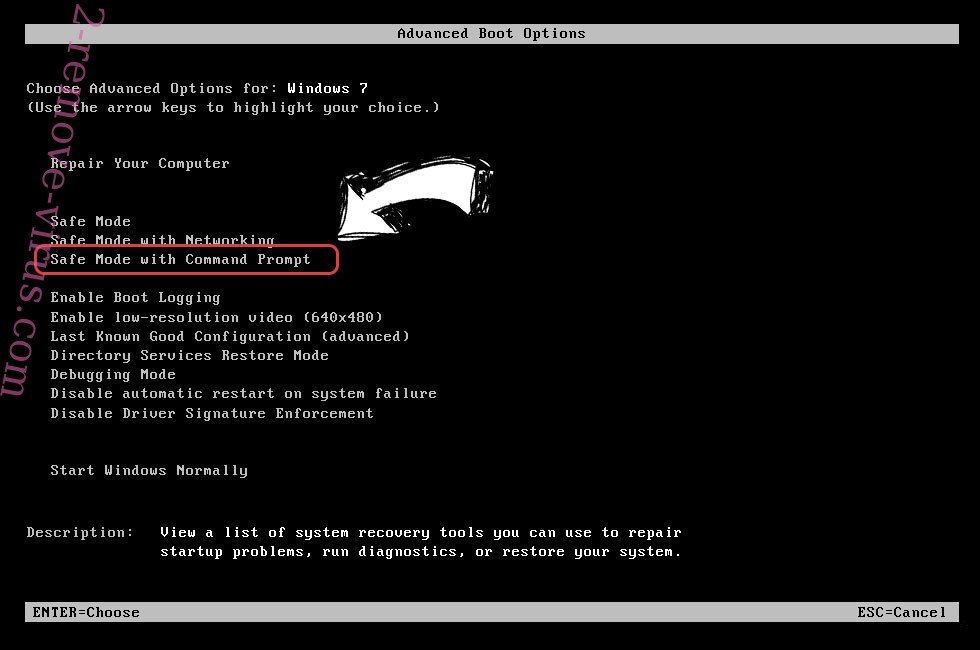

Slette Nemty Revenge 2.0 ransomware fra Windows 7/Windows Vista/Windows XP

- Klikk Start og velg nedleggelse.

- Velg Start og OK

- Når PC starter lasting, trykker du F8 flere ganger for å åpne Avanserte oppstartsalternativer

- Velg ledetekst fra listen.

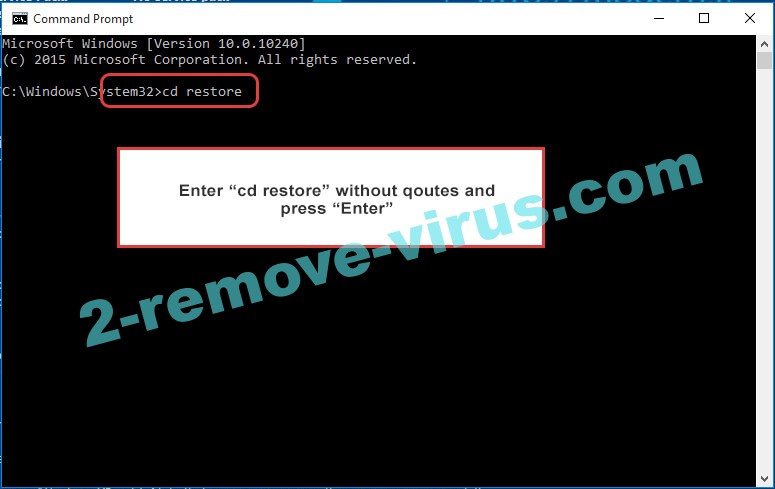

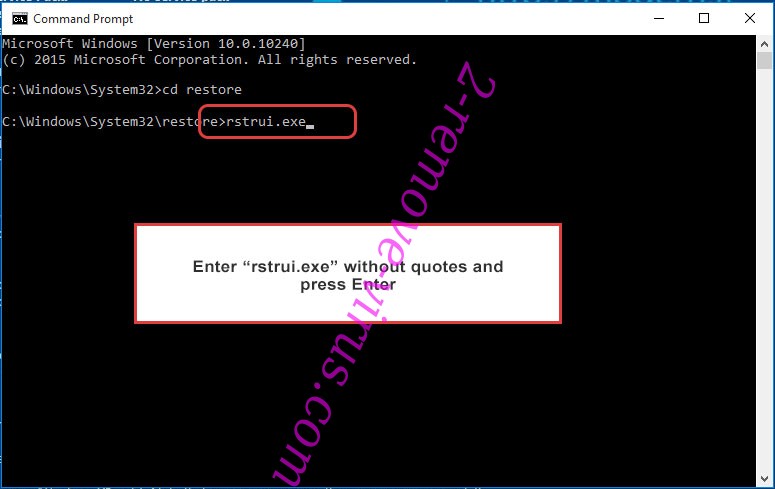

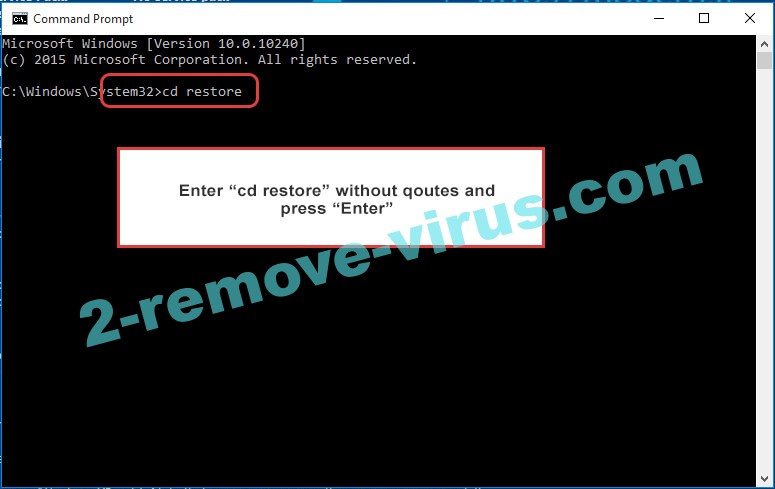

- Skriv inn cd restore, og trykk Enter.

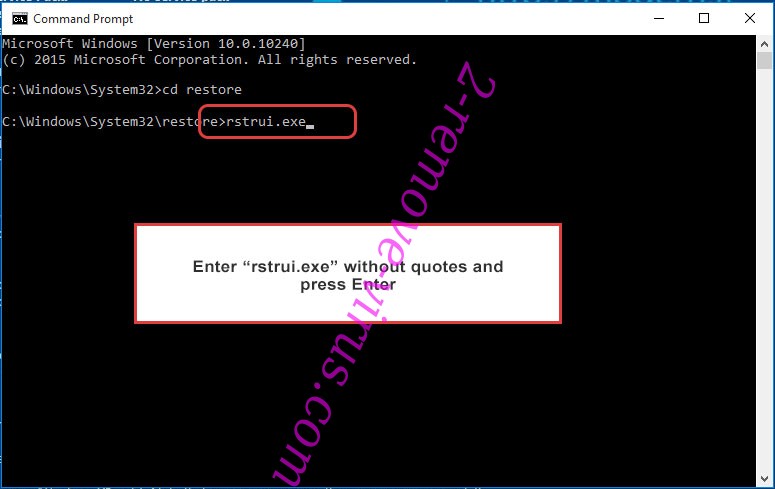

- Skriv inn rstrui.exe og trykk Enter.

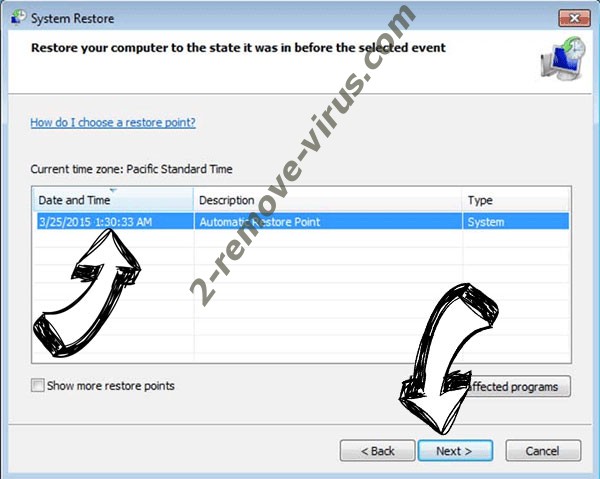

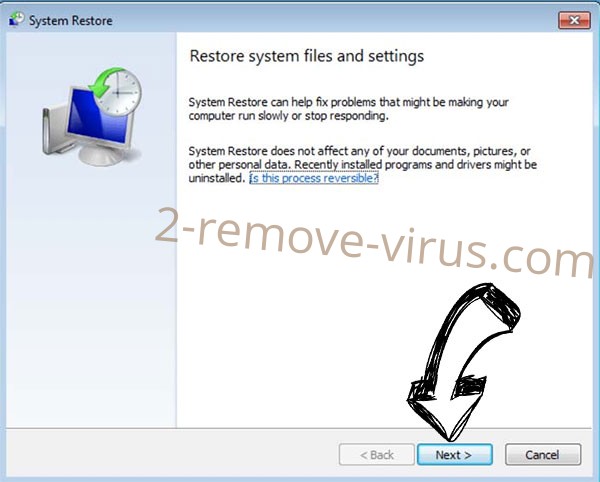

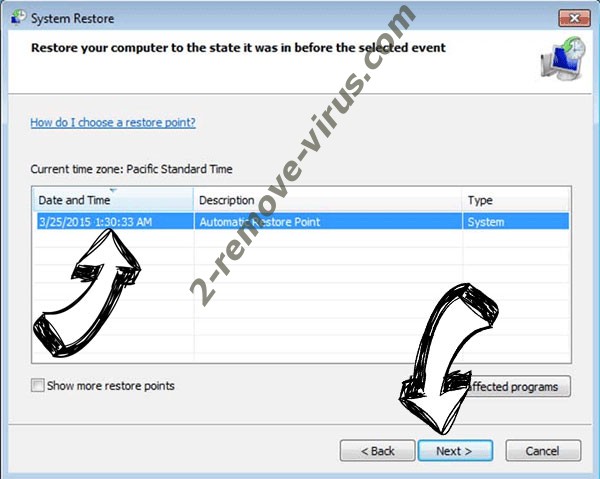

- Klikk Neste i det nye vinduet og velg gjenopprettingspunktet før infeksjonen.

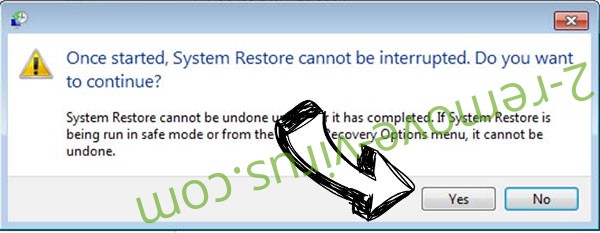

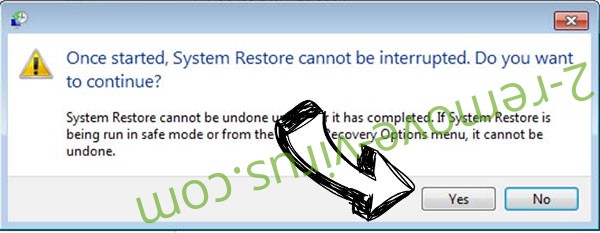

- Klikk Neste igjen og klikk Ja for å starte system restaurere.

Slette Nemty Revenge 2.0 ransomware fra Windows 8/Windows 10

- Klikk strøm-knappen på det Vinduer logikk skjermen.

- Trykk og hold nede SKIFT og klikker Start.

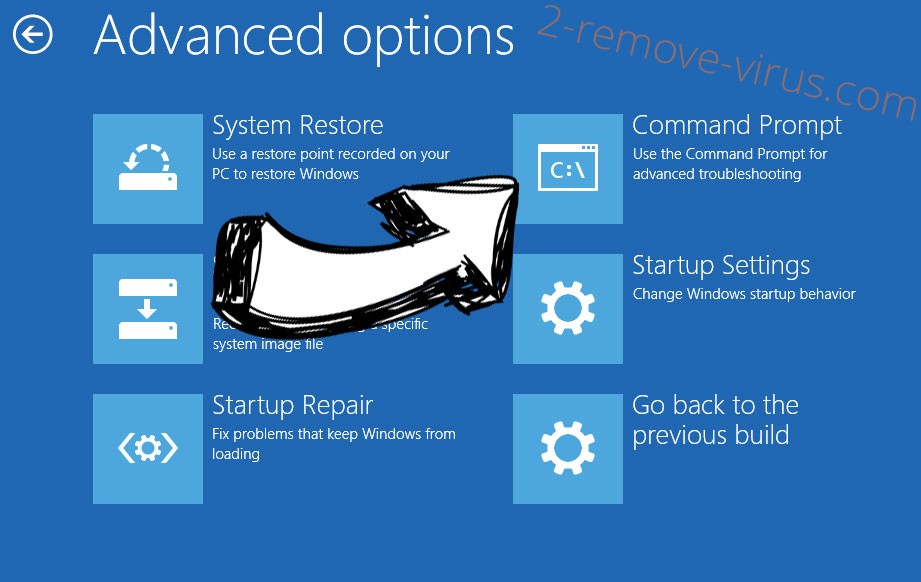

- Velg feilsøking og gå til avanserte alternativer.

- Velg ledetekst og klikk Start.

- I ledeteksten inn cd restore, og trykk Enter.

- Skriv inn rstrui.exe og trykk Enter igjen.

- Klikk Neste i vinduet over nye Systemgjenoppretting.

- Gjenopprettingspunktet før infeksjonen.

- Klikk Neste og deretter Ja for å gjenopprette systemet.

Site Disclaimer

2-remove-virus.com is not sponsored, owned, affiliated, or linked to malware developers or distributors that are referenced in this article. The article does not promote or endorse any type of malware. We aim at providing useful information that will help computer users to detect and eliminate the unwanted malicious programs from their computers. This can be done manually by following the instructions presented in the article or automatically by implementing the suggested anti-malware tools.

The article is only meant to be used for educational purposes. If you follow the instructions given in the article, you agree to be contracted by the disclaimer. We do not guarantee that the artcile will present you with a solution that removes the malign threats completely. Malware changes constantly, which is why, in some cases, it may be difficult to clean the computer fully by using only the manual removal instructions.