Hva er Neras?

Ransomware er en farlig form for datamaskin malware kjent for målretting både vanlige databrukere og nettverk av store selskaper og organisasjoner. Denne typen ondsinnet programvare (malware) er svært problematisk og kan forårsake alvorlige problemer til den som den klarer å angripe. Ransomware blir installert i datamaskinen uten kjennskap til brukeren og stille blokkerer tilgang til skjermen på enheten eller til noen svært viktige filer som er lagret i den.

Offers

Last ned verktøyet for fjerningto scan for .neras Files VirusUse our recommended removal tool to scan for .neras Files Virus. Trial version of provides detection of computer threats like .neras Files Virus and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft anmeldelse detaljer WiperSoft er et sikkerhetsverktøy som gir sanntids sikkerhet mot potensielle trusler. I dag, mange brukernes har tendens til å laste ned gratis programvare fra Interne ...

Last ned|mer

Er MacKeeper virus?MacKeeper er ikke et virus, er heller ikke en svindel. Mens det er ulike meninger om programmet på Internett, en masse folk som hater så notorisk programmet aldri har brukt det, o ...

Last ned|mer

Mens skaperne av MalwareBytes anti-malware ikke har vært i denne bransjen i lang tid, gjøre de opp for det med sin entusiastiske tilnærming. Flygninger fra slike nettsteder som CNET viser at denne ...

Last ned|mer

Alternativt, Neras ransomware er en annen angreps rutine er gjennom spam e-postmeldinger. Via masse-post ordningen, kan tilfeldige mottakere pickup en e-post angivelig fra fremtredende organisasjon og antyde å åpne vedlegget fordi den inneholder viktig informasjon. Uten brukerens bevissthet, åpne den vedlagte filen vil utføre Neras ransomware og begynner å slippe ulike ondsinnede filer på system kataloger.

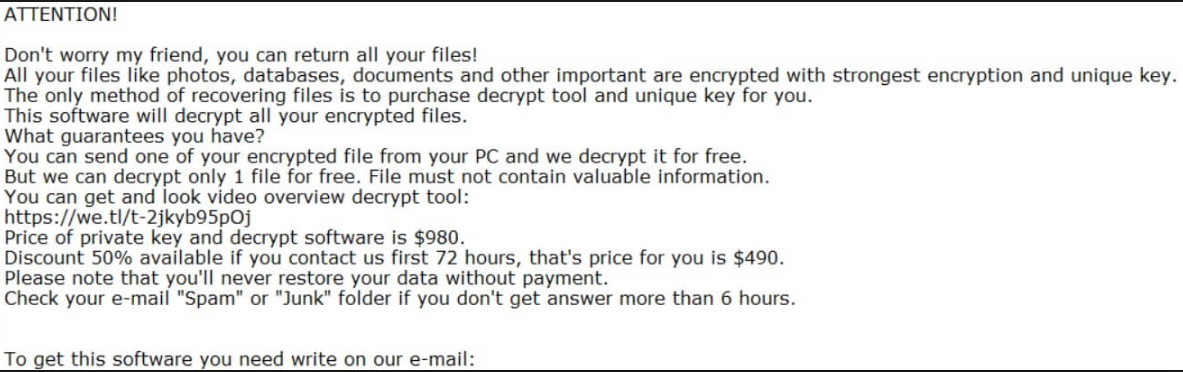

Neras ville så søke det infisert computer for mål fil-størrelse og lås seg med høylig innviklet krypteringen algoritmen. Etter å ha blitt lagt til av. neras filtypen betyr at den er kryptert og vil forbli ubrukelig til offeret er i stand til å betale løsepenger og hente den private nøkkelen og dekryptering programvare fra Neras utviklere. Nedenfor er skjermbildet av løsepenger notatet droppet av ransomware på location mappen av krypterte filer.

Deretter, den skadelige programvaren krever en løsepenger betaling hvis angrepet brukeren ønsker å gjenopprette ting tilbake til det normale og frigjøre sin datamaskin og/eller filer fra effekten av ransomware. Som de fleste programmer av denne typen, Neras brukes til å kryptere data og tvinge ofrene til å betale løsepenger. Denne ransomware tilhører DjVu-familien. Personen som oppdaget det er Michael Gillespie. Neras legger «. Neras» til filnavnet til hver kryptert fil (dvs. det gir nytt navn «1. jpg» til «1. jpg. Neras» og så videre) og skaper en løsepenger notater, tekstfiler som heter «_readme. txt».

Artikkelen at du er i ferd med å lese er dedikert til en nylig rapportert ransomware infeksjon kalt. Neras. Denne spesielle trusselen tilhører kategorien ransomware cryptovirus og dermed bruker den en spesiell fil krypterings algoritme for å kode filene som offeret holder på datamaskinen. . Neras vanligvis mål filer som dokumenter, bilder, videoer, hørlig, arkiver, og annen viktig informasjon, og gjør det umulig å åpne eller lese dem uten anvendelse av en spesiell nøkkel som kan dekryptere data. Den hackere bak infeksjonen vanligvis be om at en viss sum penger får betalt som løsepenger i orden, slik at de ville sende dekryptering nøkkelen til ofrene. For å informere brukerne av infiserte datamaskiner om krevde pengene betaling, mest cryptoviruses liker. Horon. Gerosan, . Vesad stedet en løsepenge-krevende melding med instruksjoner om hvordan du frigir betalingen. Det er imidlertid ingen garanti for at skurkene vil gi deg nøkkelen til å gjenopprette dataene dine etter at du har betalt. Det er derfor det ikke er en god idé å risikere pengene dine ved å sponse noen anonyme kriminelle. Som et alternativ, på denne siden, er det en guide som kan hjelpe deg å fjerne. Neras fra din computer, likeledes idet noe arkiv-det å bli frisk antydninger det kanskje sette i stand du å komme tilbake noen av din fil-størrelse gratis hvis du gir seg en prøve.

Vanligvis kan data som er kryptert med ransomware-type programmer, bare dekrypteres med riktige krypteringsverktøy eller/og-nøkler. I dette tilfellet Cyber kriminelle spør $980 for det. Men ofrene som kontakter dem i 72 timer etter kryptering angivelig få en 50% rabatt. For å kjøpe en dekryptering nøkkel, er det nødvendig å kontakte Neras utviklere via e-post (gorentos@bitmessage.ch eller gorentos@firemail.cc), eller Telegram (@datarestore). Når du har kontaktet, bør de gi ytterligere instruksjoner om hvordan du foretar en betaling. Men, det er ikke anbefalt å stole Ant betale ransomware utviklere. Vanligvis sender de ikke dekryptering verktøy eller nøkler, selv om deres krav om å betale løsepenger er oppfylt. Beklageligvis, det bare vei å nedgang fil-størrelse gratis er benytter en offline dekryptering verktøyet. Det er imidlertid bare mulig under disse omstendighetene: under krypteringen var det ingen Internett-tilkobling eller server som cyber kriminelle bruker ikke svarer. Inne annet rettssak det bare og ledig vei å komme seg fil-størrelse bruker datasikkerhets kopien. Programmer med ransomware-type forårsaker sterke krypteringer som ikke kan dekrypteres uten de riktige verktøyene. Unluckily, i de fleste tilfeller bare ransomware utviklere har dem.

Hvordan kan du bli smittet med. Neras?

Du kan bli smittet enten ved å klikke på en usikker kobling eller vedlegg i en spam e-post eller ved å få tilgang til ondsinnede og upålitelige nettsteder. Du kan også land slik malware etter samspill med sketchy innhold, også-godt-å-være-sant tilbud og ved å laste ned sprakk/piratkopiert programvare installatører.

Hvordan beskytte deg mot cyber-angrep fra ransomware?

Å følge noen enkle regler kan være svært nyttig for å redusere risikoen for smitte av datamaskinen din ved et cyber-angrep av denne typen. Til å begynne med, sørg for at operativsystemet og programvaren blir jevnlig oppdatert slik at eventuelle nylig funnet sårbarheter de kan ha ville få lappet ut. Hyppige sikkerhetskopier av viktige data er også en stor forholdsregel tiltak mot både ransomware angrep og HDD feil. Ved å bli smittet, de råd som de fleste sikkerhetsspesialister gir er å avstå fra å betale den forespurte summen og å søkealternativer hvis mulig.

Hvis datamaskinen eller enheten er angrepet av. Neras, prøv å holde seg rolig og ikke følge noen løsepenger krevende instruksjoner. I stedet fokusere på å fjerne infeksjonen ved hjelp av pålitelige og legit metoder, slik som de som er beskrevet i fjerning guide nedenfor, eller kontakt en sikkerhet profesjonell av ditt valg for personlig assistanse.

Som de fleste ransomware type-programmer, er Neras laget for å kryptere data og holde det på den måten med mindre en dekryptering nøkkel er kjøpt. Her er eksempler på andre programmer av denne typen som deler det samme Hovedmålet: LooCipher, Horon, Orion. Vanligvis er hovedforskjellene mellom dem størrelsen på løsepenger og kryptografi algoritme (symmetrisk eller asymmetrisk) som brukes til å låse filer. En eller annen måte, de fleste krypteringer kan ikke dekrypteres uten de riktige verktøyene/tastene, med mindre programmet ikke er fullt utviklet, har bugs, feil og så videre. For å unngå data (og økonomiske) tap forårsaket av ransomware, anbefaler vi å ha datasikkerhetskopi ert og beholde den sikkerhetskopien i noen ekstern server eller unplugged lagringsenhet.

Hvordan fikk ransomware infisere datamaskinen min?

Det er ukjent hva nøyaktig metode Neras ‘ s utviklere bruker til å spre denne ransomware, men mesteparten av tiden disse og andre ondsinnede programmer infisere datamaskiner gjennom programvare sprekker, spam-kampanjer, trojanere, upålitelige programvare laste ned kilder og falske programvare oppdateringsverktøy. Programvare sprengning er en vei å omkjøringsvei aktivisering av betalt programvare. Imidlertid, verktøy det sprekk programvare ofte er beregnet på installere ondsinnet planer. En annen måte å infisere datamaskiner via e-postvedlegg. Cyber kriminelle sende e-post med vedlegg som, hvis åpnet, laste ned og installere malware.

Disse vedleggene vanligvis er PDF-dokumenter, arkivfiler, kjørbare filer (som. exe), Microsoft Office-dokumenter, JavaScript og så videre. Trojanere er ondsinnede programmer som er utviklet for å forårsake kjede infeksjoner. En gang installert, infisere de datamaskiner med andre programmer av denne typen. Ulike upålitelige programvare laste ned kilder som freeware laste ned nettsteder, ledig arkiv fiendtlig steder, P2P nettverk (eMule, torrents, etc.) og andre upålitelige nedlasting kilder er ofte brukt til å spre malware også. Datamaskiner blir infisert når ondsinnede filer som er forkledd som legitime, åpnes. Åpne dem fører til installasjoner av ulike malware. Fake programvare oppdatere verktøy vanligvis infisere systemer når Cyber kriminelle designe dem til å utnytte utdatert programvare bugs/feil eller laste ned (og installere) ondsinnede programmer i stedet for oppdateringer, fikser.

Hvordan beskytte deg mot ransomware infeksjoner?

E-post som inneholder vedlegg (eller webkoblinger) bør ikke åpnes uten å sørge for at det er trygt. Hvis en e-post er mottatt fra ukjente/mistenkelige adresser og det er irrelevant, bør det ignoreres (vedlagt fil venstre uåpnet). Programvaren skal ikke lastes ned (eller installeres) ved hjelp av ulike tredjepartsdata overførte (eller installatører), peer-to-peer-nettverk og andre tvilsomme verktøy. Det pengeskap vei å dataoverføre fil-størrelse og programvare er å bruk funksjonær websites og direkte dataoverføre golfbane.

Videre er det viktig å oppdatere programvaren på riktig måte: bruk verktøy (eller implementert funksjoner) som bare tilbys av offisielle programvareutviklere. Tredjeparts updaters infiserer ofte systemer med høy risiko virus. Betalt programvare skal aktiveres riktig også. Programvare cracking er ikke lovlig og fører ofte til installasjoner av malware. Og til slutt, anbefaler vi sterkt å ha en hederlig anti-virus eller anti-spyware programvare installert. Dessuten bør det være oppdatert til enhver tid.

Tekst som presenteres i tekstfilen til Neras ransomware («_readme. txt»):

ATTENTION!

Don’t worry, you can return all your files!

All your files like photos, databases, documents and other important are encrypted with strongest encryption and unique key.

The only method of recovering files is to purchase decrypt tool and unique key for you.

This software will decrypt all your encrypted files.

What guarantees you have?

You can send one of your encrypted file from your PC and we decrypt it for free.

But we can decrypt only 1 file for free. File must not contain valuable information.

You can get and look video overview decrypt tool:

hxxps://we.tl/t-8gklbDGTaZ

Price of private key and decrypt software is $980.

Discount 50% available if you contact us first 72 hours, that’s price for you is $490.

Please note that you’ll never restore your data without payment.

Check your e-mail «Spam» or «Junk» folder if you don’t get answer more than 6 hours.To get this software you need write on our e-mail:

gorentos@bitmessage.chReserve e-mail address to contact us:

ferast@firemail.ccOur Telegram account:

@datarestoreYour personal ID:

–

Hvis det er tilfelle, vil Neras bruke en «offline krypteringsnøkkel», som er hardkodet. Nå er det verdt å nevne at cyber kriminelle endre offline nøkler hver dag og om igjen. Dette gjøres for å forhindre at flere krypteringer med samme nøkkel. I mellomtiden, Michael Gillespie kontinuerlig samler offline nøkler og oppdaterer Decrypter. Imidlertid er sjansene for vellykket dekryptering fortsatt svært lav, siden bare en svært liten del av «offline nøkler» har blitt samlet. Du kan laste ned Decrypter ved å klikke på denne lenken (Merk at nedlastingskoblingen forblir den samme, til tross for at Decrypter blir kontinuerlig oppdatert). Filene gjenopprettes bare hvis listen over innsamlede nøkler inneholder den som ble brukt til å kryptere dataene.

Bortsett fra å kryptere data, installerer ransomware-type infeksjoner fra DjVu malware familien også en trojan-type virus kalt AZORult, som er designet for å stjele ulike kontolegitimasjon. Videre er dette malware familien designet for å legge til en rekke oppføringer i Windows Hosts-filen. Oppføringene inneholder nettadresser til ulike nettsteder, hvorav de fleste er relatert til malware fjerning. Denne er gjennomførte med det hensikten av gjør brukernes ute av stand til å adgang malware garanti websites og søke hjelpe.

Offers

Last ned verktøyet for fjerningto scan for .neras Files VirusUse our recommended removal tool to scan for .neras Files Virus. Trial version of provides detection of computer threats like .neras Files Virus and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft anmeldelse detaljer WiperSoft er et sikkerhetsverktøy som gir sanntids sikkerhet mot potensielle trusler. I dag, mange brukernes har tendens til å laste ned gratis programvare fra Interne ...

Last ned|mer

Er MacKeeper virus?MacKeeper er ikke et virus, er heller ikke en svindel. Mens det er ulike meninger om programmet på Internett, en masse folk som hater så notorisk programmet aldri har brukt det, o ...

Last ned|mer

Mens skaperne av MalwareBytes anti-malware ikke har vært i denne bransjen i lang tid, gjøre de opp for det med sin entusiastiske tilnærming. Flygninger fra slike nettsteder som CNET viser at denne ...

Last ned|mer

Quick Menu

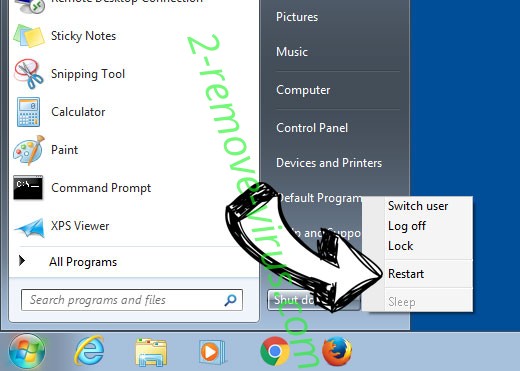

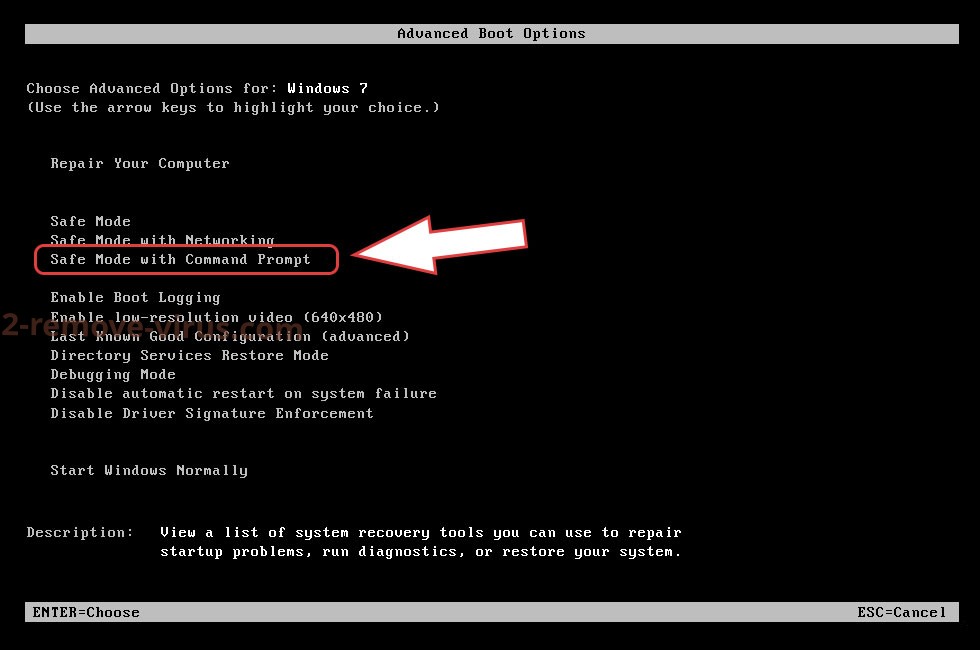

trinn 1. Slette .neras Files Virus ved hjelp av sikkermodus med nettverk.

Fjern .neras Files Virus fra Windows 7/Windows Vista/Windows XP

- Klikk på Start og velg nedleggelse.

- Velg Start, og klikk OK.

- Start å trykke F8 når datamaskinen starter lastes.

- Under avansert støvel valgmulighetene, velge Sikkermodus med nettverk.

- Åpne nettleseren og laste ned verktøyet skadelig.

- Bruke verktøyet til å fjerne .neras Files Virus

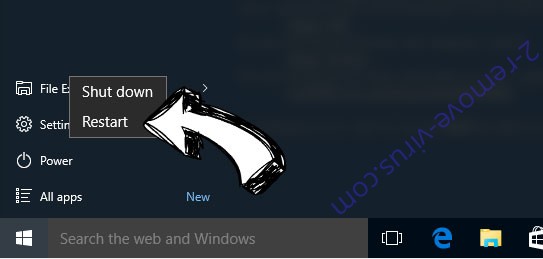

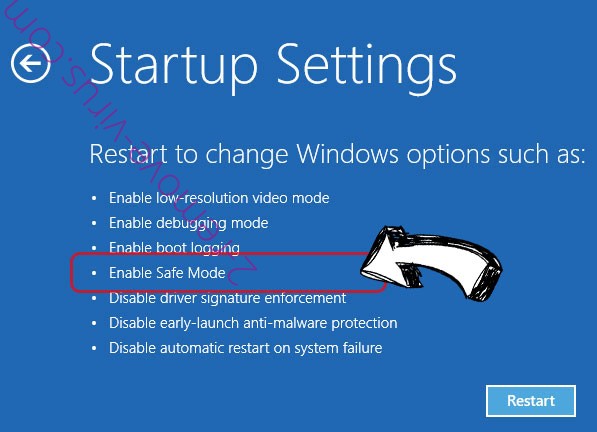

Fjern .neras Files Virus fra Windows 8/Windows 10

- Det Vinduer logikk skjermen, trykk på strømknappen.

- Trykk og hold forskyvning og velge hvile.

- Gå til Troubleshoot → Advanced options → Start Settings.

- Velg Aktiver sikkermodus eller sikkermodus med nettverk under oppstartsinnstillinger.

- Klikk på omstart.

- Åpne nettleseren og laste ned malware remover.

- Bruke programvaren til å slette .neras Files Virus

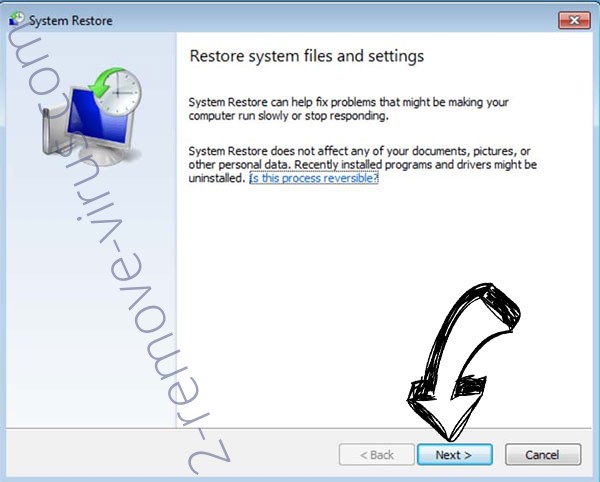

trinn 2. Gjenopprette filene med Systemgjenoppretting

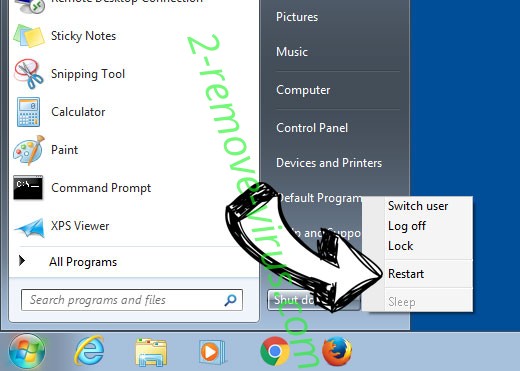

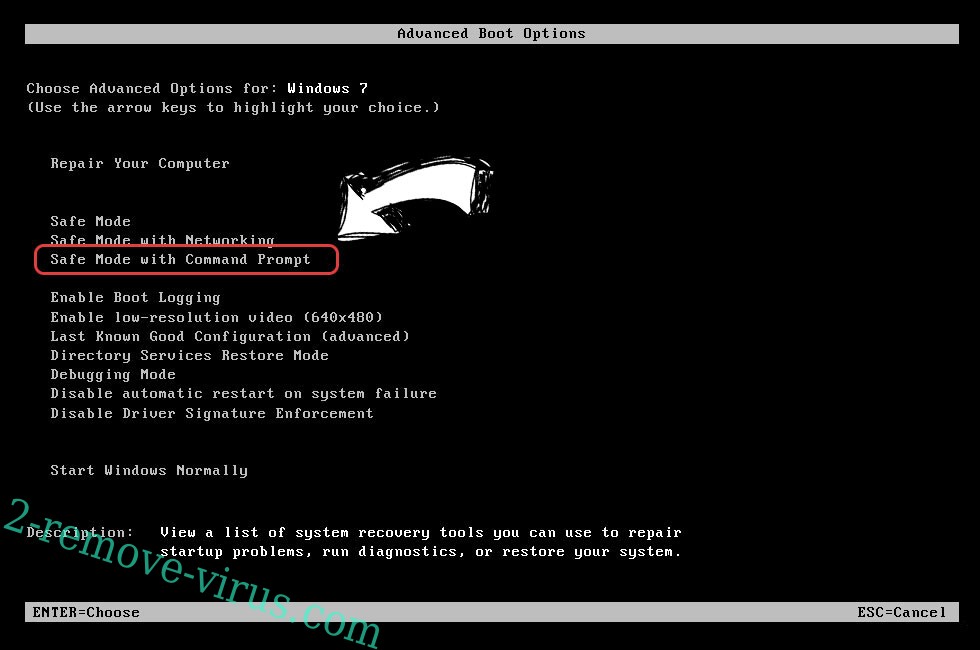

Slette .neras Files Virus fra Windows 7/Windows Vista/Windows XP

- Klikk Start og velg nedleggelse.

- Velg Start og OK

- Når PC starter lasting, trykker du F8 flere ganger for å åpne Avanserte oppstartsalternativer

- Velg ledetekst fra listen.

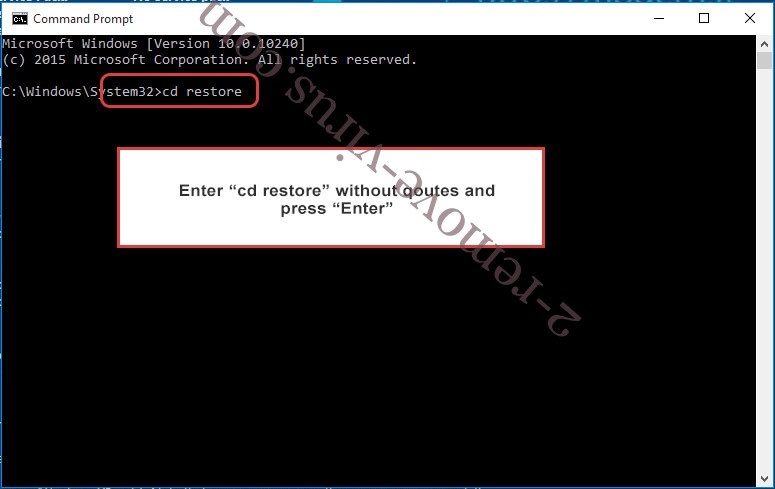

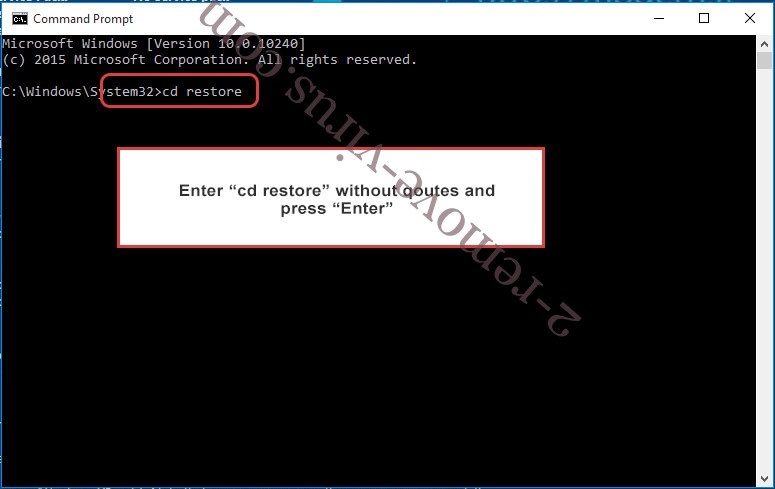

- Skriv inn cd restore, og trykk Enter.

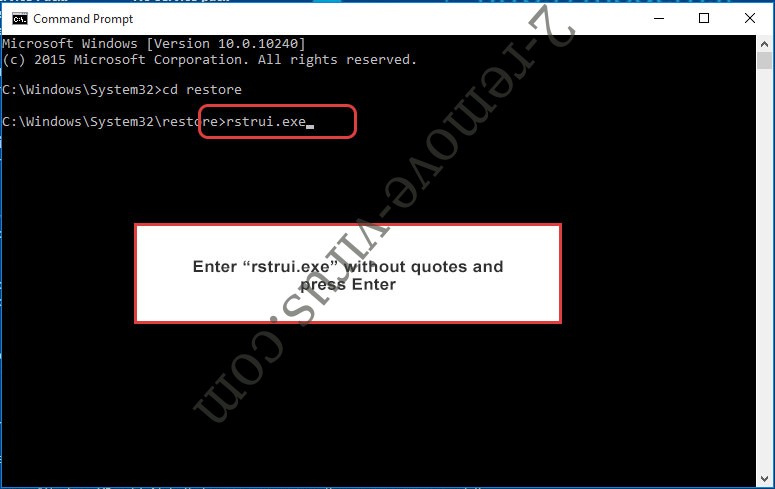

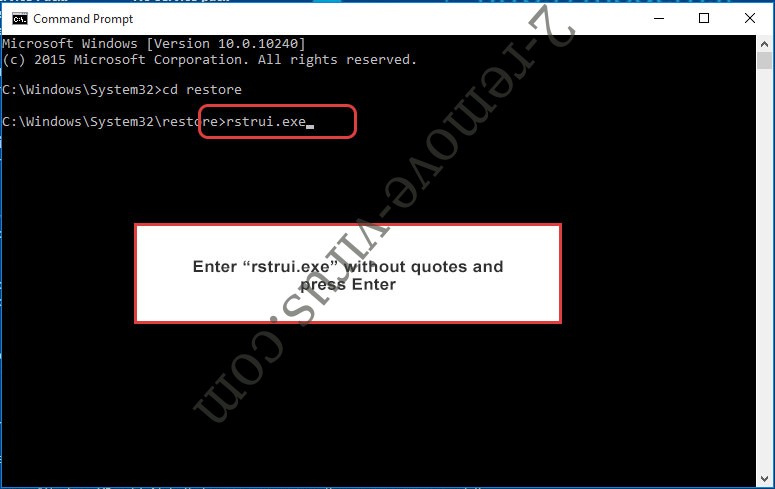

- Skriv inn rstrui.exe og trykk Enter.

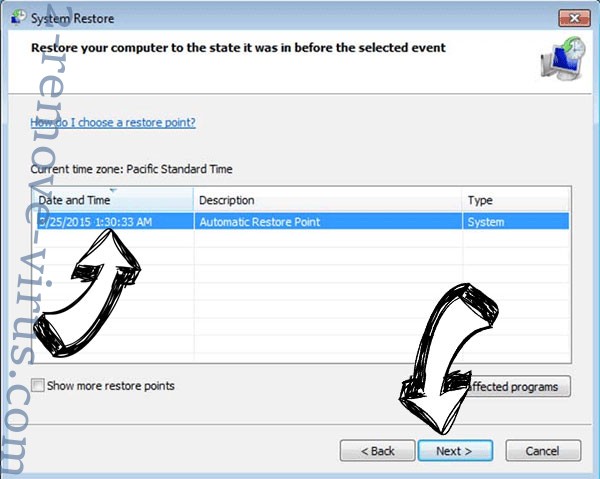

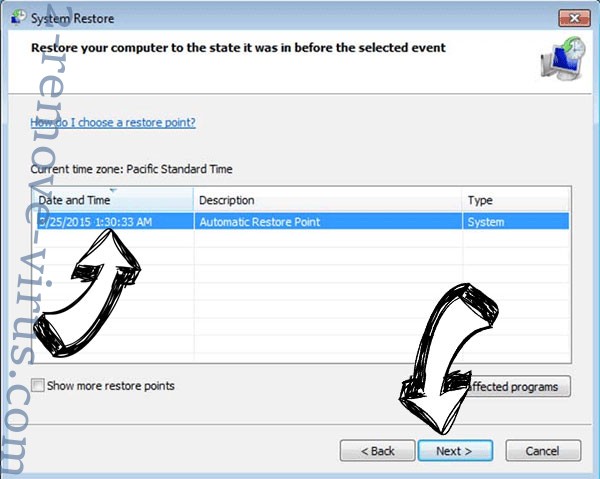

- Klikk Neste i det nye vinduet og velg gjenopprettingspunktet før infeksjonen.

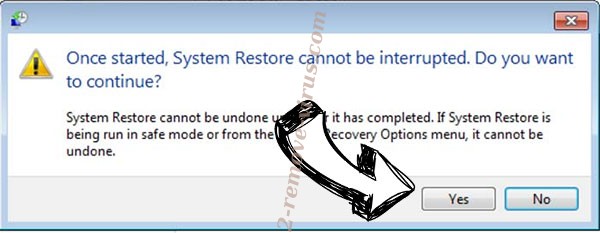

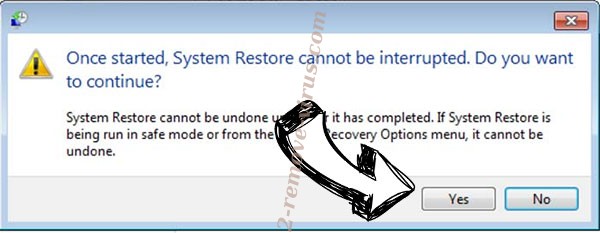

- Klikk Neste igjen og klikk Ja for å starte system restaurere.

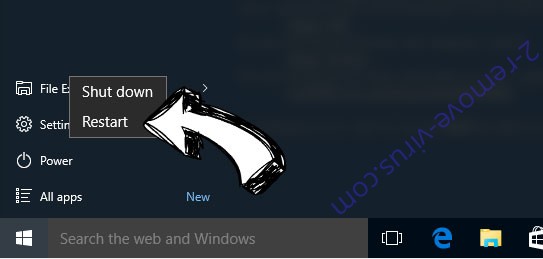

Slette .neras Files Virus fra Windows 8/Windows 10

- Klikk strøm-knappen på det Vinduer logikk skjermen.

- Trykk og hold nede SKIFT og klikker Start.

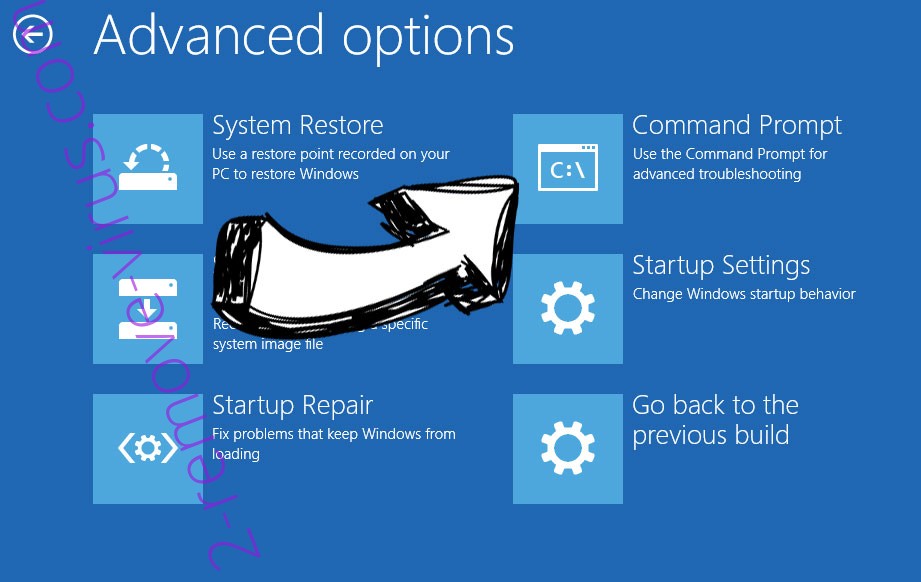

- Velg feilsøking og gå til avanserte alternativer.

- Velg ledetekst og klikk Start.

- I ledeteksten inn cd restore, og trykk Enter.

- Skriv inn rstrui.exe og trykk Enter igjen.

- Klikk Neste i vinduet over nye Systemgjenoppretting.

- Gjenopprettingspunktet før infeksjonen.

- Klikk Neste og deretter Ja for å gjenopprette systemet.