Hva kan sies om denne infeksjonen

Den ransomware kjent som .phoenix Ransomware er kategorisert som en alvorlig infeksjon, på grunn av mengden av skade det kan gjøre til enheten. Det er sannsynlig at du aldri har møtt denne typen ondsinnet program før, i så fall kan du bli spesielt sjokkert. Filene kan ha blitt kodet ved hjelp av kraftige krypterings algoritmer, slik at du ikke får tilgang til dem lenger.

Fordi ransomware kan resultere i permanent fil tap, er denne typen trussel svært farlig å ha. Crooks vil gi deg muligheten til å dekryptere filer ved å betale løsepenger, men det er ikke det oppmuntret alternativet. Før noe annet, betaler ikke vil sikre at filene er gjenopprettet. Det er ingenting å stoppe kriminelle fra bare å ta pengene dine, og ikke gi en måte å dekode filer. I tillegg vil de pengene hjelpe fremtidige data koding malware og malware prosjekter. Ville du virkelig ønsker å støtte noe som gjør milliarder av dollar i skade. Folk er også stadig mer tiltrukket av hele bransjen fordi flere mennesker overholder forespørslene, jo mer lønnsomt blir det. Situasjoner der du kan miste data er ganske hyppige, så det kan være klokere å kjøpe backup. Du kanne så restaurere fil-størrelse fra sikkerhetskopien etter dem avslutte .phoenix Ransomware eller i slekt trusseler. Hvis du er usikker på hvordan du fikk infeksjonen, vil vi diskutere de vanligste distribusjonsmetodene i avsnittet nedenfor.

Hvordan distribueres ransomware

Hyppigste ransomware distribusjon måter inkluderer via spam e-post, utnytte kits og ondsinnede nedlastinger. Fordi folk har en tendens til å være ganske uaktsom når de åpner e-post og laste ned filer, er det ofte ikke nødvendig for ransomware spredere å bruke mer sofistikerte måter. Det er ikke å si at spredere ikke bruker mer sofistikerte måter i det hele tatt, imidlertid. Hackere skrive en noe overbevisende e-post, mens du brukernavnet på en velkjent selskap eller organisasjon, feste ransomware-ridd filen til e-post og sende den til folk. Money-relaterte emner er ofte brukt fordi folk er mer sannsynlig å bry seg om disse typer e-poster, og dermed åpne dem uten mye nøling. Og hvis noen som later til å være Amazon var e en bruker om tvilsomme aktivitet i kontoen sin eller et kjøp, kontoeieren ville være mye mer utsatt for å åpne vedlegget uten å tenke. Det er visse tegn du bør være på utkikk etter før du åpner e-postvedlegg. Før noe annet, sjekk avsenderens identitet og om de kan stole på. Selv om du kjenner avsenderen, ikke rush, må du først sjekke e-postadressen for å sikre at den er legitim. Også være på utkikk etter grammatiske feil, som kan være ganske tydelig. En annen tydelig tegn kan være navnet ditt ikke brukes hvor som helst, hvis, kan si at du bruker Amazon og de var til e-post, ville de ikke bruke generelle hilsener som Kjære kunde/medlem/bruker, og i stedet ville sette inn navnet du har gitt dem med. Det er også mulig for filkryptering malware å bruke svake punkter i datamaskiner å infisere. Disse sikkerhetsproblemene er vanligvis funnet av malware forskere, og når programvare skapere blir oppmerksomme på dem, slipper de patcher å reparere dem slik at ondsinnede programvareutviklere ikke kan utnytte dem til korrupte datamaskiner med skadelig programvare. Dessverre, som kan ses av den utbredte av WannaCry ransomware, ikke alle installerer disse reparasjonene, av forskjellige grunner. Situasjoner der malware bruker svake punkter å gå inn er hvorfor det er viktig at du oppdaterer programvaren regelmessig. Du kan også velge å installere oppdateringer automatisk.

Hvordan fungerer det

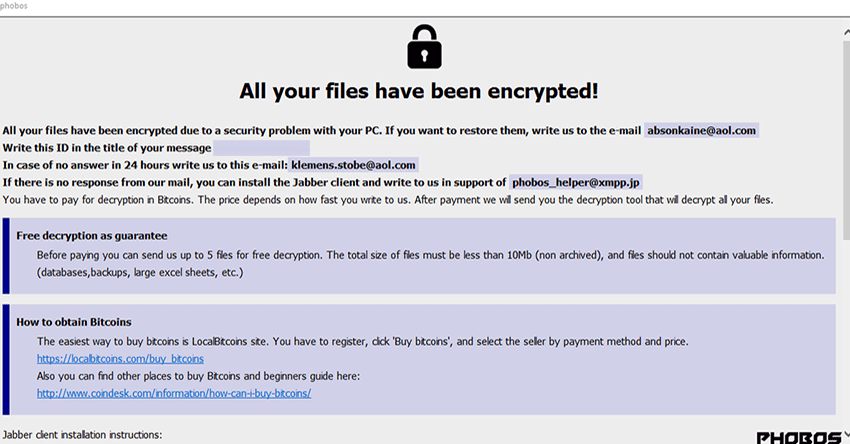

Kort tid etter at data koding ondsinnet program infiserer enheten, vil det skanne datamaskinen for bestemte filtyper og når de har blitt identifisert, vil det kryptere dem. Hvis du i utgangspunktet ikke merke noe som skjer, vil du sikkert vite når du ikke kan åpne filene dine. Filer som har blitt kodet vil ha en utvidelse knyttet til dem, som kan hjelpe folk med å finne ut ransomware navn. Hvis data koding malware implementert en sterk krypteringsalgoritme, kan det gjøre dekryptere filer svært vanskelig, om ikke umulig. En løsepenge Note ville være oppstilt inne det brosjyre med din fil-størrelse eller den ville komme inne din desktop, og den burde forklare det din fil-størrelse ha blitt kodet og hvor du kunne restaurere seg. Alt etter det Cyber crooks, det bare vei å restaurere din fil-størrelse ville være med deres dekryptering, hvilke ville klare ikke komme gratis. En klar pris skal vises i notatet, men hvis det ikke, ville du må bruke den oppgitte e-postadresse for å kontakte skurkene for å finne ut hvor mye du må betale. Betale disse hackere er ikke det vi anbefaler for de grunner vi allerede har diskutert ovenfor. Bare vurdere å gi i krav når alt annet svikter. Kanskje du bare ikke husker å lage kopier. I noen tilfeller kan det finnes gratis dekryptering verktøy. Det er noen malware forskere som er i stand til å knekke data kryptere skadelig programvare, og dermed kunne de utvikle et gratis program. Tenk at før du betaler løsepenger selv krysser tankene dine. En smartere investering ville være backup. Hvis backup er tilgjengelig, bare avslutte .phoenix Ransomware og deretter låse opp .phoenix Ransomware filer. Nå som du er klar over hvor mye skade denne typen infeksjon kan gjøre, prøv å unngå det så mye som mulig. I det minste, slutte å åpne e-postvedlegg til venstre og høyre, oppdatere programmene dine, og bare laste ned fra kilder du vet du kan stole på.

Måter å eliminere.phoenix Ransomware

Få en malware fjerning verktøyet fordi det vil være nødvendig å få ransomware av datamaskinen hvis den er fortsatt i datamaskinen. Den kanskje være helt vanskelig å manuelt fastsette .phoenix Ransomware virus fordi en feil kanskje føre til fremme skade. I stedet foreslår vi at du bruker en anti-malware-programvare, en metode som ikke ville true datamaskinen ytterligere. Denne nytte er fordelaktig å ha på computer fordi den kunne ikke bare kvitte seg med denne trusselen bortsett fra likeledes stoppskilt ettall fra innstigning i fremtiden. Så velger du et program, installere den, skanne enheten og sørge for å kvitte seg med ransomware, hvis det fortsatt er til stede. Hjelpemidlet isnt ‘ dugelig av komme seg din fil-størrelse, imidlertid. Hvis ransomware er helt borte, gjenopprette data fra backup, og hvis du ikke har det, begynne å bruke det.

Offers

Last ned verktøyet for fjerningto scan for .phoenix RansomwareUse our recommended removal tool to scan for .phoenix Ransomware. Trial version of provides detection of computer threats like .phoenix Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft anmeldelse detaljer WiperSoft er et sikkerhetsverktøy som gir sanntids sikkerhet mot potensielle trusler. I dag, mange brukernes har tendens til å laste ned gratis programvare fra Interne ...

Last ned|mer

Er MacKeeper virus?MacKeeper er ikke et virus, er heller ikke en svindel. Mens det er ulike meninger om programmet på Internett, en masse folk som hater så notorisk programmet aldri har brukt det, o ...

Last ned|mer

Mens skaperne av MalwareBytes anti-malware ikke har vært i denne bransjen i lang tid, gjøre de opp for det med sin entusiastiske tilnærming. Flygninger fra slike nettsteder som CNET viser at denne ...

Last ned|mer

Quick Menu

trinn 1. Slette .phoenix Ransomware ved hjelp av sikkermodus med nettverk.

Fjern .phoenix Ransomware fra Windows 7/Windows Vista/Windows XP

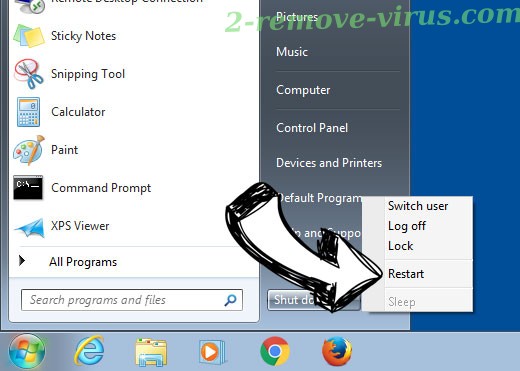

- Klikk på Start og velg nedleggelse.

- Velg Start, og klikk OK.

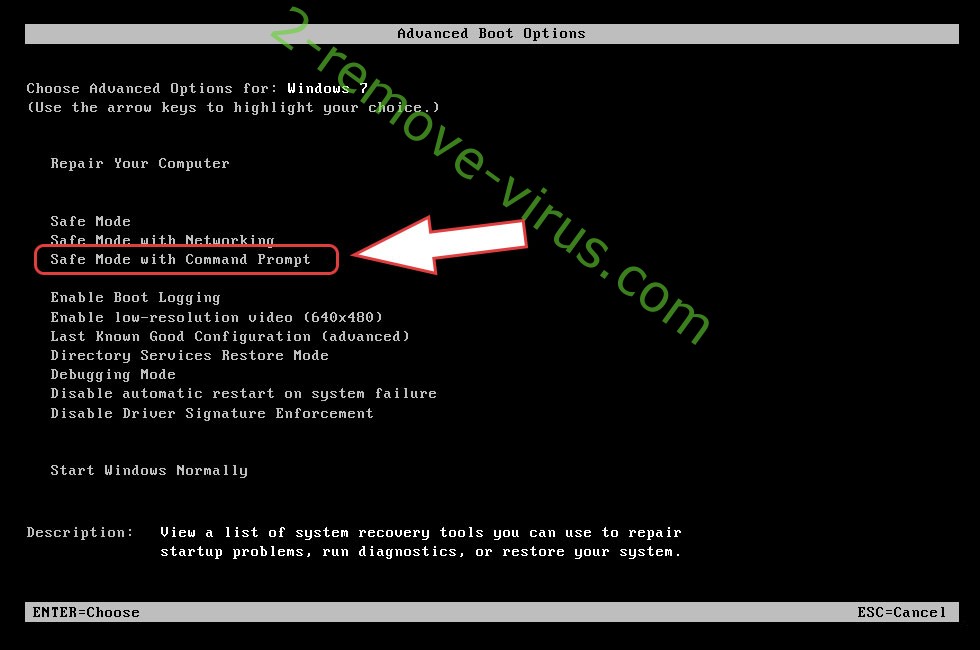

- Start å trykke F8 når datamaskinen starter lastes.

- Under avansert støvel valgmulighetene, velge Sikkermodus med nettverk.

- Åpne nettleseren og laste ned verktøyet skadelig.

- Bruke verktøyet til å fjerne .phoenix Ransomware

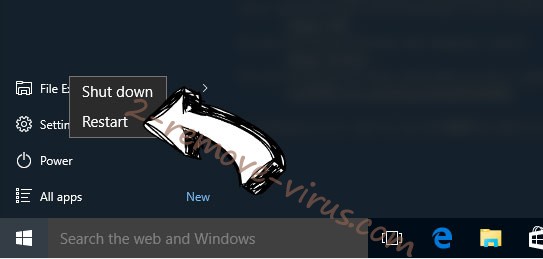

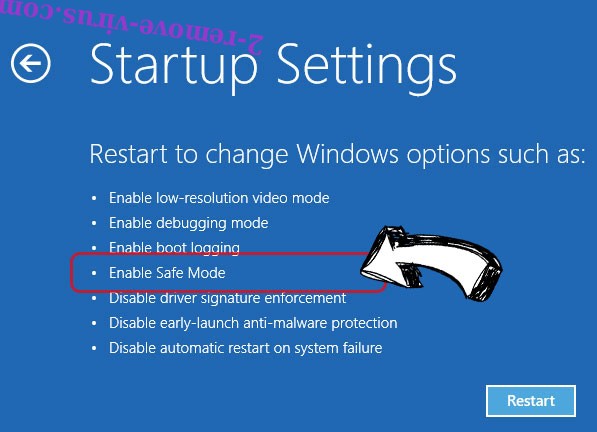

Fjern .phoenix Ransomware fra Windows 8/Windows 10

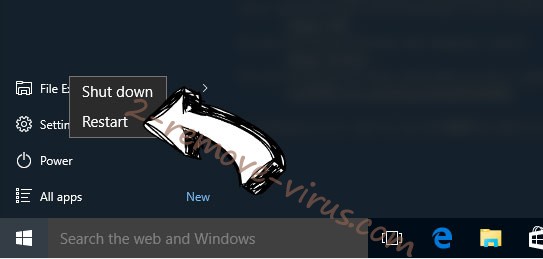

- Det Vinduer logikk skjermen, trykk på strømknappen.

- Trykk og hold forskyvning og velge hvile.

- Gå til Troubleshoot → Advanced options → Start Settings.

- Velg Aktiver sikkermodus eller sikkermodus med nettverk under oppstartsinnstillinger.

- Klikk på omstart.

- Åpne nettleseren og laste ned malware remover.

- Bruke programvaren til å slette .phoenix Ransomware

trinn 2. Gjenopprette filene med Systemgjenoppretting

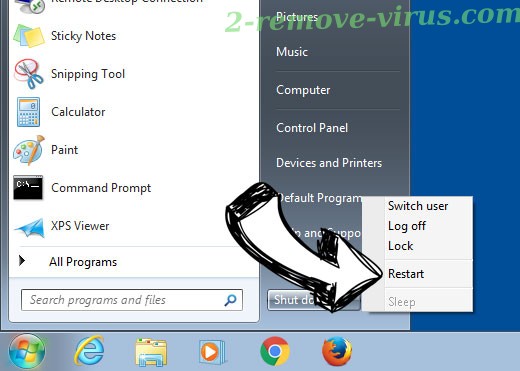

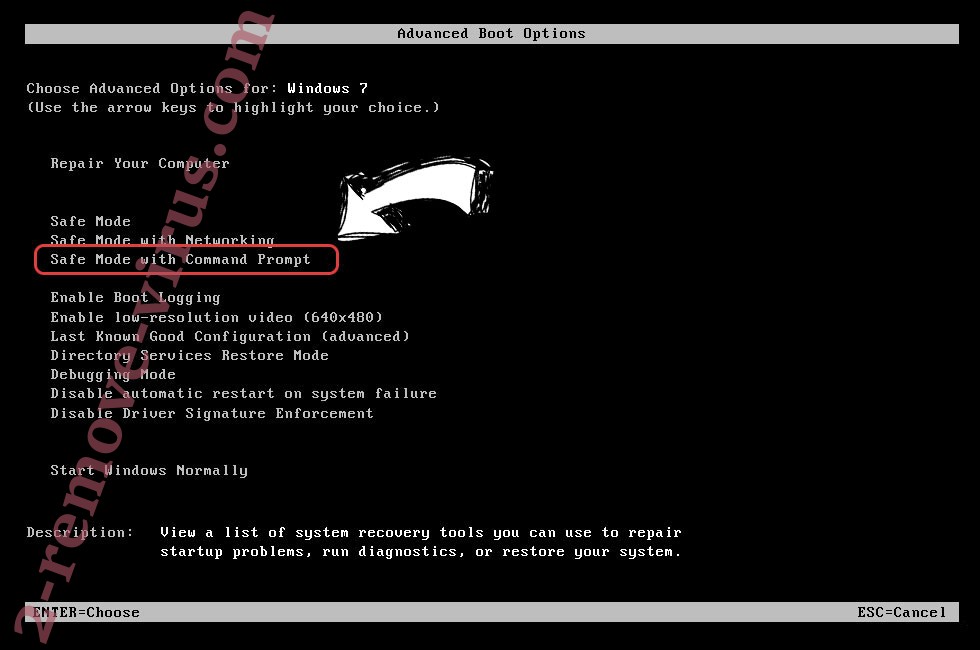

Slette .phoenix Ransomware fra Windows 7/Windows Vista/Windows XP

- Klikk Start og velg nedleggelse.

- Velg Start og OK

- Når PC starter lasting, trykker du F8 flere ganger for å åpne Avanserte oppstartsalternativer

- Velg ledetekst fra listen.

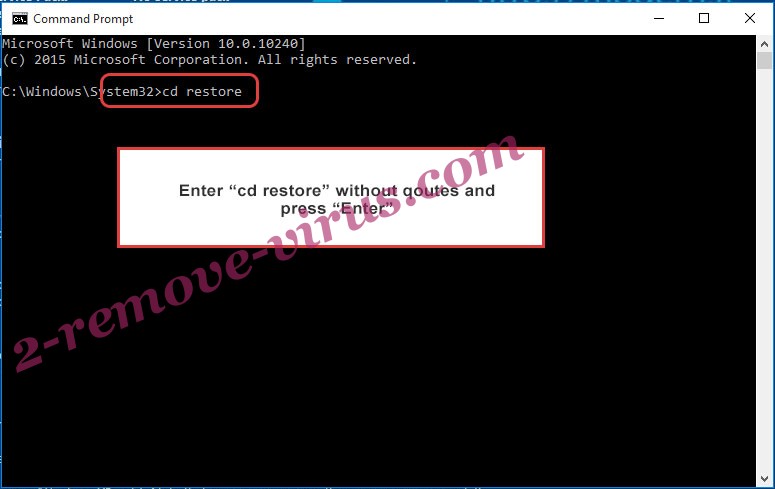

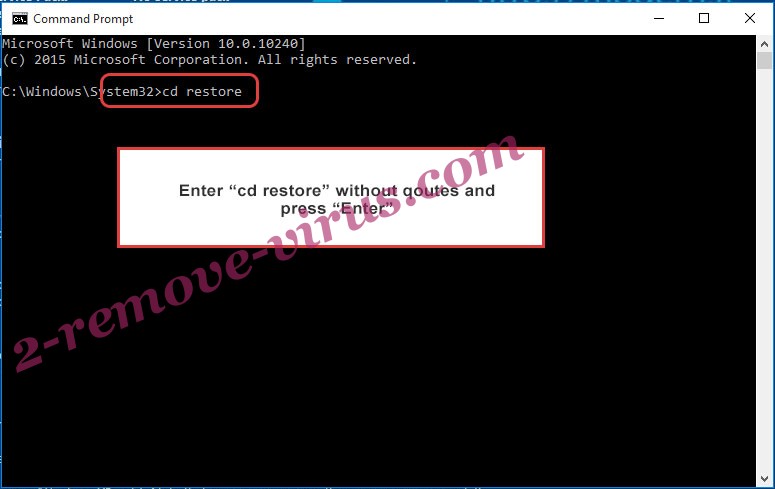

- Skriv inn cd restore, og trykk Enter.

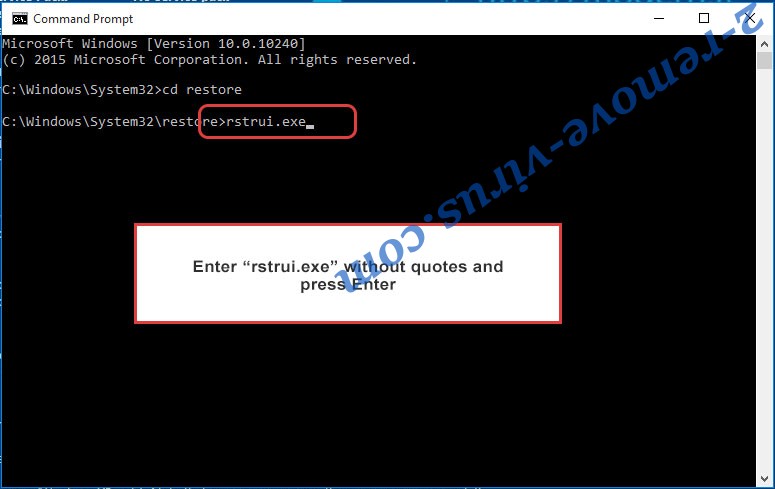

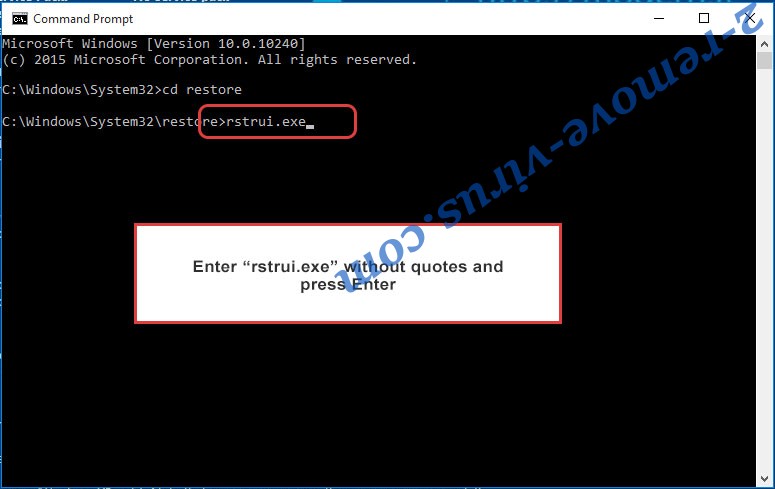

- Skriv inn rstrui.exe og trykk Enter.

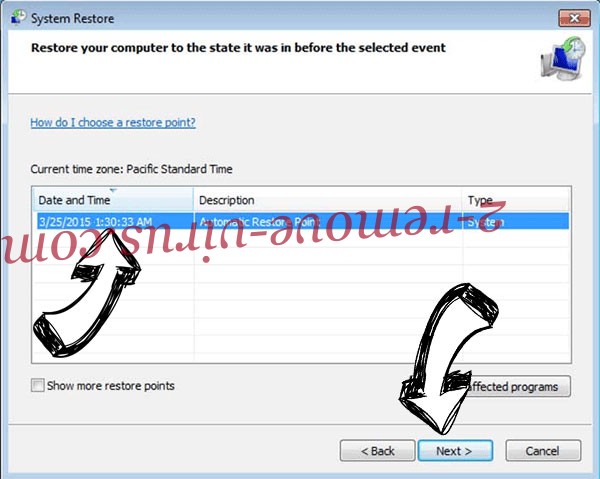

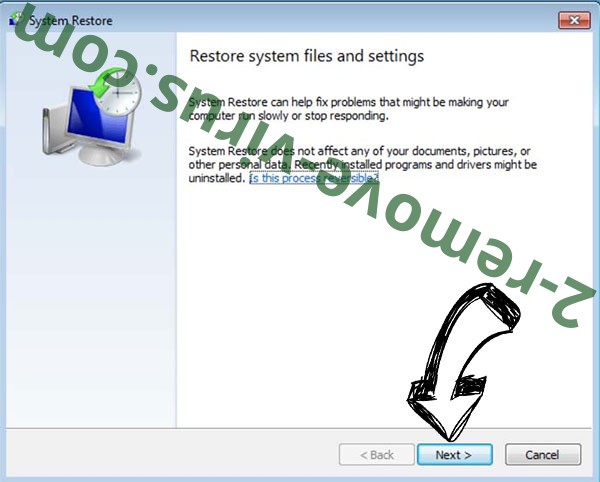

- Klikk Neste i det nye vinduet og velg gjenopprettingspunktet før infeksjonen.

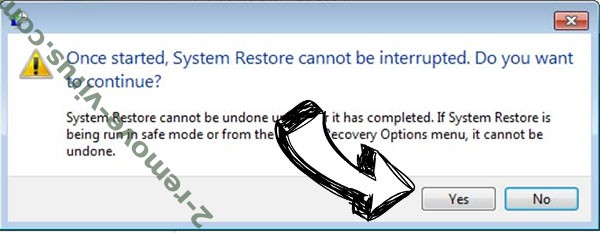

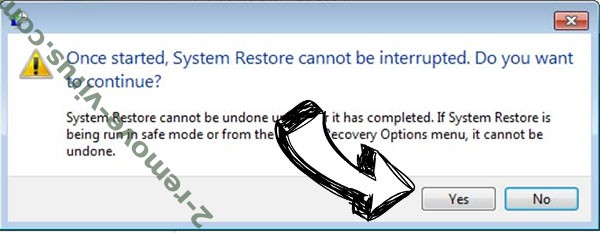

- Klikk Neste igjen og klikk Ja for å starte system restaurere.

Slette .phoenix Ransomware fra Windows 8/Windows 10

- Klikk strøm-knappen på det Vinduer logikk skjermen.

- Trykk og hold nede SKIFT og klikker Start.

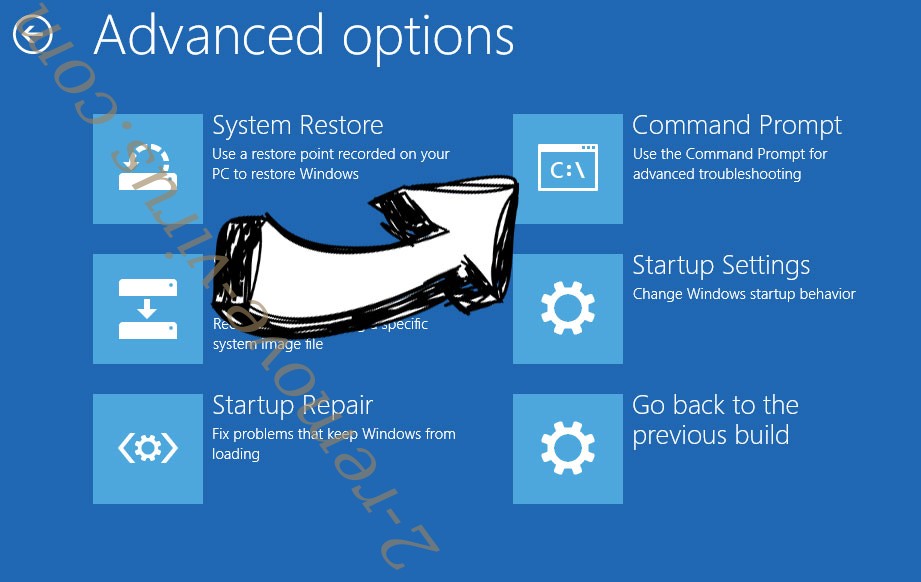

- Velg feilsøking og gå til avanserte alternativer.

- Velg ledetekst og klikk Start.

- I ledeteksten inn cd restore, og trykk Enter.

- Skriv inn rstrui.exe og trykk Enter igjen.

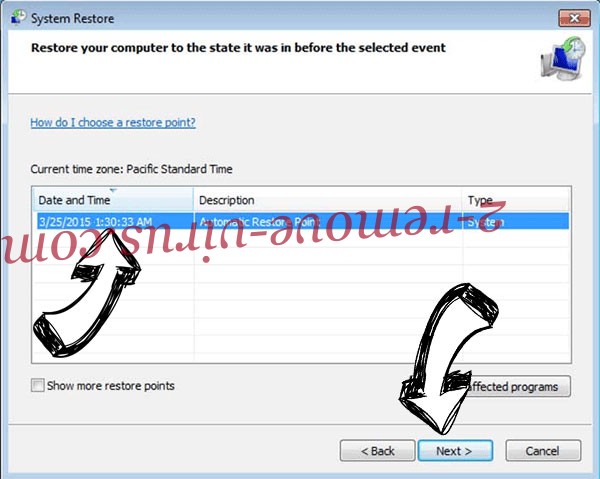

- Klikk Neste i vinduet over nye Systemgjenoppretting.

- Gjenopprettingspunktet før infeksjonen.

- Klikk Neste og deretter Ja for å gjenopprette systemet.