Hva er .Ragnarok file ransomware virus

Ransomware kjent som .Ragnarok file ransomware er klassifisert som en svært skadelig infeksjon, på grunn av mengden skade det kan forårsake. Du du sannsynligvis aldri kjørt inn i det før, og for å finne ut hva det gjør kan være spesielt overraskende. Filene dine kan ha blitt kodet ved hjelp av sterke krypteringsalgoritmer, noe som gjør at du ikke får tilgang til dem lenger. Ofre er ikke alltid i stand til å dekryptere filer, og derfor ransomware antas å være en slik høyt nivå infeksjon. Du vil bli gitt valget om å betale løsepenger, men det er ikke akkurat det alternativet vi anbefaler.

Det er mange tilfeller der en dekryptering ikke ble gitt selv etter å ha betalt løsepengene. Det ville være naivt å tro at cyber crooks vil føle seg forpliktet til å hjelpe deg med å gjenopprette filer, når de ikke trenger å. Videre vil pengene dine også støtte deres fremtidige malware prosjekter. Vil du virkelig være en tilhenger av kriminell aktivitet. Og jo flere mennesker gir dem penger, jo mer lønnsomdatakoding ondsinnet program blir, og det tiltrekker mange mennesker til bransjen. Vurder å kjøpe backup med de pengene i stedet fordi du kan bli satt i en situasjon der filtap er en mulighet igjen. Du kan deretter fortsette til filgjenoppretting etter at du avslutter .Ragnarok file ransomware eller relaterte infeksjoner. Ransomware spredning metoder kan ikke være kjent for deg, og vi vil forklare de hyppigste metodene nedenfor.

Ransomware distribusjon måter

En fil som krypterer skadelig program, reiser vanligvis via metoder som e-postvedlegg, ondsinnede nedlastinger og utnyttelsessett. Et stort antall filkrypteremalware er avhengig av at folk raskt åpner e-postvedlegg og ikke trenger å bruke mer sofistikerte metoder. Mer sofistikerte måter kan også brukes, selv om de ikke er så populære. Cyber kriminelle trenger bare å late som å være fra et pålitelig selskap, skrive en generisk, men noe overbevisende e-post, legge til den infiserte filen i e-posten og sende den til fremtidige ofre. Generelt vil e-postene nevne penger, som folk har en tendens til å ta på alvor. Hackere later også ofte til å være fra Amazon, og varsle mulige ofre om at det har vært noen uvanlig aktivitet observert i deres konto, som bør umiddelbart be en bruker om å åpne vedlegget. Det er et par ting du bør ta hensyn til når du åpner e-postvedlegg hvis du vil holde enheten beskyttet. Det er viktig at du sørger for at avsenderen er pålitelig før du åpner den sendte vedlagte filen. Ikke gjør feilen med å åpne den vedlagte filen bare fordi avsenderen vises ekte, først må du sjekke om e-postadressen samsvarer med avsenderens faktiske e-post. Vær på utkikk etter åpenbare grammatikk feil, de er vanligvis grell. En annen vanlig egenskap er mangelen på navnet ditt i hilsenen, hvis et ekte selskap / avsender skulle sende deg en e-post, ville de definitivt vite navnet ditt og bruke det i stedet for en typisk hilsen, som kunde eller medlem. filkoding malware kan også bruke sikkerhetsproblemer i enheter til å gå inn. Svake punkter i programmer er generelt oppdaget og programvarebeslutningstakere slipper oppdateringer slik at ondsinnede parter ikke kan dra nytte av dem til å distribuere sine ondsinnede programmer. Men å dømme etter mengden systemer infisert av WannaCry, tydeligvis ikke alle er så rask til å installere disse oppdateringene for sine programmer. Det er svært viktig at du regelmessig oppdaterer programmene dine fordi hvis et sikkerhetsproblem er alvorlig nok, kan alvorlige nok sårbarheter brukes av skadelig programvare, så sørg for at du oppdaterer all programvaren din. Patcher kan også få lov til å installeres automatisk.

Hva gjør den

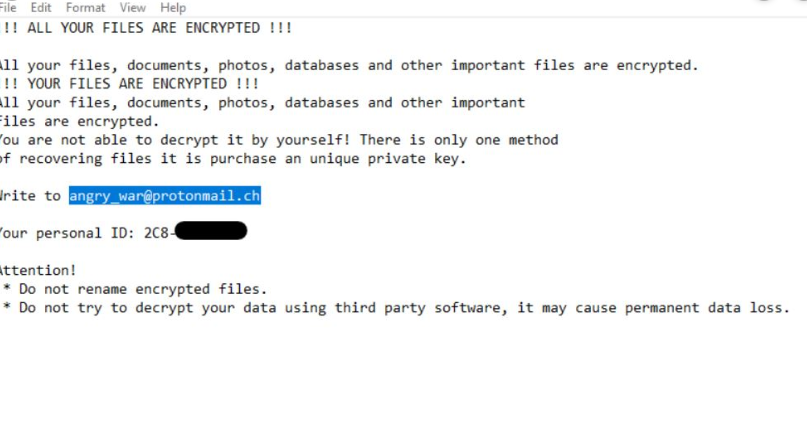

Når datamaskinen blir forurenset, søker den etter bestemte filtyper, og så snart de er plassert, vil de bli kodet. Hvis du ikke la merke til krypteringsprosessen, vil du sikkert vite at noe er oppe når filene dine er låst. Se etter rare filtyper knyttet til filer, de vil bidra til å gjenkjenne hvilken ransomware du har. Filene dine kan ha blitt kodet ved hjelp av kraftige krypteringsalgoritmer, og det er en sannsynlighet for at de kan krypteres uten sannsynlighet for å gjenopprette dem. Løsepenger notat vil bli plassert på skrivebordet eller i mapper som har krypterte filer, som vil beskrive hva som har skjedd med filene dine. Hva cyber crooks vil anbefale deg å gjøre er å bruke deres betalte dekrypteringsprogram, og advare om at andre måter kan føre til skade på filene dine. Løsepengebeløpet bør spesifiseres i notatet, men nå og da blir ofrene bedt om å sende dem en e-post for å sette prisen, det kan variere fra noen titalls dollar til et par hundre. Av grunnene vi allerede har diskutert, betale er ikke alternativet malware spesialister anbefaler. Grundig vurdere alle alternativene gjennom, før selv tenker på å kjøpe hva de tilbyr. Prøv å huske kanskje du har opprettet kopier av noen av dataene dine, men har. I noen tilfeller kan gratis dekrypteringsverktøy bli funnet. Malware forskere er nå og da i stand til å frigjøre gratis decryptors, hvis de er i stand til å dekryptere ransomware. Før du bestemmer deg for å betale, se på en dekrypteringsprogramvare. Du trenger ikke å bekymre deg hvis enheten ble forurenset igjen eller krasjet hvis du investerte noen av de pengene i å kjøpe backup med de pengene. Hvis du har lagret filene dine et sted, kan du gå gjenopprette dem etter at du .Ragnarok file ransomware fikset virus. Du kan beskytte datamaskinen mot datakoding skadelig programvare i fremtiden, og en av måtene å gjøre det på er å bli kjent med betyr at det kan infisere enheten. Sørg for at du installerer oppdateringen når en oppdatering er tilgjengelig, du åpner ikke tilfeldig filer som er knyttet til e-postmeldinger, og du stoler bare på legitime kilder med nedlastingene dine.

.Ragnarok file ransomware Fjerning

Bruk en malware fjerning verktøyet for å få ransomware av systemet hvis det er fortsatt i systemet. Hvis du prøver å slette .Ragnarok file ransomware manuelt, kan det føre til ytterligere skade, slik at det ikke anbefales. I stedet, ved hjelp av en malware fjerning verktøyet ville ikke true enheten ytterligere. Verktøyet vil ikke bare hjelpe deg med å håndtere trusselen, men det kan stoppe fremtidige data koding skadelig program fra å komme inn. Velg anti-malware verktøyet som passer best til det du trenger, laste den ned, og skanne systemet for trusselen når du installerer den. Husk at, en anti-malware verktøy vil ikke være i stand til å dekryptere filene dine. Etter at trusselen er borte, sørg for at du får sikkerhetskopiering og rutinemessig lage kopier av alle viktige data.

Offers

Last ned verktøyet for fjerningto scan for .Ragnarok file ransomwareUse our recommended removal tool to scan for .Ragnarok file ransomware. Trial version of provides detection of computer threats like .Ragnarok file ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft anmeldelse detaljer WiperSoft er et sikkerhetsverktøy som gir sanntids sikkerhet mot potensielle trusler. I dag, mange brukernes har tendens til å laste ned gratis programvare fra Interne ...

Last ned|mer

Er MacKeeper virus?MacKeeper er ikke et virus, er heller ikke en svindel. Mens det er ulike meninger om programmet på Internett, en masse folk som hater så notorisk programmet aldri har brukt det, o ...

Last ned|mer

Mens skaperne av MalwareBytes anti-malware ikke har vært i denne bransjen i lang tid, gjøre de opp for det med sin entusiastiske tilnærming. Flygninger fra slike nettsteder som CNET viser at denne ...

Last ned|mer

Quick Menu

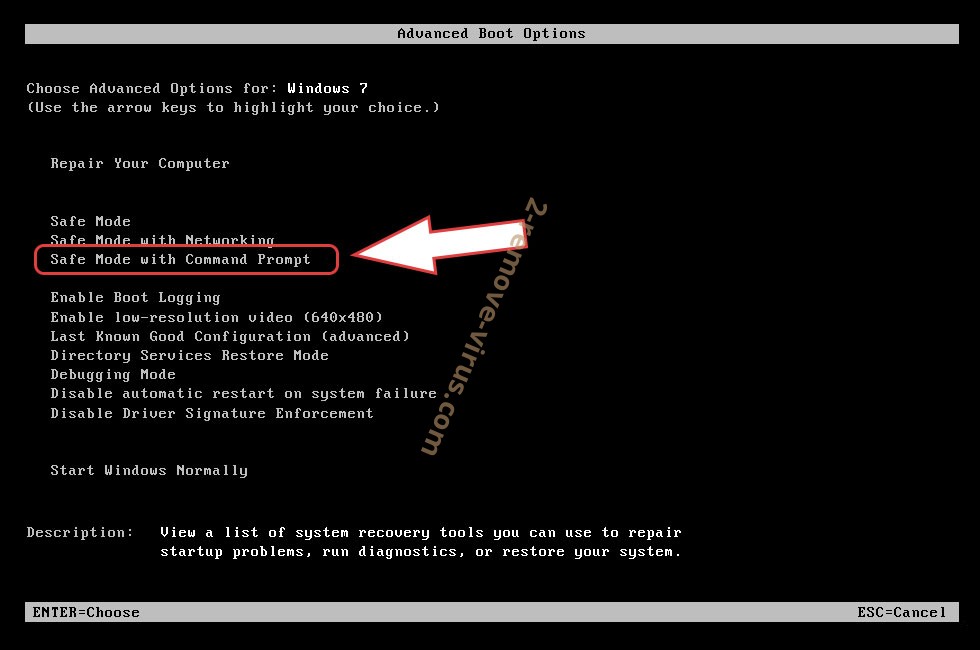

trinn 1. Slette .Ragnarok file ransomware ved hjelp av sikkermodus med nettverk.

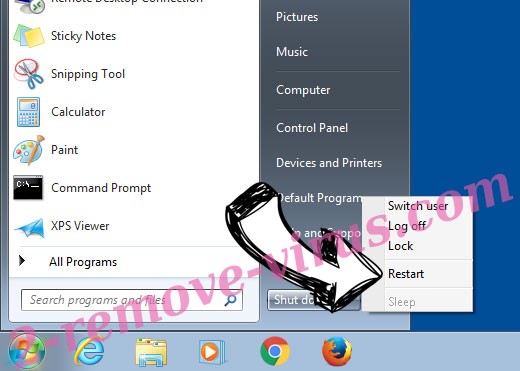

Fjern .Ragnarok file ransomware fra Windows 7/Windows Vista/Windows XP

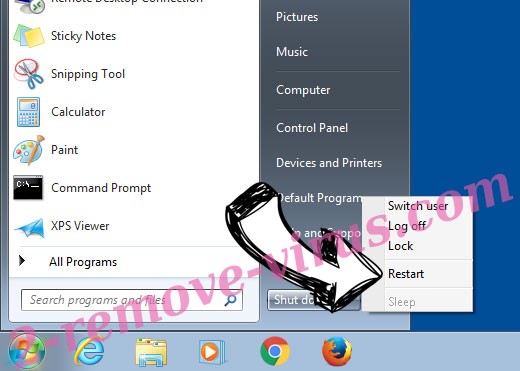

- Klikk på Start og velg nedleggelse.

- Velg Start, og klikk OK.

- Start å trykke F8 når datamaskinen starter lastes.

- Under avansert støvel valgmulighetene, velge Sikkermodus med nettverk.

- Åpne nettleseren og laste ned verktøyet skadelig.

- Bruke verktøyet til å fjerne .Ragnarok file ransomware

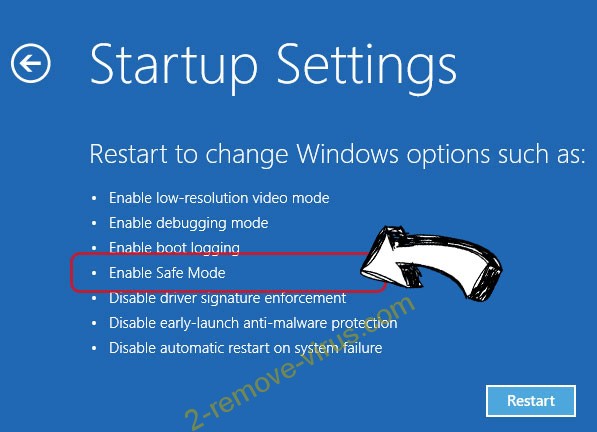

Fjern .Ragnarok file ransomware fra Windows 8/Windows 10

- Det Vinduer logikk skjermen, trykk på strømknappen.

- Trykk og hold forskyvning og velge hvile.

- Gå til Troubleshoot → Advanced options → Start Settings.

- Velg Aktiver sikkermodus eller sikkermodus med nettverk under oppstartsinnstillinger.

- Klikk på omstart.

- Åpne nettleseren og laste ned malware remover.

- Bruke programvaren til å slette .Ragnarok file ransomware

trinn 2. Gjenopprette filene med Systemgjenoppretting

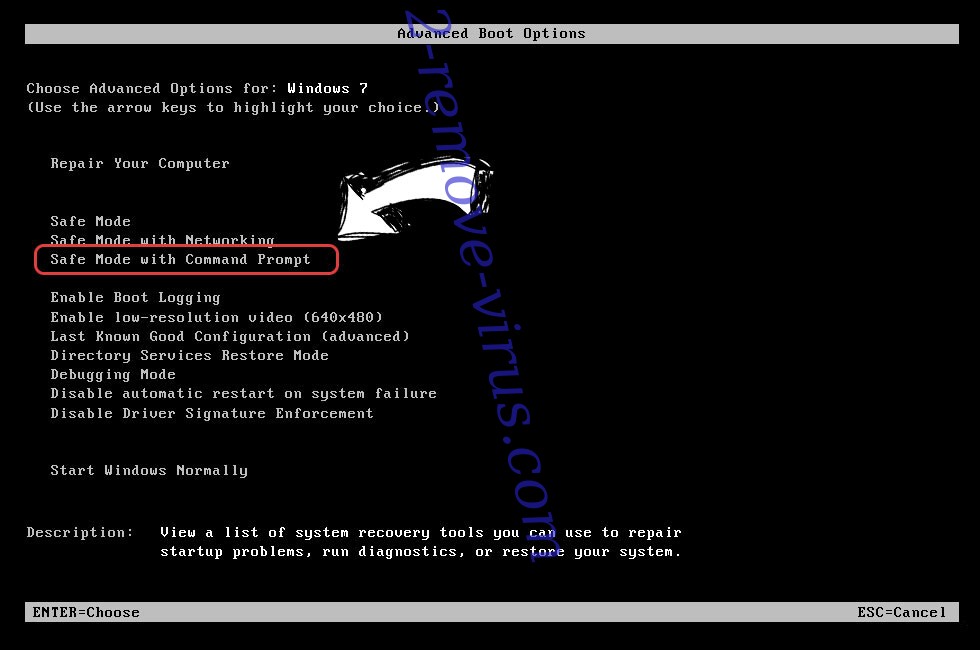

Slette .Ragnarok file ransomware fra Windows 7/Windows Vista/Windows XP

- Klikk Start og velg nedleggelse.

- Velg Start og OK

- Når PC starter lasting, trykker du F8 flere ganger for å åpne Avanserte oppstartsalternativer

- Velg ledetekst fra listen.

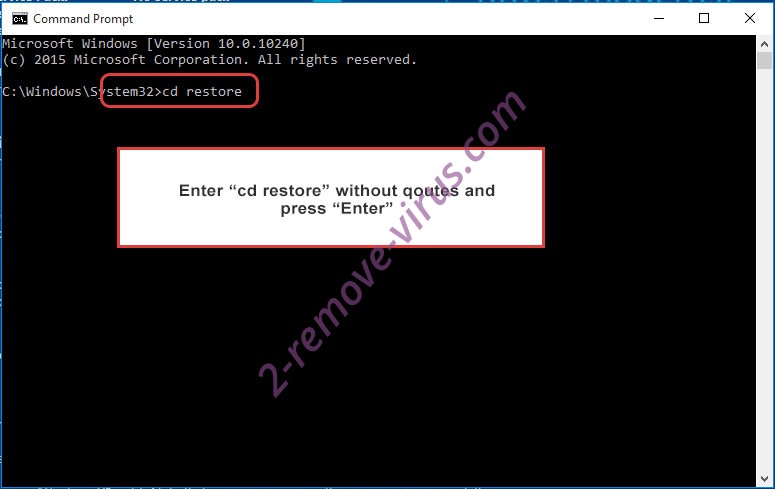

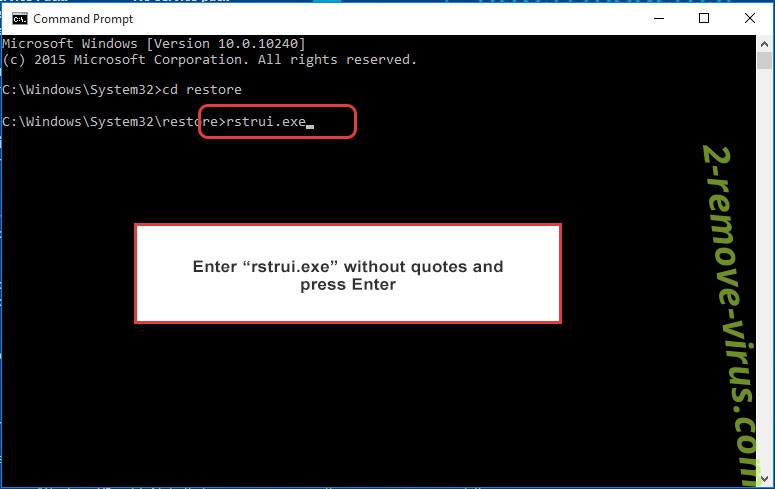

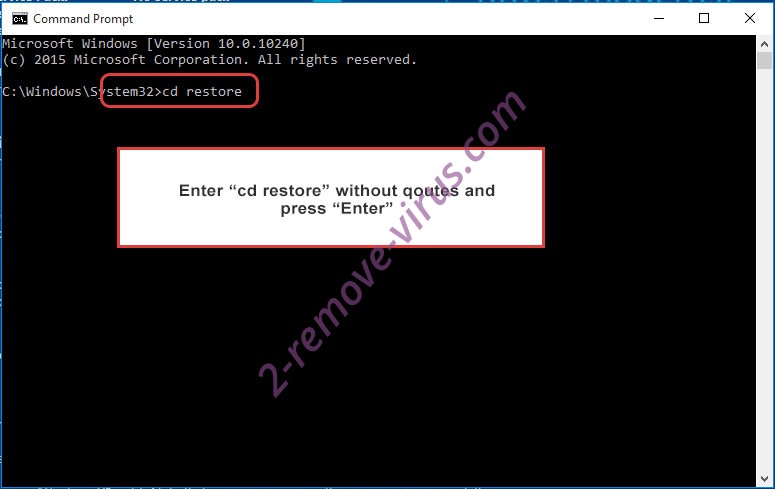

- Skriv inn cd restore, og trykk Enter.

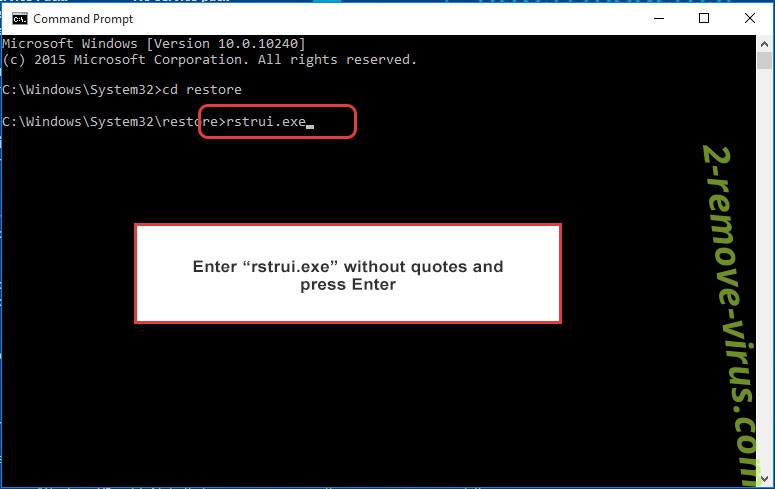

- Skriv inn rstrui.exe og trykk Enter.

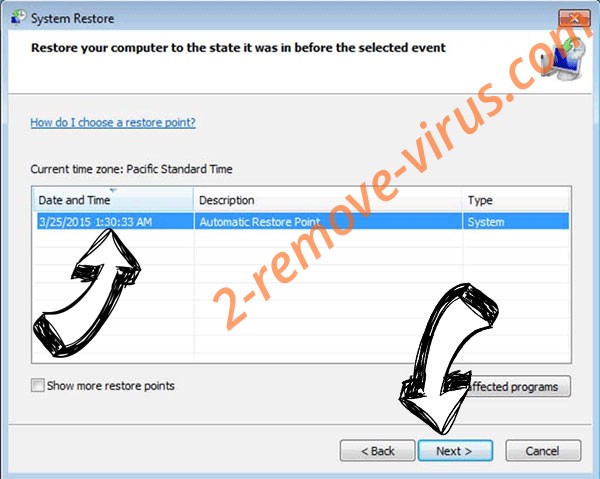

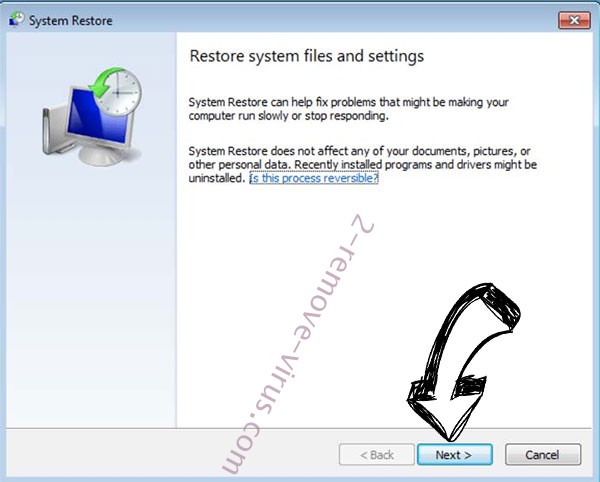

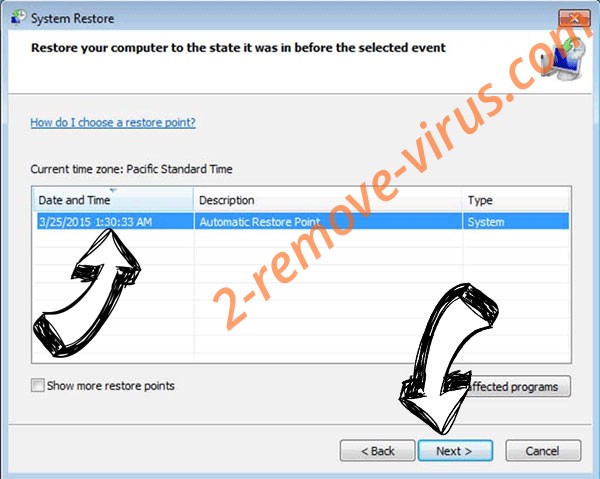

- Klikk Neste i det nye vinduet og velg gjenopprettingspunktet før infeksjonen.

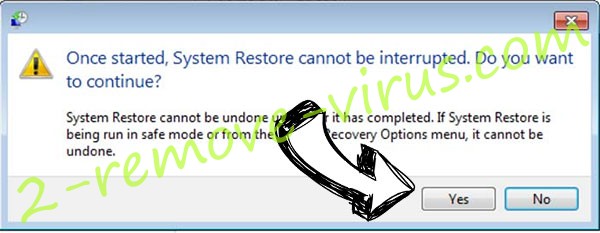

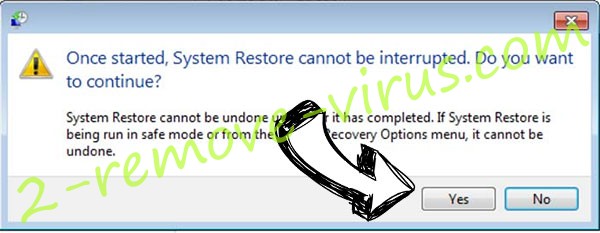

- Klikk Neste igjen og klikk Ja for å starte system restaurere.

Slette .Ragnarok file ransomware fra Windows 8/Windows 10

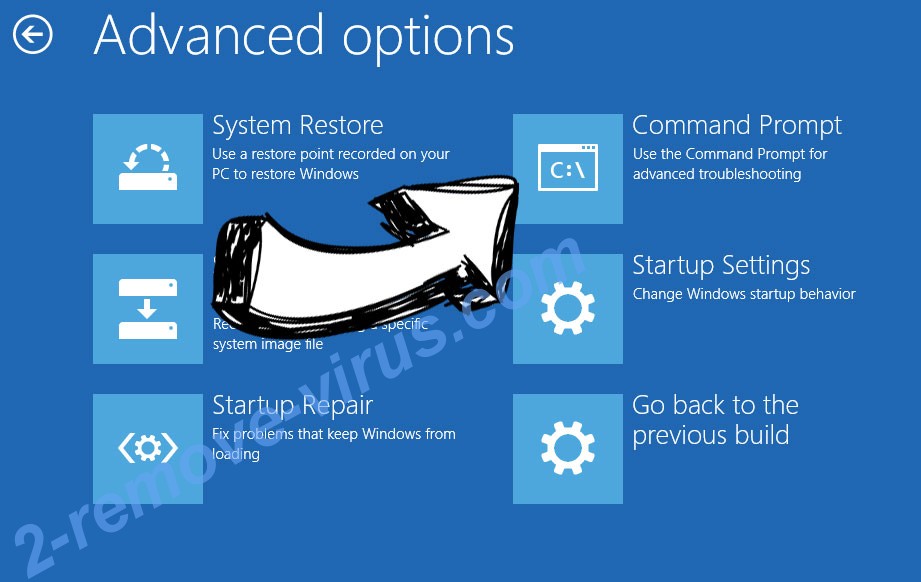

- Klikk strøm-knappen på det Vinduer logikk skjermen.

- Trykk og hold nede SKIFT og klikker Start.

- Velg feilsøking og gå til avanserte alternativer.

- Velg ledetekst og klikk Start.

- I ledeteksten inn cd restore, og trykk Enter.

- Skriv inn rstrui.exe og trykk Enter igjen.

- Klikk Neste i vinduet over nye Systemgjenoppretting.

- Gjenopprettingspunktet før infeksjonen.

- Klikk Neste og deretter Ja for å gjenopprette systemet.