Hva kan man si om . Tcvp fil virus

Tcvp Ransomware er en svært alvorlig trussel, kjent som ransomware eller filkrypterende skadelig programvare. Du har ikke nødvendigvis hørt om eller møtt det før, og det kan være spesielt overraskende å se hva det gjør. Kraftige krypteringsalgoritmer brukes til å kryptere filene dine, og hvis den krypterer filene dine, vil du ikke lenger kunne få tilgang til dem. Årsaken til at denne skadelige programvaren antas å være en alvorlig trussel, er fordi det ikke alltid er mulig å dekryptere filer.

Det er muligheten til å betale lønnskrevere for en dekrypteringsprogram, men det oppfordres ikke. Fildekryptering selv om du betaler er ikke garantert, slik at pengene dine bare kan bli bortkastet. Ikke glem hvem du har å gjøre med, og ikke forvent at cyberkriminelle gidder å gi deg en dekrypterer når de har valget mellom å bare ta pengene dine. I tillegg, ved å betale, vil du støtte fremtidige prosjekter (mer ransomware og ondsinnet program) av disse kriminelle. Ønsker du virkelig å være en tilhenger av kriminell aktivitet. Folk blir også stadig mer tiltrukket av hele bransjen fordi jo flere som etterkommer forespørslene, jo mer lønnsomt blir det. Å investere pengene som blir bedt om deg i sikkerhetskopiering, ville være en mye bedre beslutning, fordi hvis du noen gang kommer inn i denne typen situasjon igjen, ville du ikke filtap være et problem siden du bare kunne gjenopprette dem fra sikkerhetskopien. Hvis du hadde et alternativ for sikkerhetskopiering tilgjengelig, kan du bare slette Tcvp virus og deretter gjenopprette filer uten å være engstelig for å miste dem. Hvis du ikke er sikker på hvordan du fikk infeksjonen, vil de hyppigste metodene bli forklart i avsnittet nedenfor.

Hvordan unngå Tcvp ransomware-infeksjon

E-postvedlegg, utnyttelsessett og ondsinnede nedlastinger er de vanligste distribusjonsmetodene for ransomware. Siden mange brukere ikke er forsiktige med hvordan de bruker e-posten sin eller hvor de laster ned, har ikke filkrypterende malware-spredere nødvendigheten av å bruke mer sofistikerte metoder. Det betyr imidlertid ikke at spredere ikke bruker mer forseggjorte metoder i det hele tatt. Hackere legger ved en infisert fil i en e-post, skriver en semi-plausibel tekst og later som om de er fra et troverdig selskap/organisasjon. Disse e-postene diskuterer vanligvis penger fordi folk på grunn av emnets delikatesse er mer tilbøyelige til å åpne dem. Ofte vil du se store firmanavn som Amazon brukt, for eksempel hvis Amazon sendte noen kvittering for et kjøp som brukeren ikke gjorde, ville han / hun ikke vente med å åpne den vedlagte filen. Du må se etter visse tegn når du åpner e-post hvis du vil sikre datamaskinen. Se om avsenderen er kjent for deg før du åpner filen de har sendt, og hvis du ikke gjenkjenner dem, undersøk hvem de er. Ikke gjør feilen ved å åpne vedlegget bare fordi avsenderen høres ekte ut, du må først sjekke om e-postadressen samsvarer. Se etter grammatiske feil eller bruksfeil, som generelt er ganske skarpe i den typen e-poster. Legg merke til hvordan avsenderen adresserer deg, hvis det er en avsender som vet navnet ditt, vil de alltid hilse deg ved navn, i stedet for en universell kunde eller medlem. Svake punkter på enheten Sårbare programmer kan også brukes til å infisere. Et program har visse sårbarheter som kan utnyttes for skadelig programvare for å komme inn på en datamaskin, men de blir oppdatert av leverandører så snart de blir oppdaget. Av en eller annen grunn er imidlertid ikke alle raske til å oppdatere programvaren. Vi foreslår at du oppdaterer programvaren når en oppdatering blir tilgjengelig. Oppdateringer kan installeres automatisk, hvis du ikke ønsker å bry deg med dem hver gang.

Hva kan du gjøre med filene dine

Når et skadelig program for datakoding klarer å komme inn på datamaskinen din, vil det målrette mot bestemte filtyper, og kort tid etter at de er funnet, blir de kodet. Selv om infeksjon ikke var åpenbar fra begynnelsen, vil du sikkert vite at noe ikke er riktig når filene dine ikke er tilgjengelige. Du vil legge merke til at de krypterte filene nå har en filtype, og det hjalp deg sannsynligvis med å gjenkjenne ransomware. Filene dine kan ha blitt kodet ved hjelp av sterke krypteringsalgoritmer, og det er sannsynlig at de kan låses permanent. Etter at krypteringsprosessen er fullført, vil du legge merke til et løsepengervarsel, som vil prøve å rydde opp i hva som skjedde med dataene dine. Et dekrypteringsverktøy vil bli tilbudt deg, i bytte mot penger åpenbart, og kriminelle vil varsle om ikke å implementere andre metoder fordi det kan føre til permanent krypterte data. En klar pris bør vises i notatet, men hvis det ikke er det, må du kontakte cyberkrevere via deres gitte e-postadresse for å finne ut hvor mye du må betale. Av grunnene vi allerede har diskutert, foreslår vi ikke å betale løsepenger. Å betale burde være en siste utvei. Kanskje du har gjort backup, men bare glemt det. For noen ransomware kan brukere til og med få gratis dekryptere. Hvis datakodingen av skadelig programvare kan sprekkes, kan noen gi ut et dekrypteringsprogram gratis. Husk dette før du i det hele tatt tenker på å betale cyberkrevere. Å bruke en del av pengene til å kjøpe en slags sikkerhetskopi kan gjøre mer bra. Og hvis sikkerhetskopiering er tilgjengelig, kan du gjenopprette filer derfra etter at du har eliminert Tcvp virus, hvis det fortsatt bor i systemet ditt. I fremtiden må du sørge for at du unngår datakryptering av skadelig programvare, og du kan gjøre det ved å bli klar over hvordan det sprer seg. Forsikre deg om at programvaren din er oppdatert når en oppdatering er tilgjengelig, du åpner ikke tilfeldige filer som er vedlagt e-post, og du stoler bare på trygge kilder med nedlastningene dine.

Tcvp Fjerning av ransomware

Hvis du vil fullstendig kvitte deg med filen som krypterer skadelig programvare, vil det være nødvendig med en programvare for fjerning av skadelig programvare. Å manuelt fikse Tcvp virus er ingen enkel prosess, og hvis du ikke er årvåken, kan du ende opp med å forårsake mer skade. Å bruke et verktøy for fjerning av skadelig programvare ville være mye mindre plagsomt. Programvaren er ikke bare i stand til å hjelpe deg med å ta vare på trusselen, men den kan også stoppe lignende fra å komme inn i fremtiden. Så undersøk hva som samsvarer med det du trenger, installer det, utfør en skanning av datamaskinen og autoriser programmet til å avslutte datakodingen av skadelig programvare. Verktøyet vil imidlertid ikke kunne gjenopprette filer, så ikke bli overrasket over at filene dine forblir kryptert. Hvis du er sikker på at enheten din er ren, kan du låse opp Tcvp filer fra sikkerhetskopien.

Offers

Last ned verktøyet for fjerningto scan for TcvpUse our recommended removal tool to scan for Tcvp. Trial version of provides detection of computer threats like Tcvp and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft anmeldelse detaljer WiperSoft er et sikkerhetsverktøy som gir sanntids sikkerhet mot potensielle trusler. I dag, mange brukernes har tendens til å laste ned gratis programvare fra Interne ...

Last ned|mer

Er MacKeeper virus?MacKeeper er ikke et virus, er heller ikke en svindel. Mens det er ulike meninger om programmet på Internett, en masse folk som hater så notorisk programmet aldri har brukt det, o ...

Last ned|mer

Mens skaperne av MalwareBytes anti-malware ikke har vært i denne bransjen i lang tid, gjøre de opp for det med sin entusiastiske tilnærming. Flygninger fra slike nettsteder som CNET viser at denne ...

Last ned|mer

Quick Menu

trinn 1. Slette Tcvp ved hjelp av sikkermodus med nettverk.

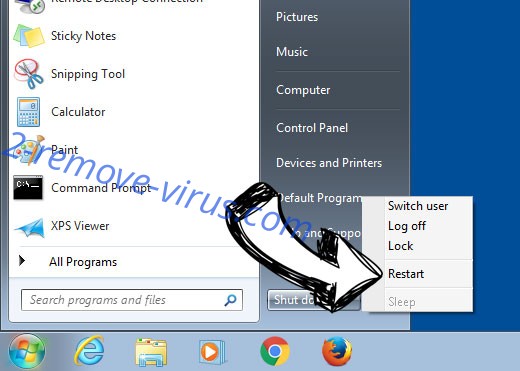

Fjern Tcvp fra Windows 7/Windows Vista/Windows XP

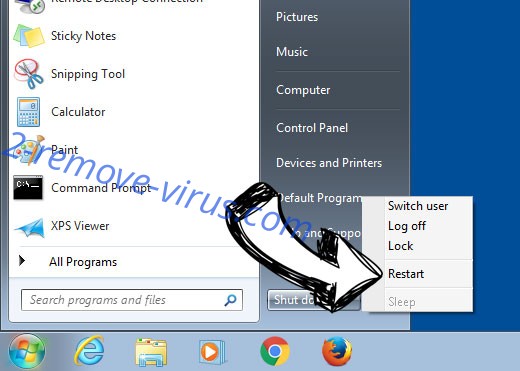

- Klikk på Start og velg nedleggelse.

- Velg Start, og klikk OK.

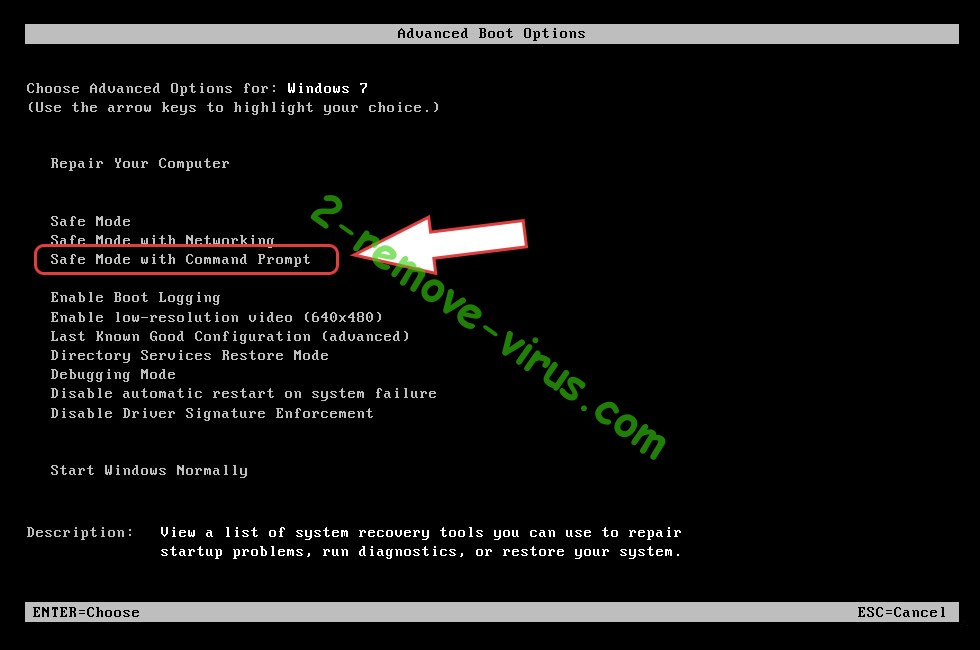

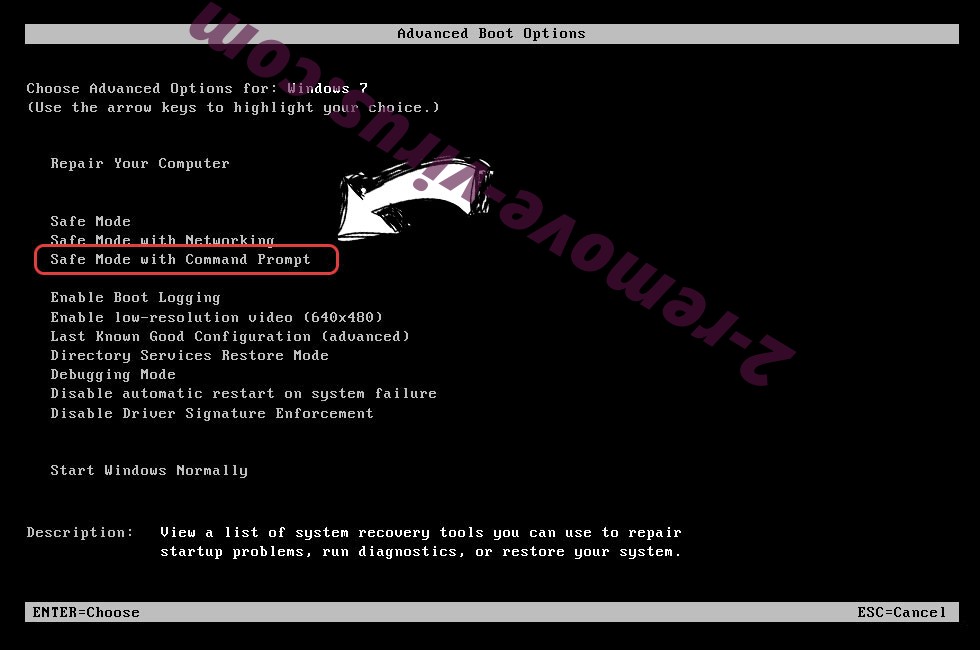

- Start å trykke F8 når datamaskinen starter lastes.

- Under avansert støvel valgmulighetene, velge Sikkermodus med nettverk.

- Åpne nettleseren og laste ned verktøyet skadelig.

- Bruke verktøyet til å fjerne Tcvp

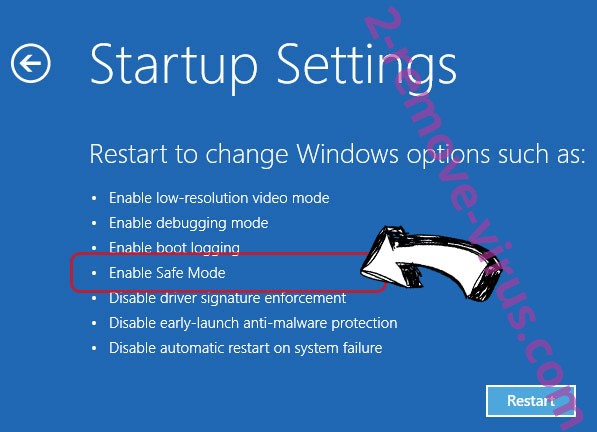

Fjern Tcvp fra Windows 8/Windows 10

- Det Vinduer logikk skjermen, trykk på strømknappen.

- Trykk og hold forskyvning og velge hvile.

- Gå til Troubleshoot → Advanced options → Start Settings.

- Velg Aktiver sikkermodus eller sikkermodus med nettverk under oppstartsinnstillinger.

- Klikk på omstart.

- Åpne nettleseren og laste ned malware remover.

- Bruke programvaren til å slette Tcvp

trinn 2. Gjenopprette filene med Systemgjenoppretting

Slette Tcvp fra Windows 7/Windows Vista/Windows XP

- Klikk Start og velg nedleggelse.

- Velg Start og OK

- Når PC starter lasting, trykker du F8 flere ganger for å åpne Avanserte oppstartsalternativer

- Velg ledetekst fra listen.

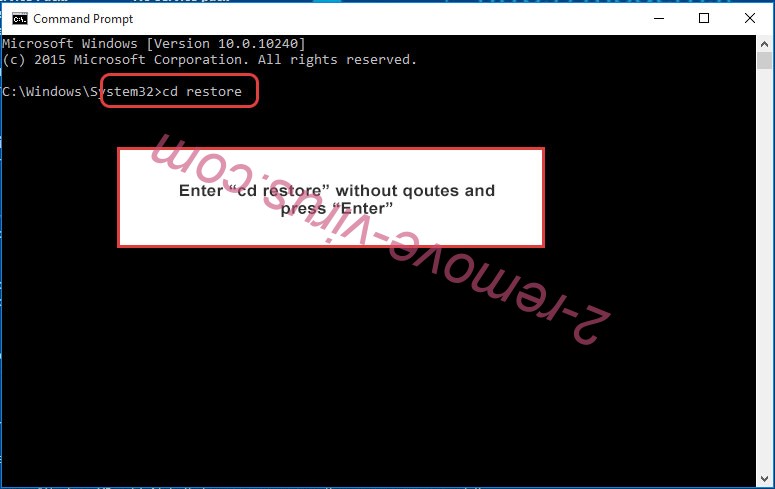

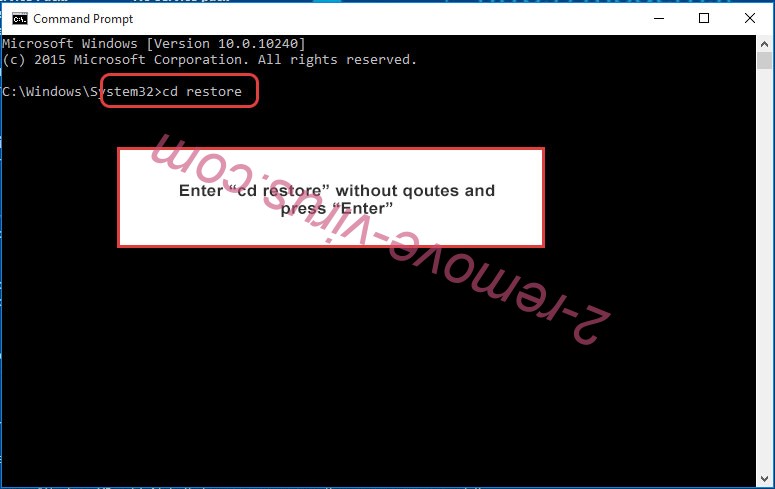

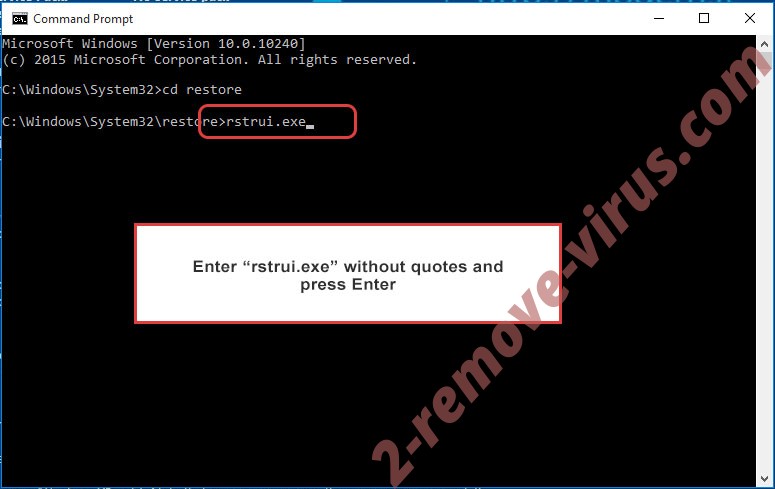

- Skriv inn cd restore, og trykk Enter.

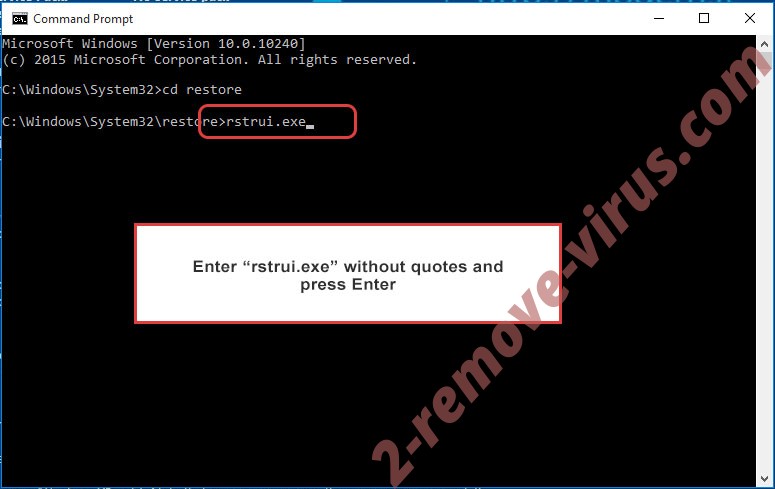

- Skriv inn rstrui.exe og trykk Enter.

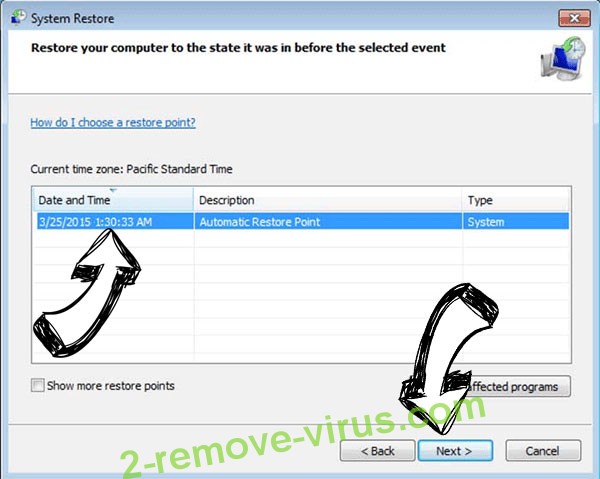

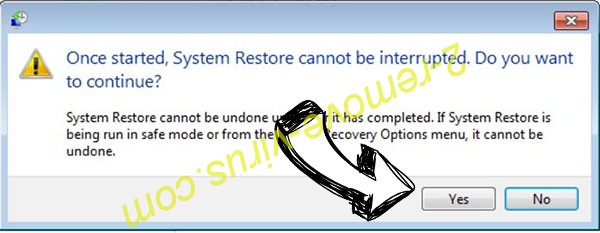

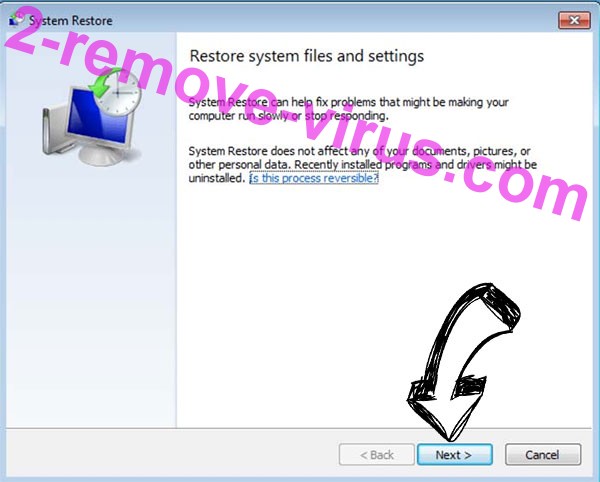

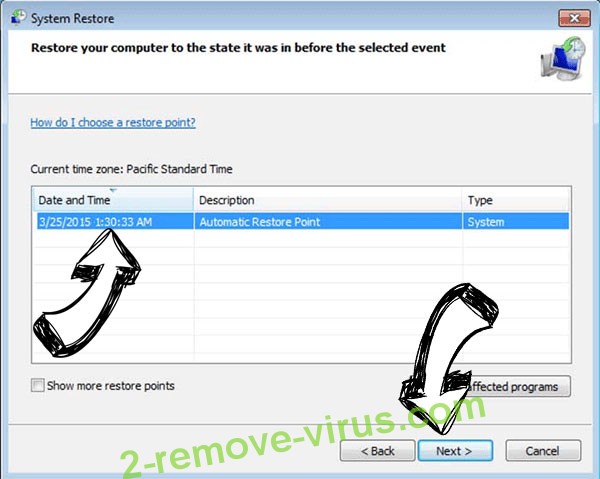

- Klikk Neste i det nye vinduet og velg gjenopprettingspunktet før infeksjonen.

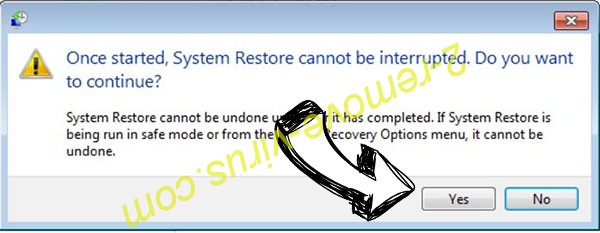

- Klikk Neste igjen og klikk Ja for å starte system restaurere.

Slette Tcvp fra Windows 8/Windows 10

- Klikk strøm-knappen på det Vinduer logikk skjermen.

- Trykk og hold nede SKIFT og klikker Start.

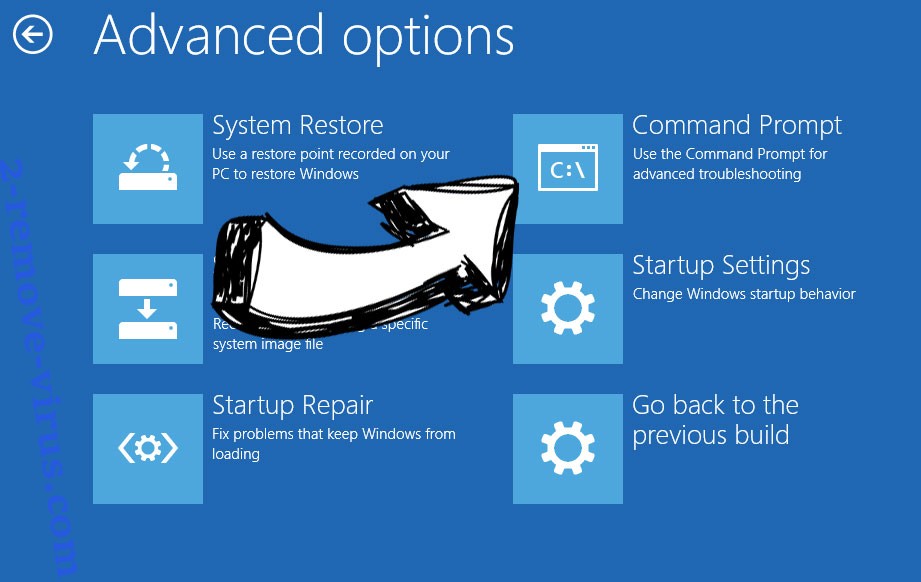

- Velg feilsøking og gå til avanserte alternativer.

- Velg ledetekst og klikk Start.

- I ledeteksten inn cd restore, og trykk Enter.

- Skriv inn rstrui.exe og trykk Enter igjen.

- Klikk Neste i vinduet over nye Systemgjenoppretting.

- Gjenopprettingspunktet før infeksjonen.

- Klikk Neste og deretter Ja for å gjenopprette systemet.

Site Disclaimer

2-remove-virus.com is not sponsored, owned, affiliated, or linked to malware developers or distributors that are referenced in this article. The article does not promote or endorse any type of malware. We aim at providing useful information that will help computer users to detect and eliminate the unwanted malicious programs from their computers. This can be done manually by following the instructions presented in the article or automatically by implementing the suggested anti-malware tools.

The article is only meant to be used for educational purposes. If you follow the instructions given in the article, you agree to be contracted by the disclaimer. We do not guarantee that the artcile will present you with a solution that removes the malign threats completely. Malware changes constantly, which is why, in some cases, it may be difficult to clean the computer fully by using only the manual removal instructions.