Om denne ransomware

Yoshikada Ransomware, også referert til som Yoshikada Decryptor, antas å være en variant av den kjente ransomware GlobeImposter 2.0. Ransomware kan vise seg for å være en svært farlig infeksjoner, hvis forholdsregler før ikke ble tatt. Når den krypterer filer, du kan ikke åpne dem, og hvis du ikke har backup, du kan stå overfor tap av mulig fil.

Du får muligheten til å betale løsepenger i bytte for en decryptor, men det er mange ting å vurdere før du engang tenke på at alternativet. Huske på at selv om du betaler, filgjenoppretting ville ikke garanteres fordi kjeltringer kan bare ta pengene dine. De er ikke forpliktet til å hjelpe deg, og det ville være naivt å tro noe annet. Dessuten, ved å betale, ville du støtte den allerede svært lønnsom virksomheten, tiltrekke mer crooks den. I stedet, du ville være bedre å investere penger i sikkerhetskopien.

Hvis du ikke er sikker på hvordan du skaffet deg infeksjonen, prøve å huske hvis du nylig åpnet en merkelig e-post-vedlegg, klikket på en tvilsom annonse eller lastet ned noe fra en tvilsom kilde. Dette er mulig mest populære spredning metoder blant skapere/distributører, men ikke eneste.

Filene permanent krypteres?

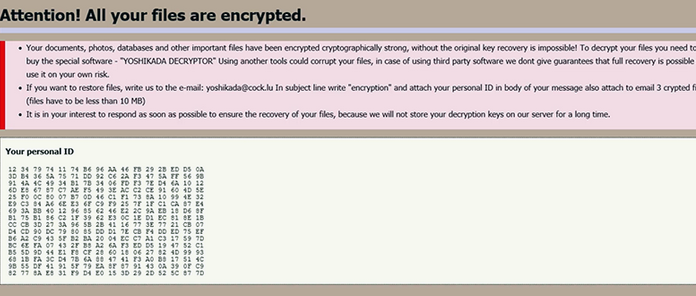

Så snart ransomware åpnes, vil den begynne å kryptere filer. Denne bestemte varianten av GlobeImposter 2.0 legges filtypen .crypted_yoshikada@cock_lu, som er hvordan du kan skille mellom ulike ransomware. Den er rettet mot alle typer filer, så sjansene er, alle viktige dokumenter/bilder osv er låst. Deretter vil du finne en løsepenge notat, som ville forklare hva har skjedd med filene. Det vil spørre at du kjøpe spesiell programvare, kjent som Yoshikada Decryptor å dekryptere filer. De som ønsker å betale bes kontakte dem ved hjelp av yoshikada@cock.lu med deres ID og 3 krypterte filer knyttet. Løsepenge notat advarer også at bruker andre dekryptering verktøy kan ødelegge filer og bruke dem på egen risiko. Skurkene kan be ulike Summer, avhengig av filene, så prisen kan variere fra titalls å muligens tusen dollar. Som vi sa ovenfor, betaler anbefales ikke, og offeret bør vurdere andre alternativer først.

Det er ikke en gratis decryptor tilgjengelig, som kunne mulig i fremtiden. Malware spesialister er stadig ut decryptors gratis så du kan bare ha flaks. Bare holde alle krypterte filer støttet opp til en decryptor blir tilgjengelig. Du bør også starte sikkerhetskopiering av filer fra nå av, slik at hvis dette skulle skje igjen, du ikke ville trenger å bekymre deg om filen tap. Og hvis du gjorde backup før infeksjon, kan du enkelt gjenopprette filer derfra. Bare sørg for at du sletter Yoshikada Ransomware hvis den fremdeles finnes på datamaskinen, og deretter videre til gjenoppretting.

Hvordan spres det?

Ransomware vanligvis sprer seg via ondsinnet e vedlegg infisert annonser og nedlastinger fra tvilsomme kilder. Slike infeksjoner er derfor det er viktig at du er forsiktig med hva du klikker. Unngå å åpne e-post som lander i spam-mappen, spesielt de med vedlegg og koblinger. Og hvis en mistenkelig e-post i innboksen, om du er kjent med avsenderen eller ikke, kontroller at det er trygt å åpne før du gjør. Det kan være skjuler en slags malware. Se etter tegn at det kan være skadelig, og bli kjent med hvordan en ransomware spre email kan se. I tillegg unngå å klikke på annonser når du surfer tvilsomme nettsteder av samme grunn. Filer bør også bare lastes ned fra sikre kilder, som offisielle nettsider.

Yoshikada Ransomware fjerning

Hvis det fortsatt i systemet, vil du måtte få skadelig programvare for å fjerne Yoshikada Ransomware. Vi anbefaler ikke du avinstallere Yoshikada Ransomware manuelt fordi du kunne ende opp skader datamaskinen. Få pålitelig sikkerhetsprogramvare og ha den ta vare på alt. Dessverre vil programmet bare bli kvitt infeksjonen, hvis den fremdeles finnes. Det er ikke i stand til å gjenopprette filene.

Offers

Last ned verktøyet for fjerningto scan for Yoshikada RansomwareUse our recommended removal tool to scan for Yoshikada Ransomware. Trial version of provides detection of computer threats like Yoshikada Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft anmeldelse detaljer WiperSoft er et sikkerhetsverktøy som gir sanntids sikkerhet mot potensielle trusler. I dag, mange brukernes har tendens til å laste ned gratis programvare fra Interne ...

Last ned|mer

Er MacKeeper virus?MacKeeper er ikke et virus, er heller ikke en svindel. Mens det er ulike meninger om programmet på Internett, en masse folk som hater så notorisk programmet aldri har brukt det, o ...

Last ned|mer

Mens skaperne av MalwareBytes anti-malware ikke har vært i denne bransjen i lang tid, gjøre de opp for det med sin entusiastiske tilnærming. Flygninger fra slike nettsteder som CNET viser at denne ...

Last ned|mer

Quick Menu

trinn 1. Slette Yoshikada Ransomware ved hjelp av sikkermodus med nettverk.

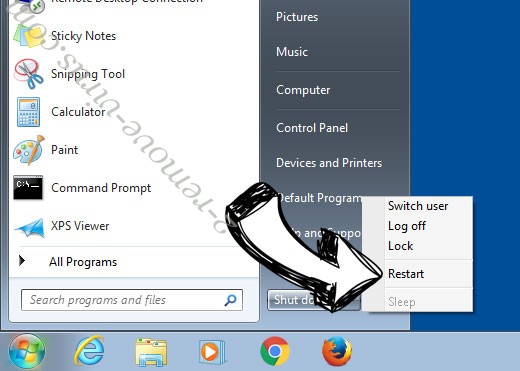

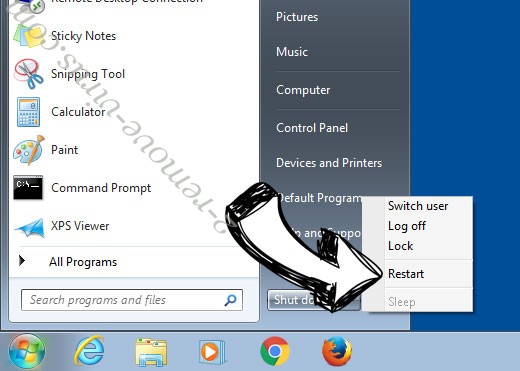

Fjern Yoshikada Ransomware fra Windows 7/Windows Vista/Windows XP

- Klikk på Start og velg nedleggelse.

- Velg Start, og klikk OK.

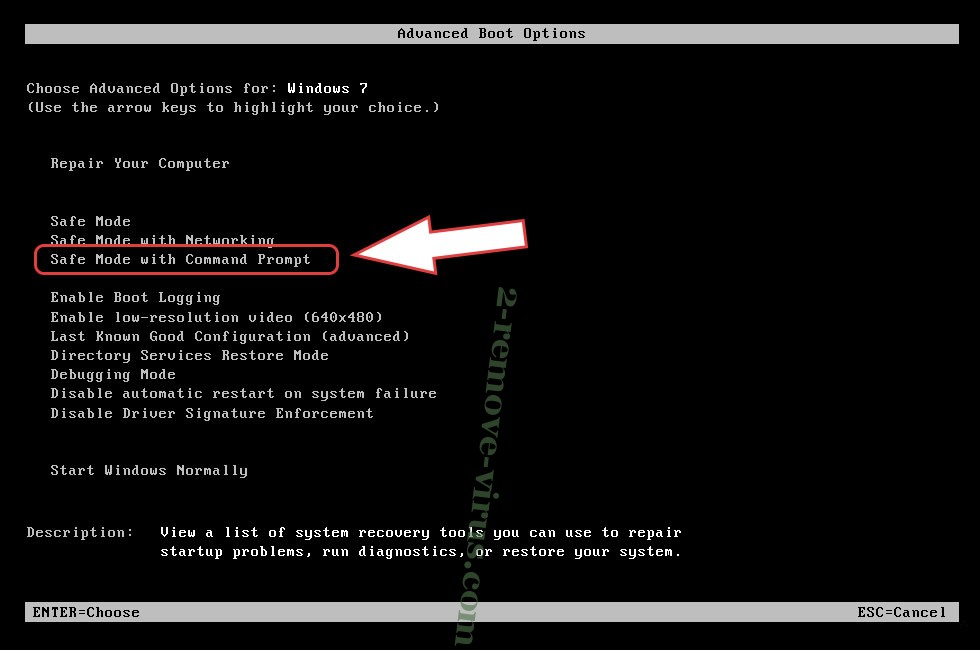

- Start å trykke F8 når datamaskinen starter lastes.

- Under avansert støvel valgmulighetene, velge Sikkermodus med nettverk.

- Åpne nettleseren og laste ned verktøyet skadelig.

- Bruke verktøyet til å fjerne Yoshikada Ransomware

Fjern Yoshikada Ransomware fra Windows 8/Windows 10

- Det Vinduer logikk skjermen, trykk på strømknappen.

- Trykk og hold forskyvning og velge hvile.

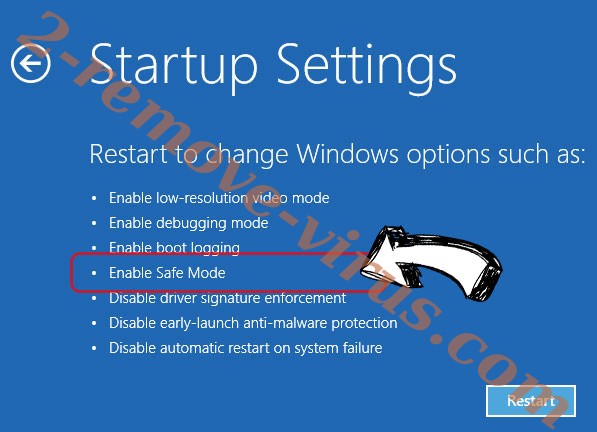

- Gå til Troubleshoot → Advanced options → Start Settings.

- Velg Aktiver sikkermodus eller sikkermodus med nettverk under oppstartsinnstillinger.

- Klikk på omstart.

- Åpne nettleseren og laste ned malware remover.

- Bruke programvaren til å slette Yoshikada Ransomware

trinn 2. Gjenopprette filene med Systemgjenoppretting

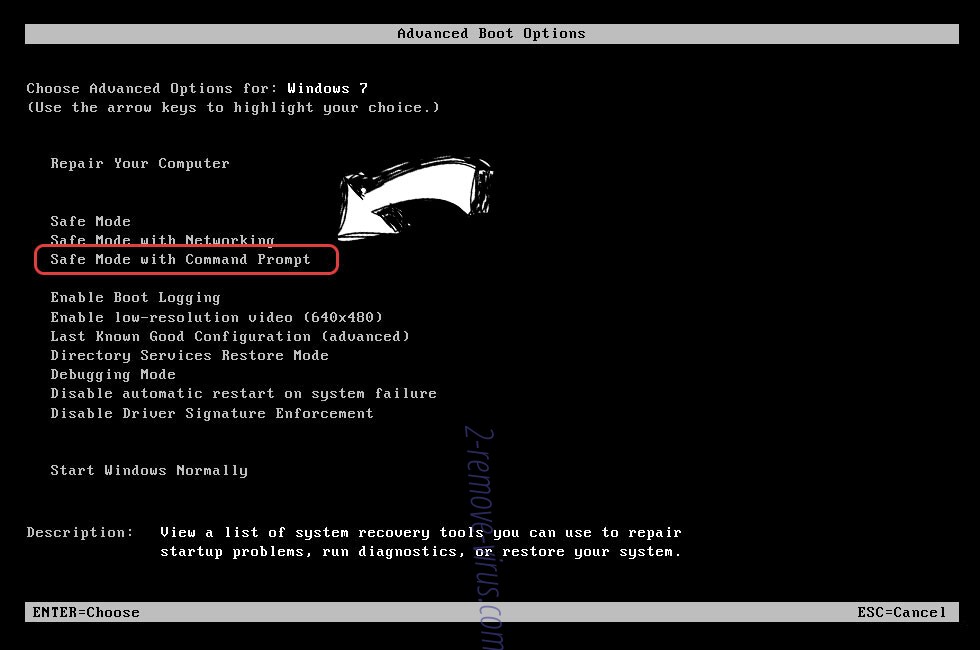

Slette Yoshikada Ransomware fra Windows 7/Windows Vista/Windows XP

- Klikk Start og velg nedleggelse.

- Velg Start og OK

- Når PC starter lasting, trykker du F8 flere ganger for å åpne Avanserte oppstartsalternativer

- Velg ledetekst fra listen.

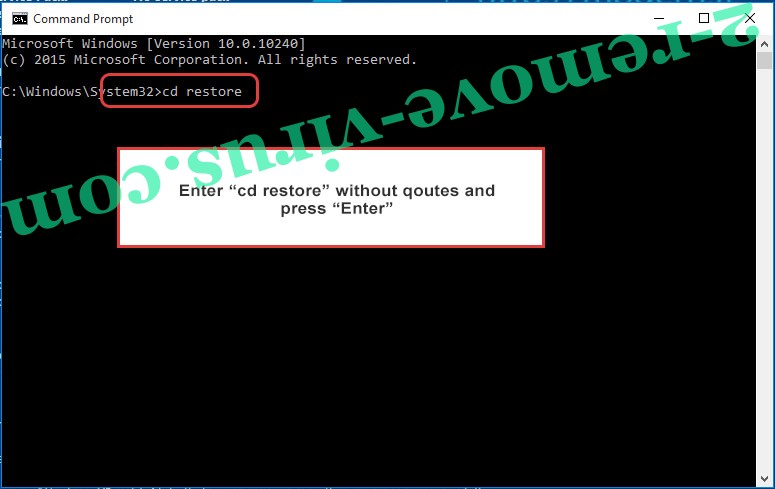

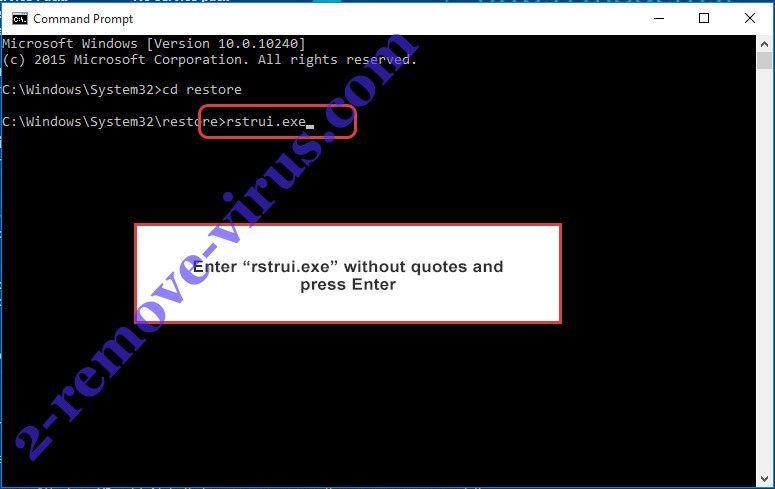

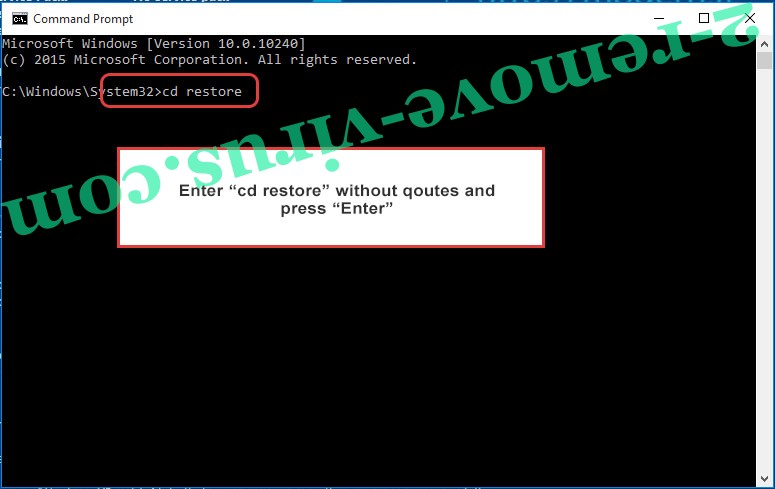

- Skriv inn cd restore, og trykk Enter.

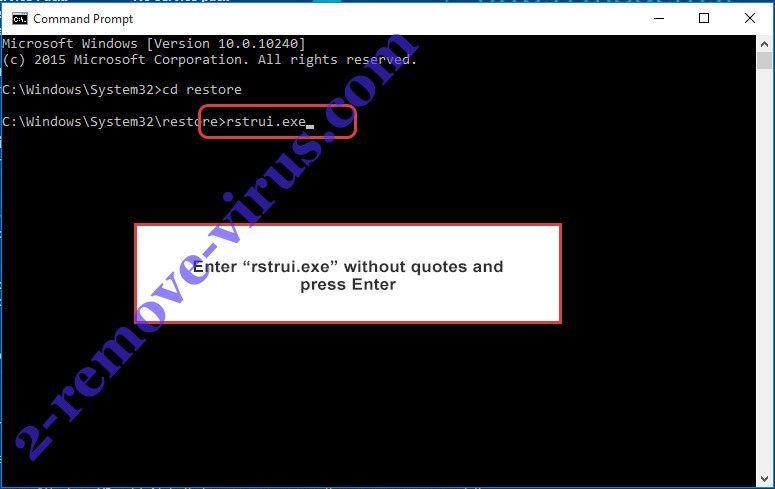

- Skriv inn rstrui.exe og trykk Enter.

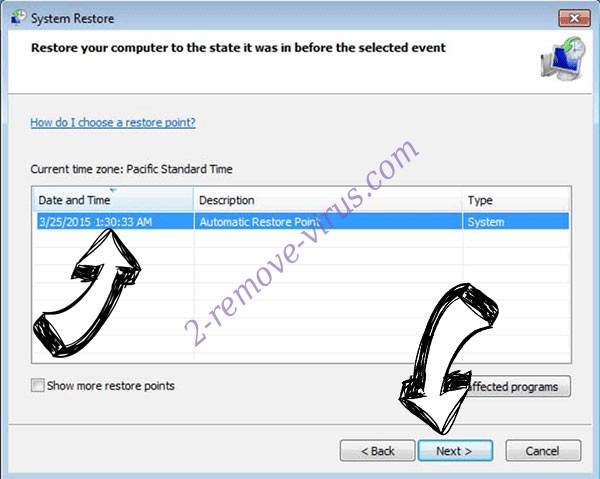

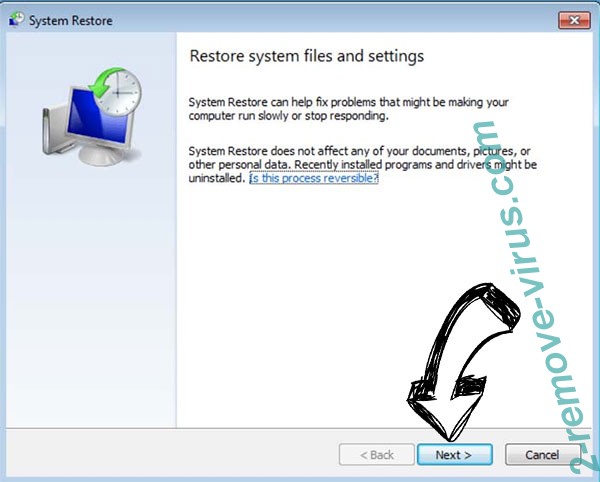

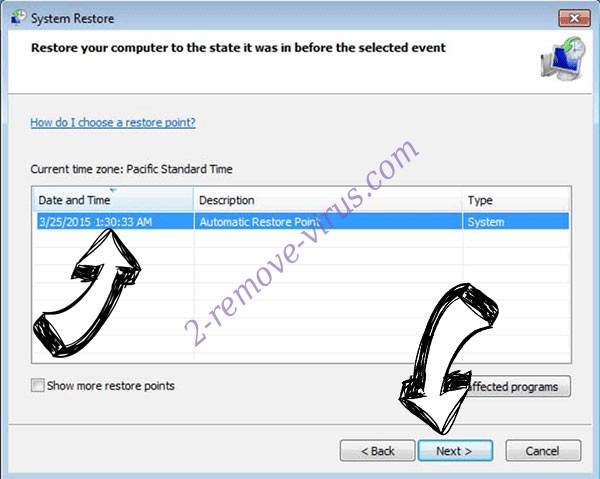

- Klikk Neste i det nye vinduet og velg gjenopprettingspunktet før infeksjonen.

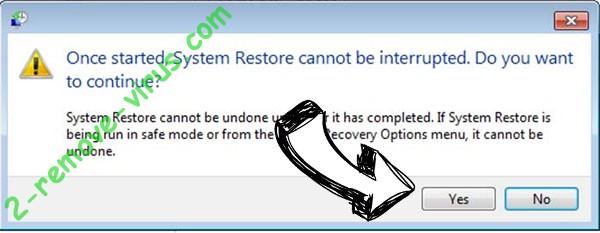

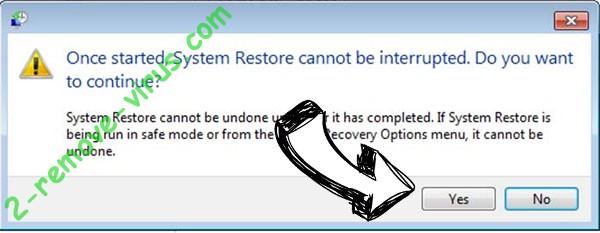

- Klikk Neste igjen og klikk Ja for å starte system restaurere.

Slette Yoshikada Ransomware fra Windows 8/Windows 10

- Klikk strøm-knappen på det Vinduer logikk skjermen.

- Trykk og hold nede SKIFT og klikker Start.

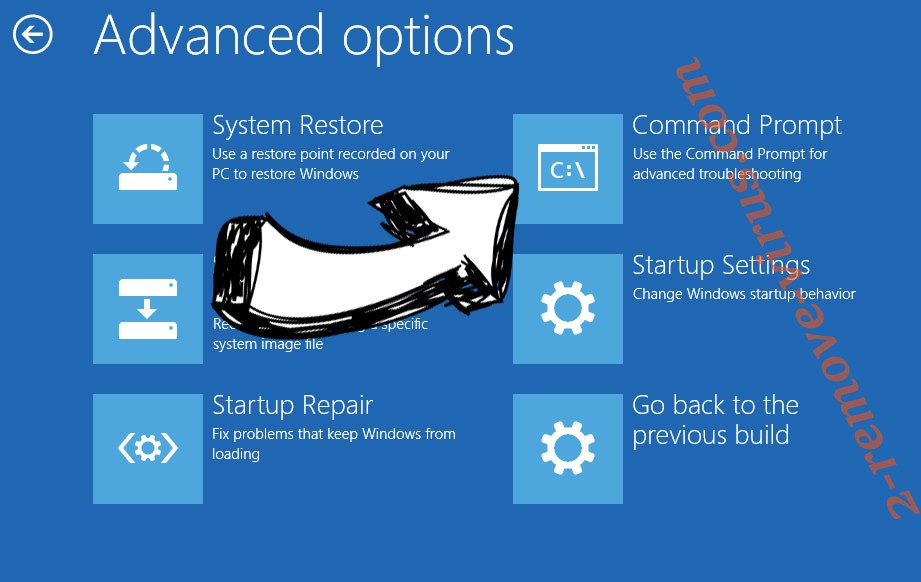

- Velg feilsøking og gå til avanserte alternativer.

- Velg ledetekst og klikk Start.

- I ledeteksten inn cd restore, og trykk Enter.

- Skriv inn rstrui.exe og trykk Enter igjen.

- Klikk Neste i vinduet over nye Systemgjenoppretting.

- Gjenopprettingspunktet før infeksjonen.

- Klikk Neste og deretter Ja for å gjenopprette systemet.