Nury ransomware è una delle più recenti infezioni malware con crittografia dei file provenienti dalla famigerata famiglia di ransomware Djvu / STOP. È anche noto come malware .nury perché aggiunge .nury a tutti i file che crittografa. Si rivolge principalmente ai file personali e, una volta crittografati, non sarà possibile aprirli. Gli attori malintenzionati cercheranno di venderti un decryptor per $ 980, ma prima di pagare, dovresti prendere in considerazione tutti i rischi che derivano dall’interazione con i criminali informatici. Chiederanno $ 980 per il decryptor.

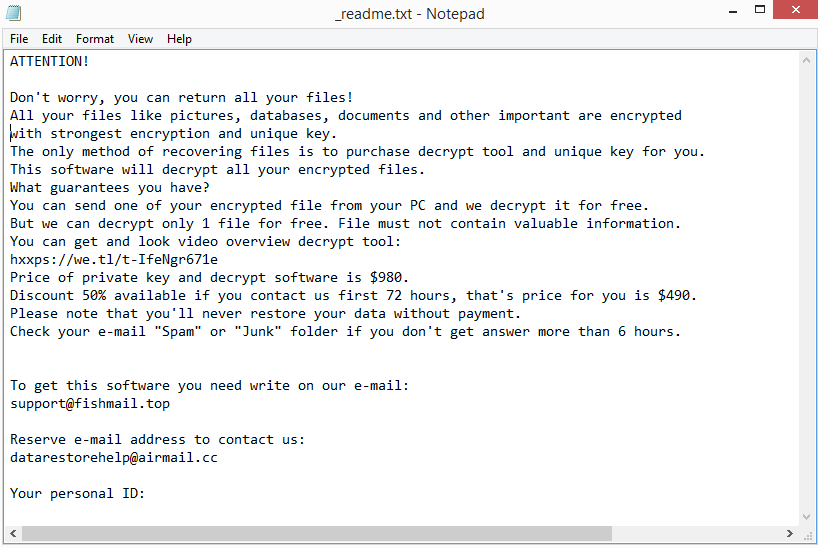

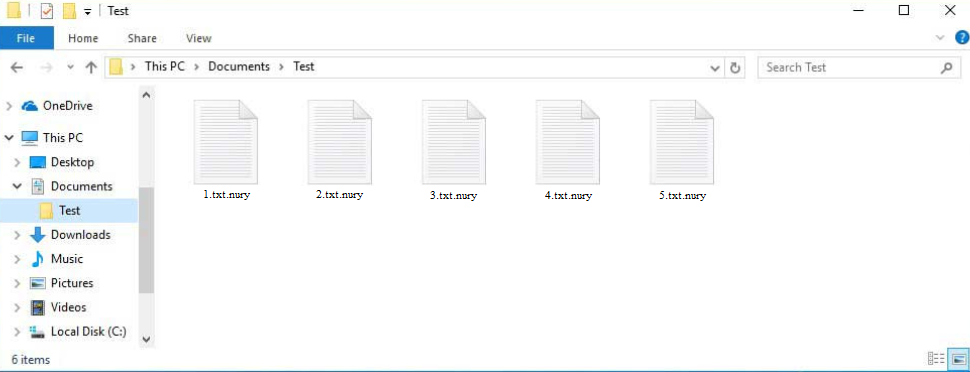

I file personali, come foto, video e documenti sono gli obiettivi principali del ransomware. Sarà ovvio quali file sono stati crittografati perché avranno un’estensione .nury. Text.txt, ad esempio, diventerebbe text.txt.nury quando crittografato. Non è possibile aprire file con questa estensione a meno che non si utilizzi prima un file decryptor su di essi. Tuttavia, il decryptor è nelle mani degli operatori di malware e non te lo daranno solo. Le istruzioni su come ottenerlo sono fornite nella richiesta di riscatto _readme.txt che può essere trovato in ogni cartella contenente file crittografati.

Il Nury ransomware decryptor costa $980, secondo la richiesta di riscatto. Inoltre, le vittime che entrano in contatto con i criminali informatici entro le prime 72 ore riceveranno presumibilmente uno sconto del 50%. Indipendentemente dal fatto che ciò sia effettivamente vero o meno, non è mai consigliabile pagare il riscatto o interagire con attori malintenzionati. Hai a che fare con criminali informatici, quindi non vi è alcuna garanzia che otterrai un decryptor anche se paghi il riscatto. Anche se ricevono un pagamento, è improbabile che gli sviluppatori di malware si sentano obbligati ad assistere le vittime. Inoltre, tieni presente che il denaro ottenuto attraverso i pagamenti delle vittime verrà utilizzato per finanziare altre attività dannose.

Un decryptor gratuito Nury ransomware non è, purtroppo, attualmente disponibile, quindi le vittime senza backup non saranno in grado di recuperare i loro file gratuitamente. Le versioni ransomware della famiglia Djvu / STOP crittografano i file utilizzando chiavi online. Ciò significa essenzialmente che le chiavi sono uniche per ogni vittima. Senza gli sviluppatori di malware che rilasciano le chiavi di crittografia delle vittime, sembra improbabile che venga rilasciato un decryptor gratuito Nury ransomware . Queste chiavi potrebbero alla fine essere rese pubbliche, tuttavia, se i criminali informatici scelgono di chiudere le loro operazioni.

Si dovrebbe procedere con estrema cautela durante la ricerca di un decryptor gratuito Nury ransomware perché ci sono molti decryptor falsi. Più malware potrebbe essere scaricato se si scarica il decryptor sbagliato. Per i decryptor, scegli fonti affidabili come NoMoreRansom. Se non è disponibile su NoMoreRansom , un decryptor probabilmente non è disponibile.

Se si dispone di un backup dei dati, è possibile avviare il ripristino dei file non appena si rimuove Nury ransomware . Sconsigliamo di tentare di eliminare Nury ransomware manualmente a meno che tu non sia completamente sicuro delle tue capacità. La procedura può essere abbastanza complicata e fare qualcosa di sbagliato potrebbe causare più danni al computer. È molto più sicuro utilizzare un software antivirus.

In che modo ha Nury ransomware infettato il tuo computer?

Se hai cattive abitudini online, è più probabile che tu incontri malware. Gli utenti hanno molte più probabilità di imbattersi in infezioni da malware come ransomware se aprono allegati e-mail non richiesti senza ricontrollarli, utilizzano torrent per ottenere contenuti piratati, fanno clic su collegamenti casuali, ecc.

Il malware viene regolarmente distribuito dai criminali informatici tramite allegati e-mail. Acquistano decine di migliaia di indirizzi e-mail dai forum degli hacker per le loro campagne e-mail dannose, dopo di che allegano file dannosi alle e-mail. Quando questi file vengono aperti, l’infezione può iniziare. Queste e-mail sono di solito piuttosto generiche, il che le rende facili da identificare. La bandiera rossa più evidente sono gli errori grammaticali e ortografici nelle e-mail presumibilmente inviate da società legittime. Gli errori sono molto evidenti perché i mittenti malintenzionati assumono spesso le identità dei dipendenti di aziende affidabili. Le e-mail legittime scritte dalle aziende raramente contengono errori poiché appaiono poco professionali.

Un altro segnale di avvertimento è quando ricevi e-mail presumibilmente da una società di cui utilizzi i servizi e ti indirizza come “Utente”, “Membro” e “Cliente” piuttosto che utilizzare il tuo nome. Per rendere le e-mail più personali, le aziende inseriscono automaticamente i nomi dei clienti nelle loro e-mail. Tuttavia, poiché gli attori malintenzionati spesso prendono di mira un gran numero di utenti contemporaneamente e non hanno accesso alle informazioni personali su di loro, usano parole generiche.

Gli attori delle minacce genererebbero e-mail dannose considerevolmente più sofisticate se dovessero prendere di mira un individuo specifico e avere accesso ad alcuni dei loro dati personali. Queste e-mail utilizzerebbero i nomi per indirizzare i destinatari, sarebbero prive di errori e includerebbero informazioni che darebbero legittimità all’e-mail. Pertanto, prima di aprire allegati e-mail non richiesti, si consiglia vivamente di scansionarli con software antivirus come VirusTotal .

Infine, i torrent vengono regolarmente utilizzati per diffondere malware. I siti Web torrent sono spesso scarsamente monitorati, quindi gli attori criminali possono caricare file che contengono malware. L’utilizzo di torrent per scaricare gratuitamente contenuti protetti da copyright aumenta significativamente il rischio di incontrare infezioni da malware. La maggior parte dei malware si trova frequentemente nei torrent relativi all’intrattenimento, in particolare quelli per videogiochi, programmi TV e film. È tecnicamente un furto utilizzare i torrent per scaricare contenuti protetti da copyright, per non parlare del fatto che è pericoloso per i tuoi dati / computer.

Come rimuovere Nury ransomware

Poiché il ransomware è un’infezione molto complessa, non è consigliabile provare a rimuovere Nury ransomware manualmente. Se non sai cosa stai facendo, puoi finire per danneggiare ulteriormente il tuo computer. È un processo difficile che dovrebbe essere lasciato ai professionisti. È molto più sicuro eliminare Nury ransomware con software antivirus. Una volta che il ransomware è stato completamente eliminato dal computer, è possibile accedere al backup e iniziare a ripristinare i file.

Se non si dispone di file memorizzati in un backup, l’unica opzione è attendere il rilascio di un decryptor gratuito Nury ransomware . Tuttavia, non vi è alcuna garanzia che verrà mai rilasciato. Mentre si attende che un decryptor sia reso disponibile, si consiglia di eseguire il backup dei file crittografati.

Nury ransomware viene rilevato come:

- Win32:PWSX-gen [Trj] da Avast/AVG

- Trojan.MalPack.GS da Malwarebytes

- VHO:Trojan.Win32.Injuke.gen da Kaspersky

- Trojan:Win32 / Sabsik.FL.B!ml da Microsoft

Quick Menu

passo 1. Eliminare Nury ransomware utilizzando la modalità provvisoria con rete.

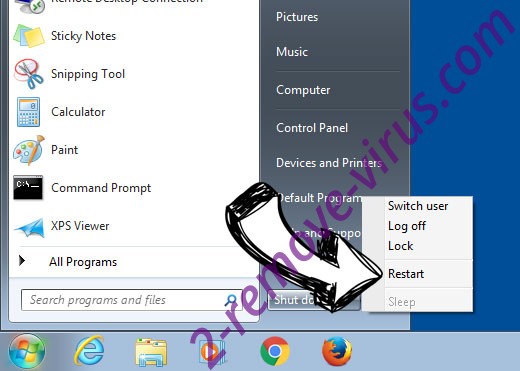

Rimuovere Nury ransomware da Windows 7/Windows Vista/Windows XP

- Fare clic su Start e selezionare Arresta il sistema.

- Scegliere Riavvia e scegliere OK.

- Iniziare toccando F8 quando il tuo PC inizia a caricare.

- Sotto opzioni di avvio avanzate, selezionare modalità provvisoria con rete.

- Aprire il browser e scaricare l'utilità anti-malware.

- Utilizzare l'utilità per rimuovere Nury ransomware

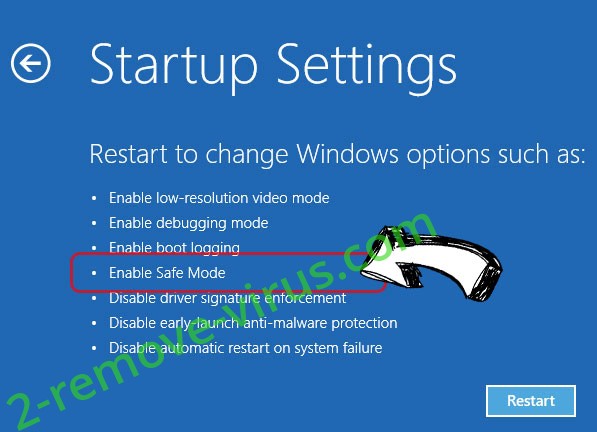

Rimuovere Nury ransomware da Windows 8 e Windows 10

- La schermata di login di Windows, premere il pulsante di alimentazione.

- Toccare e tenere premuto MAIUSC e selezionare Riavvia.

- Vai a Troubleshoot → Advanced options → Start Settings.

- Scegliere di attivare la modalità provvisoria o modalità provvisoria con rete in impostazioni di avvio.

- Fare clic su Riavvia.

- Aprire il browser web e scaricare la rimozione di malware.

- Utilizzare il software per eliminare Nury ransomware

passo 2. Ripristinare i file utilizzando Ripristino configurazione di sistema

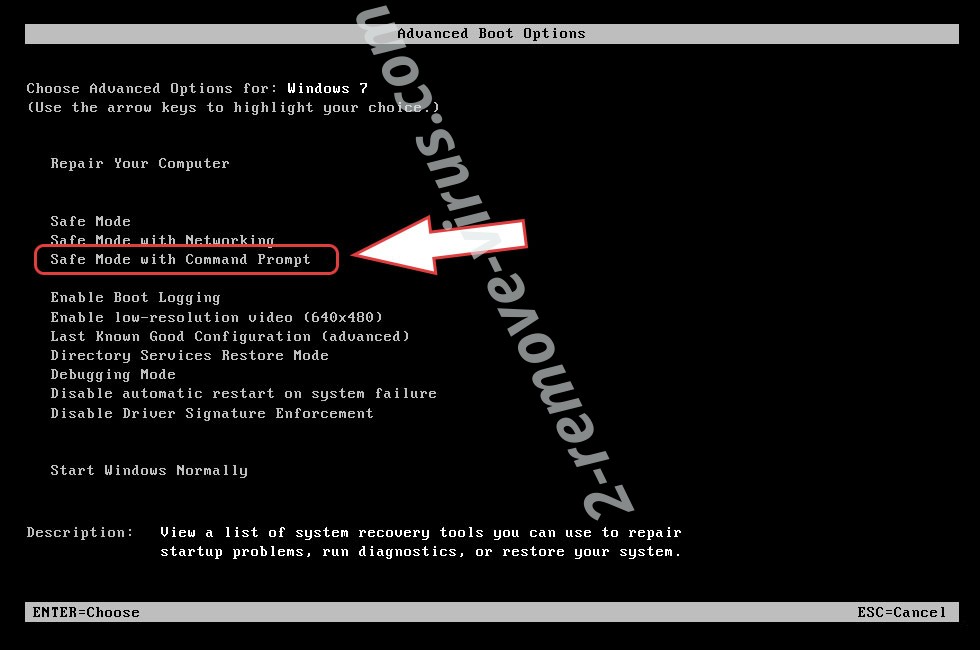

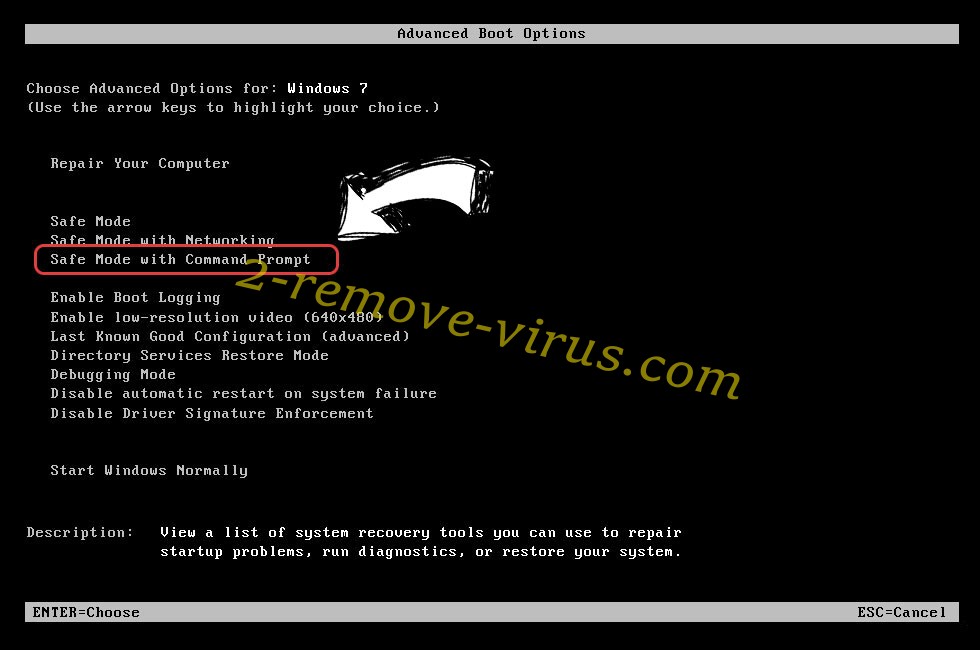

Eliminare Nury ransomware da Windows 7/Windows Vista/Windows XP

- Fare clic su Start e scegliere Chiudi sessione.

- Selezionare Riavvia e OK

- Quando il tuo PC inizia a caricare, premere F8 ripetutamente per aprire le opzioni di avvio avanzate

- Scegliere prompt dei comandi dall'elenco.

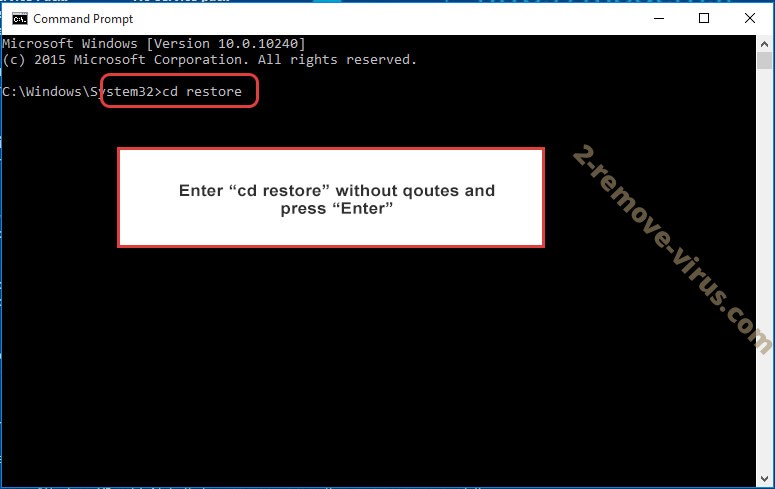

- Digitare cd restore e toccare INVIO.

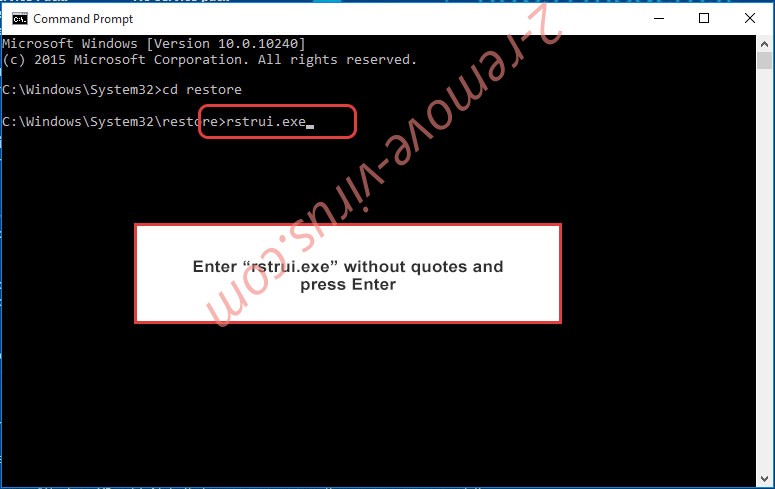

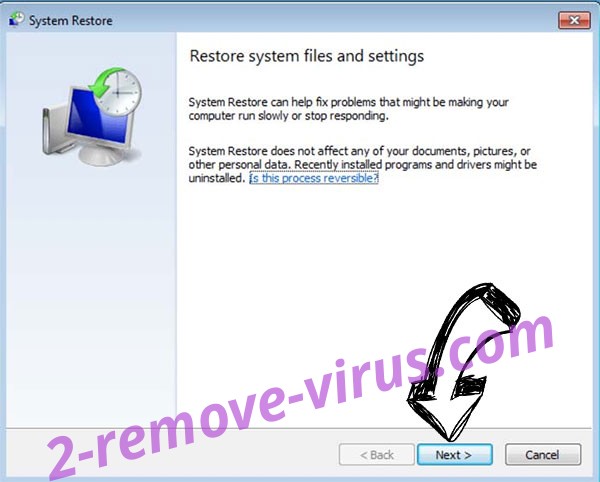

- Digitare rstrui.exe e premere INVIO.

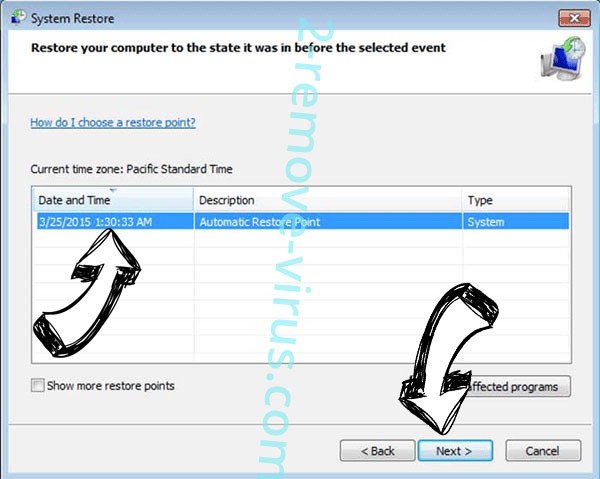

- Fare clic su Avanti nella nuova finestra e selezionare il punto di ripristino prima dell'infezione.

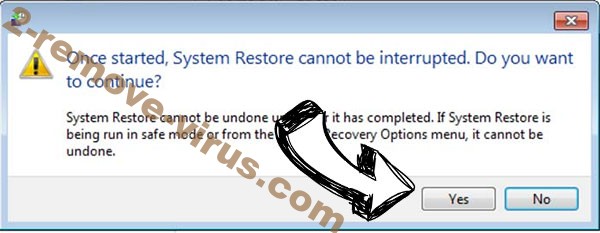

- Fare nuovamente clic su Avanti e fare clic su Sì per avviare il ripristino del sistema.

Eliminare Nury ransomware da Windows 8 e Windows 10

- Fare clic sul pulsante di alimentazione sulla schermata di login di Windows.

- Premere e tenere premuto MAIUSC e fare clic su Riavvia.

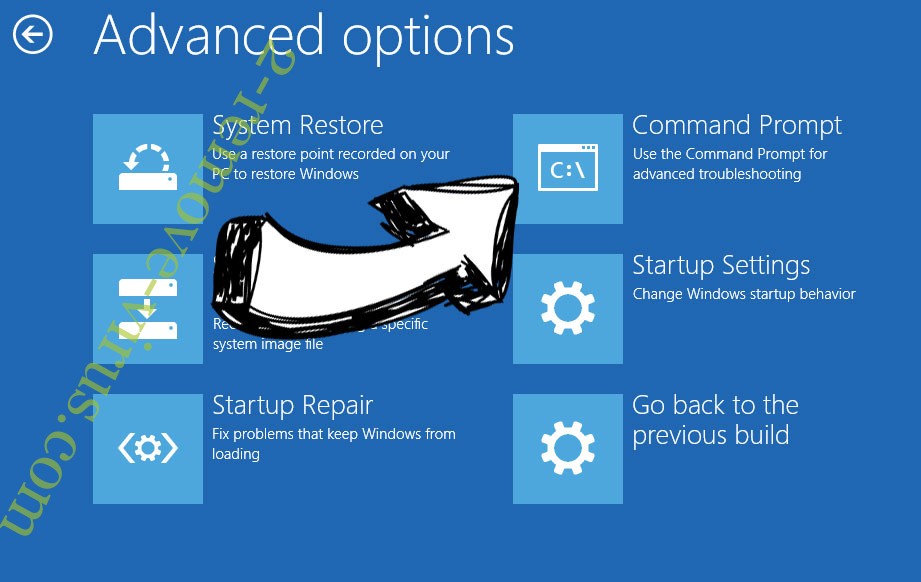

- Scegliere risoluzione dei problemi e vai a opzioni avanzate.

- Selezionare Prompt dei comandi e scegliere Riavvia.

- Nel Prompt dei comandi, ingresso cd restore e premere INVIO.

- Digitare rstrui.exe e toccare nuovamente INVIO.

- Fare clic su Avanti nella finestra Ripristino configurazione di sistema nuovo.

- Scegliere il punto di ripristino prima dell'infezione.

- Fare clic su Avanti e quindi fare clic su Sì per ripristinare il sistema.

Offers

Scarica lo strumento di rimozioneto scan for Nury ransomwareUse our recommended removal tool to scan for Nury ransomware. Trial version of provides detection of computer threats like Nury ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft dettagli WiperSoft è uno strumento di sicurezza che fornisce protezione in tempo reale dalle minacce potenziali. Al giorno d'oggi, molti utenti tendono a scaricare il software gratuito da ...

Scarica|più

È MacKeeper un virus?MacKeeper non è un virus, né è una truffa. Mentre ci sono varie opinioni sul programma su Internet, un sacco di persone che odiano così notoriamente il programma non hanno ma ...

Scarica|più

Mentre i creatori di MalwareBytes anti-malware non sono stati in questo business per lungo tempo, essi costituiscono per esso con il loro approccio entusiasta. Statistica da tali siti come CNET dimost ...

Scarica|più