L’e-mail ” Have you heard about Pegasus ” è classificata come una truffa di sextortion. Fa false affermazioni sul fatto che i computer degli utenti siano stati infettati da malware e minaccia di rilasciare video inesistenti.

L’e-mail rientra nella categoria delle truffe via e-mail di sextortion perché minaccia di pubblicare video sessuali inesistenti di utenti se non accettano di pagare. L’e-mail ” Have you heard about Pegasus ” è un classico esempio di truffa di sextortion e segue gli stessi schemi. La maggior parte delle e-mail di sextortion sono più o meno identiche tra loro nonostante siano gestite da diversi attori malintenzionati, con solo il contenuto dell’e-mail leggermente diverso.

L’e-mail inizia Have you heard about Pegasus chiedendo se il destinatario ha sentito parlare del malware Pegasus. Il mittente procede a presentarsi come una sorta di “hacker blackhat” e afferma di essere stato in grado di infettare il telefono del destinatario con il malware Pegasus utilizzando un attacco “zero-click”. Presumibilmente, il destinatario non ha avuto bisogno di fare clic su alcun collegamento dannoso affinché il telefono venisse infettato.

Il malware presumibilmente ha permesso a questo “hacker” l’accesso completo al dispositivo dell’utente. Erano quindi presumibilmente in grado di rubare informazioni personali, inclusi messaggi (sia SMS che social media), foto, e-mail, ecc., nonché registrare telefonate e attivare la fotocamera e il microfono. Ciò avrebbe permesso al mittente di spiare l’utente e di fare video di lui durante i suoi “momenti privati”. Il mittente minaccia di inviare i video inesistenti a tutti i contatti a meno che l’utente non accetti di pagare 0,035 Bitcoin, che al momento sono $ 2280.

Sebbene l’e-mail e il suo contenuto siano completamente falsi, il malware Pegasus esiste. Il malware può essere installato su dispositivi iOS e Android e, sebbene sia stato sviluppato da un’azienda legittima per combattere il crimine e il terrorismo, viene spesso utilizzato dai governi per spiare varie persone (ad esempio attivisti per i diritti umani o giornalisti). I truffatori dietro questa e-mail ” Have you heard about Pegasus ” utilizzano intenzionalmente il nome di un famigerato malware in modo che quando le potenziali vittime ricercano il malware, ottengono risultati che affermano che si tratta di un’infezione legittima e pericolosa.

L’e-mail è scritta usando un linguaggio minaccioso per spaventare il destinatario. Molte e-mail di sextortion prendono anche in giro gli utenti e cercano di farli vergognare per le loro presunte abitudini di guardare la pornografia. Questa è una tattica per spingere l’utente a pagare la somma di denaro richiesta. Ma pagare sarebbe un completo spreco di denaro perché questa e-mail non è altro che una truffa.

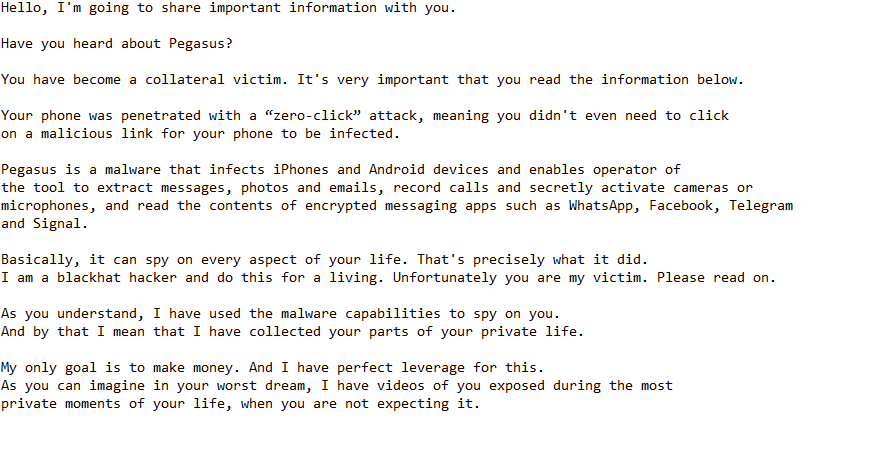

Di seguito è riportata l’e-mail completa ” Have you heard about Pegasus “:

Hello, I’m going to share important information with you.

Have you heard about Pegasus?

You have become a collateral victim. It’s very important that you read the information below.Your phone was penetrated with a “zero-click” attack, meaning you didn’t even need to click on a malicious link for your phone to be infected.

Pegasus is a malware that infects iPhones and Android devices and enables operator of the tool to extract messages, photos and emails,

record calls and secretly activate cameras or microphones, and read the contents of encrypted messaging apps such as WhatsApp, Facebook, Telegram and Signal.Basically, it can spy on every aspect of your life. That’s precisely what it did.

I am a blackhat hacker and do this for a living. Unfortunately you are my victim. Please read on.As you understand, I have used the malware capabilities to spy on you.

And by that I mean that I have collected your parts of your private life.My only goal is to make money. And I have perfect leverage for this.

As you can imagine in your worst dream, I have videos of you exposed during the most private moments of your life, when you are not expecting it.I personally have no interest in them, but there are public websites, that have perverts loving that content.

As I said, I only do this to make money and not trying to destroy your life. But if necessary, I will publish the videos.

If this is not enough for you, I will make sure your contacts, friends and everybody you know see those videos as well.Here is the deal. I will delete the files after I receive 0.035 Bitcoin (about 1600 US Dollars).

You need to send that amount here 1AXNYLDEG5YEzc2eyUh7SUYYKeRUaRwseuI will also clear your device from malware, and you keep living your life.

Otherwise, shit will happen.The fee is non negotiable, to be transferred within 2 business days.

Obviously do not try to ask for any help from anybody unless you want your privacy to be violated.

I will monitor your every move until I get paid. If you keep your end of the agreement, you wont hear from me ever again.

Take care.

Come hanno fatto i truffatori a ottenere il mio indirizzo e-mail?

Attori malintenzionati e truffatori utilizzano varie tattiche intimidatorie per spingere gli utenti a pagare. Affermare di aver ottenuto l’indirizzo e-mail dell’utente tramite hacking è uno di questi. In realtà, i truffatori acquistano indirizzi e-mail dai forum degli hacker dove finiscono dopo essere trapelati. Gli indirizzi e-mail vengono continuamente divulgati, sia a causa di un attacco informatico che di un’azienda che fa trapelare accidentalmente i dati dei propri utenti. Gli indirizzi e-mail trapelati e altre informazioni personali vengono venduti sui forum degli hacker ad altri attori malintenzionati.

Alcune e-mail di sextortion espongono anche le password degli utenti, quelle che gli utenti utilizzano. Questa è una tattica particolarmente efficace perché gli utenti che non hanno familiarità con le truffe dannose si convincerebbero che i loro dispositivi sono stati violati. Perché nella loro mente, in quale altro modo il mittente avrebbe la loro password? La risposta è molto semplice. Le password finiscono nelle mani di malintenzionati allo stesso modo degli indirizzi e-mail, attraverso violazioni/fughe di dati. Molte aziende non dispongono di misure di sicurezza adeguate e memorizzano le password degli utenti in chiaro. Quando queste aziende vengono violate in un attacco informatico, le password vengono rubate e successivamente vendute sui forum degli hacker. I truffatori che gestiscono truffe di sextortion acquistano questi dati e li usano per spaventare gli utenti.

Rimuovi l’e-mail ” Have you heard about Pegasus “

Se ricevi questa e-mail, puoi semplicemente rimuovere l’e-mail ” Have you heard about Pegasus ” dalla tua casella di posta. Lo stesso vale per tutte le altre e-mail di sextortion. Non prestare attenzione al contenuto perché le e-mail non sono altro che una truffa.