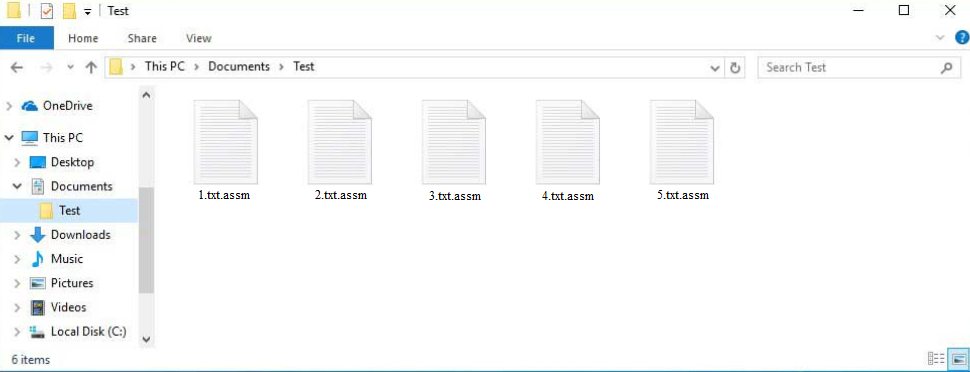

Se ai file è stato aggiunto .assm, il computer è stato infettato da Assm ransomware . È un malware di crittografia dei file che appartiene alla famiglia ransomware Djvu / STOP. È considerata una delle infezioni più pericolose che gli utenti possono incontrare perché una volta che i file sono stati crittografati, il loro recupero non è sempre possibile. Il ransomware richiederà di pagare $ 980 per ottenere il decryptor, ma cedere a queste richieste è rischioso. Gli utenti che hanno backup non dovrebbero avere problemi a ripristinare i propri file, ma quelli senza backup lo troveranno difficile, se non impossibile.

La famiglia di ransomware Djvu / STOP ha centinaia di versioni, con Assm tra le più recenti. Le nuove versioni vengono rilasciate regolarmente, con almeno una che viene rilasciata ogni settimana. Le versioni possono essere identificate dalle estensioni che aggiungono ai file crittografati. Assm ransomware aggiunge .assm. Quindi un file .txt testo diventerebbe text.txt.assm se crittografato. Il ransomware prenderà di mira tutti i file personali, tra cui foto, video, documenti, e tutti gli altri file che gli utenti spesso trovano importante. Il processo di crittografia è molto veloce, ma per distrarre gli utenti, il ransomware mostra anche una falsa finestra di aggiornamento di Windows.

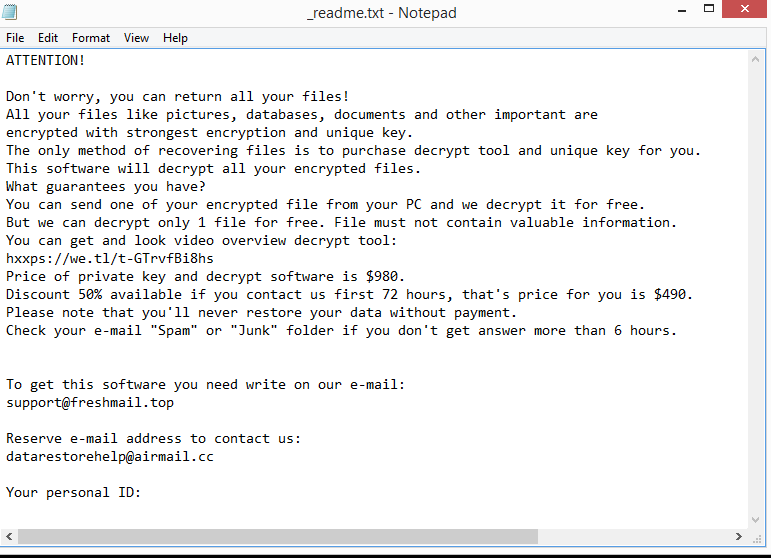

Una _readme.txt richiesta di riscatto viene eliminata in ogni cartella contenente file crittografati dal ransomware quando ha finito di crittografare i dati. La nota spiega come le vittime possono recuperare i file, anche se è piuttosto generico. Sfortunatamente, l’acquisto di un decryptor dai criminali informatici dietro questo ransomware sarebbe necessario per recuperare i file. L’e-mail menziona uno sconto del 50% per le vittime che contattano i criminali informatici durante le prime 72 ore, ma il prezzo normale è di $ 980. Prima di decidere di pagare il riscatto, dovresti valutare tutti i rischi, indipendentemente dal fatto che lo sconto promesso sia legittimo.

In generale, non è consigliabile impegnarsi con questi criminali informatici in alcun modo. Poiché non c’è nulla che costringa gli attori malintenzionati ad aiutarti, non ci sono garanzie che otterrai effettivamente il decryptor. Numerose vittime di ransomware hanno pagato il riscatto richiesto ma non hanno ricevuto nulla in cambio. Mentre questa è la tua decisione, devi essere consapevole dei rischi che derivano dal pagamento del riscatto.

Non appena si rimuove Assm ransomware dal computer, è possibile avviare il recupero dei file se si dispone di copie dei file in un backup. Quando ci si connette al backup, è necessario assicurarsi che il ransomware sia completamente rimosso dal sistema perché, in caso contrario, anche i file di backup verranno crittografati. E se ciò dovesse accadere, i file andrebbero persi definitivamente. Per evitare che ciò accada, si consiglia vivamente di utilizzare sempre software antivirus per sbarazzarsi delle infezioni da malware.

Dovrai aspettare fino a quando non viene rilasciato un decryptor gratuito Assm ransomware se non hai un backup e non hai intenzione di pagare il riscatto. Non esiste un decryptor gratuito disponibile in questo momento, ma potrebbe essere rilasciato in futuro. Se sei a corto di opzioni, esegui il backup dei file crittografati e occasionalmente controlla NoMoreRansom la presenza di un decryptor gratuito Assm ransomware . NoMoreRansom è una delle poche fonti sicure per i decryptor.

Metodi di distribuzione del ransomware

Gli attori malintenzionati diffondono malware in una varietà di metodi. Gli utenti con cattive abitudini di navigazione hanno maggiori probabilità di incontrare malware perché piratano contenuti protetti da copyright, aprono allegati e-mail non richiesti che possono includere malware e fanno clic su annunci pubblicitari quando visitano siti Web rischiosi. Lo sviluppo di migliori abitudini di navigazione può fare molto per evitare infezioni da malware in futuro.

Si corre un rischio significativamente maggiore di infettare il computer se l’apertura di allegati e-mail indesiderati senza ricontrollarli è qualcosa che si fa regolarmente. Gli attori malintenzionati spesso acquistano indirizzi e-mail trapelati dai forum degli hacker e poi li utilizzano per inviare e-mail contenenti allegati dannosi. Quando gli utenti aprono quei file dannosi, avviano l’infezione.

Da numerosi forum di hacker, gli attori malintenzionati acquistano indirizzi e-mail, quindi inviano loro e-mail con allegati pericolosi. I mittenti malintenzionati spesso affermano di essere rappresentanti di aziende affidabili e ben note, in genere quelle i cui servizi gli utenti utilizzano spesso. Queste e-mail tentano di persuadere gli utenti ad aprire allegati dannosi presentandoli come file importanti che devono essere esaminati immediatamente. Fortunatamente, gli utenti possono spesso identificare le e-mail dannose abbastanza facilmente.

Nonostante il fatto che i mittenti malintenzionati si presentino come aziende rispettabili, le e-mail contengono spesso errori grammaticali e ortografici molto evidenti. Inoltre, le e-mail dannose utilizzano frasi generiche come “Utente”, “Cliente”, “Membro” e così via per rivolgersi agli utenti, mentre le e-mail legittime utilizzerebbero i nomi degli utenti. Finché gli utenti sono consapevoli di cosa cercare, dovrebbero essere in grado di identificare le e-mail che contengono malware.

È importante notare che le e-mail dannose possono occasionalmente essere più sofisticate. Pertanto, si consiglia di eseguire la scansione di tutti gli allegati e-mail non richiesti utilizzando VirusTotal un software antivirus prima di aprirli.

Inoltre, gli attori malintenzionati utilizzano spesso i torrent per diffondere malware. Poiché i siti torrent sono così scarsamente monitorati, è noto che sono pieni di malware. Un torrent dannoso può rimanere attivo per un bel po ‘di tempo dopo essere stato caricato. Il malware si trova frequentemente nei torrent per film famosi, serie TV, videogiochi, software, ecc. L’utilizzo di torrent per piratare contenuti protetti da copyright è rischioso per il tuo computer e i tuoi dati. È anche essenzialmente un furto.

Come rimuovere Assm ransomware

Non è consigliabile provare a rimuovere Assm ransomware manualmente perché si tratta di un’infezione da malware molto grave. Puoi involontariamente causare più danni se non sai esattamente cosa fare. In alternativa, il ransomware potrebbe non essere completamente eliminato, il che gli consentirebbe di recuperare. E se si tenta di accedere al backup mentre il ransomware era ancora attivo, anche i file di backup verranno crittografati.

L’unica opzione potrebbe essere quella di attendere il rilascio di un decryptor gratuito Assm ransomware se non si dispone di un backup. Si dovrebbe comunque eseguire il backup dei file crittografati e visitare periodicamente NoMoreRansom per verificare la presenza di un decryptor gratuito. È anche importante notare che numerosi decrittatori falsi sono pubblicizzati su forum e siti Web dubbi. Un decryptor fasullo che scarichi potrebbe infettare il tuo computer con più malware, quindi devi stare molto attento.

Assm ransomware viene rilevato come:

- Win32:PWSX-gen [Trj] da AVG/Avast

- Una variante di Win32 / Kryptik.HSMQ da ESET

- VHO:Trojan-Ransom.Win32.Stop.gen da Kaspersky

- Trojan:Win32 / Sabsik.FL.B!ml da Microsoft

- Gen:Heur.Mint.Zard.53 di BitDefender

- Trojan.MalPack.GS da Malwarebytes