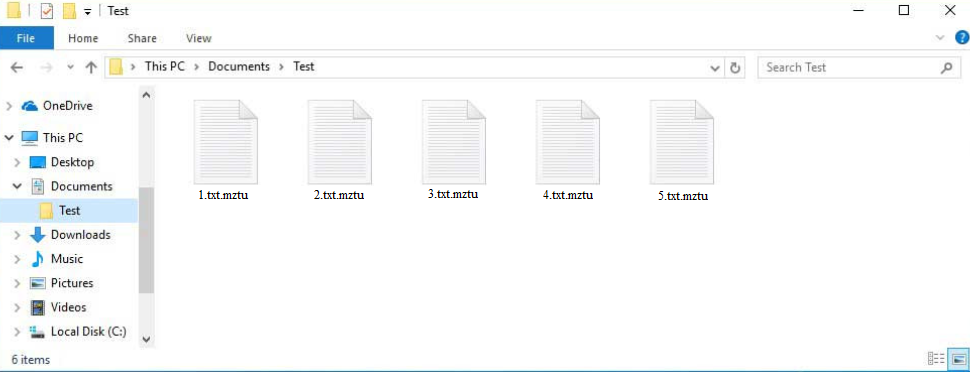

Mztu ransomware è un malware con crittografia dei file, rilasciato dagli stessi criminali informatici che gestiscono la famiglia di malware Djvu / STOP. È una delle versioni più recenti. Questa infezione dannosa sarà crittografare i file personali e richiedere denaro in cambio del loro decryptor. Sarai in grado di riconoscere i file crittografati perché avranno .mztu aggiunto a loro. Se si dispone di un backup, non si avranno problemi a recuperare i file. Tuttavia, se non si dispone di file di backup da qualche parte, le opzioni sono molto più limitate. Gli operatori di malware cercheranno di venderti il decryptor per $ 980, ma pagare il riscatto è molto rischioso.

I criminali informatici che gestiscono questa famiglia di malware rilasciano regolarmente nuove versioni, essendo Mztu ransomware una delle più recenti. Può essere identificato dall’estensione .mztu che aggiunge ai file crittografati. Ad esempio, text.txt verrebbe modificato in text.txt.mztu se crittografato. Tutti i tuoi file personali avranno questa estensione, incluse foto, video e documenti. I file con estensione .mztu saranno essenzialmente bloccati fino a quando non si utilizza un decryptor specifico su di essi.

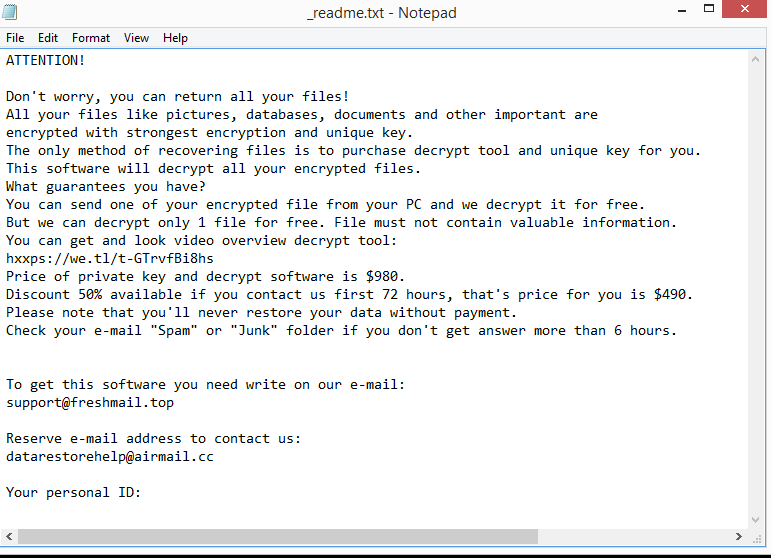

Il ransomware rilascerà una _readme.txt richiesta di riscatto in tutte le cartelle che contengono file crittografati. La nota (mostrata sopra) è molto generica ma contiene tutte le informazioni necessarie. Secondo la nota, per ottenere il decryptor, è necessario pagare $ 980. La nota menziona che le vittime che entrano in contatto con i criminali informatici entro le prime 72 ore riceveranno un 50%, ma ciò non è necessariamente vero. Anche se pagare il riscatto potrebbe sembrare una buona opzione, è piuttosto rischioso. Il rischio principale di pagare il riscatto è che non vi è alcuna garanzia che si riceverà il decryptor. Hai a che fare con criminali informatici e non c’è nulla che impedisca loro di prendere i tuoi soldi. Sfortunatamente, molte vittime che hanno pagato in passato non hanno ricevuto i loro decryptor.

I tuoi file possono essere recuperati facilmente se hai un backup. Tuttavia, è necessario prima assicurarsi di eliminare Mztu ransomware completamente dal computer. Non tentare di rimuoverlo manualmente; Utilizzare invece un software anti-malware. È possibile connettersi in modo sicuro al backup e iniziare a ripristinare i file una volta che l’infezione è stata completamente rimossa.

Se non si dispone di un backup, le opzioni sono molto limitate. L’unica opzione che hai è aspettare un decryptor gratuito Mztu ransomware . Attualmente non esiste un decryptor gratuito Mztu ransomware , ma è comunque necessario eseguire il backup dei file crittografati e attendere che ne venga rilasciato uno. Tuttavia, quando, o meglio se il decryptor verrà rilasciato non è certo. Le versioni ransomware di questa famiglia di malware utilizzano chiavi online per crittografare i file, il che significa che sono unici per ogni vittima. A meno che tali chiavi non vengano rilasciate ai ricercatori di malware, un decryptor gratuito Mztu ransomware non è molto probabile. C’è un free Djvu/STOP decryptor by Emsisoft che vale la pena provare, ma è improbabile che funzioni su file crittografati da Mztu ransomware .

Metodi di distribuzione del ransomware

Gli utenti acquisiscono spesso infezioni da malware quando aprono allegati e-mail indesiderati. Se il tuo indirizzo email è mai trapelato, probabilmente è finito per essere venduto su qualche forum di hacker. Gli attori malintenzionati acquistano quegli indirizzi e-mail trapelati per le loro campagne malware. Ad esempio, una campagna e-mail dannosa che trasporta ransomware. I file dannosi sono allegati alle e-mail e quando gli utenti aprono i file, il malware può essere avviato.

Fortunatamente per gli utenti, le e-mail dannose non sono in genere difficili da identificare. Prima di aprire un allegato non richiesto, è necessario esaminare attentamente l’e-mail stessa. Tieni d’occhio in particolare gli errori di grammatica e ortografia. I mittenti spesso affermano di provenire da aziende legittime i cui servizi vengono utilizzati dagli utenti. Tuttavia, è immediatamente chiaro che i mittenti non sono chi affermano di essere quando le e-mail sono piene di errori grammaticali e ortografici. Dovresti anche prestare attenzione a come le e-mail ti indirizzano. Quando un’azienda di cui utilizzi i servizi ti invia un’e-mail, ti verrà sempre indirizzato per nome (o il nome che hai dato all’azienda) perché rende l’e-mail più personale. I distributori di malware, tuttavia, si riferiscono a te come membro, utente, cliente, ecc. perché nella maggior parte dei casi non hanno accesso alle informazioni personali e si rivolgono agli utenti su larga scala.

Poiché i siti torrent sono in genere scarsamente monitorati, gli attori malintenzionati spesso diffondono malware tramite torrent. I torrent dannosi possono rimanere attivi a lungo, infettando grandi quantità di utenti. Il malware è particolarmente comune nei torrent per i contenuti di intrattenimento, in particolare per film, serie TV e videogiochi. Non solo è pericoloso scaricare contenuti protetti da copyright gratuitamente, ma è anche essenzialmente rubare contenuti.

Vale la pena ricordare che le campagne di spam dannose possono occasionalmente essere molto più avanzate. In generale, non dovresti aprire allegati da e-mail indesiderate a meno che tu non sia certo che siano sicuri. Prima di aprire qualsiasi allegato, si consiglia di utilizzare un antivirus simile VirusTotal o di eseguire una scansione con un software antivirus.

Come rimuovere Mztu ransomware

Non provare a rimuovere Mztu ransomware manualmente perché potresti finire per causare più danni al tuo computer. Il ransomware è un’infezione sofisticata che richiede un programma professionale per sbarazzarsene. Se si tenta di farlo manualmente e non rimuovere tutti i file ransomware, l’infezione potrebbe essere in grado di recuperare. Se ciò dovesse accadere quando si è connessi al backup, anche i file di backup verranno crittografati. I file andrebbero quindi persi definitivamente.

Una volta eliminato Mztu ransomware completamente utilizzando il software antivirus, è possibile connettersi al backup, se disponibile. Se non si dispone di un backup, l’unica opzione è eseguire il backup dei file crittografati e attendere il rilascio di un decryptor gratuito Mztu ransomware . Se venisse rilasciato, sarebbe disponibile su NoMoreRansom .

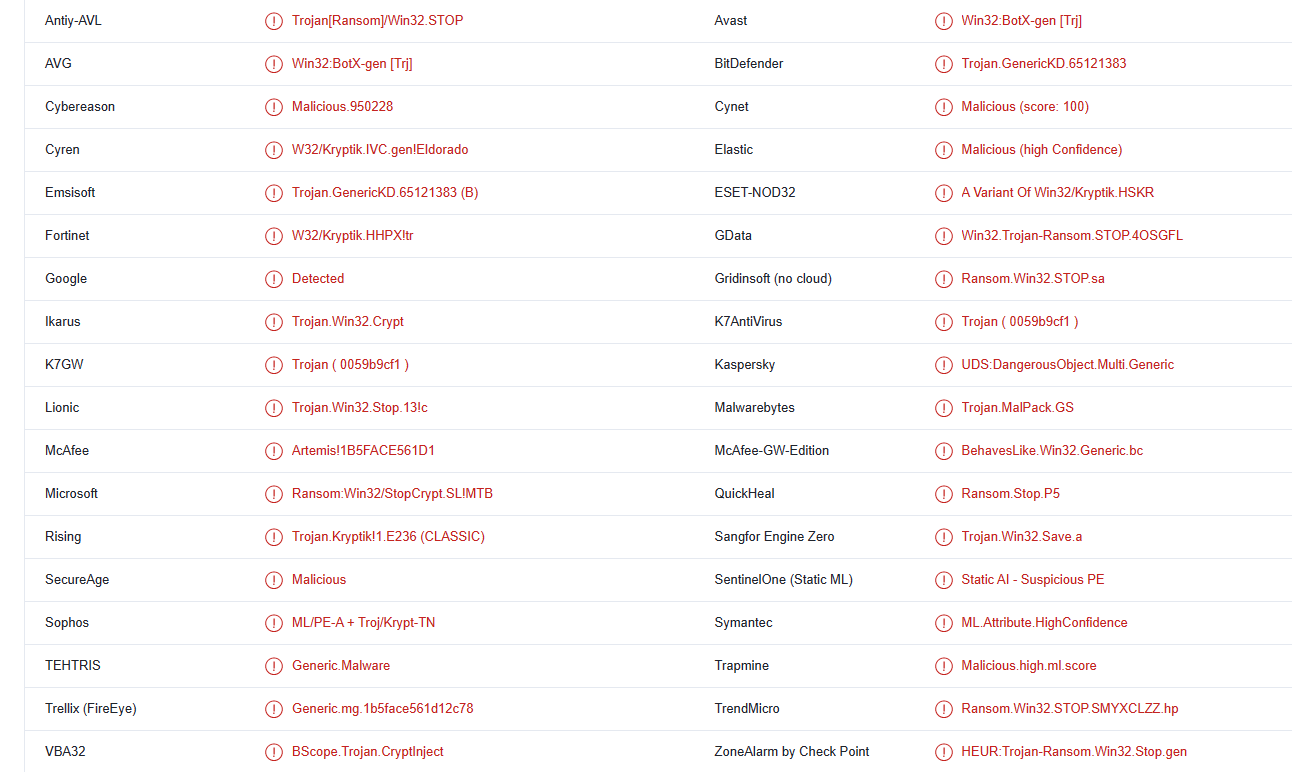

Mztu ransomware viene rilevato come:

- Win32:BotX-gen [Trj] da AVG/Avast

- Riscatto:Win32/StopCrypt.SL! MTB di Microsoft

- Trojan.GenericKD.65121383 da BitDefender

- Una variante di Win32 / Kryptik.HSKR da ESET

- Trojan.MalPack.GS da Malwarebytes

- UDS:DangerousObject.Multi.Generic di Kaspersky

- Ransom.Win32.STOP.SMYXCLZZ.hp di TrendMicro