Informazioni sul [1024back@tuta.io].R2D2 ransomware virus

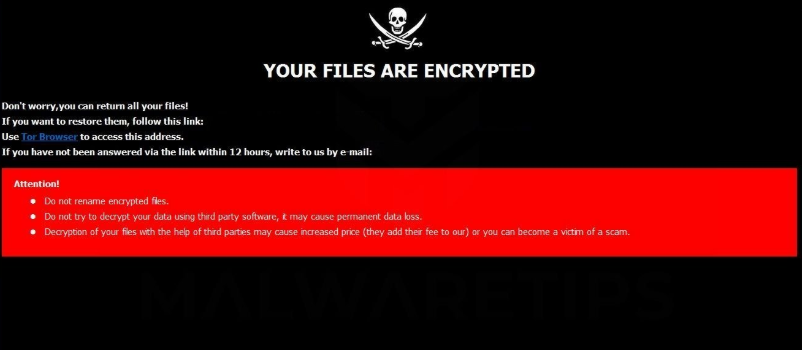

[1024back@tuta.io].R2D2 ransomware si pensa di essere un’infezione da malware molto grave, classificato come ransomware, che potrebbe fare gravi danni al dispositivo. Codifica dei dati software dannoso non è qualcosa che tutti hanno incontrato prima, e se è la prima volta che si incontrano, imparerete il modo difficile quanto male può fare. Forti algoritmi di crittografia vengono utilizzati da ransomware per crittografare i dati, e una volta che sono bloccati, non sarà in grado di aprirli. Le vittime non sono sempre in grado di decifrare i file, che è il motivo per cui la codifica dei dati di malware è pensato per essere una contaminazione di alto livello.

Cyber criminali vi darà la possibilità di decifrare i file tramite la loro utilità di decrittazione, si avrebbe solo bisogno di pagare il riscatto, ma ci sono un paio di motivi per cui che non è l’opzione consigliata. Prima di ogni altra cosa, pagare non garantirà la decrittazione dei file. Perché le persone che hanno crittografato i file il primo posto aiutano a ripristinarli quando potrebbero solo prendere i soldi. Inoltre, il denaro che si dà andrebbe verso il finanziamento più futuro codifica dei dati software dannoso e malware. In realtà si vuole sostenere un settore che fa già milioni di danni alle imprese. Le persone stanno diventando sempre più attratti dal business perché la quantità di persone che danno nelle richieste rendono la codifica dei dati programma dannoso un business molto redditizio. Si può finire in questo tipo di situazione di nuovo, in modo da investire il denaro richiesto in backup sarebbe più saggio perché non avrebbe bisogno di preoccuparsi per i file. Si potrebbe quindi semplicemente eliminare [1024back@tuta.io].R2D2 ransomware il virus e recuperare i dati. La codifica dei dati metodi di distribuzione del malware potrebbe non essere familiare a voi, e discuteremo i modi più frequenti nei paragrafi qui sotto.

Metodi di distribuzione ransomware

Allegati di posta elettronica, exploit kit e download dannosi sono i metodi di diffusione è necessario fare attenzione. Spesso non è necessario trovare modi più sofisticati in quanto molte persone non sono caute quando usano e-mail e scaricano file. Modi più sofisticati possono essere utilizzati pure, anche se non sono così popolari. Tutti i criminali informatici hanno a che fare è allegare un file dannoso a una e-mail, scrivere un qualche tipo di testo, e falsamente stato di essere da una società / organizzazione legittima. A causa della delicatezza dell’argomento, le persone sono più inclini ad aprire e-mail che menzionano il denaro, quindi quei tipi di argomenti possono essere comunemente incontrati. Spesso, gli hacker fingono di essere da Amazon, con l’e-mail che ti informa che è stata osservata una strana attività nel tuo account o un acquisto è stato fatto. Ci un paio di cose che si dovrebbe prendere in considerazione quando si aprono allegati e-mail se si desidera mantenere il sistema sicuro. Controlla il mittente per vedere se è qualcuno che conosci. Controllare l’indirizzo e-mail del mittente è ancora necessario, anche se si ha familiarità con il mittente. Inoltre, essere alla ricerca di errori grammaticali, che può essere abbastanza ovvio. Il modo in cui sei accolto potrebbe anche essere un indizio, l’e-mail di una società legittima abbastanza importante da aprirti userebbe il tuo nome nel saluto, invece di un cliente o membro generico. Le vulnerabilità dei programmi senza patch possono essere utilizzate anche per l’infezione. Questi punti deboli nei programmi sono comunemente fissati rapidamente dopo la loro scoperta in modo che il malware non può usarli. Purtroppo, come si può vedere dal diffuso di WannaCry ransomware, non tutti installa quelle patch, per un motivo o per l’altro. E ‘altamente fondamentale che si installano quelle patch, perché se un punto debole è abbastanza grave, gravi punti deboli potrebbero essere utilizzati da software dannoso in modo da assicurarsi che tutti i programmi sono patchati. Costantemente essere preoccupati per gli aggiornamenti possono diventare fastidiosi, in modo da poterli impostare per l’installazione automatica.

Cosa puoi fare per i tuoi file

Un malware di crittografia dei file verrà analizzato per i tipi di file specifici una volta che viene installato, e quando vengono trovati, essi saranno crittografati. I tuoi file non saranno accessibili, quindi anche se non vedi cosa sta succedendo all’inizio, alla fine lo saprai alla fine. Tutti i file crittografati avranno una strana estensione di file, che comunemente aiuta le persone a riconoscere quale ransomware hanno a che fare con. Algoritmi di crittografia forte avrebbe potuto essere utilizzato per codificare i file, e c’è una probabilità che essi possono essere codificati senza probabilità di ripristinarli. Se non siete ancora sicuri di quello che sta succedendo, la notifica di riscatto descriverà tutto. Ciò che truffatori vi suggerirà di fare è utilizzare il loro decryptor pagato, e avvertono che si potrebbe danneggiare i file se un altro metodo è stato utilizzato. Se l’importo del riscatto non è specificato, si dovrebbe utilizzare l’indirizzo e-mail dato per contattare gli hacker per vedere l’importo, che potrebbe dipendere da quanto sono importanti i file sono. Come già sapete, non suggeriamo di soddisfare le richieste. Si è verificato un problema sconosciuto. Forse hai semplicemente dimenticato che hai eseguito il backup dei tuoi file. O forse è disponibile un decryptor gratuito. Dovremmo dire che in alcuni casi gli specialisti di malware sono in grado di decifrare un file di crittografia software dannoso, il che significa che si potrebbe ottenere uno strumento di decrittazione senza pagamenti necessari. Prima di prendere una decisione da pagare, considera questa opzione. Utilizzando il denaro richiesto per un backup affidabile può fare di più bene. Se hai fatto il backup prima dell’infezione è accaduto, si dovrebbe essere in grado di ripristinarli da lì dopo la disinstallazione [1024back@tuta.io].R2D2 ransomware del virus. Se si desidera proteggere il dispositivo da ransomware in futuro, prendere coscienza di probabili modi di diffusione. Essenzialmente è necessario aggiornare sempre il software, scaricare solo da fonti sicure / legittime e interrompere l’apertura casuale dei file allegati alle e-mail.

[1024back@tuta.io].R2D2 ransomware Rimozione

Al fine di sbarazzarsi del software dannoso di codifica del file se è ancora presente sul dispositivo, un programma di utilità anti-malware sarà necessario avere. Per risolvere manualmente [1024back@tuta.io].R2D2 ransomware il virus non è un processo semplice e se non si è vigili, si potrebbe finire per portare più danni. Un software di rimozione malware sarebbe un’opzione più sicura in questa situazione. Un programma di utilità di rimozione malware è fatto per prendersi cura di queste infezioni, potrebbe anche fermare un’infezione. Quindi scegliere uno strumento, installarlo, farlo eseguire la scansione del dispositivo e se la minaccia si trova, sbarazzarsi di esso. Tenete a mente che un programma di rimozione di malware non è in grado di assistere nel recupero dei file. Se si è certi che il computer sia pulito, ripristinare i dati dal backup, se sono disponibili.

Offers

Scarica lo strumento di rimozioneto scan for [1024back@tuta.io].R2D2 ransomwareUse our recommended removal tool to scan for [1024back@tuta.io].R2D2 ransomware. Trial version of provides detection of computer threats like [1024back@tuta.io].R2D2 ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft dettagli WiperSoft è uno strumento di sicurezza che fornisce protezione in tempo reale dalle minacce potenziali. Al giorno d'oggi, molti utenti tendono a scaricare il software gratuito da ...

Scarica|più

È MacKeeper un virus?MacKeeper non è un virus, né è una truffa. Mentre ci sono varie opinioni sul programma su Internet, un sacco di persone che odiano così notoriamente il programma non hanno ma ...

Scarica|più

Mentre i creatori di MalwareBytes anti-malware non sono stati in questo business per lungo tempo, essi costituiscono per esso con il loro approccio entusiasta. Statistica da tali siti come CNET dimost ...

Scarica|più

Quick Menu

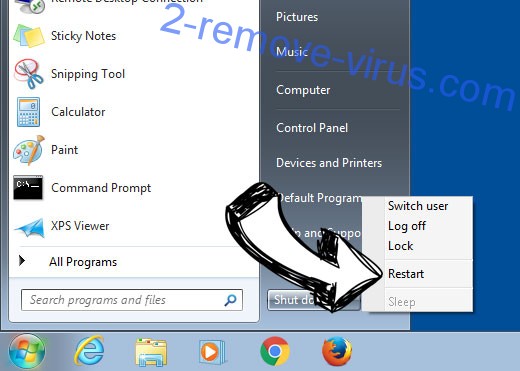

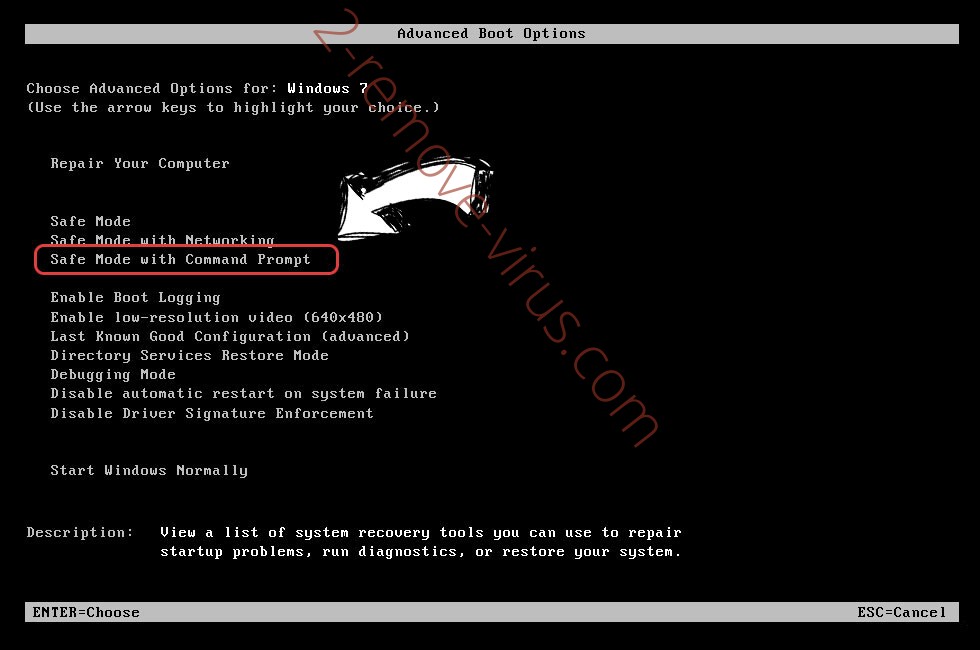

passo 1. Eliminare [1024back@tuta.io].R2D2 ransomware utilizzando la modalità provvisoria con rete.

Rimuovere [1024back@tuta.io].R2D2 ransomware da Windows 7/Windows Vista/Windows XP

- Fare clic su Start e selezionare Arresta il sistema.

- Scegliere Riavvia e scegliere OK.

- Iniziare toccando F8 quando il tuo PC inizia a caricare.

- Sotto opzioni di avvio avanzate, selezionare modalità provvisoria con rete.

![Remove [1024back@tuta.io].R2D2 ransomware - boot options](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Remove [1024back@tuta.io].R2D2 ransomware - boot options](https://www.2-remove-virus.com/wp-content/uploads/2016/08/remove-ci-33-boot-options.jpg)

- Aprire il browser e scaricare l'utilità anti-malware.

- Utilizzare l'utilità per rimuovere [1024back@tuta.io].R2D2 ransomware

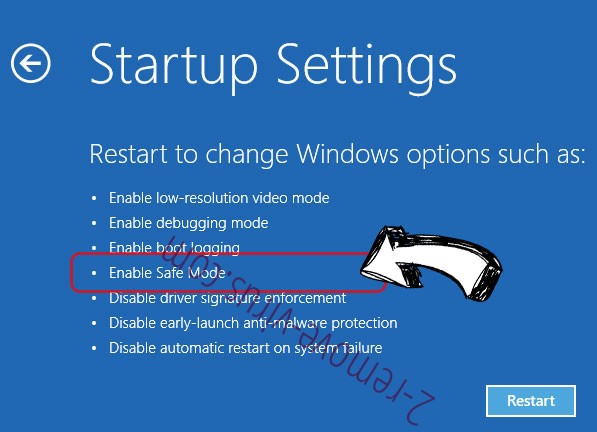

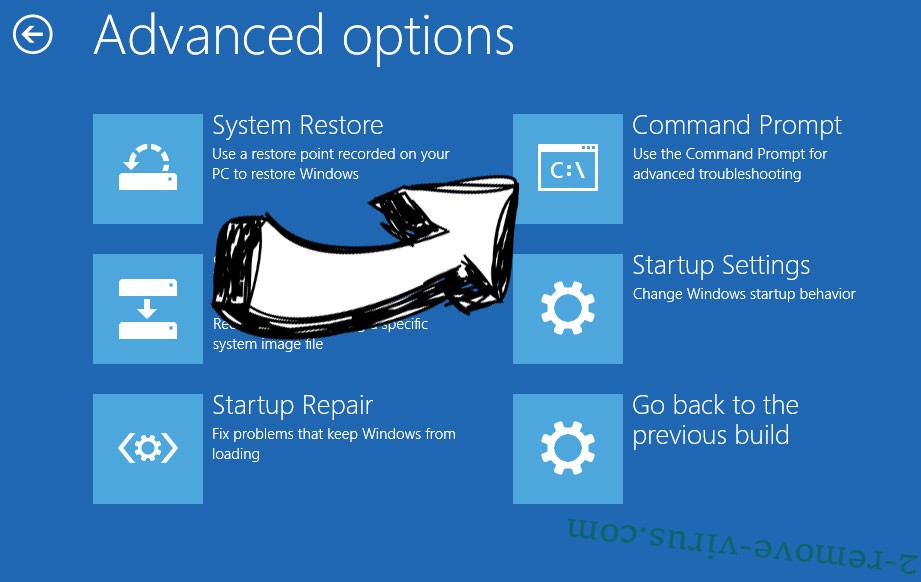

Rimuovere [1024back@tuta.io].R2D2 ransomware da Windows 8 e Windows 10

- La schermata di login di Windows, premere il pulsante di alimentazione.

- Toccare e tenere premuto MAIUSC e selezionare Riavvia.

- Vai a Troubleshoot → Advanced options → Start Settings.

- Scegliere di attivare la modalità provvisoria o modalità provvisoria con rete in impostazioni di avvio.

- Fare clic su Riavvia.

- Aprire il browser web e scaricare la rimozione di malware.

- Utilizzare il software per eliminare [1024back@tuta.io].R2D2 ransomware

passo 2. Ripristinare i file utilizzando Ripristino configurazione di sistema

Eliminare [1024back@tuta.io].R2D2 ransomware da Windows 7/Windows Vista/Windows XP

- Fare clic su Start e scegliere Chiudi sessione.

- Selezionare Riavvia e OK

- Quando il tuo PC inizia a caricare, premere F8 ripetutamente per aprire le opzioni di avvio avanzate

- Scegliere prompt dei comandi dall'elenco.

- Digitare cd restore e toccare INVIO.

![Uninstall [1024back@tuta.io].R2D2 ransomware - command prompt restore](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Uninstall [1024back@tuta.io].R2D2 ransomware - command prompt restore](https://www.2-remove-virus.com/wp-content/uploads/2016/08/uninstall-ci-33-command-prompt-restore.jpg)

- Digitare rstrui.exe e premere INVIO.

![Delete [1024back@tuta.io].R2D2 ransomware - command prompt restore execute](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Delete [1024back@tuta.io].R2D2 ransomware - command prompt restore execute](https://www.2-remove-virus.com/wp-content/uploads/2016/08/delete-ci-33-command-prompt-restore-init.jpg)

- Fare clic su Avanti nella nuova finestra e selezionare il punto di ripristino prima dell'infezione.

![[1024back@tuta.io].R2D2 ransomware - restore point](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[1024back@tuta.io].R2D2 ransomware - restore point](https://www.2-remove-virus.com/wp-content/uploads/2016/08/virus-ci-33-restore-point.jpg)

- Fare nuovamente clic su Avanti e fare clic su Sì per avviare il ripristino del sistema.

![[1024back@tuta.io].R2D2 ransomware removal - restore message](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[1024back@tuta.io].R2D2 ransomware removal - restore message](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-33-removal-restore-message.jpg)

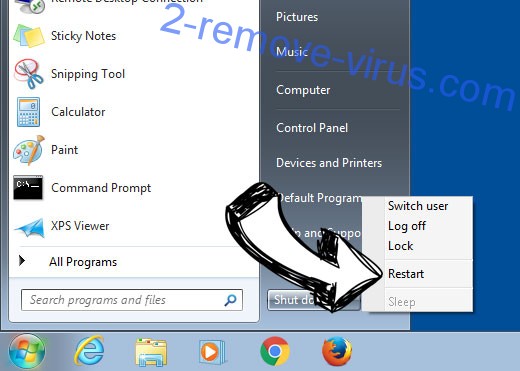

Eliminare [1024back@tuta.io].R2D2 ransomware da Windows 8 e Windows 10

- Fare clic sul pulsante di alimentazione sulla schermata di login di Windows.

- Premere e tenere premuto MAIUSC e fare clic su Riavvia.

- Scegliere risoluzione dei problemi e vai a opzioni avanzate.

- Selezionare Prompt dei comandi e scegliere Riavvia.

- Nel Prompt dei comandi, ingresso cd restore e premere INVIO.

![Uninstall [1024back@tuta.io].R2D2 ransomware - command prompt restore](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Uninstall [1024back@tuta.io].R2D2 ransomware - command prompt restore](https://www.2-remove-virus.com/wp-content/uploads/2016/08/uninstall-ci-33-command-prompt-restore.jpg)

- Digitare rstrui.exe e toccare nuovamente INVIO.

![Delete [1024back@tuta.io].R2D2 ransomware - command prompt restore execute](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Delete [1024back@tuta.io].R2D2 ransomware - command prompt restore execute](https://www.2-remove-virus.com/wp-content/uploads/2016/08/delete-ci-33-command-prompt-restore-init.jpg)

- Fare clic su Avanti nella finestra Ripristino configurazione di sistema nuovo.

![Get rid of [1024back@tuta.io].R2D2 ransomware - restore init](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Get rid of [1024back@tuta.io].R2D2 ransomware - restore init](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-33-restore-init.jpg)

- Scegliere il punto di ripristino prima dell'infezione.

![[1024back@tuta.io].R2D2 ransomware - restore point](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[1024back@tuta.io].R2D2 ransomware - restore point](https://www.2-remove-virus.com/wp-content/uploads/2016/08/virus-ci-33-restore-point.jpg)

- Fare clic su Avanti e quindi fare clic su Sì per ripristinare il sistema.

![[1024back@tuta.io].R2D2 ransomware removal - restore message](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[1024back@tuta.io].R2D2 ransomware removal - restore message](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-33-removal-restore-message.jpg)