Che cosa è .CHERNOLOCKER file virus virus

.CHERNOLOCKER file virus è un file di crittografia malware, ma la categorizzazione probabilmente avete sentito prima, è ransomware. Si potrebbe non avere sentito o è venuto attraverso di esso prima, e potrebbe essere particolarmente scioccante vedere cosa fa. Una volta che i file vengono crittografati utilizzando un potente algoritmo di cifratura, si sarà in grado di aprire loro come si sarà bloccato. Dati cifratura di programma maligno è pensato per essere uno dei più malware dannoso come decrittografia dei dati non è sempre probabile.

Vi verrà offerta la possibilità di recuperare i file se si paga il riscatto, ma non è un opzione consigliata per un paio di motivi. Cedere alle richieste non sempre garantiscono il ripristino dei file, quindi c’è una possibilità che si potrebbe essere solo sprecando il vostro denaro. Pensate cosa potrebbe impedire ai criminali informatici di prendere il vostro denaro. Inoltre, da pagare sarebbe il finanziamento di progetti (più la codifica del file di malware e malware) di questi criminali. Si desidera supportare qualcosa che fa molti danni per milioni di dollari. Le persone sono attratte da soldi facili, e più vittime di ottemperare alle richieste, più attraente ransomware diventa per quei tipi di persone. L’acquisto di backup con quei soldi sarebbe meglio, perché se sei mai messo in questo tipo di situazione, di nuovo, è la perdita di file non ti preoccupare dal momento che sarebbe ripristinabile da backup. Se hai avuto backup disponibile, si può solo cancellare .CHERNOLOCKER file virus virus e quindi ripristinare i dati senza essere ansiosi di perdere il loro. Se non siete sicuri su come hai ottenuto l’infezione, spiegheremo più frequente diffusione di metodiche nel paragrafo seguente.

Ransomware di distribuzione modi

Piuttosto modi di base sono utilizzati per la distribuzione di ransomware, come e-mail di spam e download malevoli. Un bel po ‘ di dati cifratura di malware dipendono dall’utente negligenza durante l’apertura di allegati di posta elettronica e metodi più sofisticati non sono necessari. Non dico che metodi più sofisticati non sono abituati a tutto, però. Truffatori non hanno bisogno di fare molto, basta scrivere una e-mail generici che sembra abbastanza credibile, aggiungere il file contaminato il messaggio e inviarlo a future vittime, chi potrebbe credere che il mittente è qualcuno di credibile. Soldi di problemi di un argomento comune a tali e-mail come le persone tendono a impegnarsi con le e-mail. Truffatori anche comunemente finta di essere da Amazon, e informare i potenziali vittime su alcuni strane attività nel loro conto, che deve immediatamente indurre un utente ad aprire l’allegato. Ci sono un paio di cose che si dovrebbero prendere in considerazione quando si apre un file aggiunto per e-mail se si desidera mantenere il vostro dispositivo al sicuro. Verificare se il mittente è familiare a voi prima di aprire il file aggiunti alla e-mail, e se non lo riconoscono, indagare chi sono. Non aver fretta di aprire l’allegato, solo perché il mittente sembra familiare a voi, è necessario innanzitutto verificare se l’indirizzo e-mail partite. Evidenti gli errori di grammatica sono anche un segno. Un altro notevole segno potrebbe essere il tuo nome non utilizzato ovunque, se, diciamo che sei un Amazon clienti e sono stati per e-mail, non sarebbe di usare i saluti tipici come Gentile Cliente/Socio/Utente, e invece vorresti inserire il nome che hai dato loro. È anche possibile che il ransomware per l’uso di patch software sul vostro computer per entrare. Coloro i punti deboli si trovano di solito da ricercatori di malware, e quando gli sviluppatori di software a diventare consapevoli di loro, che il rilascio delle patch per la riparazione, in modo che gli sviluppatori di software dannoso può approfittare di loro per distribuire malware. Purtroppo, come dimostrato dal WannaCry ransomware, non tutte le persone di installare gli aggiornamenti, per un motivo o per un altro. È fondamentale che si aggiornano frequentemente i programmi, perché se un punto debole è abbastanza grave, può essere utilizzato dal malware. Patch in grado di installare automaticamente, se non vuoi stare a disturbarti con loro ogni volta.

Che cosa fa

Ransomware effettuerà una scansione per determinati tipi di file, una volta che entra nel dispositivo, e saranno codificati in fretta, dopo che non sono identificati. Se per caso non hai notato niente di strano fino a quando non sei in grado di aprire file, diventerà evidente che qualcosa non è giusto. Controllare i file di strani, ampliamenti, si dovrebbe visualizzare il nome del ransomware. I tuoi dati sono crittografati utilizzando algoritmi di crittografia forte, e c’è una probabilità che essi potrebbero essere permanentemente crittografato. Dopo il processo di crittografia è finito, una nota di riscatto apparirà, che dovrebbe spiegare, in qualche misura, quello che è successo ai tuoi dati. Un programma sarà offerto a voi, ad un prezzo ovviamente, e cyber criminali saranno sostengono che l’uso di altre opzioni di ripristino dei file potrebbe danneggiare. La nota deve specificare che il prezzo per una decryptor ma se questo non è il caso, si dovrà email cyber criminali attraverso il loro indirizzo. Evidentemente, pagando il riscatto non è suggerito. Provare ogni altro probabilmente opzione, prima ancora di considerare l’acquisto di ciò che essi offrono. È possibile che si sia semplicemente dimenticato di aver eseguito il backup dei file. Per alcuni la codifica del file di malware, la gente potrebbe anche ottenere gratuitamente decryptors. Gratuito decryptors potrebbe essere disponibile, se il ransomware è stato decifrabili. Prendere l’opzione in considerazione e solo quando si è certi che non vi è alcuna connessione decryptor, si dovrebbe anche prendere in considerazione di seguire le esigenze. Molto più saggio investimento sarebbe di backup. E se è disponibile un backup, ripristino dei file deve essere effettuata dopo la cancellazione di .CHERNOLOCKER file virus virus, se è ancora presente sul vostro dispositivo. Ora che è come la crittografia di dati dannosi malware può essere, fate del vostro meglio per evitare. Accertarsi che il software è aggiornato ogni volta che è disponibile un aggiornamento, non aprire e-mail casuali allegati, e solo la fiducia, fonti sicure con i vostri download.

.CHERNOLOCKER file virus di rimozione

Se la codifica del file di malware rimane sul vostro dispositivo, Un programma anti-malware dovrebbe essere utilizzato per sbarazzarsi di esso. Se non siete esperti di computer, accidentale può causare danni al vostro computer quando si tenta di risolvere .CHERNOLOCKER file virus a mano. La scelta di utilizzare un anti-malware programma di utilità è una decisione più intelligente. Questi tipi di strumenti sono stati sviluppati con l’intento di rilevare o addirittura l’arresto di questi tipi di infezioni. Una volta che il software di rimozione malware di vostra scelta è stato installato, è sufficiente eseguire una scansione del vostro computer e se la minaccia viene identificata, autorizza a sbarazzarsi di esso. Dovrebbe essere menzionato che un anti-malware programma di utilità è destinata a eliminare la minaccia e che non aiuta a recuperare i dati. Quando il vostro computer è pulito, iniziare a eseguire regolarmente il backup dei file.

Offers

Scarica lo strumento di rimozioneto scan for .CHERNOLOCKER file virusUse our recommended removal tool to scan for .CHERNOLOCKER file virus. Trial version of provides detection of computer threats like .CHERNOLOCKER file virus and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft dettagli WiperSoft è uno strumento di sicurezza che fornisce protezione in tempo reale dalle minacce potenziali. Al giorno d'oggi, molti utenti tendono a scaricare il software gratuito da ...

Scarica|più

È MacKeeper un virus?MacKeeper non è un virus, né è una truffa. Mentre ci sono varie opinioni sul programma su Internet, un sacco di persone che odiano così notoriamente il programma non hanno ma ...

Scarica|più

Mentre i creatori di MalwareBytes anti-malware non sono stati in questo business per lungo tempo, essi costituiscono per esso con il loro approccio entusiasta. Statistica da tali siti come CNET dimost ...

Scarica|più

Quick Menu

passo 1. Eliminare .CHERNOLOCKER file virus utilizzando la modalità provvisoria con rete.

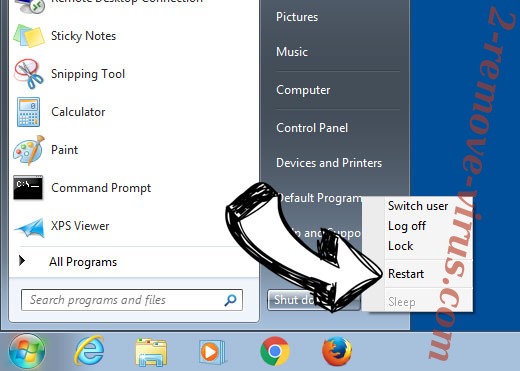

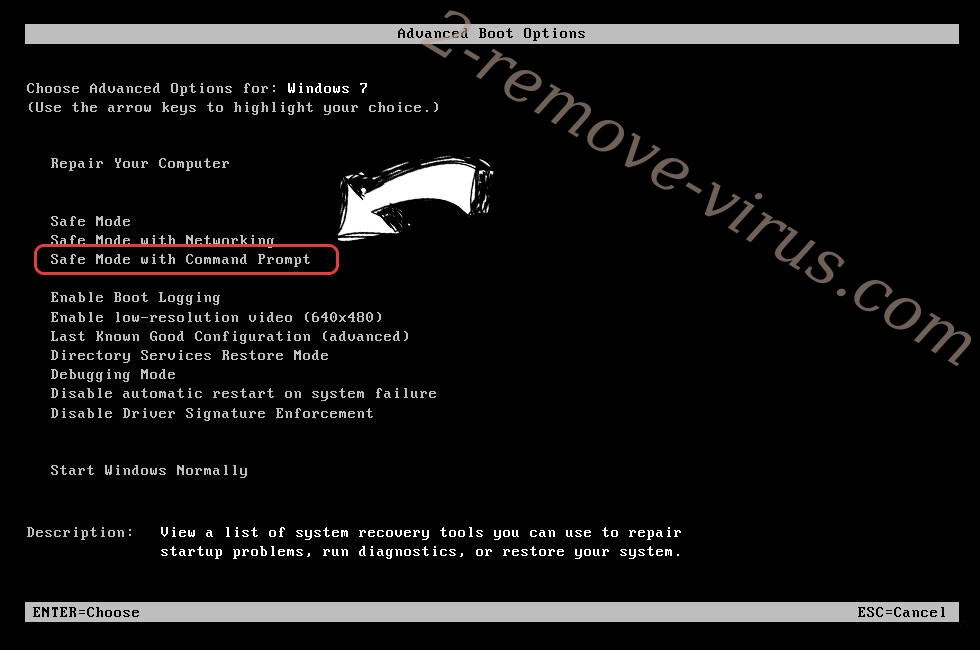

Rimuovere .CHERNOLOCKER file virus da Windows 7/Windows Vista/Windows XP

- Fare clic su Start e selezionare Arresta il sistema.

- Scegliere Riavvia e scegliere OK.

- Iniziare toccando F8 quando il tuo PC inizia a caricare.

- Sotto opzioni di avvio avanzate, selezionare modalità provvisoria con rete.

- Aprire il browser e scaricare l'utilità anti-malware.

- Utilizzare l'utilità per rimuovere .CHERNOLOCKER file virus

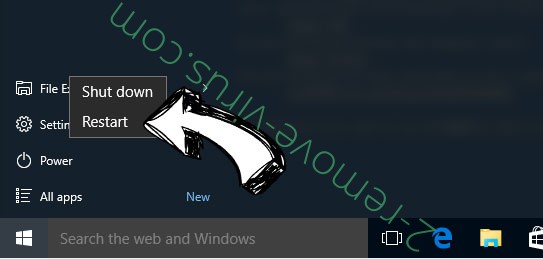

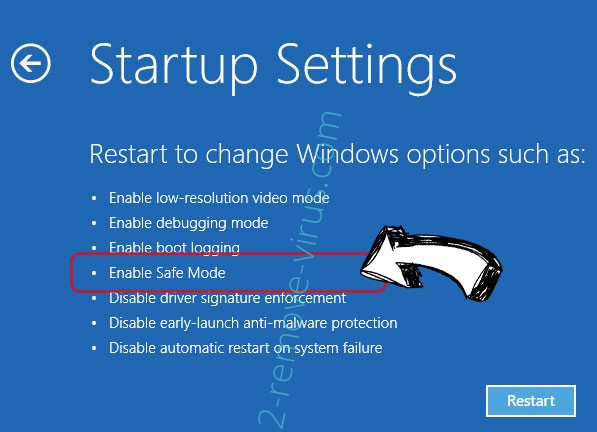

Rimuovere .CHERNOLOCKER file virus da Windows 8 e Windows 10

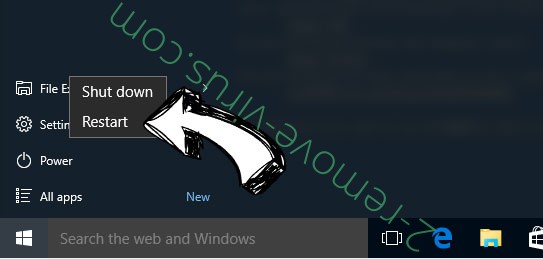

- La schermata di login di Windows, premere il pulsante di alimentazione.

- Toccare e tenere premuto MAIUSC e selezionare Riavvia.

- Vai a Troubleshoot → Advanced options → Start Settings.

- Scegliere di attivare la modalità provvisoria o modalità provvisoria con rete in impostazioni di avvio.

- Fare clic su Riavvia.

- Aprire il browser web e scaricare la rimozione di malware.

- Utilizzare il software per eliminare .CHERNOLOCKER file virus

passo 2. Ripristinare i file utilizzando Ripristino configurazione di sistema

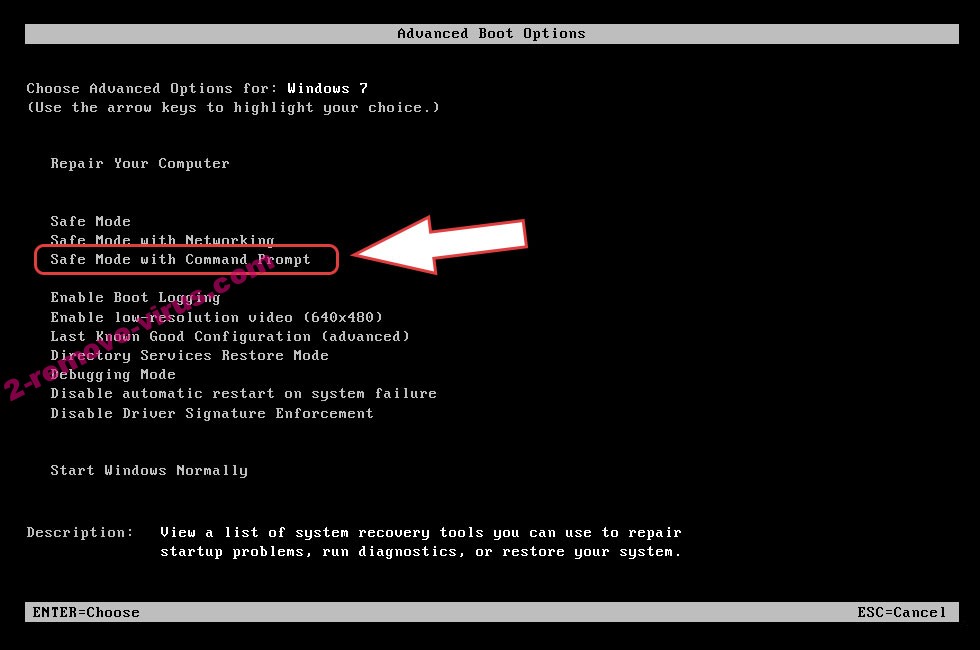

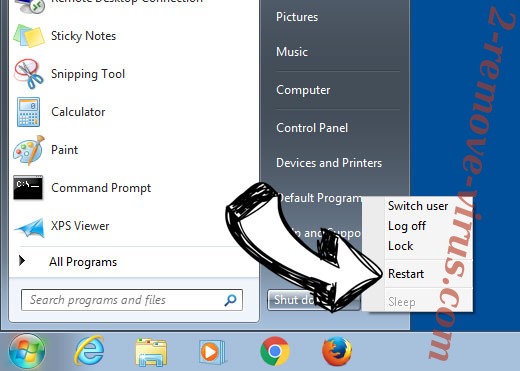

Eliminare .CHERNOLOCKER file virus da Windows 7/Windows Vista/Windows XP

- Fare clic su Start e scegliere Chiudi sessione.

- Selezionare Riavvia e OK

- Quando il tuo PC inizia a caricare, premere F8 ripetutamente per aprire le opzioni di avvio avanzate

- Scegliere prompt dei comandi dall'elenco.

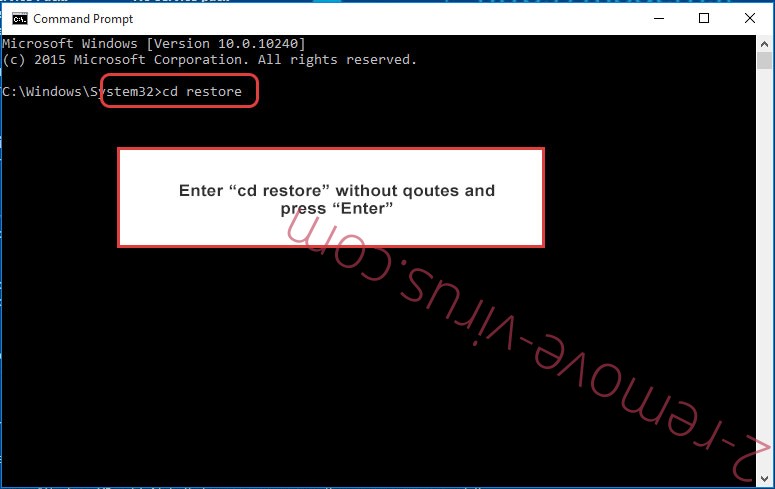

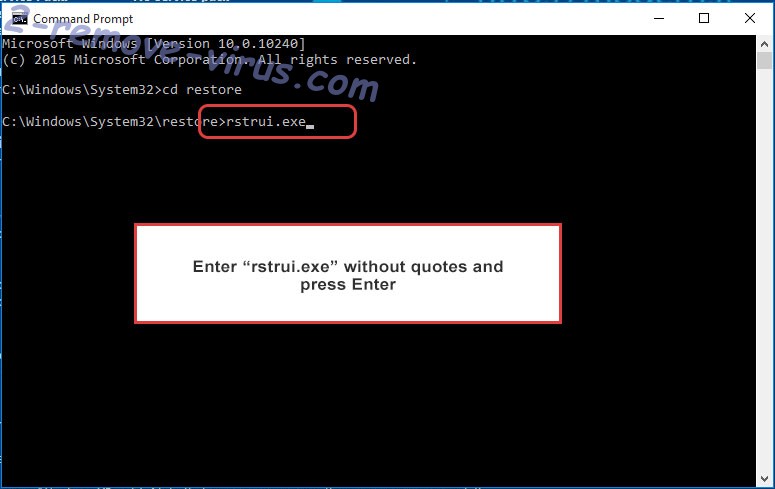

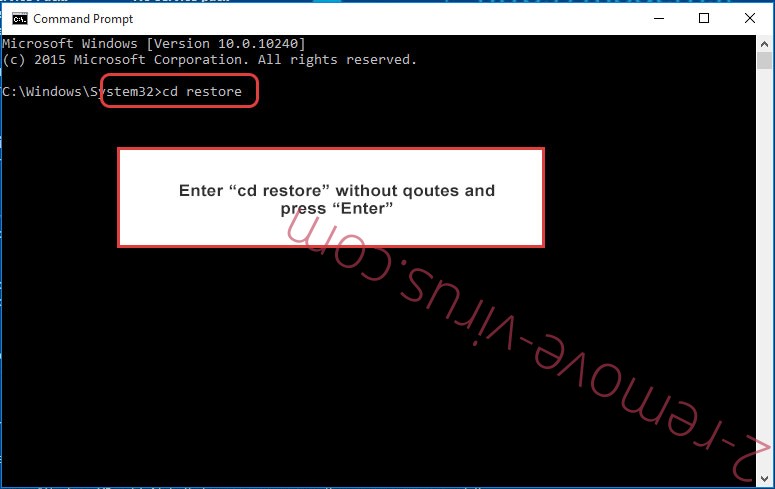

- Digitare cd restore e toccare INVIO.

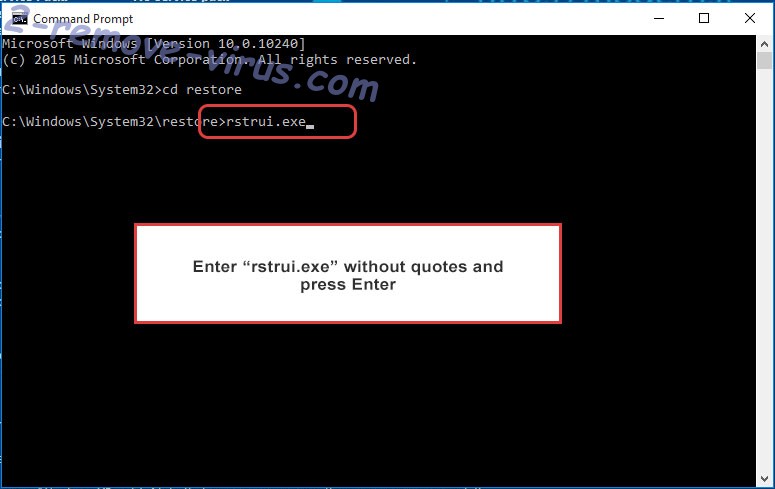

- Digitare rstrui.exe e premere INVIO.

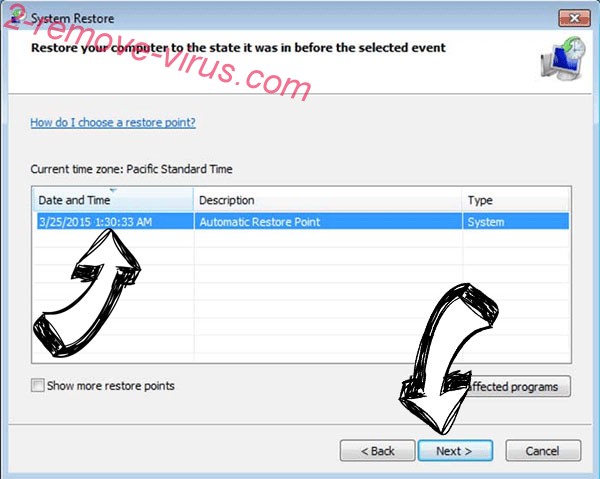

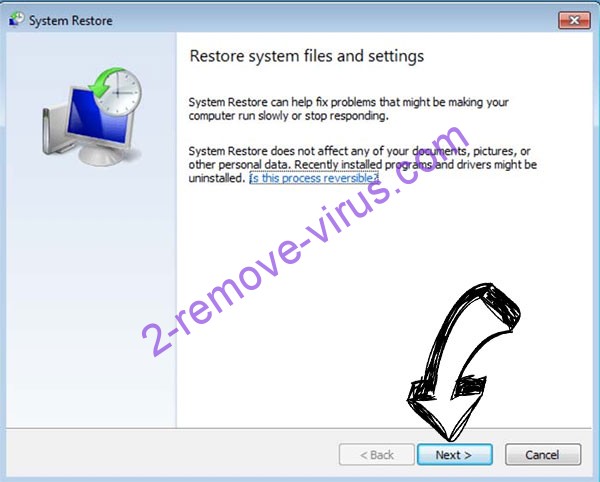

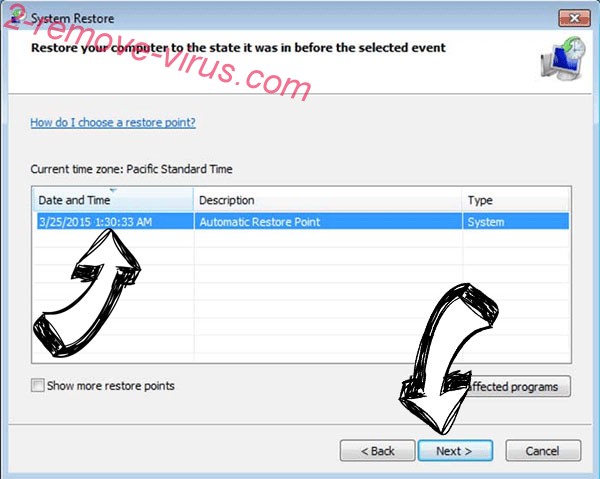

- Fare clic su Avanti nella nuova finestra e selezionare il punto di ripristino prima dell'infezione.

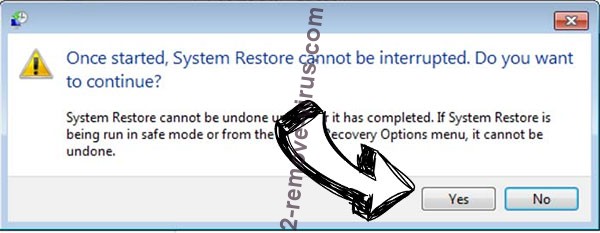

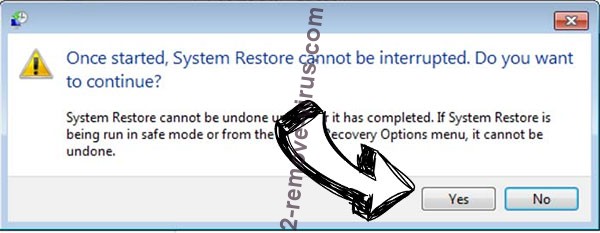

- Fare nuovamente clic su Avanti e fare clic su Sì per avviare il ripristino del sistema.

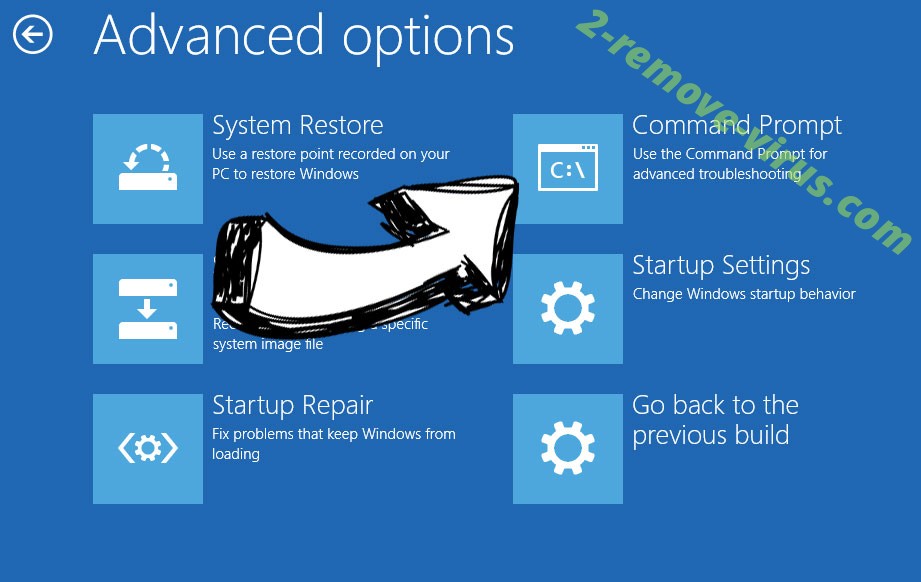

Eliminare .CHERNOLOCKER file virus da Windows 8 e Windows 10

- Fare clic sul pulsante di alimentazione sulla schermata di login di Windows.

- Premere e tenere premuto MAIUSC e fare clic su Riavvia.

- Scegliere risoluzione dei problemi e vai a opzioni avanzate.

- Selezionare Prompt dei comandi e scegliere Riavvia.

- Nel Prompt dei comandi, ingresso cd restore e premere INVIO.

- Digitare rstrui.exe e toccare nuovamente INVIO.

- Fare clic su Avanti nella finestra Ripristino configurazione di sistema nuovo.

- Scegliere il punto di ripristino prima dell'infezione.

- Fare clic su Avanti e quindi fare clic su Sì per ripristinare il sistema.

Site Disclaimer

2-remove-virus.com is not sponsored, owned, affiliated, or linked to malware developers or distributors that are referenced in this article. The article does not promote or endorse any type of malware. We aim at providing useful information that will help computer users to detect and eliminate the unwanted malicious programs from their computers. This can be done manually by following the instructions presented in the article or automatically by implementing the suggested anti-malware tools.

The article is only meant to be used for educational purposes. If you follow the instructions given in the article, you agree to be contracted by the disclaimer. We do not guarantee that the artcile will present you with a solution that removes the malign threats completely. Malware changes constantly, which is why, in some cases, it may be difficult to clean the computer fully by using only the manual removal instructions.