È un .Hets file ransomware virus grave

.Hets file ransomware è un malware di crittografia dei file, ma la classificazione che probabilmente avete sentito prima è ransomware. Ransomware non è qualcosa che ogni utente ha sentito parlare, e se hai appena incontrato ora, si impara come dannoso può essere di prima mano. Codifica dei file software dannoso utilizza potenti algoritmi di crittografia per crittografare i file, e una volta che sono bloccati, non sarete in grado di aprirli. Il malware di codifica dei dati è classificato come un’infezione altamente dannosa come la decrittografia dei file non è sempre probabile.

Vi verrà data la scelta di pagare il riscatto per un programma di utilità di decrittazione, ma molti specialisti di malware non suggeriscono che l’opzione. Decrittazione dei file, anche se si paga non è garantito in modo che il vostro denaro può b speso per niente. Saremmo sorpresi se i criminali non solo prendere i vostri soldi e sentire qualsiasi obbligo di aiutarvi. Anche le future attività dei criminali sarebbero finanziate da tale denaro. Ransomware costa già milioni alle imprese, vuoi davvero sostenere che. Le persone sono attirati da soldi facili, e quando le vittime pagano il riscatto, rendono l’industria ransomware attraente per quei tipi di persone. Si può finire in questo tipo di situazione di nuovo, in modo da investire il denaro richiesto in backup sarebbe una scelta migliore perché non avrebbe bisogno di preoccuparsi per i dati. Se il backup è stato fatto prima di catturare la minaccia, si può semplicemente disinstallare .Hets file ransomware e recuperare i file. I dati che crittografano i metodi di diffusione del malware potrebbero non essere familiari e discuteremo i metodi più frequenti nei paragrafi seguenti.

Modi di distribuzione ransomware

Allegati di posta elettronica, exploit kit e download dannosi sono i metodi di distribuzione è necessario essere cauti circa. Dal momento che ci sono un sacco di utenti che sono distratto circa l’apertura di allegati di posta elettronica o il download di file da fonti che sono meno quindi affidabili, diffusori ransomware non hanno bisogno di venire con modi più elaborati. Tuttavia, ci sono dati che crittografano il malware che utilizzano metodi sofisticati. I criminali informatici non hanno bisogno di mettere in molto sforzo, basta scrivere una e-mail generica che le persone meno caute potrebbero cadere per, allegare il file contaminato per l’e-mail e inviarlo a centinaia di utenti, che possono credere che il mittente è qualcuno credibile. Si incontrano spesso argomenti sul denaro in tali e-mail, perché gli utenti sono più inclini a cadere per quei tipi di argomenti. Gli hacker preferiscono anche fingere di essere da Amazon, e avvertono possibili vittime che c’è stata qualche attività sospetta nel loro account, che renderebbe l’utente meno cauto e sarebbero più inclini ad aprire l’allegato. Al fine di proteggersi da questo, ci sono alcune cose che dovete fare quando si tratta di e-mail. È molto importante indagare su chi è il mittente prima di aprire l’allegato. Il ricontrollo dell’indirizzo e-mail del mittente è ancora necessario, anche se il mittente è noto all’utente. Essere alla ricerca di errori grammaticali evidenti, sono spesso abbagliante. Un altro segno evidente potrebbe essere il tuo nome assente, se, lascia dire che sei un utente Amazon e se dovessero inviarti un’email, non userebbero saluti tipici come Caro Cliente/Membro/Utente, e invece userebbero il nome che hai dato loro. Le vulnerabilità in un computer potrebbero anche essere utilizzate per contaminare. Tali vulnerabilità sono di solito scoperti da specialisti della sicurezza, e quando gli sviluppatori di software vengono a conoscenza di loro, rilasciano aggiornamenti in modo che le parti malintenzionate non possono approfittare di loro per diffondere il loro software dannoso. Purtroppo, come può essere visto dal diffuso di WannaCry ransomware, non tutti installa quelle correzioni, per un motivo o per l’altro. Situazioni in cui il software dannoso utilizza vulnerabilità per entrare è il motivo per cui è così importante che i programmi sono regolarmente aggiornati. Gli aggiornamenti possono anche essere autorizzati a installare automaticamente.

Come agisce

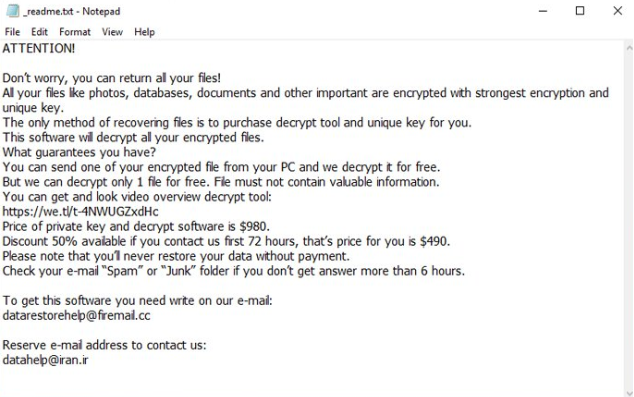

Se il malware di codifica dei dati infetta il computer, cercherà tipi di file specifici e una volta che sono stati localizzati, li crittograferà. Inizialmente, potrebbe essere fonte di confusione su ciò che sta succedendo, ma quando si nota che non è possibile aprire i file, dovrebbe diventare chiaro. Saprai quali file sono stati interessati perché verrà aggiunta un’estensione insolita. In molti casi, la decrittografia dei dati potrebbe non essere possibile perché gli algoritmi di crittografia utilizzati nella crittografia possono essere molto difficili, se non impossibili da decifrare. Una richiesta di riscatto spiegherà cosa è successo e come si dovrebbe procedere a ripristinare i file. Il metodo che raccomandano comporta l’acquisto del loro decryptor. La nota dovrebbe mostrare chiaramente il prezzo per il decryptor, ma se non lo fa, ti darà un indirizzo e-mail per contattare i truffatori per impostare un prezzo. Evidentemente, non ti incoraggiamo a pagare, per le ragioni già discusse. Si dovrebbe solo pensare di pagare come ultima risorsa. Cerca di ricordare se hai mai fatto il backup, i file potrebbero essere memorizzati da qualche parte. Un decryptor gratuito potrebbe anche essere un’opzione. Se il ransomware è decifrabile, qualcuno potrebbe essere in grado di rilasciare un programma che sbloccare i .Hets file ransomware file gratuitamente. Prendere questo in considerazione prima di pagare il denaro richiesto anche attraversa la vostra mente. Non dovresti preoccuparti se il tuo dispositivo è stato contaminato di nuovo o si è schiantato se hai investito parte di quel denaro in una sorta di opzione di backup. Se il backup è stato fatto prima dell’infezione, è possibile recuperare i file dopo l’eliminazione .Hets file ransomware del virus. Prova a familiarizzare con come ransomware si diffonde in modo che si può schivare in futuro. Devi principalmente aggiornare sempre il software, scaricare solo da fonti sicure / legittime e smettere di aprire casualmente i file allegati alle e-mail.

Modalità di eliminazione .Hets file ransomware

Utilizzare un software anti-malware per ottenere il file di malware di crittografia fuori dal sistema se rimane ancora. Se non si ha esperienza con i computer, si può accidentalmente portare a danni aggiuntivi quando si tenta di risolvere il .Hets file ransomware virus a mano. La scelta di utilizzare un’utilità di rimozione malware è una scelta migliore. Un programma di rimozione malware è fatto allo scopo di prendersi cura di queste infezioni, a seconda di quale avete deciso su, può anche prevenire un’infezione. Scegliere il software di rimozione del malware che potrebbe meglio affrontare la vostra situazione, ed eseguire una scansione completa del dispositivo una volta che si installa. Non aspettatevi lo strumento anti-malware per aiutarvi nel ripristino dei file, perché non sarà in grado di farlo. Se sei sicuro che il tuo dispositivo è pulito, vai a sbloccare i .Hets file ransomware file dal backup.

Offers

Scarica lo strumento di rimozioneto scan for .Hets file ransomwareUse our recommended removal tool to scan for .Hets file ransomware. Trial version of provides detection of computer threats like .Hets file ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft dettagli WiperSoft è uno strumento di sicurezza che fornisce protezione in tempo reale dalle minacce potenziali. Al giorno d'oggi, molti utenti tendono a scaricare il software gratuito da ...

Scarica|più

È MacKeeper un virus?MacKeeper non è un virus, né è una truffa. Mentre ci sono varie opinioni sul programma su Internet, un sacco di persone che odiano così notoriamente il programma non hanno ma ...

Scarica|più

Mentre i creatori di MalwareBytes anti-malware non sono stati in questo business per lungo tempo, essi costituiscono per esso con il loro approccio entusiasta. Statistica da tali siti come CNET dimost ...

Scarica|più

Quick Menu

passo 1. Eliminare .Hets file ransomware utilizzando la modalità provvisoria con rete.

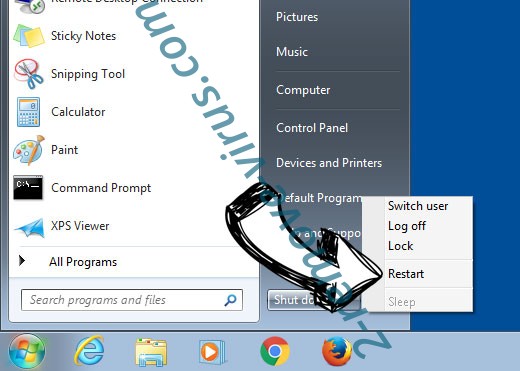

Rimuovere .Hets file ransomware da Windows 7/Windows Vista/Windows XP

- Fare clic su Start e selezionare Arresta il sistema.

- Scegliere Riavvia e scegliere OK.

- Iniziare toccando F8 quando il tuo PC inizia a caricare.

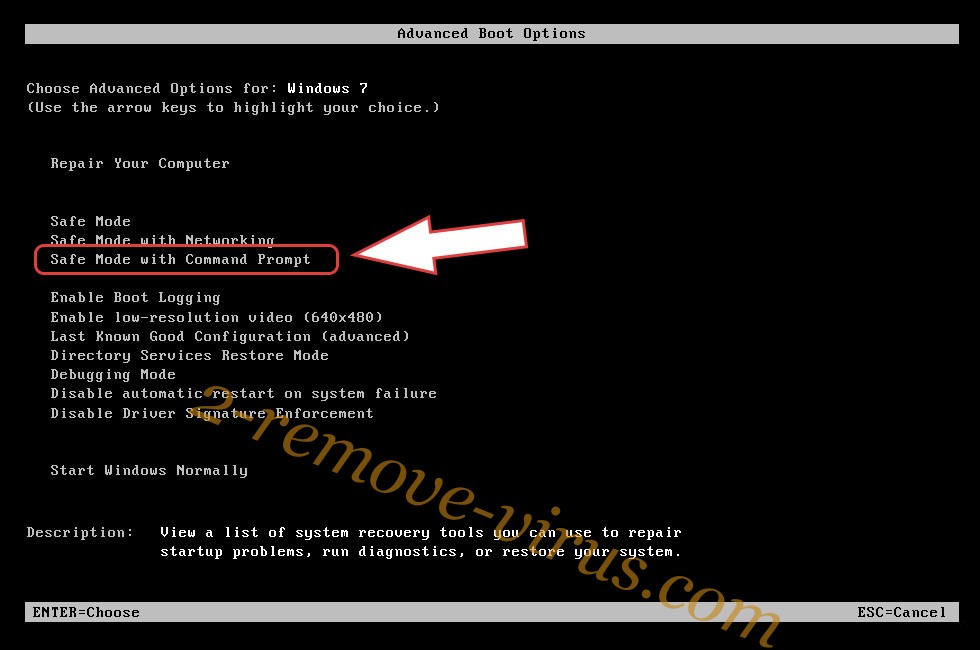

- Sotto opzioni di avvio avanzate, selezionare modalità provvisoria con rete.

- Aprire il browser e scaricare l'utilità anti-malware.

- Utilizzare l'utilità per rimuovere .Hets file ransomware

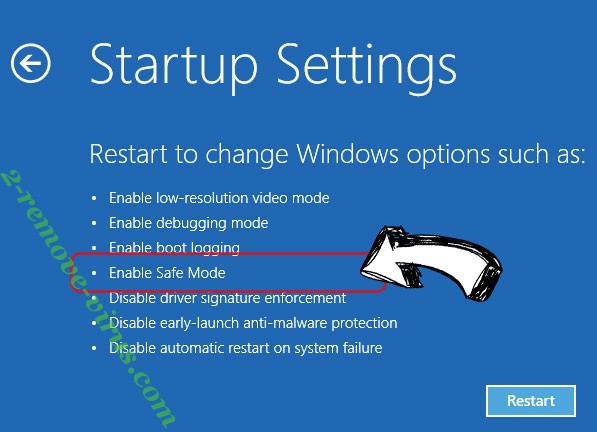

Rimuovere .Hets file ransomware da Windows 8 e Windows 10

- La schermata di login di Windows, premere il pulsante di alimentazione.

- Toccare e tenere premuto MAIUSC e selezionare Riavvia.

- Vai a Troubleshoot → Advanced options → Start Settings.

- Scegliere di attivare la modalità provvisoria o modalità provvisoria con rete in impostazioni di avvio.

- Fare clic su Riavvia.

- Aprire il browser web e scaricare la rimozione di malware.

- Utilizzare il software per eliminare .Hets file ransomware

passo 2. Ripristinare i file utilizzando Ripristino configurazione di sistema

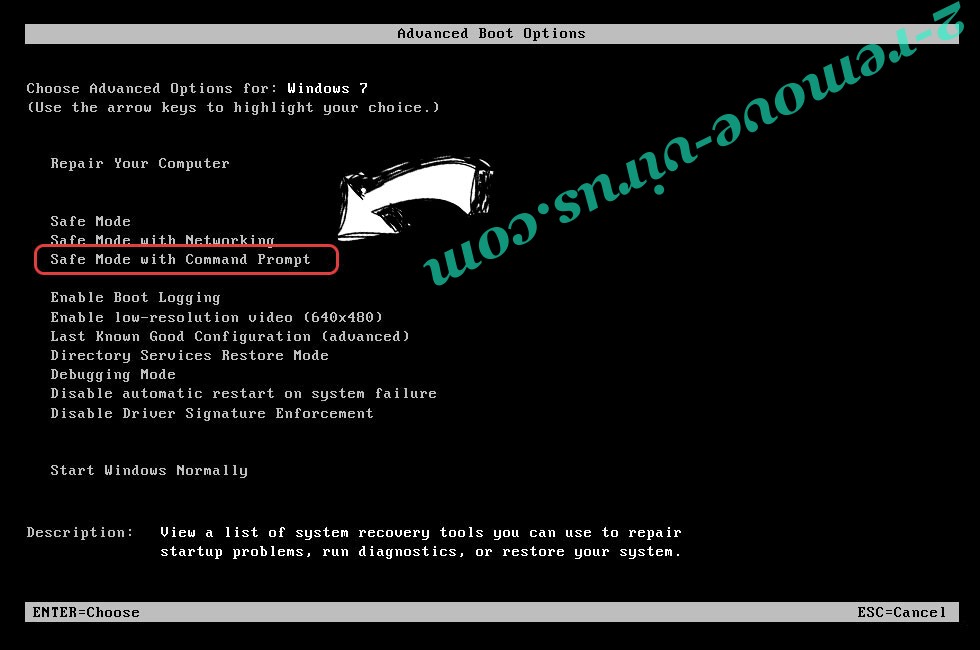

Eliminare .Hets file ransomware da Windows 7/Windows Vista/Windows XP

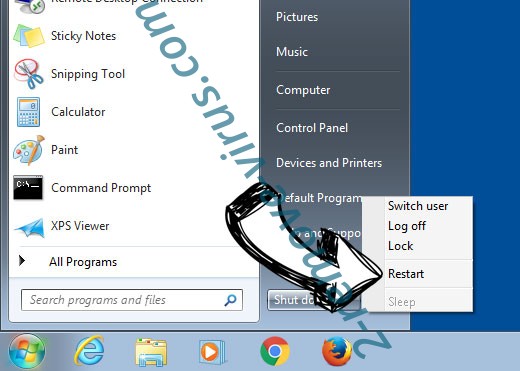

- Fare clic su Start e scegliere Chiudi sessione.

- Selezionare Riavvia e OK

- Quando il tuo PC inizia a caricare, premere F8 ripetutamente per aprire le opzioni di avvio avanzate

- Scegliere prompt dei comandi dall'elenco.

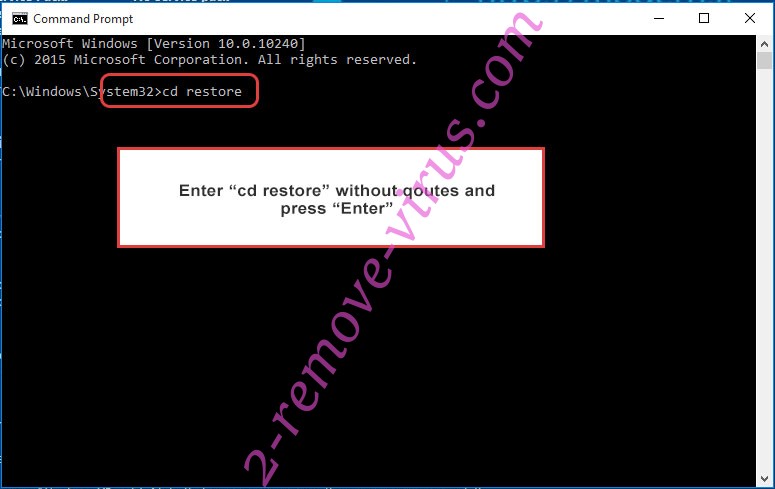

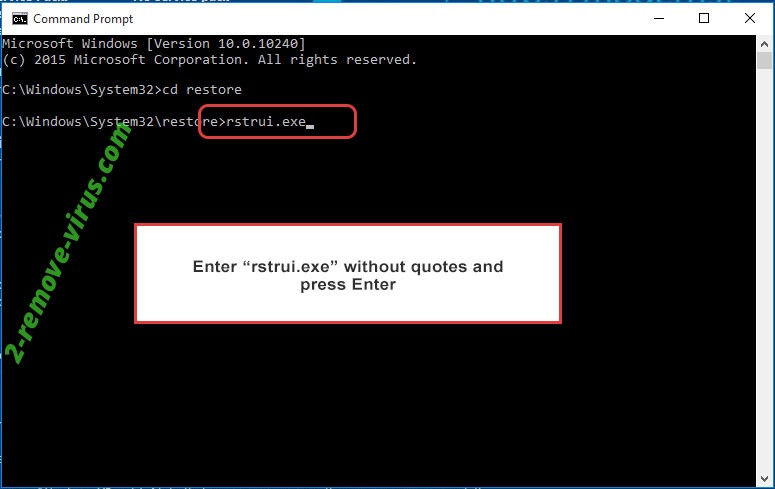

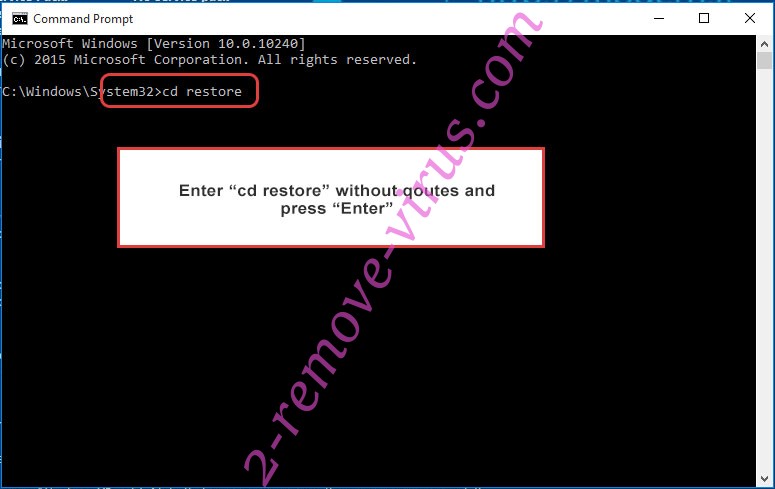

- Digitare cd restore e toccare INVIO.

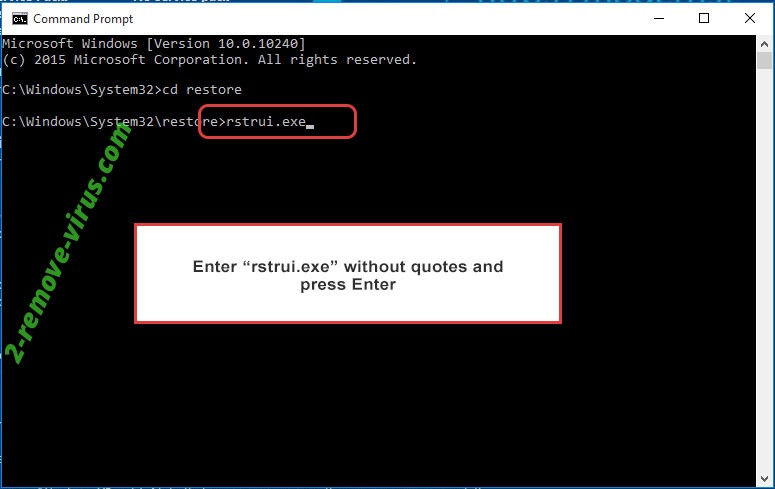

- Digitare rstrui.exe e premere INVIO.

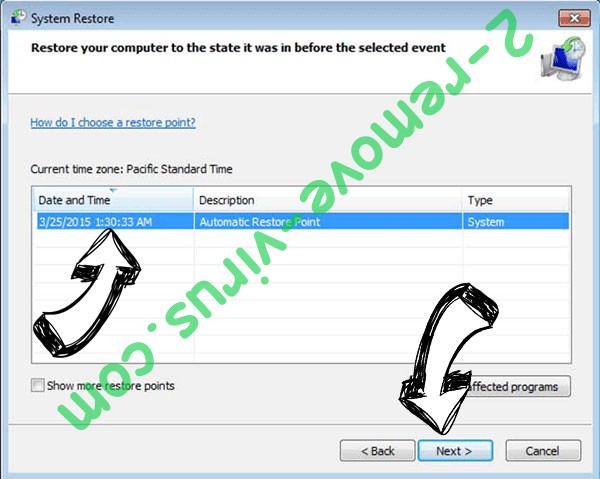

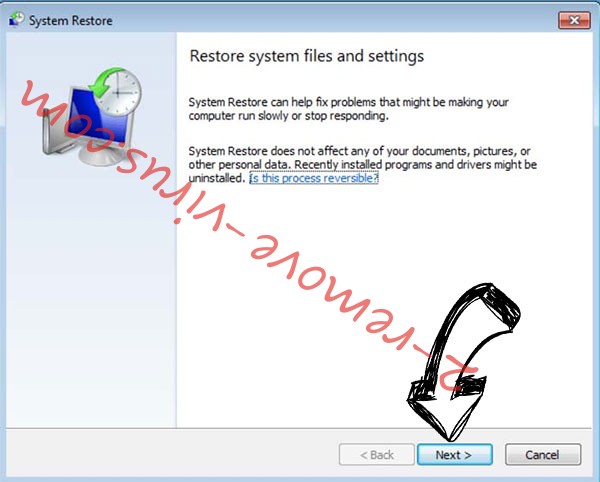

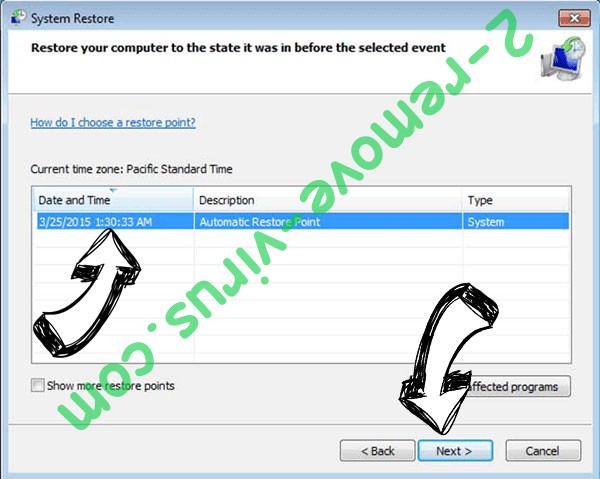

- Fare clic su Avanti nella nuova finestra e selezionare il punto di ripristino prima dell'infezione.

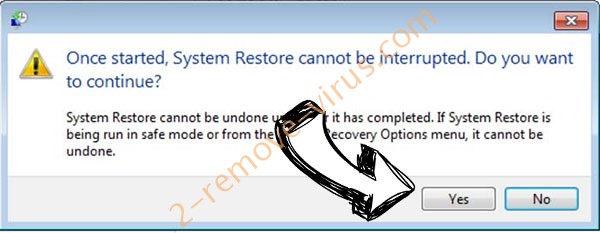

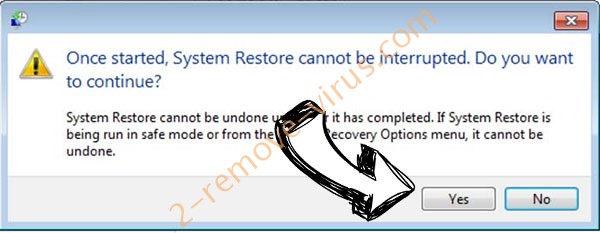

- Fare nuovamente clic su Avanti e fare clic su Sì per avviare il ripristino del sistema.

Eliminare .Hets file ransomware da Windows 8 e Windows 10

- Fare clic sul pulsante di alimentazione sulla schermata di login di Windows.

- Premere e tenere premuto MAIUSC e fare clic su Riavvia.

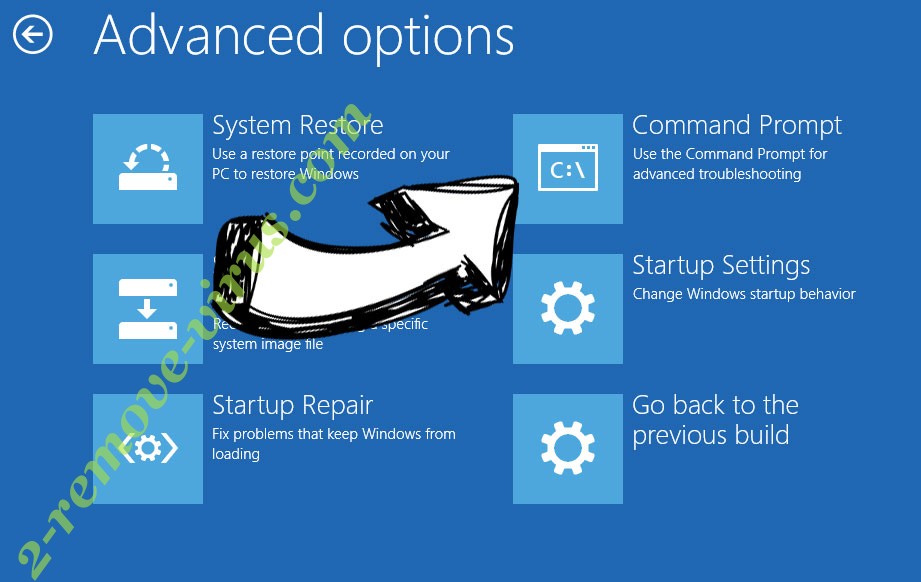

- Scegliere risoluzione dei problemi e vai a opzioni avanzate.

- Selezionare Prompt dei comandi e scegliere Riavvia.

- Nel Prompt dei comandi, ingresso cd restore e premere INVIO.

- Digitare rstrui.exe e toccare nuovamente INVIO.

- Fare clic su Avanti nella finestra Ripristino configurazione di sistema nuovo.

- Scegliere il punto di ripristino prima dell'infezione.

- Fare clic su Avanti e quindi fare clic su Sì per ripristinare il sistema.