Che cosa è ransomware

Il ransomware noto come rdp ransomware è classificato come una grave minaccia, a causa della quantità di danni che potrebbe causare. File di crittografia di malware non è qualcosa che ogni persona ha sentito parlare, e se hai appena incontrato oggi, imparerete in fretta come quanti danni potrebbe fare. Non sarà in grado di accedere ai vostri file se sono stati codificati da ransomware, che in genere utilizza algoritmi di crittografia forte. Perché i dati di decodifica non è possibile in tutti i casi, non dimenticare il tempo e lo sforzo necessario per restituire tutto torna alla normalità, la codifica dei dati programma maligno è considerato un’infezione molto pericoloso.

Hai l’opzione di pagare il riscatto, ma molti malware specialisti non suggeriscono che l’opzione. C’è una probabilità che i vostri dati non sarà possibile ottenere decifrato anche dopo il pagamento di così si può solo spendere i vostri soldi per niente. Che cosa è la prevenzione truffatori da solo a prendere i vostri soldi, e non fornisce un modo per decrittografare i dati. Inoltre, il denaro sarebbe, inoltre, sostenere il loro futuro ransomware o altri malware progetti. È già stimato che ransomware i costi di 5 miliardi di dollari di perdita per le imprese nel 2017, e che solo una stima. Quando le vittime dare alle richieste di dati, la crittografia di malware gradualmente diventa più redditizio, in modo da disegnare di più le persone che vogliono guadagnare denaro facile. L’acquisto di backup con le richieste di denaro sarebbe una scelta più saggia, perché se siete mai imbattuti in questo tipo di situazione, di nuovo, si potrebbe sbloccare rdp ransomware dati dal backup e non preoccuparsi di perdere il loro. Se hai avuto backup disponibile, si può solo disinstallare rdp ransomware virus e quindi ripristinare i file senza essere ansiosi di perdere il loro. Se non sapevate cosa ransomware è, non so come è riuscito a entrare nel vostro dispositivo, che è il motivo per cui leggere attentamente il seguente paragrafo.

Come è distribuito ransomware

Un file di crittografia malware è comunemente diffuso attraverso metodi come allegati di posta elettronica, download pericolosi e kit di exploit. Perché gli utenti tendono a essere abbastanza negligente quando ha a che fare con le email e il download di file, spesso non è necessario per ransomware distributori per l’utilizzo di più metodi sofisticati. Che non significa più elaborate, i metodi non sono utilizzati in tutti, però. Truffatori scrivere un po ‘ di persuasione e-mail, fingendo di essere da alcuni credibile azienda o organizzazione, aggiungere il malware per la posta elettronica e la invia. Soldi tematiche relative sono un argomento comune a tali e-mail, perché gli utenti tendono a prendere la cosa sul serio e sono più propensi a impegnarsi in. Se i criminali usato un noto nome della società come Amazon, gli utenti più in basso, la loro difesa, e potrebbe aprire un allegato senza pensare come gli hacker potrebbe dire che c’è stata discutibile attività nell’account o è stato effettuato l’acquisto ed il ricevimento è aggiunto. Ci sono un paio di cose che si dovrebbero prendere in considerazione quando l’apertura di allegati e-mail se si desidera mantenere il sistema protetto. Verificare se il mittente è familiare a voi prima di aprire l’allegato che hai mandato, e se non li riconoscono, e controllare attentamente. Non fare l’errore di aprire il file allegato, solo perché il mittente sembra familiare a voi, è necessario controllare prima se l’indirizzo email del mittente corrisponde effettivo di e-mail. Evidenti gli errori di grammatica sono anche un segno. Un altro notevole indizio potrebbe essere il vostro nome assente, se, diciamo che Amazon e che sono state per inviare una e-mail, non sarebbe di usare i saluti tipici come Gentile Cliente/Socio/Utente, e invece vorresti inserire il nome che hai dato loro. Out-of-date le vulnerabilità del software potrebbe essere utilizzato anche da ransomware di entrare nel vostro computer. Quelle le vulnerabilità dei programmi sono spesso risolti rapidamente dopo la loro scoperta, in modo che essi non possono essere utilizzati da software dannoso. Tuttavia, a giudicare dalla distribuzione di WannaCry, evidentemente non a tutti è che è veloce per aggiornare i loro programmi. Situazioni in cui il software dannoso utilizza le vulnerabilità di entrare è perché è fondamentale che i programmi regolarmente le patch. Patch può anche essere permesso di installare automaticamente.

Che cosa potete fare per i vostri dati

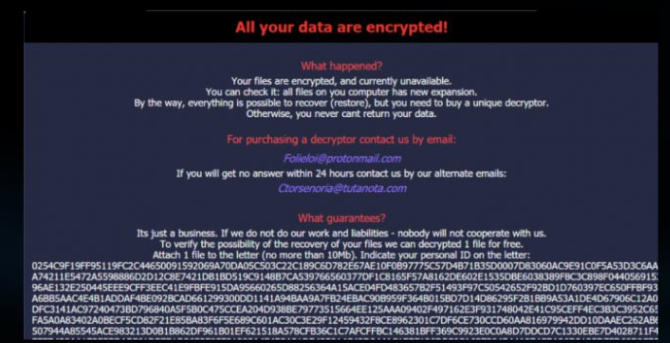

I vostri dati saranno codificati come presto come la codifica del file programma maligno che infetta il sistema. Non sarà in grado di aprire il tuo file, quindi anche se non si nota il processo di crittografia, si sa, alla fine. Vedrai che il file codificati ora hanno una estensione di file, e che probabilmente aiutato a riconoscere i dati cifratura di software dannoso. Purtroppo, i file possono essere permanentemente codificato se un potente algoritmo di crittografia è stato utilizzato. Dopo il processo di crittografia è finito, una nota di riscatto saranno inseriti nel dispositivo, che deve spiegare, in qualche misura, ciò che è accaduto e come si dovrebbe procedere. Il software di decodifica offerto non sarà gratis, ovviamente. Se il prezzo per un decryptor non è specificato, è necessario di contattare il cyber criminali tramite e-mail. Come abbiamo già discusso, pagare per uno strumento di crittografia non è l’idea migliore, per ragioni che abbiamo già discusso. Solo prendere in considerazione il pagamento quando tutto il resto non è un successo. Forse hai dimenticato che hai eseguito il backup dei file. Per alcuni ransomware, la gente potrebbe anche trovare free decryptors. Se i dati crittografia programma maligno è crackable, un malware specialista potrebbe essere in grado di rilasciare un tool che sbloccare rdp ransomware file per libero. Guardare in opzione e solo quando si è certi che non c’è libero software di decodifica, si dovrebbe pensare anche a pagare. Utilizza il denaro per il backup potrebbe essere più utile. Se, dopo aver fatto il backup prima che il dispositivo è stato infettato, si dovrebbe essere in grado di ripristinare da lì, dopo la cancellazione di rdp ransomware virus. Ora che ti rendi conto di quanto male questo tipo di infezione può causare, cercare di schivare il più possibile. Principalmente si deve sempre aggiornare il software, scaricare solo da secure/fonti legittime e interrompere in modo casuale apertura di file allegati alle e-mail.

Modi per terminare rdp ransomware virus

Se il file crittografia malware rimane nel vostro computer, Un software anti-malware dovrebbe essere utilizzato per sbarazzarsi di esso. Se si tenta di risolvere rdp ransomware in modalità manuale, si potrebbe finire per danneggiare ulteriormente il sistema, in modo che non è incoraggiato. Pertanto, optando per il metodo automatico sarebbe quello che noi suggeriamo. Potrebbe anche aiutare a prevenire questi tipi di infezioni in futuro, oltre ad aiutare la rimozione di questo. In modo da controllare che corrisponda a ciò che è necessario, installare, hanno la scansione del sistema e se la minaccia è trovato, sospendere. Tuttavia, il programma non è in grado di ripristinare i file, in modo da non essere sorpreso che i tuoi file come erano criptati. Se siete sicuri che il vostro computer è pulito, andare sbloccare rdp ransomware di file da un backup.

Offers

Scarica lo strumento di rimozioneto scan for dp ransomwareUse our recommended removal tool to scan for dp ransomware. Trial version of provides detection of computer threats like dp ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft dettagli WiperSoft è uno strumento di sicurezza che fornisce protezione in tempo reale dalle minacce potenziali. Al giorno d'oggi, molti utenti tendono a scaricare il software gratuito da ...

Scarica|più

È MacKeeper un virus?MacKeeper non è un virus, né è una truffa. Mentre ci sono varie opinioni sul programma su Internet, un sacco di persone che odiano così notoriamente il programma non hanno ma ...

Scarica|più

Mentre i creatori di MalwareBytes anti-malware non sono stati in questo business per lungo tempo, essi costituiscono per esso con il loro approccio entusiasta. Statistica da tali siti come CNET dimost ...

Scarica|più

Quick Menu

passo 1. Eliminare dp ransomware utilizzando la modalità provvisoria con rete.

Rimuovere dp ransomware da Windows 7/Windows Vista/Windows XP

- Fare clic su Start e selezionare Arresta il sistema.

- Scegliere Riavvia e scegliere OK.

- Iniziare toccando F8 quando il tuo PC inizia a caricare.

- Sotto opzioni di avvio avanzate, selezionare modalità provvisoria con rete.

- Aprire il browser e scaricare l'utilità anti-malware.

- Utilizzare l'utilità per rimuovere dp ransomware

Rimuovere dp ransomware da Windows 8 e Windows 10

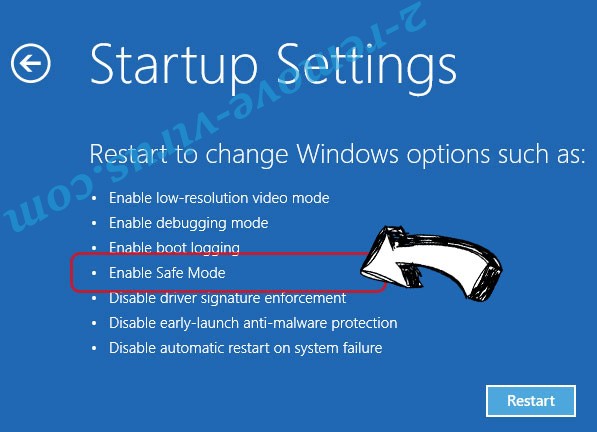

- La schermata di login di Windows, premere il pulsante di alimentazione.

- Toccare e tenere premuto MAIUSC e selezionare Riavvia.

- Vai a Troubleshoot → Advanced options → Start Settings.

- Scegliere di attivare la modalità provvisoria o modalità provvisoria con rete in impostazioni di avvio.

- Fare clic su Riavvia.

- Aprire il browser web e scaricare la rimozione di malware.

- Utilizzare il software per eliminare dp ransomware

passo 2. Ripristinare i file utilizzando Ripristino configurazione di sistema

Eliminare dp ransomware da Windows 7/Windows Vista/Windows XP

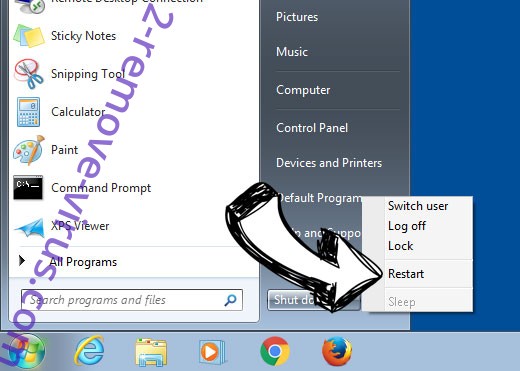

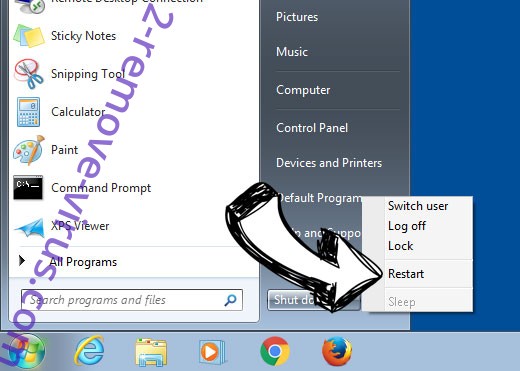

- Fare clic su Start e scegliere Chiudi sessione.

- Selezionare Riavvia e OK

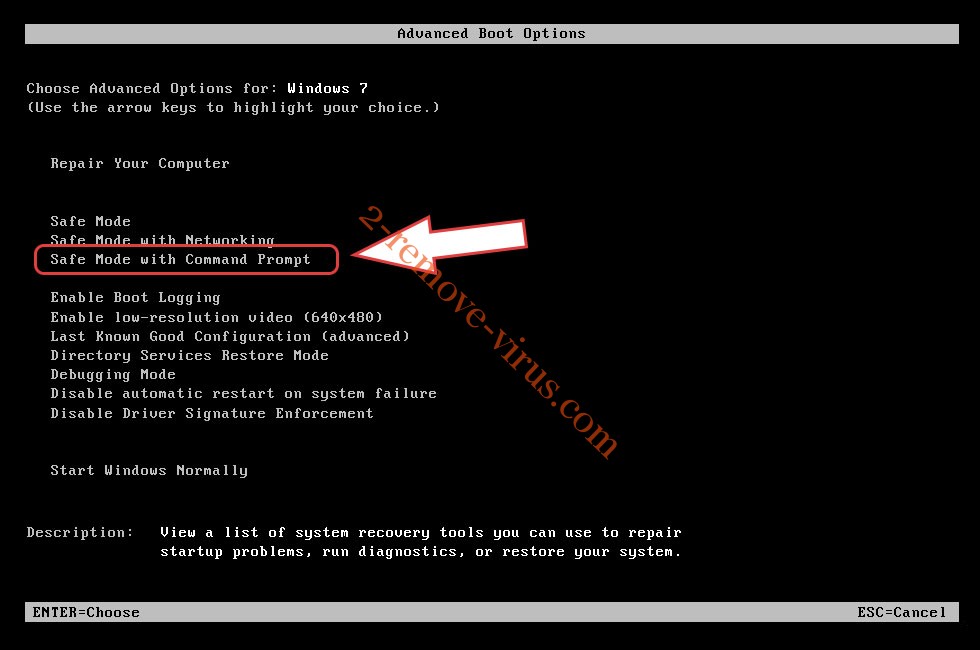

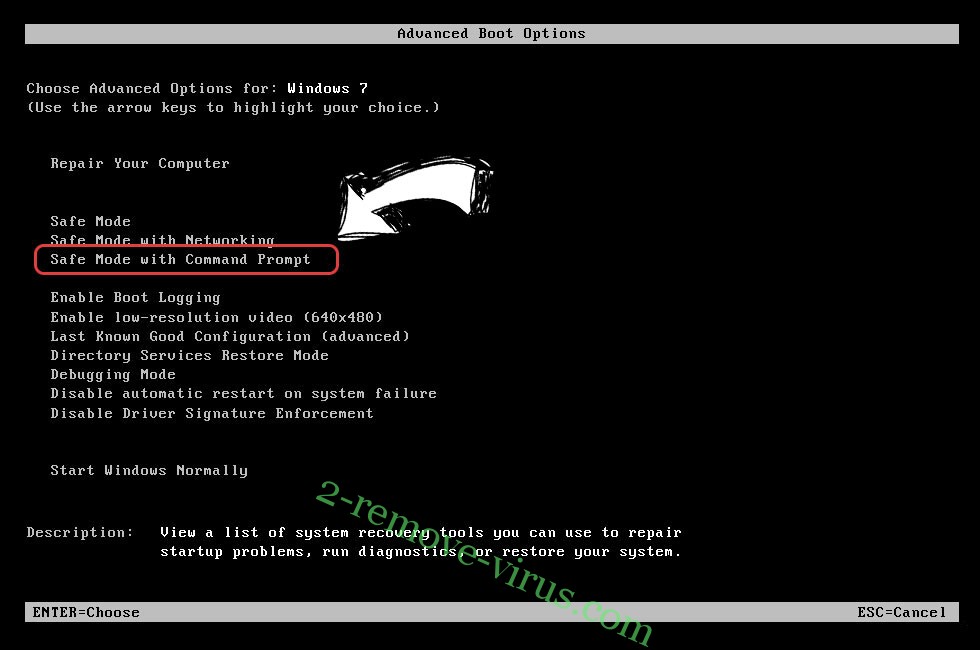

- Quando il tuo PC inizia a caricare, premere F8 ripetutamente per aprire le opzioni di avvio avanzate

- Scegliere prompt dei comandi dall'elenco.

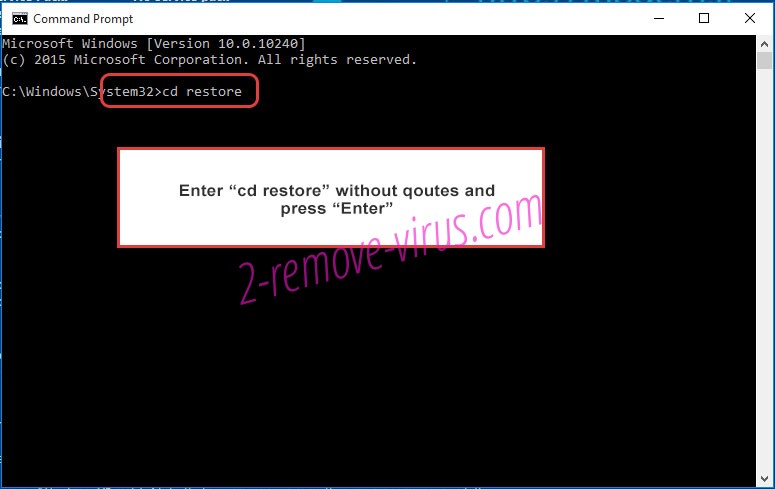

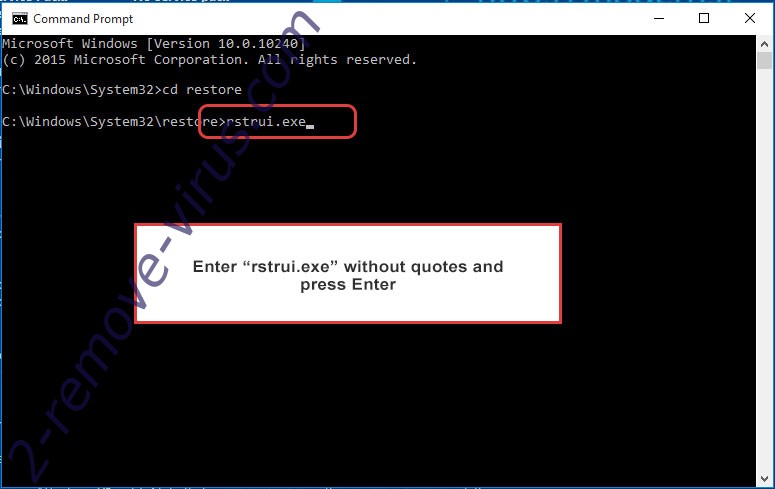

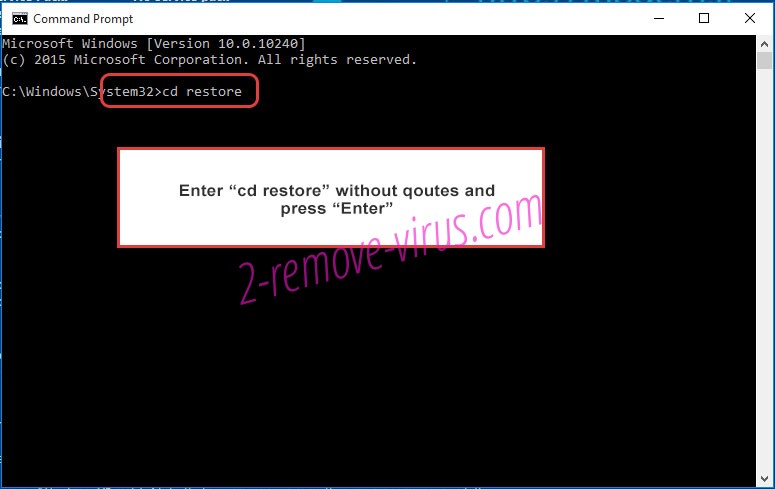

- Digitare cd restore e toccare INVIO.

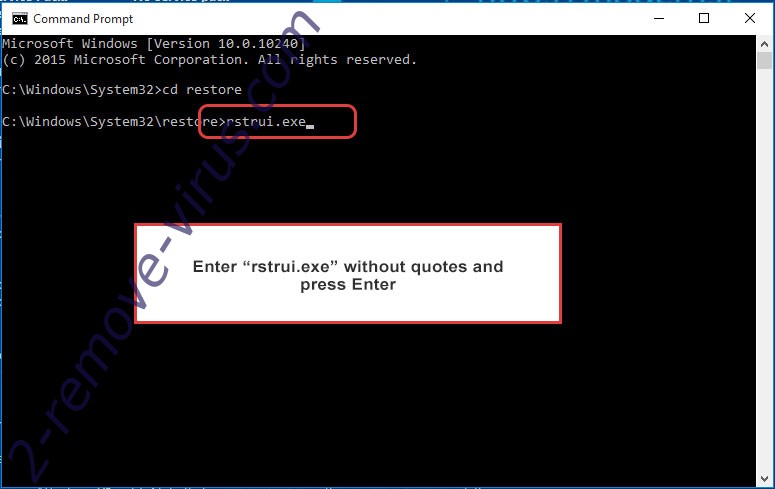

- Digitare rstrui.exe e premere INVIO.

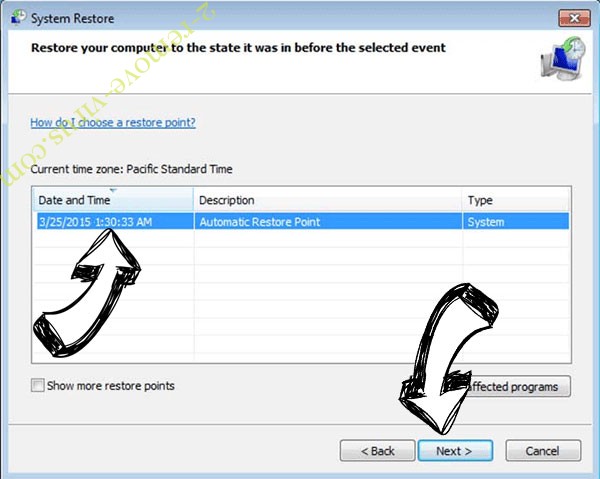

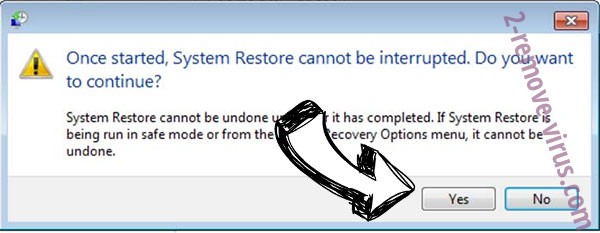

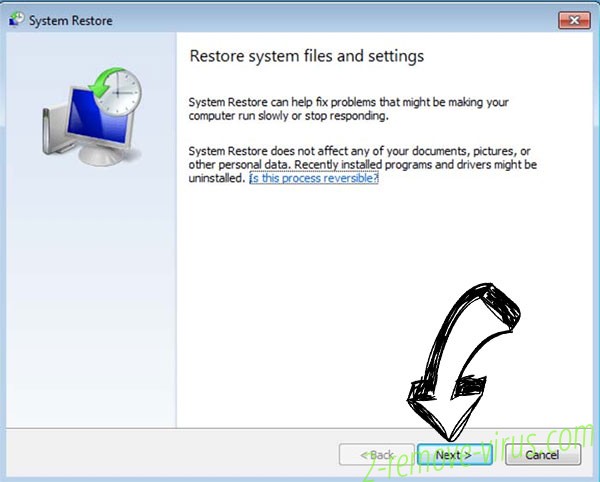

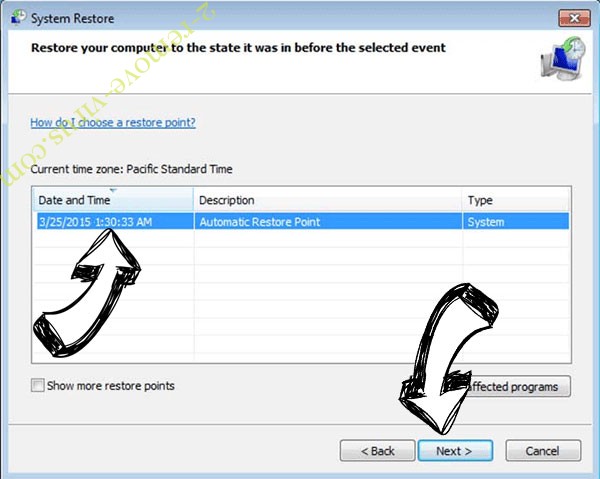

- Fare clic su Avanti nella nuova finestra e selezionare il punto di ripristino prima dell'infezione.

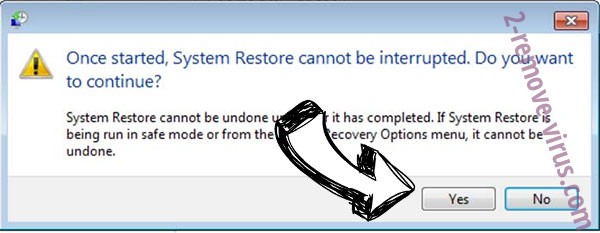

- Fare nuovamente clic su Avanti e fare clic su Sì per avviare il ripristino del sistema.

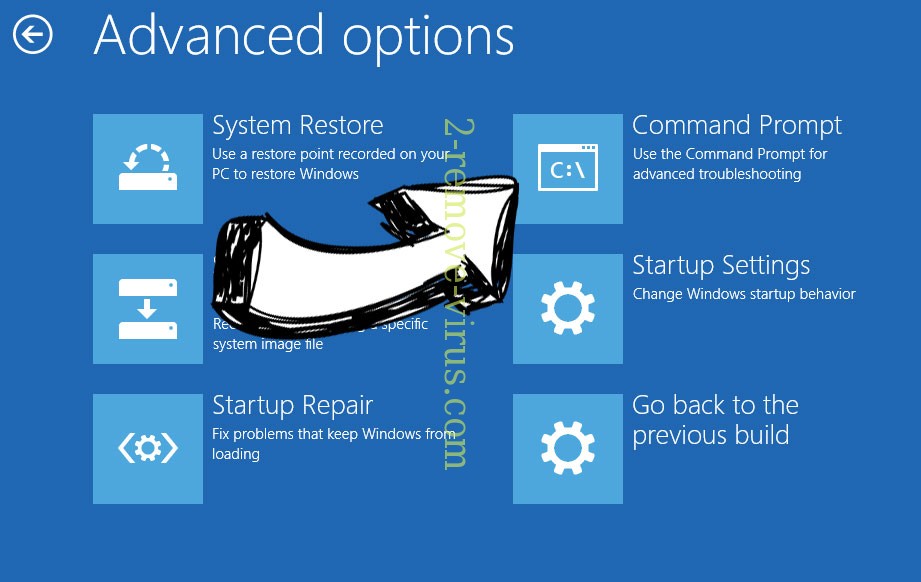

Eliminare dp ransomware da Windows 8 e Windows 10

- Fare clic sul pulsante di alimentazione sulla schermata di login di Windows.

- Premere e tenere premuto MAIUSC e fare clic su Riavvia.

- Scegliere risoluzione dei problemi e vai a opzioni avanzate.

- Selezionare Prompt dei comandi e scegliere Riavvia.

- Nel Prompt dei comandi, ingresso cd restore e premere INVIO.

- Digitare rstrui.exe e toccare nuovamente INVIO.

- Fare clic su Avanti nella finestra Ripristino configurazione di sistema nuovo.

- Scegliere il punto di ripristino prima dell'infezione.

- Fare clic su Avanti e quindi fare clic su Sì per ripristinare il sistema.