È questa una grave minaccia

Il ransomware noto come .REDL file ransomware è classificato come molto dannoso infezione, a causa del possibile danno che potrebbe causare. Mentre ransomware è stato ampiamente parlato, si potrebbe avere perso, quindi si potrebbe non sapere che cosa infezione potrebbe significare per il vostro computer. Dati cifratura software dannoso consente di crittografare i dati utilizzando algoritmi di crittografia forte, e una volta che il processo è finito, sarete in grado di accedervi. Dati cifratura software dannoso è considerato una pericolosa infezione a causa di file di decodifica non è necessariamente possibile in tutti i casi. Hai l’opzione di acquisto di decodifica strumento da truffatori, ma per vari motivi, che non è l’idea migliore.

In primo luogo, si può essere sprecare il vostro denaro, perché i file non sono sempre recuperato dopo il pagamento. Pensare a ciò che è l’arresto dei criminali di prendere il vostro denaro. Che il denaro sarebbe, inoltre, il finanziamento dei futuri software dannoso progetti. Si desidera supportare qualcosa che fa molti danni per milioni di dollari. Quando la gente paga, la codifica dei dati malware diventa sempre più redditizio, in modo da disegnare di più le persone che vogliono guadagnare denaro facile. Investire il denaro che è richiesto di voi in backup potrebbe essere un saggio opzione, perché non avrebbe bisogno di preoccuparsi per la perdita di file di nuovo. Se il backup è stato fatto prima che la codifica del file di malware contaminato il dispositivo, si può solo disinstallare .REDL file ransomware virus e recuperare i file. Se non hai imbattuto in codifica del file di malware prima, si potrebbe non sapere come è riuscito a entrare nel vostro sistema, nel qual caso leggere attentamente il seguente paragrafo.

Come si fa a diffusione ransomware

Allegati e-mail, kit di exploit e download pericolosi sono i metodi di distribuzione, è necessario essere attenti circa la maggior parte. Un gran numero di ransomware di fare affidamento su utente negligenza durante l’apertura di allegati e-mail e di non utilizzare più elaborati modi. Metodi più sofisticati potrebbe essere utilizzato come bene, anche se non così spesso. Tutti i cyber criminali dovete fare è usare un noto nome della società, scrivere una lettera e-mail, allegare il malware-guidato file e-mail e inviarlo a potenziali vittime. Le e-mail che spesso parlare di soldi, perché a causa della delicatezza dell’argomento, le persone sono più inclini a loro apertura. Molto spesso vedrete grandi nomi di società come Amazon utilizzato, per esempio, se Amazon inviato una mail con la ricevuta di acquisto che l’utente non ricordano fare, lui/lei avrebbe aperto il file allegato immediatamente. Quando hai a che fare con le email, ci sono alcune cose da guardare fuori per se si desidera proteggere il vostro sistema. E ‘ molto importante assicurarsi che il mittente potrebbe essere attendibile prima di aprire il loro mandato allegato. Non fare l’errore di aprire l’allegato, solo perché il mittente appare reale, è necessario innanzitutto verificare se l’indirizzo e-mail partite. Le e-mail contengono spesso errori grammaticali, che tendono ad essere abbastanza evidente. Il modo in cui si sono salutati potrebbe anche essere un indizio, come legittime le aziende il cui indirizzo email è abbastanza importante per aprire utilizzare il tuo nome, invece di saluti come Gentile Cliente/Utente. Punti deboli in un dispositivo può anche essere utilizzato per l’infezione. Coloro i punti deboli sono di solito identificate dai ricercatori di sicurezza, e quando i fornitori di diventare consapevole che il rilascio di aggiornamenti in modo che i malintenzionati non possono approfittare di loro per distribuire malware. Come WannaCry ha dimostrato, tuttavia, non tutti è che è veloce per installare gli aggiornamenti per il software. Siete suggerito per aggiornare il software, ogni volta che una patch viene rilasciata. Gli aggiornamenti possono installare in automatico, se non vuole stare a disturbarti con loro ogni volta.

Che cosa fa

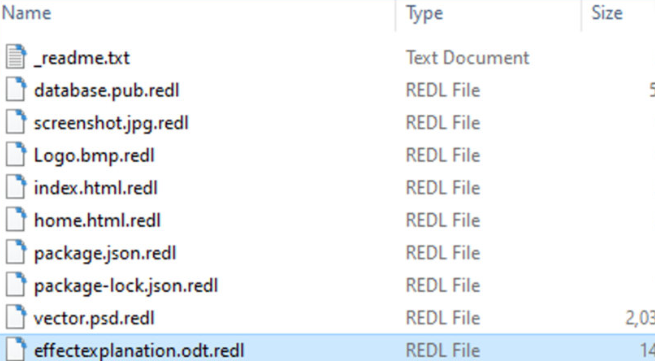

Ransomware effettuerà una scansione per determinati tipi di file una volta che si installa, e saranno cifrati in fretta, dopo che essi sono stati identificati. All’inizio, potrebbe non essere chiaro cosa sta succedendo, ma quando ti rendi conto che non è possibile aprire il file, dovrebbe diventare chiaro. I file sono stati crittografati avrà un’estensione aggiunto a loro, che possono aiutare le persone a trovare i dati di crittografia software dannoso nome. Potenti algoritmi di crittografia potrebbe essere stato utilizzato per codificare i dati, il che significa che non è possibile la decifrazione. Nella nota di riscatto, criminali saranno in grado di dirvi che cosa è successo con i vostri dati, e di offrire un modo per ripristinarli. La decrittografia strumento proposto non sono gratis, naturalmente. La nota dovrebbe spiegare chiaramente quanto il decryptor i costi, ma se non, che vi darà un indirizzo email per contattare il cyber criminali per impostare un prezzo. Pagare il riscatto non è quello che vi consigliamo per le ragioni che abbiamo già detto sopra. Prima ancora di prendere in considerazione il pagamento, provate tutte le altre opzioni. Forse hai dimenticato che hai fatto il backup per i vostri dati. Può anche essere possibile che si sarebbe in grado di individuare un libero decryptor. Se il ransomware è crackable, un malware ricercatore può essere in grado di rilasciare un tool per libero. Da prendere in considerazione prima ancora di pensare di dare le esigenze. Se si utilizza alcuni di quei soldi per il backup, non si può non mettere in questo tipo di situazione, di nuovo, perché i tuoi dati saranno salvati in un luogo sicuro. E se è disponibile un backup, ripristino dei file deve essere eseguita dopo aver eliminato .REDL file ransomware virus, se ancora rimane sul vostro dispositivo. Se si familiarizzare con come ransomware, si dovrebbe essere in grado di proteggere il vostro dispositivo da ransomware. Assicurarsi di installare l’aggiornamento ogni volta che è disponibile un aggiornamento, non aprire file casuali aggiunti messaggi di posta elettronica, e solo scaricare cose provenienti da fonti affidabili.

Modi per risolvere .REDL file ransomware

Sarebbe un’idea migliore per ottenere un programma anti-malware perché è necessario per ottenere il ransomware dal computer se ancora rimane. Quando si cerca di riparare manualmente .REDL file ransomware virus potrebbe causare ulteriori danni se non si è prudenti, o un esperto quando si tratta di computer. Invece, utilizzando un software di rimozione malware di non mettere il vostro dispositivo in pericolo. Questi tipi di programmi sono realizzati con l’intento di rilevare o addirittura l’arresto di questi tipi di minacce. Trovare che anti-malware programma di utilità è più adatto per voi, installarlo e autorizza ad eseguire una scansione del sistema per identificare l’infezione. Non aspettatevi che il software anti-malware per aiutare nel ripristino dei file, perché non è in grado di farlo. Dopo la codifica dei dati programma maligno è andato, è sicuro da usare nuovamente il sistema.

Offers

Scarica lo strumento di rimozioneto scan for .REDL file ransomwareUse our recommended removal tool to scan for .REDL file ransomware. Trial version of provides detection of computer threats like .REDL file ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft dettagli WiperSoft è uno strumento di sicurezza che fornisce protezione in tempo reale dalle minacce potenziali. Al giorno d'oggi, molti utenti tendono a scaricare il software gratuito da ...

Scarica|più

È MacKeeper un virus?MacKeeper non è un virus, né è una truffa. Mentre ci sono varie opinioni sul programma su Internet, un sacco di persone che odiano così notoriamente il programma non hanno ma ...

Scarica|più

Mentre i creatori di MalwareBytes anti-malware non sono stati in questo business per lungo tempo, essi costituiscono per esso con il loro approccio entusiasta. Statistica da tali siti come CNET dimost ...

Scarica|più

Quick Menu

passo 1. Eliminare .REDL file ransomware utilizzando la modalità provvisoria con rete.

Rimuovere .REDL file ransomware da Windows 7/Windows Vista/Windows XP

- Fare clic su Start e selezionare Arresta il sistema.

- Scegliere Riavvia e scegliere OK.

- Iniziare toccando F8 quando il tuo PC inizia a caricare.

- Sotto opzioni di avvio avanzate, selezionare modalità provvisoria con rete.

- Aprire il browser e scaricare l'utilità anti-malware.

- Utilizzare l'utilità per rimuovere .REDL file ransomware

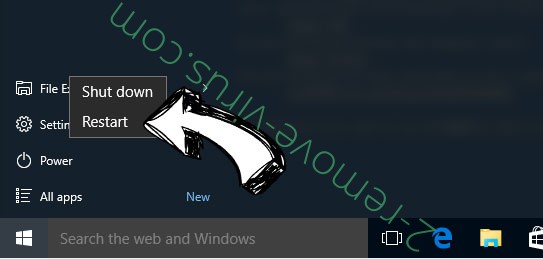

Rimuovere .REDL file ransomware da Windows 8 e Windows 10

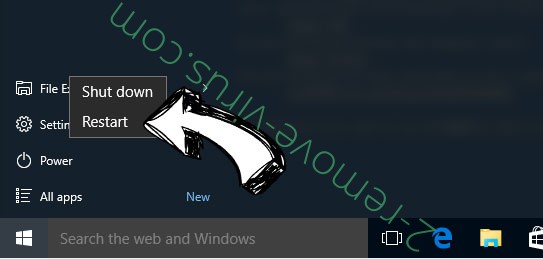

- La schermata di login di Windows, premere il pulsante di alimentazione.

- Toccare e tenere premuto MAIUSC e selezionare Riavvia.

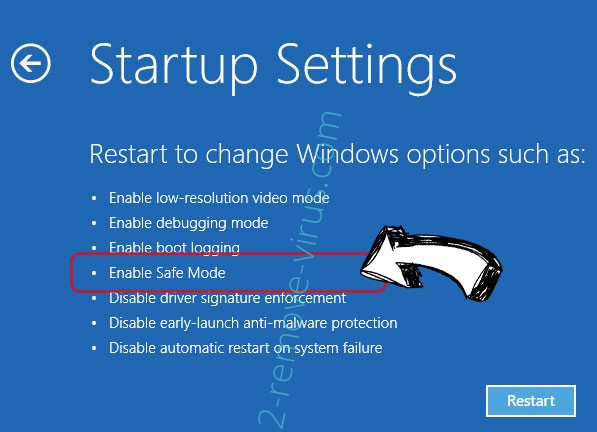

- Vai a Troubleshoot → Advanced options → Start Settings.

- Scegliere di attivare la modalità provvisoria o modalità provvisoria con rete in impostazioni di avvio.

- Fare clic su Riavvia.

- Aprire il browser web e scaricare la rimozione di malware.

- Utilizzare il software per eliminare .REDL file ransomware

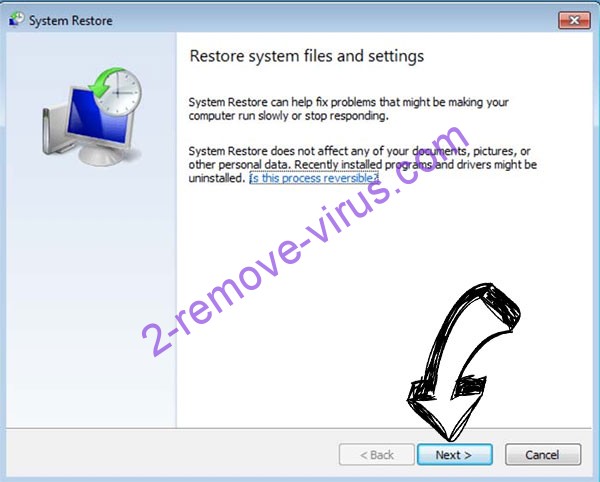

passo 2. Ripristinare i file utilizzando Ripristino configurazione di sistema

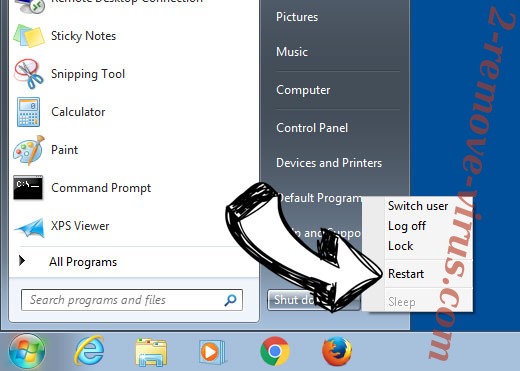

Eliminare .REDL file ransomware da Windows 7/Windows Vista/Windows XP

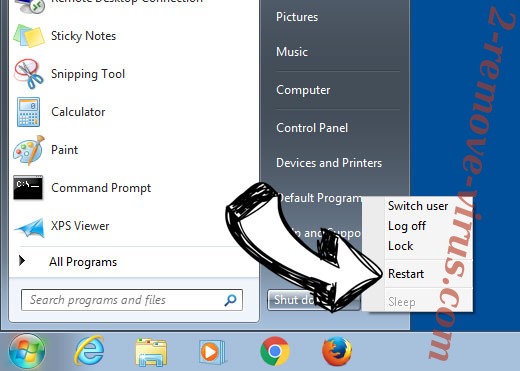

- Fare clic su Start e scegliere Chiudi sessione.

- Selezionare Riavvia e OK

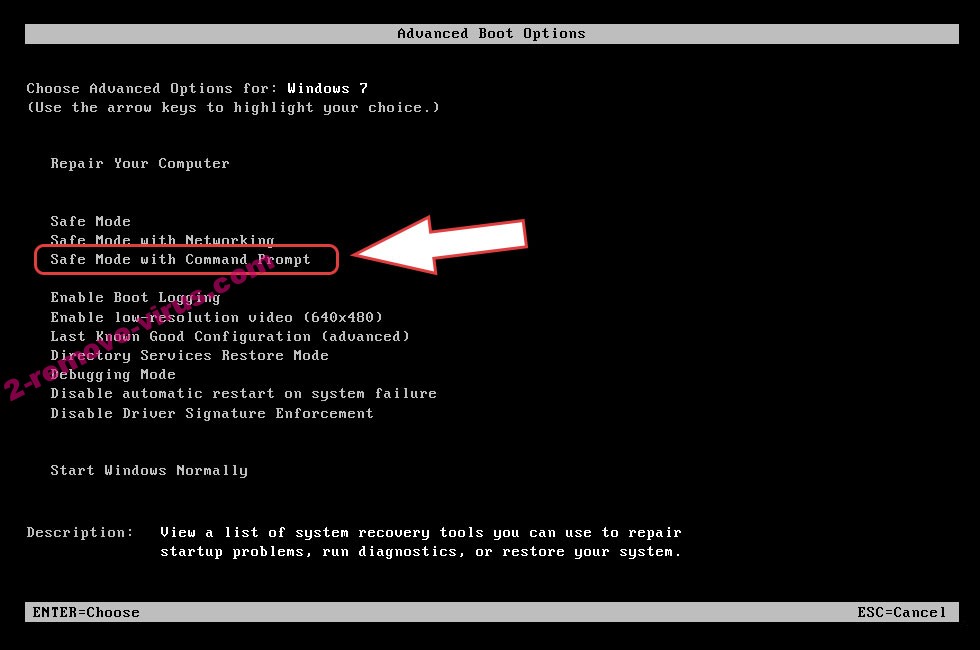

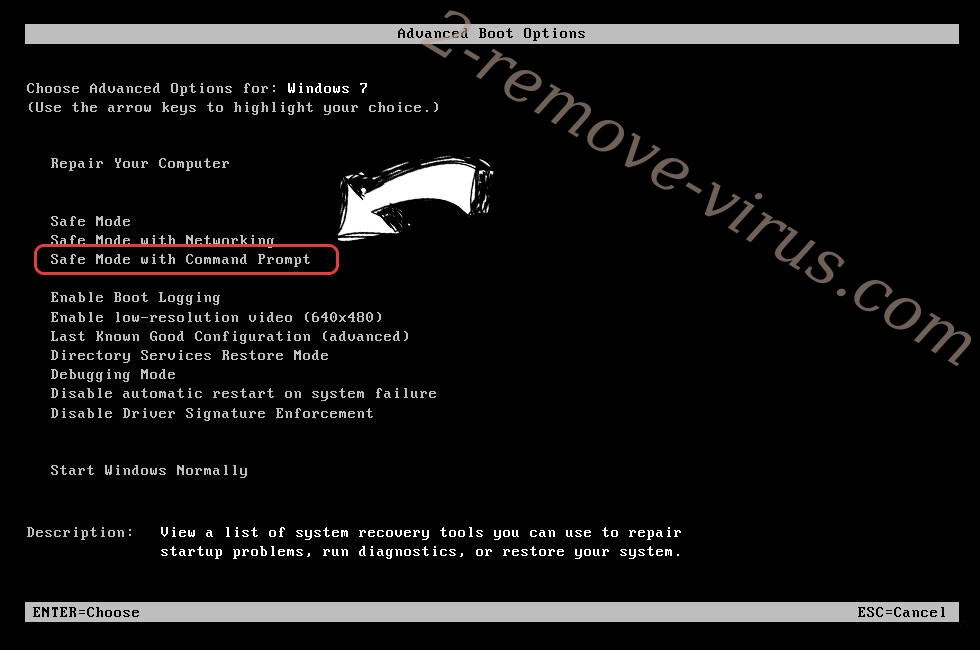

- Quando il tuo PC inizia a caricare, premere F8 ripetutamente per aprire le opzioni di avvio avanzate

- Scegliere prompt dei comandi dall'elenco.

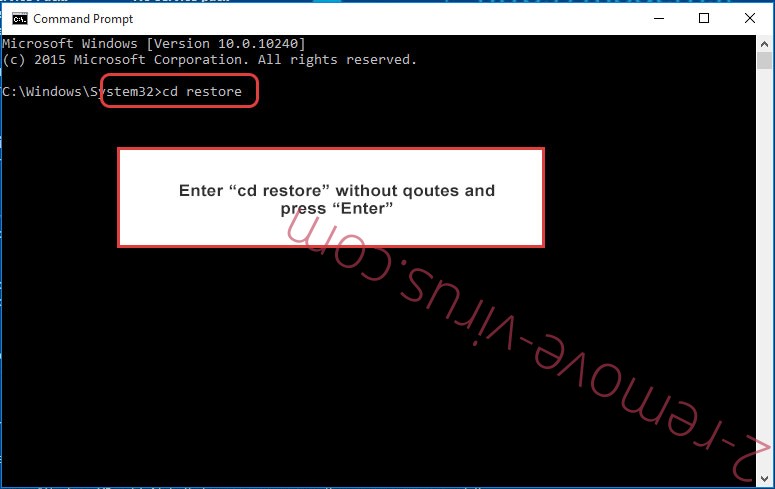

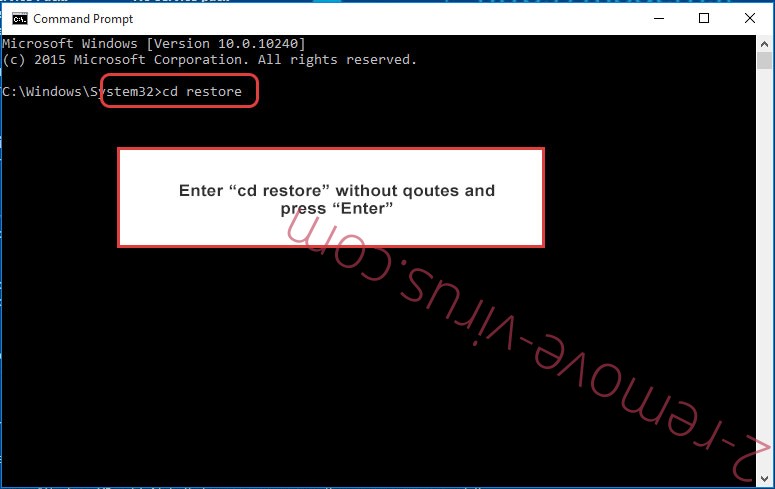

- Digitare cd restore e toccare INVIO.

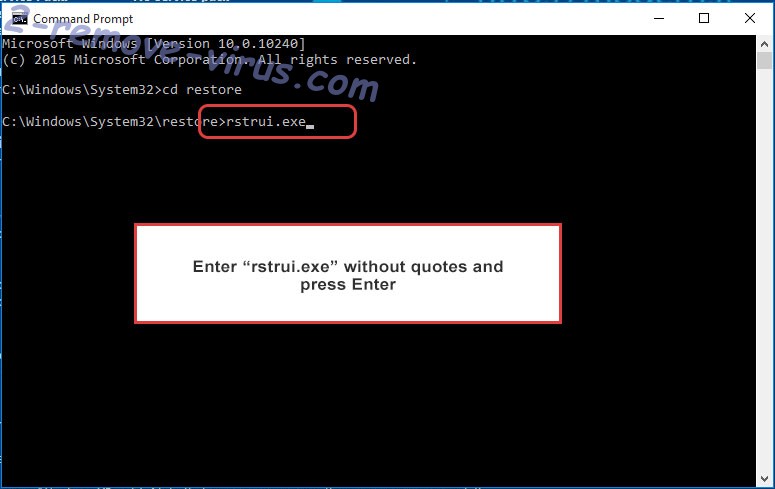

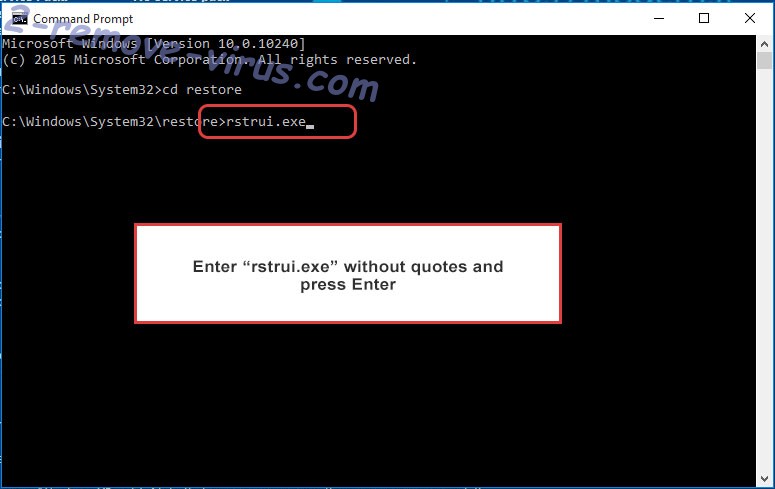

- Digitare rstrui.exe e premere INVIO.

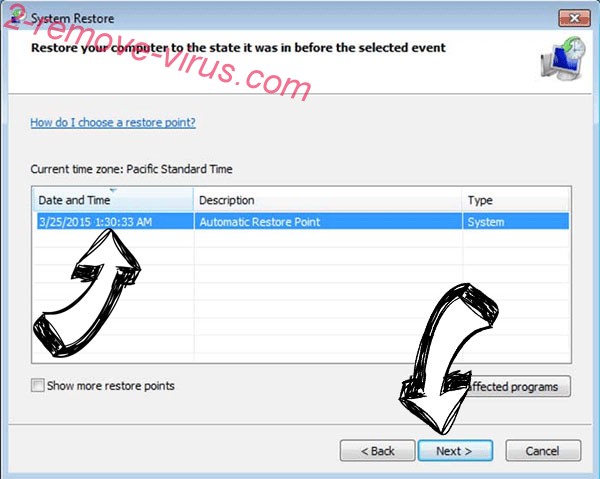

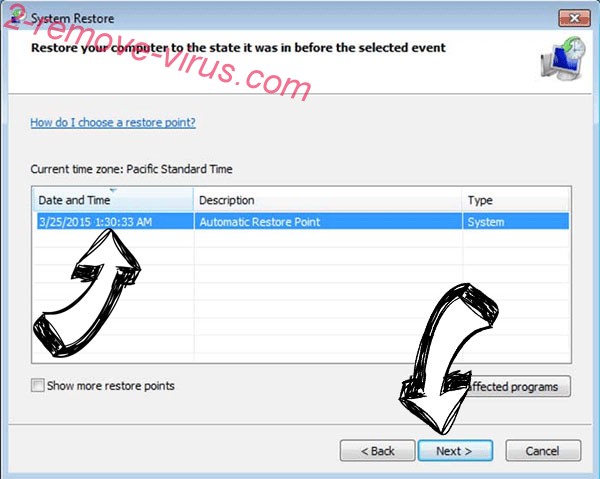

- Fare clic su Avanti nella nuova finestra e selezionare il punto di ripristino prima dell'infezione.

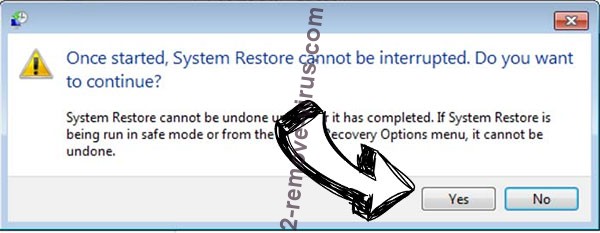

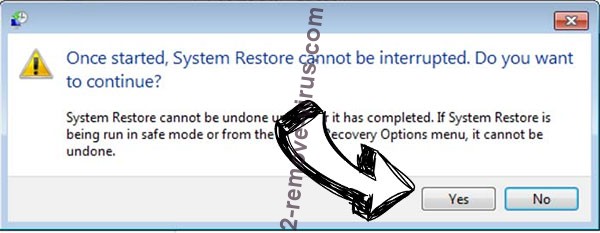

- Fare nuovamente clic su Avanti e fare clic su Sì per avviare il ripristino del sistema.

Eliminare .REDL file ransomware da Windows 8 e Windows 10

- Fare clic sul pulsante di alimentazione sulla schermata di login di Windows.

- Premere e tenere premuto MAIUSC e fare clic su Riavvia.

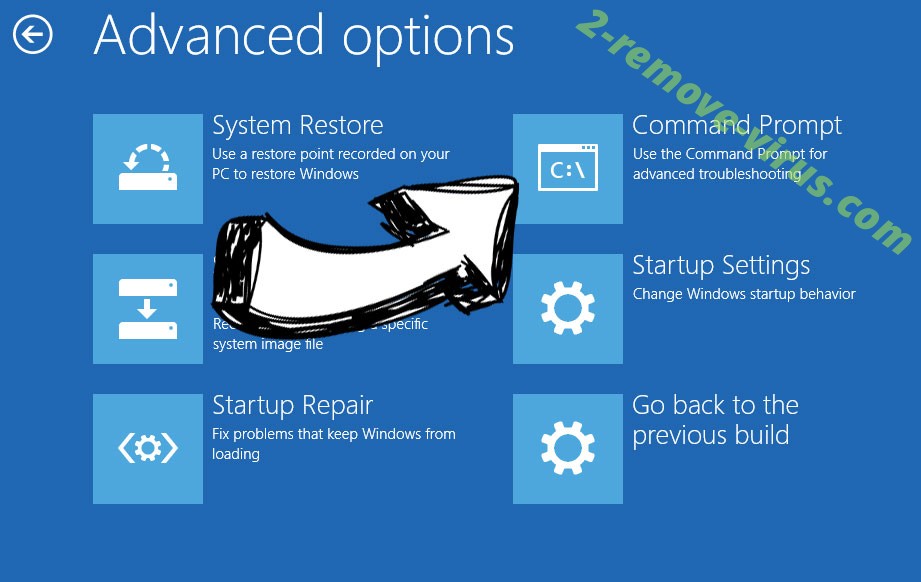

- Scegliere risoluzione dei problemi e vai a opzioni avanzate.

- Selezionare Prompt dei comandi e scegliere Riavvia.

- Nel Prompt dei comandi, ingresso cd restore e premere INVIO.

- Digitare rstrui.exe e toccare nuovamente INVIO.

- Fare clic su Avanti nella finestra Ripristino configurazione di sistema nuovo.

- Scegliere il punto di ripristino prima dell'infezione.

- Fare clic su Avanti e quindi fare clic su Sì per ripristinare il sistema.