Cos’è Tcvp il virus

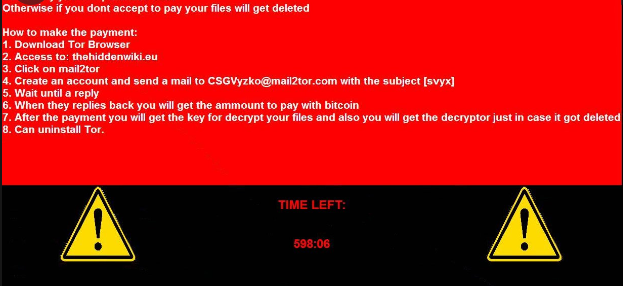

Tcvp è un malware di crittografia dei file, solitamente noto come ransomware. Il programma dannoso per la codifica dei dati non è qualcosa di cui tutti gli utenti hanno sentito parlare e, se lo hai appena incontrato, imparerai quanto possa essere dannoso in prima persona. Il ransomware utilizza potenti algoritmi di crittografia per la crittografia dei dati e, una volta bloccati, l’accesso ad essi sarà impedito. Il motivo per cui questo malware è classificato come di alto livello è perché non è sempre possibile decrittografare i file.

Hai la possibilità di pagare i truffatori per un’utilità di decrittazione, ma non lo incoraggiamo. Prima di tutto, potresti spendere i tuoi soldi per niente perché i file non vengono necessariamente recuperati dopo il pagamento. Perché le persone responsabili della crittografia dei tuoi file dovrebbero aiutarti a recuperarli quando potrebbero semplicemente prendere i soldi che dai loro. Inoltre, il denaro che fornisci andrebbe a finanziare più malware e malware di codifica dei dati futuri. Vorresti davvero sostenere qualcosa che fa molti milioni di dollari di danni. I truffatori si rendono anche conto che possono fare soldi facili e quando le persone pagano il riscatto, rendono l’industria del ransomware attraente per quel tipo di persone. Potresti trovarti di nuovo in questo tipo di situazione in futuro, quindi investire i soldi richiesti nel backup sarebbe più saggio perché la perdita di dati non sarebbe una possibilità. Se hai avuto il backup prima che il tuo sistema venisse contaminato, cancella virus Tcvp e ripristina i file da lì. I metodi di distribuzione del ransomware potrebbero non essere noti all’utente e spiegheremo i metodi più frequenti nei paragrafi seguenti.

Tcvp Metodi di distribuzione dei virus dei file

Vengono utilizzati metodi piuttosto basilari per diffondere software dannoso per la codifica dei dati, come e-mail di spam e download dannosi. Poiché gli utenti sono piuttosto negligenti quando aprono e-mail e scaricano file, spesso non è necessario che coloro che diffondono ransomware utilizzino metodi più sofisticati. Questo non vuol dire che gli spargitori non usino affatto metodi più elaborati, comunque. Tutto ciò che i criminali devono fare è utilizzare un nome di azienda famoso, scrivere un’e-mail generica ma in qualche modo credibile, allegare il file infetto all’e-mail e inviarlo alle potenziali vittime. Generalmente, le e-mail menzioneranno il denaro, che gli utenti sono più inclini a prendere sul serio. Gli hacker preferiscono fingere di essere di Amazon e avvisarti che è stata notata una strana attività nel tuo account o che è stato effettuato qualche tipo di acquisto. È necessario prestare attenzione a determinati segni quando si aprono le e-mail se si desidera proteggere il dispositivo. Controlla il mittente per assicurarti che sia qualcuno che conosci. Controllare l’indirizzo email del mittente è ancora importante, anche se conosci il mittente. Queste e-mail dannose spesso presentano anche errori grammaticali, che tendono ad essere piuttosto facili da notare. Dovresti anche prendere nota di come il mittente si rivolge a te, se si tratta di un mittente con cui hai avuto affari prima, ti saluteranno sempre con il tuo nome, invece di un cliente o membro universale. Le vulnerabilità in un dispositivo possono anche essere utilizzate dal ransomware per entrare nel tuo dispositivo. Un programma ha alcuni punti deboli che possono essere sfruttati per consentire al malware di entrare in un computer, ma gli autori di software li correggono non appena vengono scoperti. Tuttavia, come hanno dimostrato gli attacchi ransomware in tutto il mondo, non tutti installano tali aggiornamenti. È fondamentale aggiornare frequentemente il software perché se un punto debole è abbastanza grave, i punti deboli gravi possono essere utilizzati da software dannoso, quindi è fondamentale che tutti i programmi siano corretti. Gli aggiornamenti possono essere installati automaticamente, se non si desidera creare problemi ogni volta.

Cosa fa il Tcvp virus di file

Un malware di crittografia dei file non prende di mira tutti i file, ma solo alcuni tipi e, quando vengono individuati, vengono codificati quasi immediatamente. Anche se ciò che è successo inizialmente non era chiaro, saprai sicuramente che qualcosa non va quando i file non si aprono come dovrebbero. Tutti i file codificati avranno un’estensione aggiunta a loro, che può aiutare gli utenti a capire il file che crittografa il nome del software dannoso. Sfortunatamente, i file potrebbero essere crittografati in modo permanente se è stato implementato un algoritmo di crittografia forte. In una nota, i criminali ti diranno che hanno crittografato i tuoi dati e ti offriranno un metodo per decrittografarli. Ti proporranno un decryptor, che non sarà gratuito. Se l’importo del riscatto non viene mostrato in modo specifico, dovresti utilizzare l’indirizzo email fornito per contattare gli hacker per scoprire l’importo, che potrebbe dipendere dal valore dei tuoi dati. Chiaramente, pagare il riscatto non è incoraggiato. Quando tutte le altre opzioni non aiutano, solo allora dovresti pensare di pagare. Forse non ricordi di aver creato copie. O forse è stata rilasciata un’utilità di decrittazione gratuita. Se il malware di codifica dei file è crackabile, qualcuno potrebbe essere in grado di rilasciare un decryptor gratuitamente. Guarda questa opzione e solo quando sei certo che non esiste un’utilità di decrittazione gratuita, dovresti anche pensare di pagare. Non dovresti preoccuparti se finisci di nuovo in questa situazione se investissi parte di quella somma nel backup. E se il backup è disponibile, è possibile ripristinare i file da lì dopo aver disinstallato Tcvp il virus, se rimane ancora sul computer. In futuro, cerca almeno di assicurarti di evitare il ransomware il più possibile familiarizzando con il modo in cui si diffonde. Per lo meno, non aprire gli allegati e-mail in modo casuale, aggiornare il software e scaricare solo da fonti di cui sai di poterti fidare.

Tcvp allontanamento

Uno strumento anti-malware sarà necessario se si desidera sbarazzarsi del ransomware nel caso in cui rimanga ancora sul computer. Potrebbe essere difficile correggere Tcvp manualmente il virus perché potresti finire per danneggiare involontariamente il tuo dispositivo. Un programma anti-malware sarebbe un’opzione più sicura in questa situazione. Il software non solo ti aiuterebbe a prenderti cura dell’infezione, ma potrebbe impedire ai futuri dati di crittografare il malware. Scegli il programma anti-malware che meglio corrisponde a ciò di cui hai bisogno, scaricalo ed esegui la scansione del computer alla ricerca della minaccia una volta installato. Tieni presente che uno strumento di rimozione malware terminerà solo la minaccia, non aiuterà nella decrittografia dei dati. Dopo che il ransomware è stato completamente eliminato, è possibile utilizzare nuovamente in modo sicuro il dispositivo, durante il backup regolare dei file.

Offers

Scarica lo strumento di rimozioneto scan for TcvpUse our recommended removal tool to scan for Tcvp. Trial version of provides detection of computer threats like Tcvp and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft dettagli WiperSoft è uno strumento di sicurezza che fornisce protezione in tempo reale dalle minacce potenziali. Al giorno d'oggi, molti utenti tendono a scaricare il software gratuito da ...

Scarica|più

È MacKeeper un virus?MacKeeper non è un virus, né è una truffa. Mentre ci sono varie opinioni sul programma su Internet, un sacco di persone che odiano così notoriamente il programma non hanno ma ...

Scarica|più

Mentre i creatori di MalwareBytes anti-malware non sono stati in questo business per lungo tempo, essi costituiscono per esso con il loro approccio entusiasta. Statistica da tali siti come CNET dimost ...

Scarica|più

Quick Menu

passo 1. Eliminare Tcvp utilizzando la modalità provvisoria con rete.

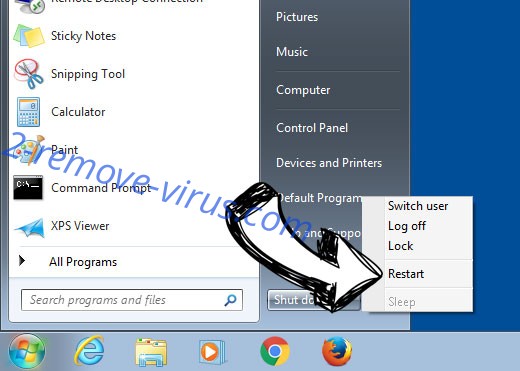

Rimuovere Tcvp da Windows 7/Windows Vista/Windows XP

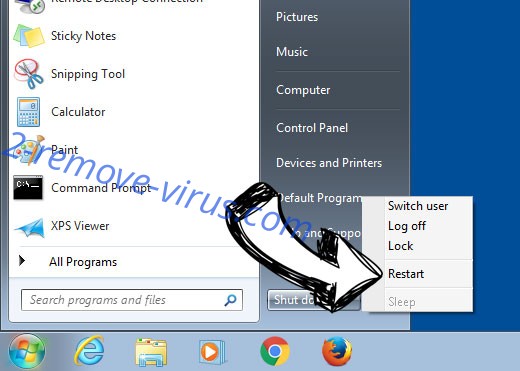

- Fare clic su Start e selezionare Arresta il sistema.

- Scegliere Riavvia e scegliere OK.

- Iniziare toccando F8 quando il tuo PC inizia a caricare.

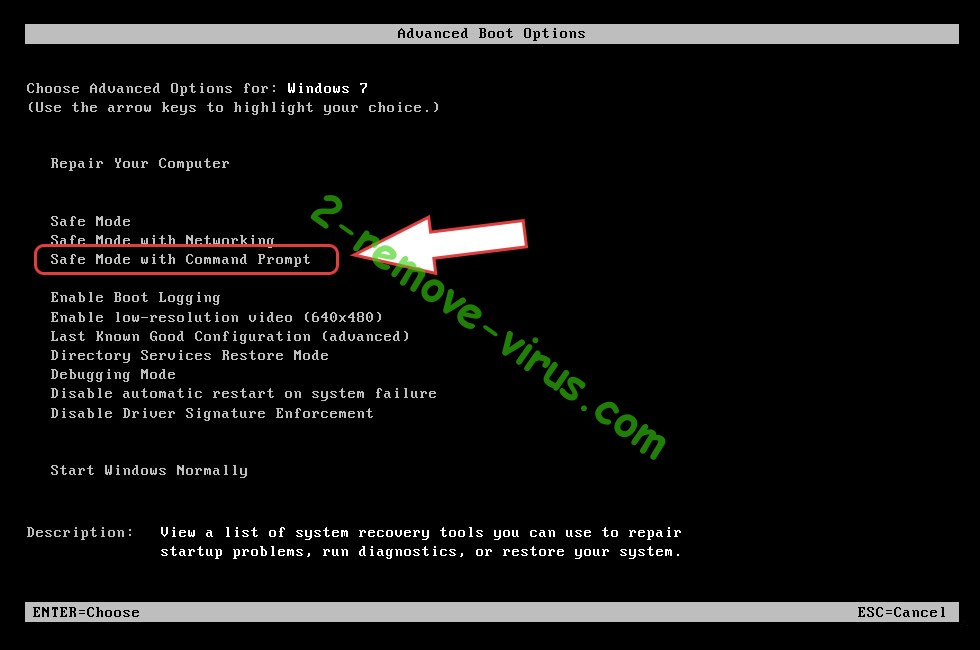

- Sotto opzioni di avvio avanzate, selezionare modalità provvisoria con rete.

- Aprire il browser e scaricare l'utilità anti-malware.

- Utilizzare l'utilità per rimuovere Tcvp

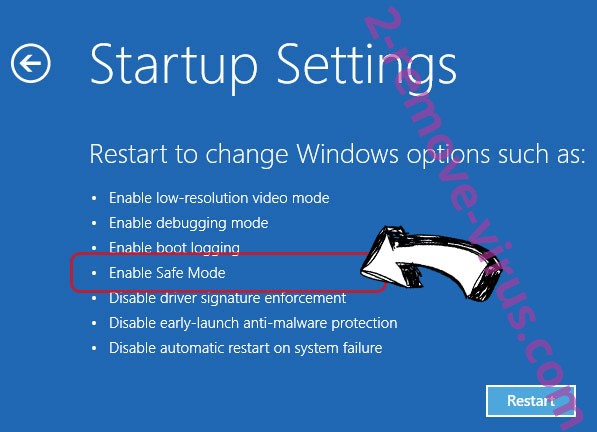

Rimuovere Tcvp da Windows 8 e Windows 10

- La schermata di login di Windows, premere il pulsante di alimentazione.

- Toccare e tenere premuto MAIUSC e selezionare Riavvia.

- Vai a Troubleshoot → Advanced options → Start Settings.

- Scegliere di attivare la modalità provvisoria o modalità provvisoria con rete in impostazioni di avvio.

- Fare clic su Riavvia.

- Aprire il browser web e scaricare la rimozione di malware.

- Utilizzare il software per eliminare Tcvp

passo 2. Ripristinare i file utilizzando Ripristino configurazione di sistema

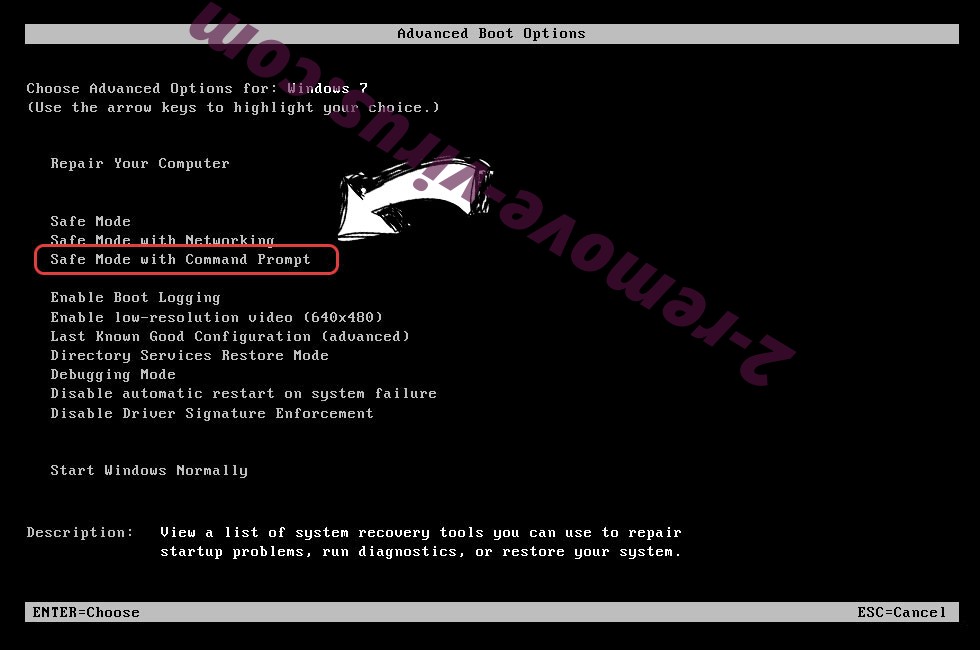

Eliminare Tcvp da Windows 7/Windows Vista/Windows XP

- Fare clic su Start e scegliere Chiudi sessione.

- Selezionare Riavvia e OK

- Quando il tuo PC inizia a caricare, premere F8 ripetutamente per aprire le opzioni di avvio avanzate

- Scegliere prompt dei comandi dall'elenco.

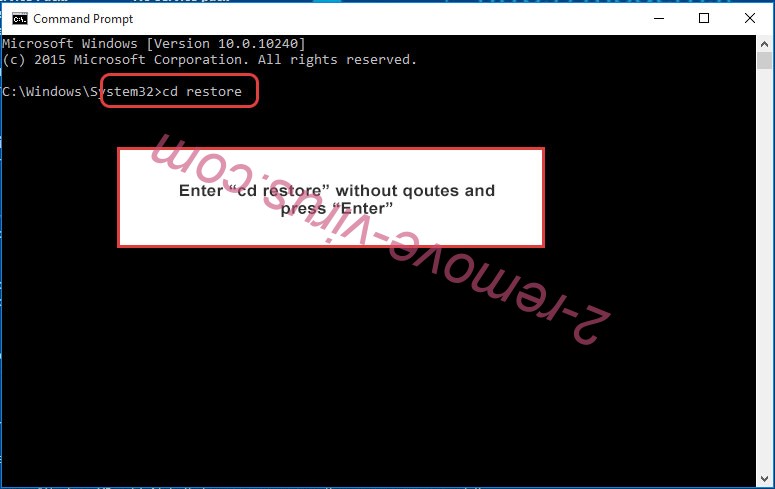

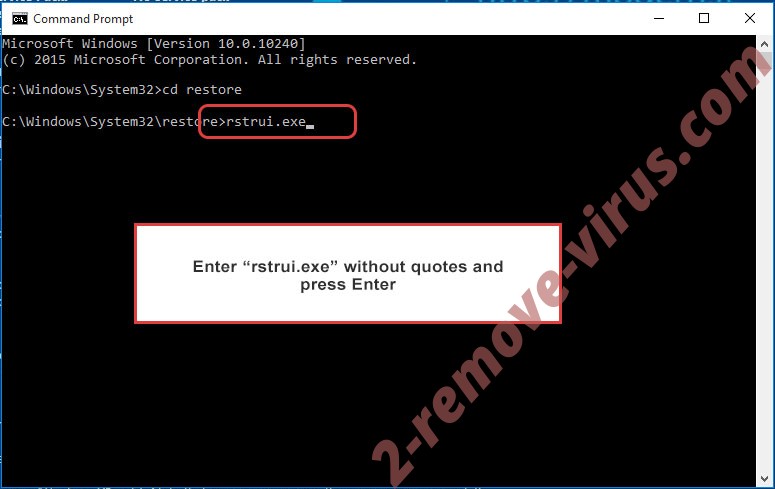

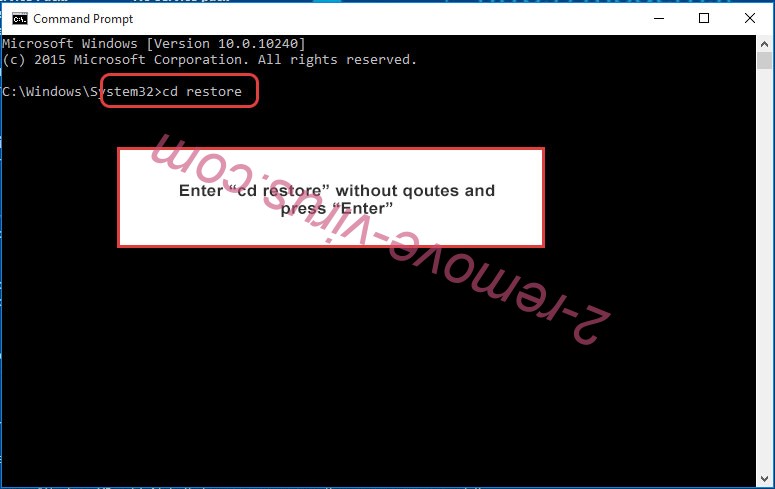

- Digitare cd restore e toccare INVIO.

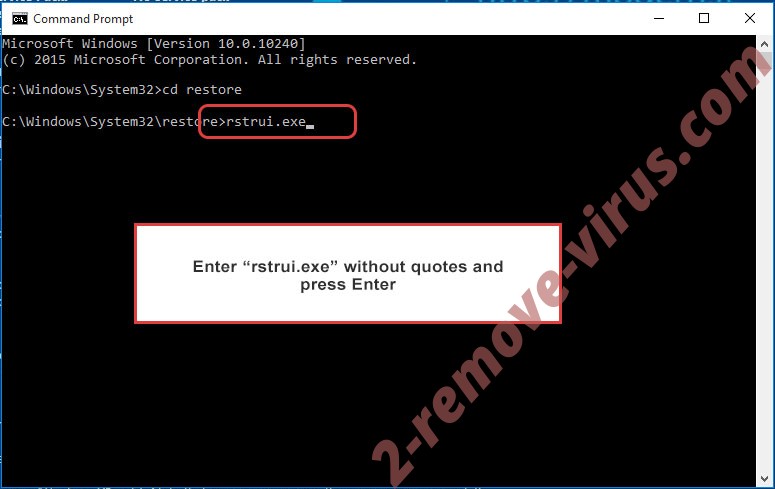

- Digitare rstrui.exe e premere INVIO.

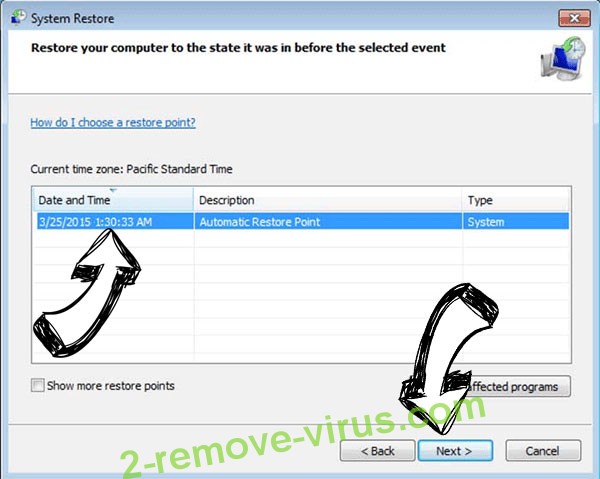

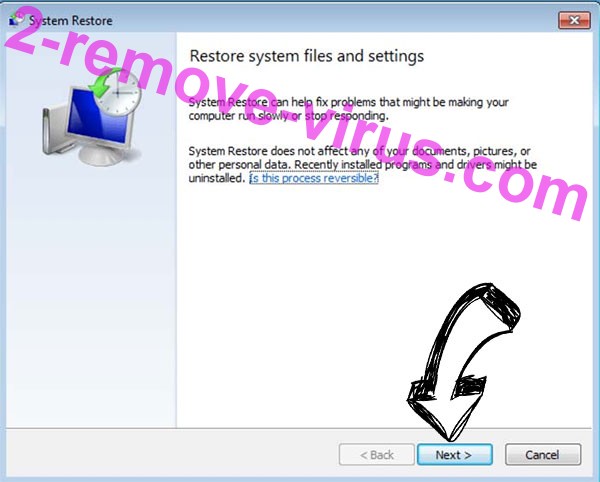

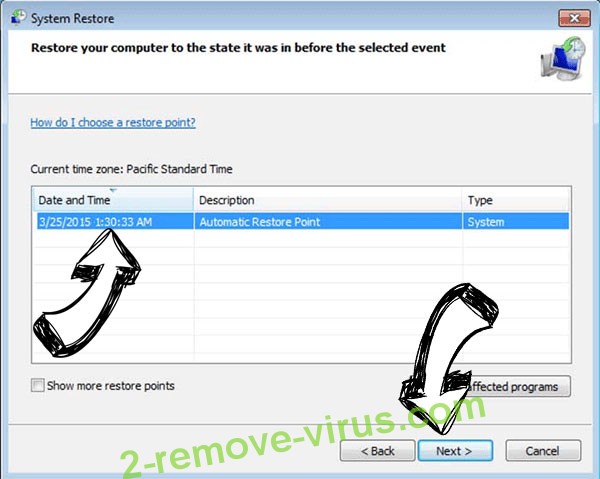

- Fare clic su Avanti nella nuova finestra e selezionare il punto di ripristino prima dell'infezione.

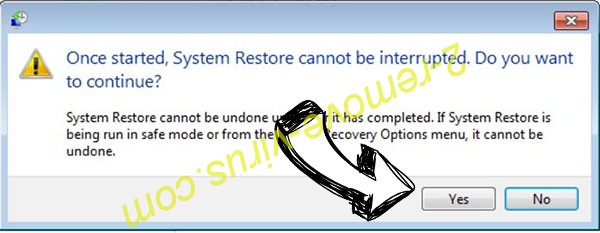

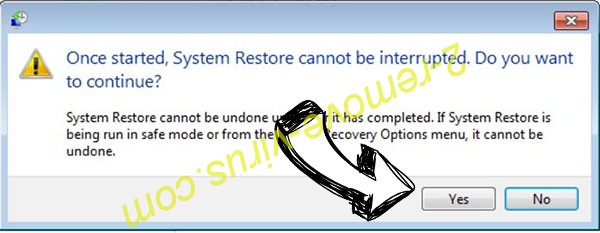

- Fare nuovamente clic su Avanti e fare clic su Sì per avviare il ripristino del sistema.

Eliminare Tcvp da Windows 8 e Windows 10

- Fare clic sul pulsante di alimentazione sulla schermata di login di Windows.

- Premere e tenere premuto MAIUSC e fare clic su Riavvia.

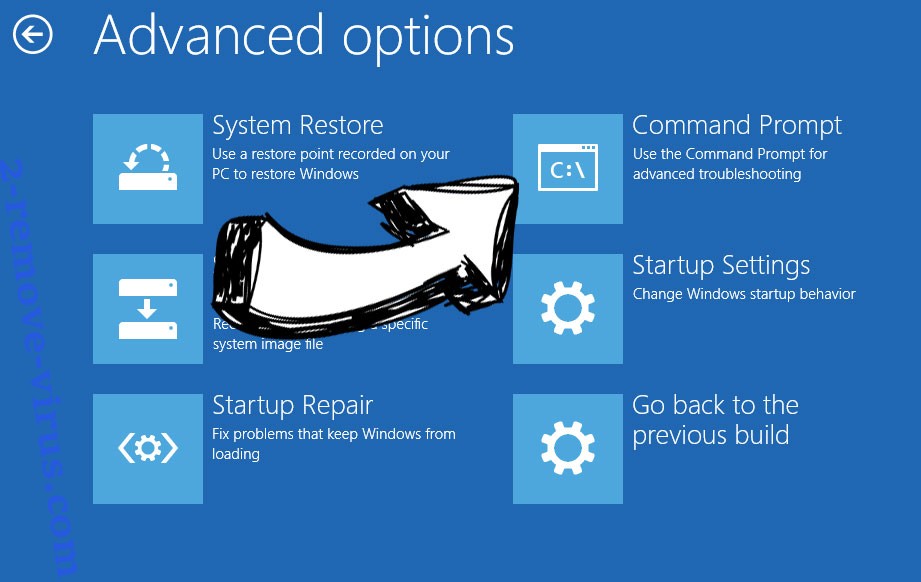

- Scegliere risoluzione dei problemi e vai a opzioni avanzate.

- Selezionare Prompt dei comandi e scegliere Riavvia.

- Nel Prompt dei comandi, ingresso cd restore e premere INVIO.

- Digitare rstrui.exe e toccare nuovamente INVIO.

- Fare clic su Avanti nella finestra Ripristino configurazione di sistema nuovo.

- Scegliere il punto di ripristino prima dell'infezione.

- Fare clic su Avanti e quindi fare clic su Sì per ripristinare il sistema.