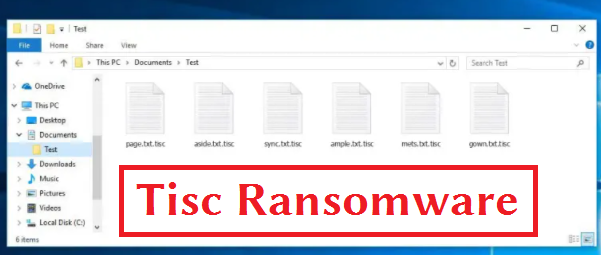

Wat is Tisc file virus

De ransomware bekend als Tisc ransomware is gecategoriseerd als een ernstige infectie, vanwege de hoeveelheid schade die het kan veroorzaken. Het coderen van een kwaadaardig programma is niet iets waar iedereen eerder tegenaan is gelopen, en als je het nu net bent tegengekomen, zul je op de harde manier leren hoeveel schade het kan aanrichten. Ransomware maakt gebruik van krachtige versleutelingsalgoritmen voor bestandsversleuteling en zodra het proces is uitgevoerd, hebt u er geen toegang meer toe. De reden dat dit kwaadaardige programma wordt verondersteld een ernstige bedreiging te vormen, is omdat ransomware-vergrendelde bestanden niet altijd mogelijk zijn om te decoderen.

Cyberboeven bieden u een decryptor, u hoeft alleen maar een bepaald bedrag te betalen, maar deze optie wordt om een aantal redenen niet aanbevolen. Er zijn tal van gevallen waarin bestanden niet werden gedecodeerd, zelfs niet na betaling. Vergeet niet dat je te maken hebt met criminelen die zich niet verplicht voelen om je een decryptor te sturen wanneer ze de keuze hebben om gewoon je geld te nemen. Bovendien zou dat losgeld toekomstige ransomware- en malwareprojecten financieren. Zou je echt iets willen steunen dat vele miljoenen dollars aan schade aanricht. Boeven voelen zich aangetrokken tot gemakkelijk geld en wanneer slachtoffers het losgeld betalen, maken ze de ransomware-industrie aantrekkelijk voor dat soort mensen. Dat geld investeren in back-up zou een veel verstandiger beslissing zijn, want als u ooit weer in dit soort situaties terechtkomt, hoeft u zich geen zorgen te maken over gegevensverlies, omdat ze kunnen worden hersteld vanaf een back-up. Als u een back-up had vóór besmetting, verwijdert u de Tisc-ransomware en herstelt u de gegevens vanaf daar. En als u niet zeker weet hoe u het bestand hebt kunnen verkrijgen dat kwaadaardig programma versleutelt, worden de distributiemethoden verderop in het rapport in de onderstaande paragraaf besproken.

Ransomware verspreiding methoden

E-mailbijlagen, exploitkits en kwaadaardige downloads zijn de distributiemethoden waar u het meest voorzichtig mee moet zijn. Aangezien deze methoden nog steeds worden gebruikt, betekent dit dat mensen enigszins nalatig zijn wanneer ze e-mail gebruiken en bestanden downloaden. Er is enige kans dat een meer geavanceerde methode werd gebruikt voor infectie, omdat sommige ransomware ze wel gebruiken. Criminelen hoeven niet veel moeite te doen, schrijf gewoon een generieke e-mail die behoorlijk overtuigend lijkt, voeg het geïnfecteerde bestand toe aan de e-mail en stuur het naar honderden mensen, die misschien denken dat de afzender iemand legitiem is. Je zult in die e-mails vaak onderwerpen over geld tegenkomen, omdat dat soort gevoelige onderwerpen zijn waar gebruikers eerder voor geneigd zijn te vallen. Cybercriminelen doen zich ook vaak voor als van Amazon en waarschuwen mogelijke slachtoffers voor een ongebruikelijke activiteit in hun account, waardoor de gebruiker minder bewaakt zou moeten worden en ze eerder geneigd zouden zijn om de bijlage te openen. Daarom moet u voorzichtig zijn met het openen van e-mails en uitkijken voor tekenen dat ze mogelijk kwaadaardig zijn. Het is zeer belangrijk dat u ervoor zorgt dat de afzender kan worden vertrouwd voordat u de verzonden bijlage opent. Zelfs als u de afzender kent, moet u zich niet haasten, controleer eerst het e-mailadres om er zeker van te zijn dat het overeenkomt met het adres waarvan u weet dat het van die persoon / dat bedrijf is. Die kwaadaardige e-mails hebben ook vaak grammaticale fouten, die meestal nogal duidelijk zijn. Een andere grote aanwijzing zou kunnen zijn dat uw naam afwezig is, als, laten we zeggen dat u een Amazon-gebruiker bent en ze u een e-mail zouden sturen, zouden ze geen algemene groeten gebruiken zoals Beste klant / lid / gebruiker, en in plaats daarvan de naam gebruiken die u hen hebt gegeven. Het is ook mogelijk dat ransomware kwetsbaarheden in computers binnendringt. Software heeft bepaalde kwetsbaarheden die kunnen worden misbruikt voor malware om een systeem binnen te dringen, maar ze worden door leveranciers opgelost zodra ze worden ontdekt. Afgaande op de distributie van WannaCry haast zich natuurlijk niet iedereen om die updates te installeren. Situaties waarin schadelijke software zwakke plekken gebruikt om binnen te komen, is waarom het belangrijk is dat u uw software vaak bijwerkt. Patches kunnen automatisch worden geïnstalleerd, als u die waarschuwingen vervelend vindt.

Wat doet het

Ransomware zal op zoek gaan naar bepaalde bestandstypen zodra het in het systeem komt, en wanneer ze worden gevonden, worden ze gecodeerd. Zelfs als infectie vanaf het begin niet duidelijk was, weet u zeker dat er iets niet klopt wanneer u uw bestanden niet kunt openen. U zult zich realiseren dat alle getroffen bestanden ongebruikelijke extensies hebben toegevoegd, en dat helpt mensen te herkennen wat voor soort gegevens het is die malware versleutelt. Sterke versleutelingsalgoritmen kunnen zijn gebruikt om uw gegevens te coderen, wat kan betekenen dat bestanden permanent worden gecodeerd. In het geval dat u nog steeds niet zeker weet wat er aan de hand is, wordt alles duidelijk gemaakt in de losgeldmelding. Wat ze u zullen voorstellen, is om hun decoderingshulpprogramma te gebruiken, dat niet gratis zal zijn. Het losgeldbedrag moet in de notitie worden vermeld, maar zo nu en dan worden slachtoffers gevraagd om hen een e-mail te sturen om de prijs te bepalen, deze kan variëren van enkele tientallen dollars tot een paar honderd. Om de reeds opgegeven redenen is het betalen van de boeven niet de voorgestelde keuze. Denk goed na over alle andere alternatieven, voordat je zelfs maar overweegt om te kopen wat ze bieden. Het is mogelijk dat u net bent vergeten dat u kopieën van uw bestanden hebt gemaakt. Of, als je geluk hebt, heeft iemand misschien een gratis decoderingssoftware uitgebracht. Er zijn enkele malwarespecialisten die in staat zijn om de gegevens te kraken die schadelijke software versleutelen, daarom kunnen ze een gratis tool ontwikkelen. Voordat je een keuze maakt om te betalen, kijk je naar die optie. Het gevraagde bedrag gebruiken voor een geloofwaardige back-up is misschien een verstandiger idee. En als back-up een optie is, moet het herstellen van bestanden worden uitgevoerd nadat u het Tisc ransomware-virus hebt verwijderd, als het nog steeds uw systeem bewoont. Als u uw apparaat in de toekomst wilt beveiligen tegen ransomware, moet u vertrouwd raken met mogelijke distributiemethoden. Houd het bij legitieme downloadbronnen, let op wat voor soort e-mailbijlagen u opent en zorg ervoor dat u uw programma’s up-to-date houdt.

Tisc ransomware verwijdering

Als het bestand dat schadelijke software versleutelt op uw systeem blijft staan, is een programma voor het verwijderen van malware nodig om het te verwijderen. Het handmatig oplossen van het Tisc ransomware-virus is geen eenvoudig proces en kan leiden tot verdere schade aan uw apparaat. Een anti-malware tool zou in dit geval een veiligere optie zijn. De tool zou u niet alleen helpen om voor de dreiging te zorgen, maar het kan ook voorkomen dat toekomstige gegevenscoderingsware binnenkomt. Kies een betrouwbaar programma en zodra het is geïnstalleerd, scant u uw apparaat om de infectie te vinden. Helaas zullen die programma’s niet helpen bij het decoderen van gegevens. Zodra uw computer is opgeschoond, zou u moeten kunnen terugkeren naar normaal computergebruik.

Offers

Removal Tool downloadento scan for Tisc file virusUse our recommended removal tool to scan for Tisc file virus. Trial version of provides detection of computer threats like Tisc file virus and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft Beoordeling WiperSoft is een veiligheidshulpmiddel dat real-time beveiliging van potentiële bedreigingen biedt. Tegenwoordig veel gebruikers geneigd om de vrije software van de download va ...

Downloaden|meer

Is MacKeeper een virus?MacKeeper is niet een virus, noch is het een oplichterij. Hoewel er verschillende meningen over het programma op het Internet, een lot van de mensen die zo berucht haten het pro ...

Downloaden|meer

Terwijl de makers van MalwareBytes anti-malware niet in deze business voor lange tijd zijn, make-up ze voor het met hun enthousiaste aanpak. Statistiek van dergelijke websites zoals CNET toont dat dez ...

Downloaden|meer

Quick Menu

stap 1. Verwijderen van Tisc file virus vanuit de veilige modus met netwerkmogelijkheden.

Tisc file virus verwijderen uit Windows 7/Windows Vista/Windows XP

- Klik op Start en selecteer Afsluiten.

- Kies opnieuw opstarten en klik op OK.

- Start onttrekkend F8 wanneer uw PC begint laden.

- Kies onder Advanced Boot Options, veilige modus met netwerkmogelijkheden.

- Open uw browser en downloaden naar de anti-malware utility.

- Gebruik het hulpprogramma voor het verwijderen van de Tisc file virus

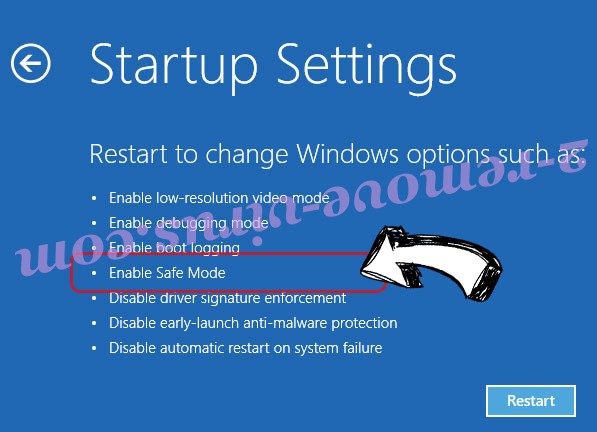

Tisc file virus verwijderen uit Windows 8/Windows 10

- Op het login-scherm van Windows, drukt u op de knoop van de macht.

- Tik en houd SHIFT ingedrukt en selecteer Nieuw begin.

- Ga naar Troubleshoot → Advanced options → Start Settings.

- Kies inschakelen veilige modus of veilige modus met netwerkmogelijkheden onder de opstartinstellingen.

- Klik op opnieuw.

- Open uw webbrowser en de malware remover downloaden.

- De software gebruiken voor het verwijderen van de Tisc file virus

stap 2. Herstellen van uw bestanden met behulp van Systeemherstel

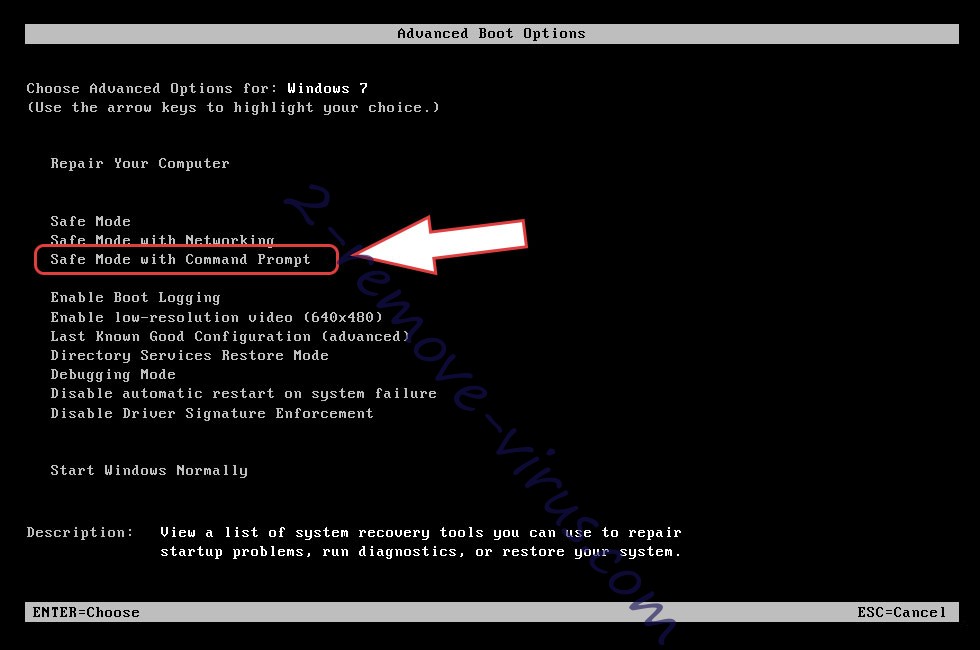

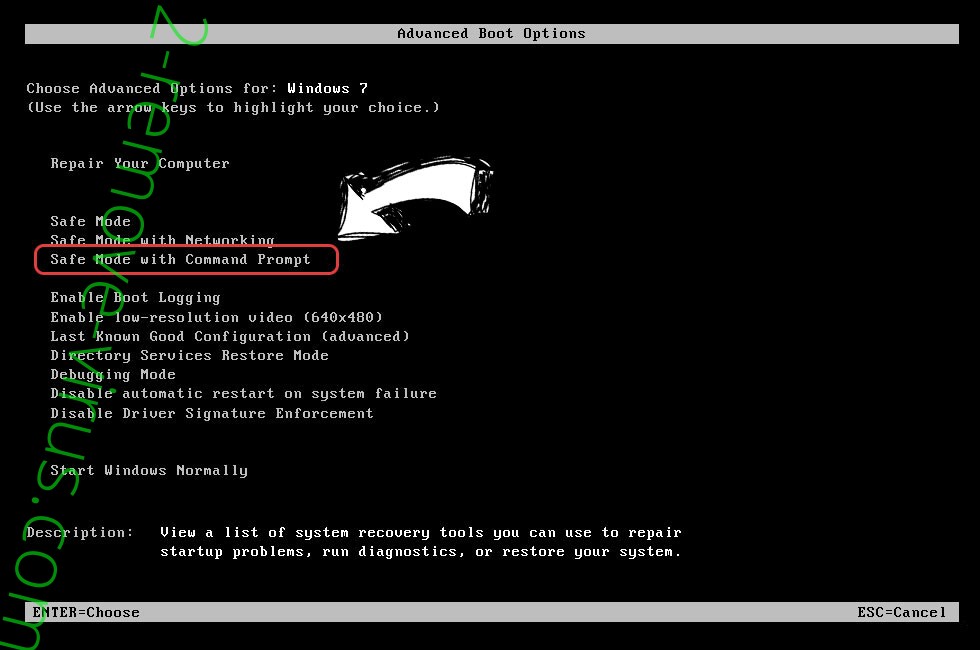

Tisc file virus verwijderen uit Windows 7/Windows Vista/Windows XP

- Klik op Start en kies afsluiten.

- Selecteer opnieuw opstarten en op OK

- Wanneer uw PC begint te laden, drukt u herhaaldelijk op F8 om geavanceerde opstartopties

- Kies de MS-DOS-Prompt in de lijst.

- Typ in het cd restore en tik op Enter.

- Type in rstrui.exe en druk op Enter.

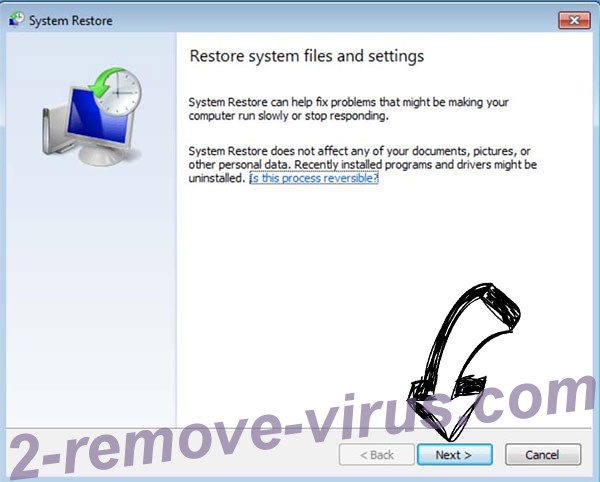

- Klik op volgende in het nieuwe venster en selecteer het herstelpunt vóór de infectie.

- Klik opnieuw op volgende en klik op Ja om te beginnen de systematiek weergeven.

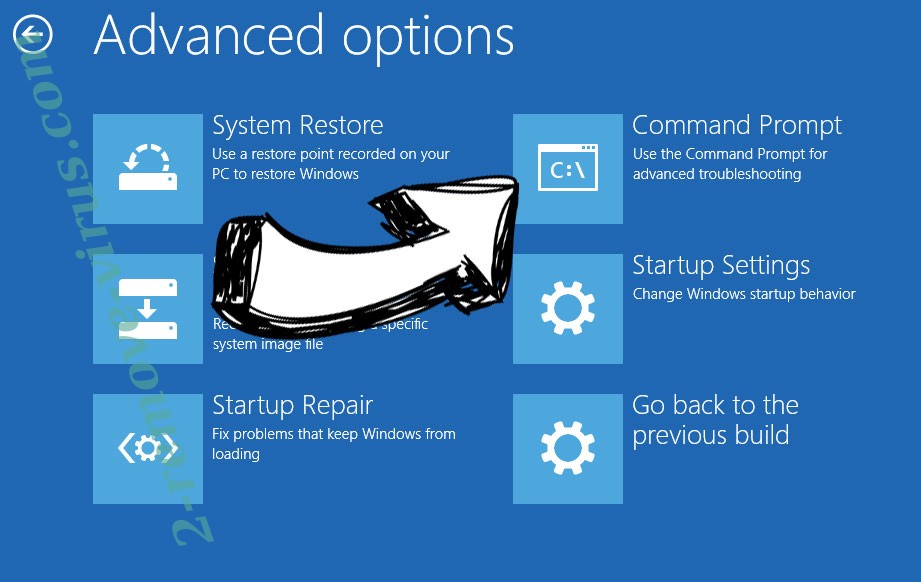

Tisc file virus verwijderen uit Windows 8/Windows 10

- Klik op de Power-knop op de Windows login-scherm.

- Druk op en houd SHIFT ingedrukt en klik op opnieuw opstarten.

- Kies problemen oplossen en ga naar geavanceerde opties.

- Selecteer opdrachtprompt en klik op opnieuw opstarten.

- Ter troepenleiding Prompt, ingang cd restore en tik op Enter.

- Typ in rstrui.exe en tik nogmaals op Enter.

- Klik op volgende in het nieuwe venster met systeem herstellen.

- Kies het herstelpunt vóór de infectie.

- Klik op volgende en klik vervolgens op Ja om te herstellen van uw systeem.