เกี่ยวกับ [1024back@tuta.io].R2D2 ransomware ไวรัส

[1024back@tuta.io].R2D2 ransomware เป็นความคิดที่จะเป็นการติดเชื้อมัลแวร์ที่ร้ายแรงสูง, จัดประเภทเป็น ransomware, ซึ่งอาจทำอันตรายรุนแรงกับอุปกรณ์ของคุณ. ซอฟต์แวร์ที่เป็นอันตรายในการเข้ารหัสข้อมูลไม่ใช่สิ่งที่ทุกคนได้วิ่งเข้ามาก่อนและถ้ามันเป็นครั้งแรกของคุณ encountering มันคุณจะได้เรียนรู้วิธีที่ยากที่จะทำอันตรายมาก ขั้นตอนวิธีการเข้ารหัสที่แข็งแกร่งจะถูกใช้โดย ransomware ในการเข้ารหัสข้อมูลและเมื่อพวกเขากำลังล็อคคุณจะไม่สามารถที่จะเปิดพวกเขา ผู้ประสบภัยไม่ได้เสมอสามารถที่จะถอดรหัสไฟล์, ซึ่งเป็นเหตุผลที่ว่าทำไมมัลแวร์เข้ารหัสข้อมูลเป็นความคิดที่จะเป็นเช่นการปนเปื้อนระดับสูง.

แฮกเกอร์จะให้ตัวเลือกในการถอดรหัสไฟล์ผ่านยูทิลิตี้การถอดรหัสของพวกเขา, คุณเพียงแค่ต้องจ่ายค่าไถ่, แต่มีสองเหตุผลที่ว่าทำไมไม่ใช่ตัวเลือกที่แนะนำ. การชำระเงินจะไม่รับประกันการถอดรหัสลับแฟ้ม ทำไมคนที่เข้ารหัสลับไฟล์ของคุณเป็นสถานที่แรกที่ช่วยให้คุณคืนค่าพวกเขาเมื่อพวกเขาสามารถเพียงใช้เงิน นอกจากนี้เงินที่คุณให้จะไปสู่การจัดหาข้อมูลเพิ่มเติมในอนาคตการเข้ารหัสซอฟต์แวร์ที่เป็นอันตรายและมัลแวร์ คุณต้องการที่จะสนับสนุนอุตสาหกรรมที่ไม่ได้มีมูลค่าการเสียหายนับล้านในธุรกิจ ผู้คนยังมีมากขึ้นและดึงดูดมากขึ้นในธุรกิจเพราะจำนวนของคนที่ให้เข้ามาในการร้องขอทำให้การเข้ารหัสข้อมูลโปรแกรมที่เป็นอันตรายเป็นธุรกิจที่มีกำไรมาก คุณอาจจะจบลงในชนิดของสถานการณ์นี้อีกครั้ง, ดังนั้นการลงทุนเงินเรียกร้องในการสำรองข้อมูลจะเป็นฉลาดเพราะคุณไม่จำเป็นต้องกังวลเกี่ยวกับไฟล์ของคุณ. จากนั้นคุณก็สามารถกำจัด [1024back@tuta.io].R2D2 ransomware ไวรัสและกู้คืนข้อมูล. วิธีการแจกจ่ายมัลแวร์การเข้ารหัสข้อมูลอาจไม่คุ้นเคยกับคุณและเราจะหารือเกี่ยวกับวิธีการที่บ่อยที่สุดในย่อหน้าด้านล่าง

วิธีการกระจาย Ransomware

ไฟล์แนบอีเมล, ชุดใช้ประโยชน์และการดาวน์โหลดที่เป็นอันตรายเป็นวิธีการแพร่กระจายที่คุณจำเป็นต้องใช้ความระมัดระวัง มันมักจะไม่จำเป็นที่จะเกิดขึ้นกับวิธีการที่ซับซ้อนมากขึ้นเป็นจำนวนมากของผู้คนจะไม่ระมัดระวังเมื่อพวกเขาใช้อีเมลและดาวน์โหลดไฟล์. วิธีที่ซับซ้อนมากขึ้นอาจจะใช้เช่นกัน, แม้ว่าพวกเขาจะไม่ได้เป็นที่นิยม. ทั้งหมดโจรไซเบอร์ต้องทำคือการแนบไฟล์ที่เป็นอันตรายไปยังอีเมล, เขียนบางชนิดของข้อความ, และรัฐปลอมที่จะมาจากบริษัทที่ถูกต้องตามกฎหมาย/องค์กร. เพราะหัวข้อที่เป็นอาหารอันโอชะ, คนมีแนวโน้มที่จะเปิดอีเมลที่กล่าวขวัญ, ดังนั้นประเภทของหัวข้อที่สามารถพบได้ทั่วไป. บ่อยครั้งที่แฮกเกอร์หลอกมาจาก Amazon กับอีเมลแจ้งให้คุณทราบว่ากิจกรรมที่แปลกถูกสังเกตในบัญชีของคุณหรือการซื้อที่ทำ มีสองสิ่งที่คุณควรจะคำนึงถึงเมื่อเปิดสิ่งที่แนบมากับอีเมลถ้าคุณต้องการที่จะให้ระบบของคุณปลอดภัย ตรวจสอบผู้ส่งเพื่อดูว่าเป็นคนที่คุณรู้จักหรือไม่ การตรวจสอบที่อยู่อีเมลของผู้ส่งยังจำเป็นแม้ว่าคุณจะคุ้นเคยกับผู้ส่ง นอกจากนี้, เป็นในการมองออกสำหรับข้อผิดพลาดทางไวยากรณ์, ซึ่งสามารถเห็นได้ชัดสวย. วิธีที่คุณจะได้รับการต้อนรับยังอาจเป็นเบาะแส, อีเมล์ของบริษัทที่ถูกต้องตามกฎหมายที่สำคัญพอที่จะเปิดใช้ชื่อของคุณในคำทักทาย, แทนที่จะเป็นลูกค้าทั่วไปหรือสมาชิก. นอกจากนี้ยังอาจใช้ช่องโหว่ของโปรแกรม Unpatched สำหรับการติดไวรัส จุดอ่อนเหล่านั้นในโปรแกรมได้รับการแก้ไขโดยทั่วไปอย่างรวดเร็วหลังจากการค้นพบของพวกเขาเพื่อให้มัลแวร์ไม่สามารถใช้พวกเขา แต่น่าเสียดาย, เช่นเดียวกับที่สามารถมองเห็นได้โดยการแพร่หลายของ WannaCry ransomware, ไม่ทุกคนติดตั้งแพทช์เหล่านั้น, ด้วยเหตุผลหนึ่งหรืออีก. มันเป็นสิ่งสำคัญอย่างยิ่งที่คุณติดตั้งแพทช์เหล่านั้นเพราะถ้าจุดอ่อนมีความรุนแรงพอ, จุดอ่อนอย่างจริงจังอาจจะใช้โดยซอฟต์แวร์ที่เป็นอันตรายเพื่อให้แน่ใจว่าโปรแกรมทั้งหมดของคุณจะถูกปะ. อย่างต่อเนื่องถูกใส่ใจเกี่ยวกับการปรับปรุงอาจได้รับรำคาญ, เพื่อให้คุณสามารถตั้งค่าให้ติดตั้งโดยอัตโนมัติ.

คุณสามารถทำอะไรเกี่ยวกับแฟ้มของคุณ

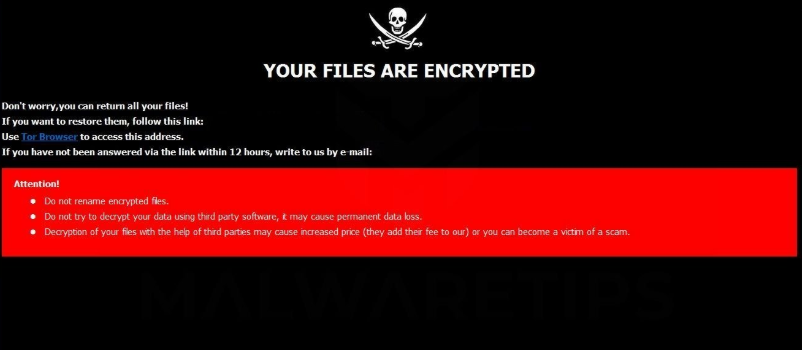

แฟ้มการเข้ารหัสลับมัลแวร์จะสแกนหาชนิดแฟ้มที่เฉพาะเจาะจงเมื่อติดตั้งและเมื่อพบพวกเขาจะถูกเข้ารหัส ไฟล์ของคุณจะไม่สามารถเข้าถึงได้, ดังนั้นแม้ว่าคุณจะไม่เห็นสิ่งที่เกิดขึ้นในการเริ่มต้น, คุณจะรู้ว่าในที่สุด. ไฟล์ที่เข้ารหัสทั้งหมดจะมีนามสกุลไฟล์ที่แปลกซึ่งมักจะช่วยให้คนรู้จักซึ่ง ransomware ที่พวกเขากำลังเผชิญกับ ขั้นตอนวิธีการเข้ารหัสที่แข็งแกร่งอาจได้รับการใช้เพื่อเข้ารหัสไฟล์ของคุณและมีความเป็นไปได้ว่าพวกเขาอาจจะถูกเข้ารหัสโดยไม่มีโอกาสที่จะเรียกคืนพวกเขา หากคุณยังคงไม่แน่ใจเกี่ยวกับสิ่งที่เกิดขึ้น, การแจ้งเตือนค่าไถ่จะอธิบายทุกอย่าง. สิ่งที่โจรจะแนะนำให้คุณทำคือการใช้ decryptor ชำระเงินของพวกเขา, และเตือนว่าคุณอาจเป็นอันตรายต่อไฟล์ของคุณถ้ามีการใช้วิธีการอื่น. หากไม่ได้ระบุจำนวนเงินค่าไถ่คุณจะต้องใช้ที่อยู่อีเมลที่กำหนดเพื่อติดต่อแฮกเกอร์เพื่อดูจำนวนเงินซึ่งอาจขึ้นอยู่กับความสำคัญของไฟล์ของคุณ ในขณะที่คุณรู้อยู่แล้วเราไม่แนะนำให้ปฏิบัติตามความต้องการ หากคุณแน่ใจว่าต้องการที่จะจ่าย, มันควรจะเป็นรีสอร์ทสุดท้าย. บางทีคุณอาจลืมเพียงว่าคุณได้สำรองไฟล์ของคุณ หรืออาจจะมี decryptor ฟรี เราควรจะบอกว่าในบางกรณีผู้เชี่ยวชาญมัลแวร์มีความสามารถในการแตกไฟล์การเข้ารหัสซอฟต์แวร์ที่เป็นอันตรายซึ่งหมายความว่าคุณจะได้รับเครื่องมือถอดรหัสไม่มีการชำระเงินที่จำเป็น ก่อนที่คุณจะตัดสินใจชำระเงินให้พิจารณาตัวเลือกนั้น ใช้เงินเรียกร้องสำหรับการสำรองข้อมูลที่น่าเชื่อถืออาจทำดีมากขึ้น ถ้าคุณได้ทำการสำรองข้อมูลก่อนที่จะเกิดการติดเชื้อ, คุณควรจะสามารถที่จะเรียกคืนได้จากที่นั่นหลังจากที่คุณถอนการติดตั้ง [1024back@tuta.io].R2D2 ransomware ไวรัส. หากคุณต้องการที่จะปกป้องอุปกรณ์ของคุณจาก ransomware ในอนาคต, กลายเป็นความตระหนักถึงวิธีการแพร่กระจายที่น่าจะเป็น. คุณเป็นหลักต้องปรับปรุงซอฟต์แวร์ของคุณเสมอดาวน์โหลดจากแหล่งที่ปลอดภัย/ถูกต้องตามกฎหมายและหยุดการเปิดไฟล์แบบสุ่มที่แนบมากับอีเมล

[1024back@tuta.io].R2D2 ransomware กำจัด

เพื่อที่จะได้รับการกำจัดของไฟล์ที่เป็นอันตรายซอฟต์แวร์การเข้ารหัสถ้ามันยังคงอยู่บนอุปกรณ์, ยูทิลิตี้มัลแวร์จะต้องมี. การแก้ไขไวรัสด้วยตนเอง [1024back@tuta.io].R2D2 ransomware ไม่ได้เป็นกระบวนการที่ง่ายและถ้าคุณไม่ระมัดระวัง, คุณอาจจะสิ้นสุดการนำเกี่ยวกับความเสียหายมากขึ้น. ซอฟต์แวร์กำจัดมัลแวร์จะเป็นตัวเลือกที่มีความปลอดภัยมากขึ้นในสถานการณ์นี้. ยูทิลิตี้กำจัดมัลแวร์จะทำเพื่อดูแลการติดเชื้อเหล่านี้, มันอาจจะหยุดการติดเชื้อ. ดังนั้นเลือกเครื่องมือ, ติดตั้ง, มีมันสแกนอุปกรณ์และถ้าภัยคุกคามที่อยู่, กำจัดมัน. โปรดทราบว่าโปรแกรมกำจัดมัลแวร์ไม่สามารถที่จะช่วยในการกู้คืนไฟล์ หากคุณแน่ใจว่าคอมพิวเตอร์ของคุณมีความสะอาดให้กู้คืนข้อมูลจากข้อมูลสำรอง

Offers

ดาวน์โหลดเครื่องมือการเอาออกto scan for [1024back@tuta.io].R2D2 ransomwareUse our recommended removal tool to scan for [1024back@tuta.io].R2D2 ransomware. Trial version of provides detection of computer threats like [1024back@tuta.io].R2D2 ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft รีวิวรายละเอียด WiperSoftเป็นเครื่องมือรักษาความปลอดภัยที่มีความปลอดภ� ...

ดาวน์โหลด|เพิ่มเติม

ไวรัสคือ MacKeeperMacKeeper เป็นไวรัสไม่ ไม่ใช่เรื่อง หลอกลวง ในขณะที่มีความคิดเห็ ...

ดาวน์โหลด|เพิ่มเติม

ในขณะที่ผู้สร้างมัล MalwareBytes ไม่ได้ในธุรกิจนี้นาน พวกเขาได้ค่ามัน ด้วยวิธ� ...

ดาวน์โหลด|เพิ่มเติม

Quick Menu

ขั้นตอนที่1 ได้ หากต้องลบ [1024back@tuta.io].R2D2 ransomware ใช้เซฟโหมด ด้วยระบบเครือข่าย

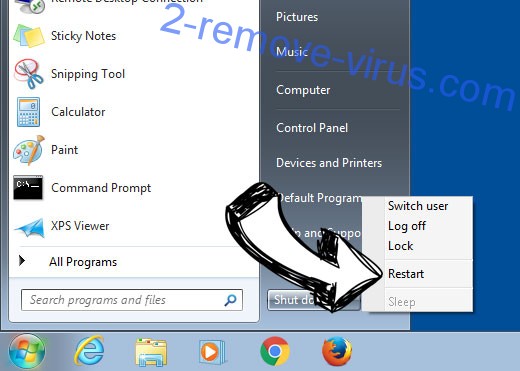

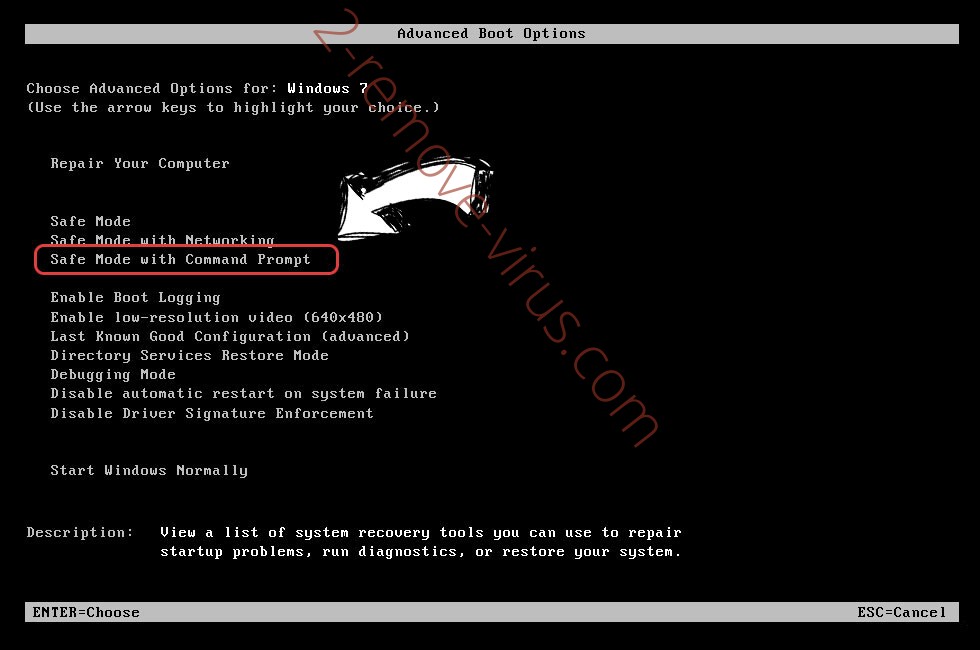

เอา [1024back@tuta.io].R2D2 ransomware ออกจาก Windows Vista Windows 7 Windows XP

- คลิกที่ Start และเลือกปิดเครื่อง

- เลือกเริ่มต้นใหม่ และคลิกตกลง

- เริ่มการเคาะปุ่ม F8 เมื่อคอมพิวเตอร์เริ่มทำการโหลด

- ภายใต้ตัวเลือกขั้นสูงสำหรับการเริ่มระบบ เลือกเซฟโหมดที่ มีเครือข่าย

![Remove [1024back@tuta.io].R2D2 ransomware - boot options](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Remove [1024back@tuta.io].R2D2 ransomware - boot options](https://www.2-remove-virus.com/wp-content/uploads/2016/08/remove-ci-33-boot-options.jpg)

- เปิดเบราว์เซอร์ของคุณ และดาวน์โหลดโปรแกรมป้องกันมัลแวร์

- ใช้โปรแกรมอรรถประโยชน์การเอา [1024back@tuta.io].R2D2 ransomware ออก

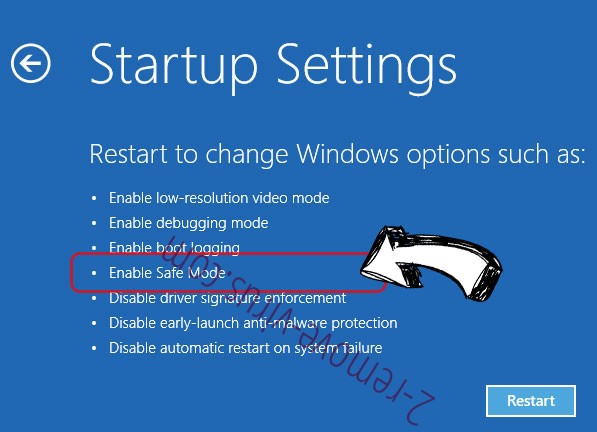

เอา [1024back@tuta.io].R2D2 ransomware ออกจาก Windows 8 Windows 10

- บนหน้าจอล็อกอินของ Windows กดปุ่มเพาเวอร์

- แตะ และกด Shift ค้างไว้ และเลือกเริ่มต้นใหม่

- ลุยเลย Troubleshoot → Advanced options → Start Settings.

- เลือกเปิดใช้งาน Safe Mode หรือเซฟโหมด ด้วยระบบเครือข่ายภายใต้การตั้งค่าเริ่มต้น

- คลิกรีสตาร์ท

- เปิดเว็บเบราว์เซอร์ของคุณ และดาวน์โหลดกำจัดมัลแวร์

- ใช้ซอฟต์แวร์การลบ [1024back@tuta.io].R2D2 ransomware

ขั้นตอนที่2 ได้ คืนค่าแฟ้มของคุณใช้การคืนค่าระบบ

ลบ [1024back@tuta.io].R2D2 ransomware จาก Windows Vista Windows 7 Windows XP

- คลิกเริ่ม และเลือกปิดเครื่อง

- เลือกตกลงและเริ่มการทำงาน

- เมื่อพีซีเริ่มต้นโหลด กด F8 ซ้ำ ๆ เพื่อเปิดตัวเลือกการบูตขั้นสูง

- เลือกสั่งจากรายการ

- พิมพ์ในcd restore แล้วแตะ Enter

![Uninstall [1024back@tuta.io].R2D2 ransomware - command prompt restore](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Uninstall [1024back@tuta.io].R2D2 ransomware - command prompt restore](https://www.2-remove-virus.com/wp-content/uploads/2016/08/uninstall-ci-33-command-prompt-restore.jpg)

- พิมพ์ใน rstrui.exe และกด Enter

![Delete [1024back@tuta.io].R2D2 ransomware - command prompt restore execute](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Delete [1024back@tuta.io].R2D2 ransomware - command prompt restore execute](https://www.2-remove-virus.com/wp-content/uploads/2016/08/delete-ci-33-command-prompt-restore-init.jpg)

- คลิกถัดไปในหน้าต่างใหม่ และเลือกจุดคืนค่าก่อนการติดเชื้อ

![[1024back@tuta.io].R2D2 ransomware - restore point](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[1024back@tuta.io].R2D2 ransomware - restore point](https://www.2-remove-virus.com/wp-content/uploads/2016/08/virus-ci-33-restore-point.jpg)

- คลิกถัดไปอีกครั้ง และคลิก Yes เพื่อเริ่มการคืนค่าระบบ

![[1024back@tuta.io].R2D2 ransomware removal - restore message](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[1024back@tuta.io].R2D2 ransomware removal - restore message](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-33-removal-restore-message.jpg)

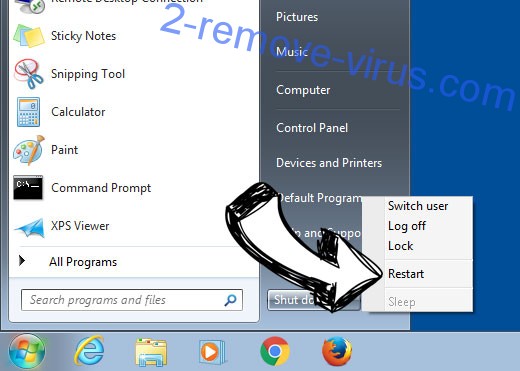

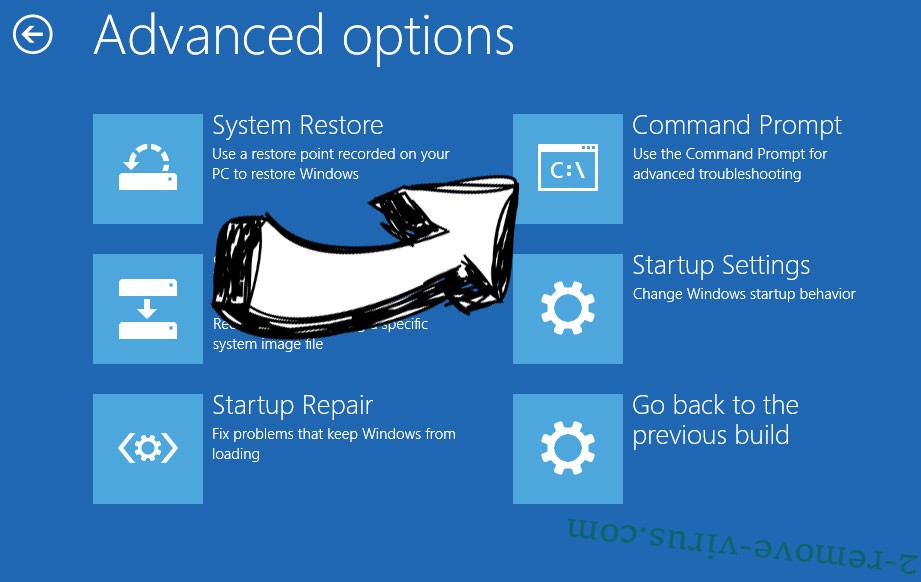

ลบ [1024back@tuta.io].R2D2 ransomware จาก Windows 8 Windows 10

- คลิกที่ปุ่มบนหน้าจอเข้าสู่ระบบ Windows

- กด และกด Shift ค้างไว้ และคลิกรีสตาร์ท

- เลือกแก้ไข และไปที่ตัวเลือกขั้นสูง

- เลือกพร้อมรับคำสั่ง และคลิกรีสตาร์ท

- ในพร้อมท์คำสั่ง ใส่cd restore และแตะ Enter

![Uninstall [1024back@tuta.io].R2D2 ransomware - command prompt restore](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Uninstall [1024back@tuta.io].R2D2 ransomware - command prompt restore](https://www.2-remove-virus.com/wp-content/uploads/2016/08/uninstall-ci-33-command-prompt-restore.jpg)

- พิมพ์ใน rstrui.exe และเคาะ Enter อีกครั้ง

![Delete [1024back@tuta.io].R2D2 ransomware - command prompt restore execute](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Delete [1024back@tuta.io].R2D2 ransomware - command prompt restore execute](https://www.2-remove-virus.com/wp-content/uploads/2016/08/delete-ci-33-command-prompt-restore-init.jpg)

- คลิกถัดไปในหน้าต่างการคืนค่าระบบใหม่

![Get rid of [1024back@tuta.io].R2D2 ransomware - restore init](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Get rid of [1024back@tuta.io].R2D2 ransomware - restore init](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-33-restore-init.jpg)

- เลือกจุดคืนค่าก่อนการติดเชื้อ

![[1024back@tuta.io].R2D2 ransomware - restore point](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[1024back@tuta.io].R2D2 ransomware - restore point](https://www.2-remove-virus.com/wp-content/uploads/2016/08/virus-ci-33-restore-point.jpg)

- คลิกถัดไป และจากนั้น คลิก Yes เพื่อคืนค่าระบบของคุณ

![[1024back@tuta.io].R2D2 ransomware removal - restore message](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[1024back@tuta.io].R2D2 ransomware removal - restore message](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-33-removal-restore-message.jpg)