LockBit 3.0 ransomware เป็นตัวแปรใหม่ของแรนซัมแวร์ LockBit มันกําหนดเป้าหมายไฟล์ส่วนตัวเข้ารหัสพวกเขาแล้วรีดไถเงินจากเหยื่อเป็นหลัก แรนซัมแวร์เปลี่ยนชื่อไฟล์ที่เข้ารหัสทั้งหมดเป็นสตริงอักขระแบบสุ่มรวมทั้งเพิ่ม . HLJkNskOq. หากคุณเห็นส่วนขยายนี้ไฟล์ของคุณน่าเสียดายที่ถูกเข้ารหัสโดย LockBit 3.0 ransomware . ขณะนี้ยังไม่มีวิธีการกู้คืนไฟล์ฟรี

LockBit 3.0 ransomware กําหนดเป้าหมายไปที่บริษัทและธุรกิจ ทันทีที่แรนซัมแวร์เริ่มทํางานบนคอมพิวเตอร์แรนซัมแวร์จะเริ่มเข้ารหัสไฟล์ทั้งหมด มันกําหนดเป้าหมายไฟล์สําคัญทั้งหมดรวมถึงภาพถ่ายรูปภาพวิดีโอเอกสาร ฯลฯ ไฟล์ที่เข้ารหัสทั้งหมดจะถูกเปลี่ยนชื่อ ตัวอย่างเช่น ข้อความ.txtจะกลายเป็น [อักขระสุ่ม] HLJkNskOq เมื่อเข้ารหัส อย่างที่คุณอาจสังเกตเห็นแล้วคุณจะไม่สามารถเปิดไฟล์ที่เข้ารหัสใด ๆ ได้ ในการกู้คืนคุณต้องมีตัวถอดรหัสพิเศษ อย่างไรก็ตามการได้รับมันจะไม่ง่ายเพราะคนเดียวที่มีมันคืออาชญากรไซเบอร์ที่ใช้แรนซัมแวร์นี้

แรนซัมแวร์จะวางข้อความเรียกค่าไถ่ที่ลงท้ายด้วย README.txt. โน้ตค่อนข้างยาว มันอธิบายว่าไฟล์ได้รับการเข้ารหัสและวิธีที่คุณสามารถกู้คืนได้ ผู้ประสงค์ร้ายที่ใช้แรนซัมแวร์นี้กําลังผลักดันให้เหยื่อซื้อตัวถอดรหัสพร้อมโน้ต บันทึกยังมีข้อมูลที่ไม่จําเป็นจํานวนมากและโอ้อวด แต่ส่วนสําคัญของมันคือเหยื่อต้องจ่ายค่าไถ่ 1 ล้านดอลลาร์เพื่อรับตัวถอดรหัส ผลรวมที่ร้องขออยู่ในระดับสูงเมื่อพูดถึงธุรกิจที่กําหนดเป้าหมายไปที่แรนซัมแวร์

โดยทั่วไปไม่แนะนําให้จ่ายค่าไถ่ ส่วนใหญ่เป็นเพราะไม่รับประกันตัวถอดรหัสที่ใช้งานได้ มีหลายกรณีในอดีตที่ บริษัท ต่างๆจ่ายค่าไถ่เพียงเพื่อรับตัวถอดรหัสที่ไม่ได้ผลจริง เช่นเดียวกับผู้ใช้ทั่วไปเหยื่อนับไม่ถ้วนยังไม่ได้รับตัวถอดรหัส สิ่งสําคัญคือต้องจําไว้ว่าผู้ให้บริการแรนซัมแวร์ให้เงินเหนือสิ่งอื่นใด ไม่มีอะไรที่จะหยุดพวกเขาจากการรับเงินและไม่ส่งตัวถอดรหัส

~~~ LockBit 3.0 the world’s fastest and most stable ransomware from 2019~~~

>>>>> Your data is stolen and encrypted.

If you don’t pay the ransom, the data will be published on our TOR darknet sites. Keep in mind that once your data appears on our leak site, it could be bought by your competitors at any second, so don’t hesitate for a long time. The sooner you pay the ransom, the sooner your company will be safe.Tor Browser Links:

–Links for normal browser:

–>>>>> What guarantee is there that we won’t cheat you?

We are the oldest ransomware affiliate program on the planet, nothing is more important than our reputation. We are not a politically motivated group and we want nothing more than money. If you pay, we will provide you with decryption software and destroy the stolen data. After you pay the ransom, you will quickly make even more money. Treat this situation simply as a paid training for your system administrators, because it is due to your corporate network not being properly configured that we were able to attack you. Our pentest services should be paid just like you pay the salaries of your system administrators. Get over it and pay for it. If we don’t give you a decryptor or delete your data after you pay, no one will pay us in the future. You can get more information about us on Ilon Musk’s Twitter hxxps://twitter.com/hashtag/lockbit?f=live>>>>> You need to contact us and decrypt one file for free on TOR darknet sites with your personal ID

Download and install Tor Browser hxxps://www.torproject.org/

Write to the chat room and wait for an answer, we’ll guarantee a response from you. If you need a unique ID for correspondence with us that no one will know about, tell it in the chat, we will generate a secret chat for you and give you his ID via private one-time memos service, no one can find out this ID but you. Sometimes you will have to wait some time for our reply, this is because we have a lot of work and we attack hundreds of companies around the world.

วิธีที่ดีที่สุดในการต่อสู้กับแรนซัมแวร์คือการมีการสํารองข้อมูลไฟล์และแผนการกู้คืนไฟล์ที่ดี เมื่อไฟล์ถูกบันทึกในที่ที่ปลอดภัยแรนซัมแวร์จะกลายเป็นปัญหาร้ายแรงน้อยกว่ามาก ทั้งผู้ใช้ทั่วไปและ บริษัท ควรทําการสํารองข้อมูลเป็นประจํา

วิธีการไม่ LockBit 3.0 ransomware ติดคอมพิวเตอร์ของคุณหรือไม่

ผู้ใช้มักแสดงคอมพิวเตอร์ของตนต่อมัลแวร์โดยการเปิดไฟล์แนบอีเมลที่ไม่พึงประสงค์ ผู้ใช้ที่ที่อยู่อีเมลรั่วไหลมักจะเป็นเป้าหมายของอีเมลที่เป็นอันตราย โชคดีที่อีเมลที่มีมัลแวร์นั้นชัดเจนมาก อีเมลที่เป็นอันตรายสําหรับผู้เริ่มต้นมักมีการสะกดผิดและไวยากรณ์ผิดพลาด ข้อผิดพลาดนั้นชัดเจนอย่างยิ่งแม้กระทั่งกับผู้ที่ไม่ใช่เจ้าของภาษาอังกฤษเนื่องจากผู้ส่งมักแสร้งทําเป็นว่ามาจากธุรกิจที่เชื่อถือได้ อีเมลที่เป็นอันตรายอาจหมายถึงผู้ใช้ที่ใช้คําทั่วไป เช่น “ผู้ใช้”, “ลูกค้า”, “สมาชิก” เป็นต้น คุณอาจสังเกตเห็นว่าเมื่อธุรกิจส่งอีเมลถึงลูกค้าพวกเขาจะอ้างถึงพวกเขาด้วยชื่อ การใช้คําทั่วไปจะดูไม่เป็นมืออาชีพในอีเมลที่ถูกต้อง

อย่างไรก็ตามเมื่อคุณเป็นเป้าหมายที่เฉพาะเจาะจงอีเมลจะไม่ชัดเจนเท่า ความพยายามของแฮกเกอร์ในการทําให้คอมพิวเตอร์ของคุณติดไวรัสด้วยมัลแวร์จะมีความซับซ้อนมากขึ้นหากพวกเขามีข้อมูลส่วนบุคคลบางส่วนของคุณ ตัวอย่างเช่นชื่อของคุณจะถูกใช้เพื่อที่อยู่กับคุณอีเมลจะปราศจากข้อผิดพลาดและอาจมีข้อมูลบางอย่างอยู่ในนั้นซึ่งจะทําให้อีเมลดูน่าเชื่อถือ นี่คือเหตุผลที่แนะนําให้สแกนไฟล์แนบอีเมล (โดยเฉพาะไฟล์แนบที่ไม่พึงประสงค์) ด้วยซอฟต์แวร์ป้องกันมัลแวร์หรือ VirusTotal ก่อนเปิดเสมอ

หากได้รับอีเมลที่ไม่พึงประสงค์ คุณควรยืนยันที่อยู่อีเมลของผู้ส่งด้วย มีความเป็นไปได้อย่างมากที่อีเมลที่คุณได้รับจะเป็นอันตรายหรือเป็นสแปมหากผู้ส่งอ้างว่ามาจาก บริษัท ที่รู้จัก / ถูกต้องตามกฎหมาย แต่ที่อยู่อีเมลดูเหมือนจะเป็นแบบสุ่มอย่างแน่นอน แต่แม้ว่าที่อยู่อีเมลจะดูเหมือนถูกต้อง แต่คุณก็ควรค้นหาผู้ส่งเพื่อยืนยันว่าพวกเขาเป็นคนที่พวกเขาบอกว่าพวกเขาเป็น

ทอร์เรนต์มักใช้เพื่อแพร่กระจายมัลแวร์ เนื่องจากเว็บไซต์ทอร์เรนต์จํานวนมากมักได้รับการควบคุมที่ไม่ดีจึงไม่ใช่เรื่องยากสําหรับผู้ประสงค์ร้ายที่จะอัปโหลดทอร์เรนต์ที่มีมัลแวร์อยู่ในนั้น โดยเฉพาะอย่างยิ่งคุณมักจะพบมัลแวร์ในทอร์เรนต์สําหรับเนื้อหาที่มีลิขสิทธิ์โดยเฉพาะอย่างยิ่งภาพยนตร์รายการทีวีและวิดีโอเกม หากคุณละเมิดลิขสิทธิ์โดยใช้ทอร์เรนต์เป็นประจํานั่นอาจเป็นวิธีที่คุณทําให้คอมพิวเตอร์ของคุณติดไวรัสด้วยแรนซัมแวร์นี้ โดยทั่วไปไม่แนะนําให้ดาวน์โหลดเนื้อหาที่มีลิขสิทธิ์ฟรีโดยใช้ torrents เพราะการทําเช่นนั้นไม่เพียง แต่ทําให้คอมพิวเตอร์ของคุณตกอยู่ในอันตราย แต่ยังเป็นจํานวนการขโมยเนื้อหาด้วย

เมื่อ บริษัท ถูกกําหนดเป้าหมายการติดเชื้อมักเกิดขึ้นเมื่อพนักงานเปิดไฟล์แนบที่เป็นอันตราย แรนซัมแวร์ยังสามารถใช้ช่องโหว่เพื่อเข้ามาได้ ซึ่งเป็นเหตุผลว่าทําไมการติดตั้งการอัปเดตที่จําเป็นจึงเป็นเรื่องสําคัญมาก

LockBit 3.0 ransomware การอพยพ

เนื่องจาก ransomware เป็นการติดเชื้อที่ซับซ้อนมากดังนั้นคุณต้องใช้ซอฟต์แวร์ป้องกันมัลแวร์เพื่อลบ LockBit 3.0 ransomware ออกจากคอมพิวเตอร์ของคุณ หากคุณพยายามลบ LockBit 3.0 ransomware ด้วยตนเองและทําไม่ถูกต้องคุณอาจสร้างความเสียหายให้กับคอมพิวเตอร์ของคุณมากขึ้น คู่มือ LockBit 3.0 ransomware จะเป็นกระบวนการที่น่าเบื่อและยาวดังนั้นจึงไม่เพียง แต่ปลอดภัยกว่าที่จะใช้ป้องกันมัลแวร์ แต่ยังง่ายขึ้น

เมื่อแรนซัมแวร์ถูกลบออกอย่างสมบูรณ์แล้ว คุณสามารถเชื่อมต่อกับข้อมูลสํารองของคุณเพื่อเริ่มกู้คืนไฟล์ของคุณได้ การกู้คืนไฟล์จะยากขึ้นมากหากเป็นไปไม่ได้หากคุณไม่มีข้อมูลสํารอง หากคุณไม่มีความตั้งใจที่จะจ่ายค่าไถ่ตัวเลือกเดียวของคุณคือรอให้ตัวถอดรหัสฟรีถูกปล่อยออกมา ดังที่เราได้กล่าวไปแล้วไม่ว่าจะปล่อยออกมาหรือไม่นั้นไม่แน่ใจ แต่คุณควรสํารองไฟล์ที่เข้ารหัสของคุณและตรวจสอบเป็นครั้งคราว NoMoreRansom

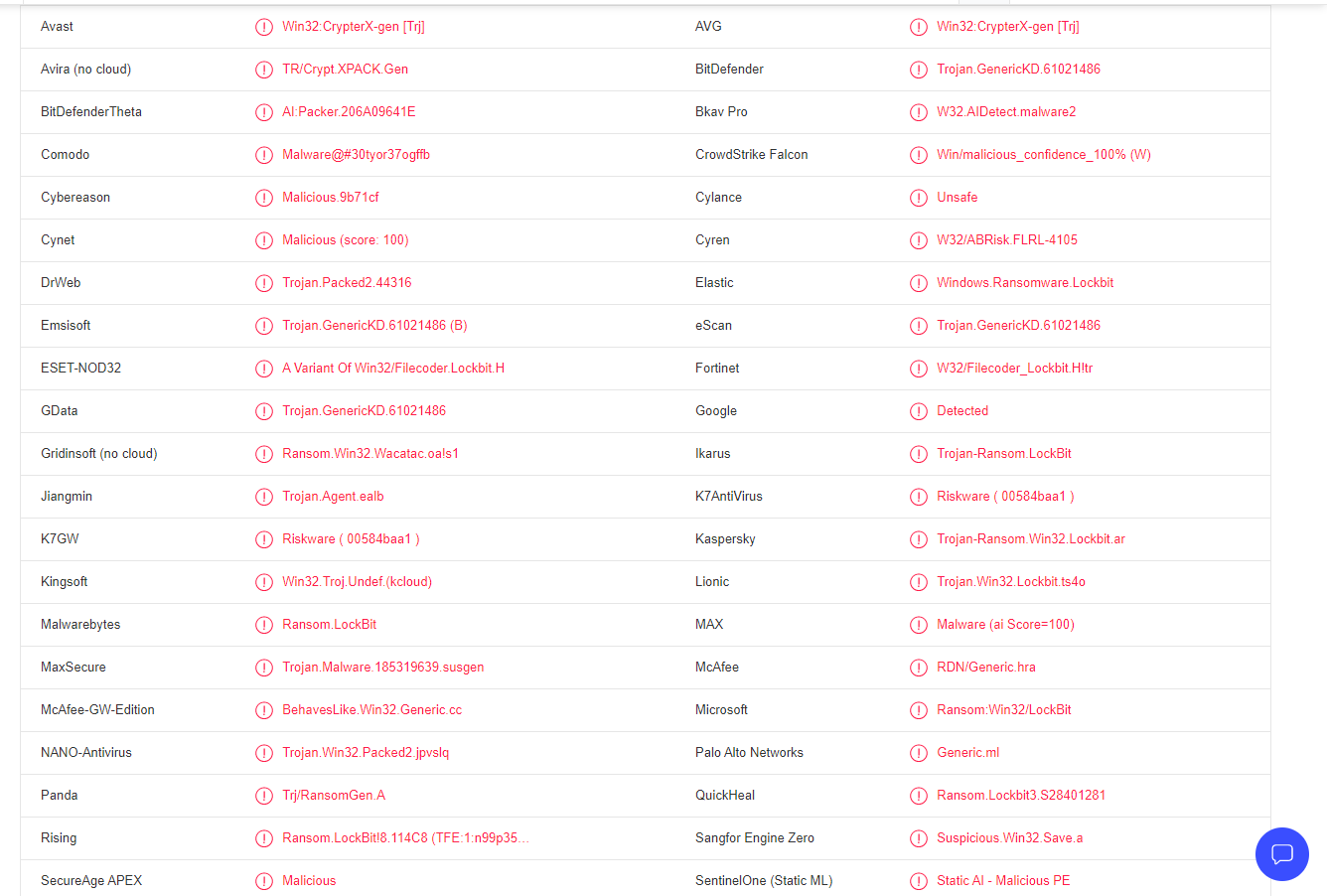

LockBit 3.0 ransomware ตรวจพบเป็น:

- Win32:CrypterX-gen [Trj] โดย Avast/AVG

- โทรจัน.ทั่วไปKD.61021486 (B) โดย Emsisoft

- ตัวแปรของ Win32/Filecoder.Lockbit.H โดย ESET

- ค่าไถ่.LockBit โดย Malwarebytes

- ค่าไถ่.Win32.LOCKBIT.YXCGD โดย เทรนด์มิโคร

- โทรจัน.GenericKD.61021486 โดย BitDefender

- Trojan-Ransom.Win32.Lockbit.ar โดยแคสเปอร์สกี้

- RDN/Generic.hra โดย แมคอาฟี

- ค่าไถ่:วิน 32/ล็อคบิต โดยไมโครซอฟท์

- โทรจัน.Gen.MBT โดยไซแมนเทค