Salute di Hancock, un ospedale basato a Greenfield, Indiana, preso la decisione di pagare un riscatto di $55.000 quando diventa vittima di un attacco di ransomware. L’attacco, che è stato subito notato dai dipendenti, ha avuto luogo giovedì scorso e oltre 1.400 file sul sistema crittografati. Tuttavia, l’ospedale si affretta a rassicurare che i dati del paziente non sia stato compromesso.  SamSam ransomware si rivelò di essere il colpevole dietro a questo attacco, con gli hacker, secondo il CEO dell’ospedale, situato nell’Europa orientale. SamSam è notoriamente vulnerabile server di destinazione, e una volta che ha infettato una macchina, si diffonde ad altri utenti sulla stessa rete.

SamSam ransomware si rivelò di essere il colpevole dietro a questo attacco, con gli hacker, secondo il CEO dell’ospedale, situato nell’Europa orientale. SamSam è notoriamente vulnerabile server di destinazione, e una volta che ha infettato una macchina, si diffonde ad altri utenti sulla stessa rete.

Va osservato che i dipendenti non ha svolto un ruolo nel permettere il ransomware entrare, come in nessuna e-mail infetti da malware è stato aperto. Piuttosto, l’hacker ha avuto accesso al sistema tramite il portale di accesso remoto degli ospedali, dove hanno registrato utilizzando le credenziali del fornitore esterno.

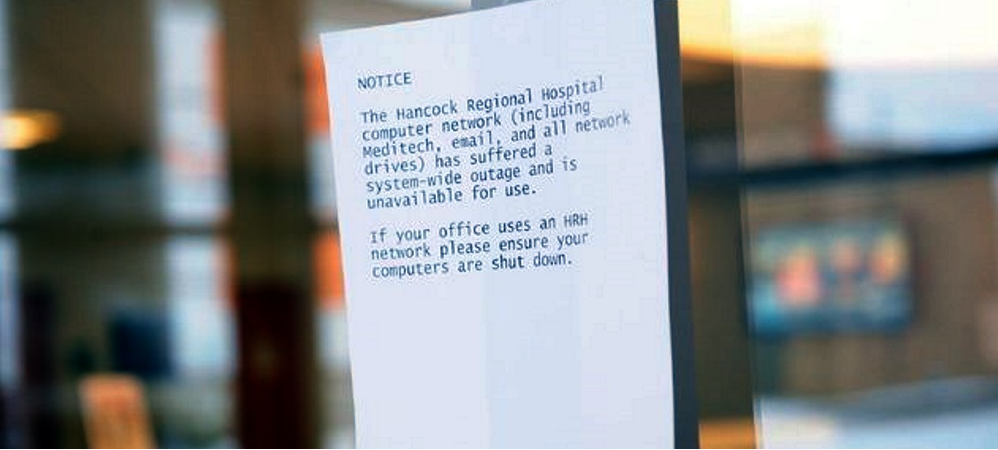

I dipendenti notato l’infezione presto dopo in si è verificato, ma era già troppo tardi per fermare la che interessano il sistema di posta elettronica, electronic health record e sistemi operativi interni.

Il personale ha dovuto passare a carta e penna

reported media locali che 1.400 file erano commoventi e tutti loro erano rinominato “Mi dispiace”. L’ospedale è stato dato 7 giorni per pagare un riscatto, se essi non rispettavano, sarebbero definitivamente crittografare i file. L’intera rete è stato deposto dal personale IT e dipendenti sono stati invitati a tenere il computer spento per evitare l’ulteriore diffusione.

L’ospedale è stato in grado di operare in seguito all’attacco, con personale di dover passare a penna e carta per tenere traccia delle cartelle cliniche. Il personale era pratiche regolari, quindi se non hanno causato troppi problemi. Secondo quanto riferito, attrezzature utilizzate per la diagnosi ed il trattamento non è stata colpita, e pazienti erano improbabili da notato niente succedendo.

Pur avendo i backup, l’ospedale ha dato nelle richieste

Le richieste di ospedale ha ricevuto a pagare 4 Bitcoin, che a quel tempo erano vale circa $55.000. Pur avendo backup, l’ospedale alla fine decise di pagare, e di sabato mattina, stavano aspettando gli attaccanti mantenere la loro parte dell’accordo. Da lunedì, tutti i file sono stati recuperati e sistemi erano in esecuzione.

L’ospedale ha ammesso che backup era disponibile, ma avrebbe potuto adottare giorni o addirittura settimane per recuperare tutto. In definitiva, ciò ha portato alla decisione di pagare.

“Attraverso l’efficace lavoro di squadra del team di tecnologia di Hancock, un esperto technology consulting group e il nostro team clinico, Hancock è stato in grado di recuperare l’uso del suo computer, e in questo momento, non c’è alcuna prova che qualsiasi informazione paziente era negativamente colpiti,”l’ospedale ha detto in un statement.

Molti specialisti di sicurezza informatica e legge le forze dell’ordine sconsigliano pagando il riscatto, perché non solo file di recupero non è garantita, l’enorme quantità di denaro pagato solo carburante l’industria del malware, incoraggiando altri hacker a cui rivolgermi ransomware. Tuttavia, poiché molte istituzioni non sono disposti a trattare con questi tipi di attacchi, hanno scelta se non quella di osservare. Purtroppo, che mette solo un bersaglio sulla schiena, perché se hanno pagato una volta, sono propensi a pagare di nuovo. Così, l’ospedale e qualsiasi altra istituzione che aveva pagato un riscatto, dovrà rafforzare la loro sicurezza ed eventualmente scegliere un’opzione di backup diversa.